清水建設は「不要なIDの削除漏れ」を招く“手作業”からどう脱却した?:協力会社1万7000人分のID管理を「Okta Customer Identity」で一元化

最大6000社・1万7000人が利用する協力会社向けシステムのID管理を一元化するために、清水建設は「Okta Customer Identity」を導入し、ID管理の仕組みを刷新した。手動だったIDのメンテナンスをどう見直したのか。

この記事は会員限定です。会員登録(無料)すると全てご覧いただけます。

清水建設はOktaの顧客ID・アクセス管理(CIAM)サービス「Okta Customer Identity」を導入した。最大で6000社・1万7000人が利用する、協力会社向けシステムのID管理一元化に生かす。

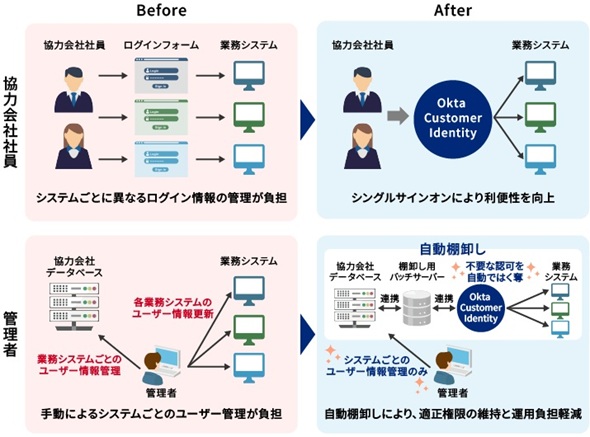

建設業界では工程ごとに複数の協力会社が連携する必要があり、清水建設は協力会社向けに工事関連の請求や完了報告などの複数システムを運用している。これらのシステムはログイン情報がそれぞれ異なり、利用する協力会社数も相当数に及ぶことから、ID管理が複雑化していた。

協力会社の従業員のIDについては、これまで削除などのメンテナンスが手動だった。そのため不要なIDの削除漏れといったセキュリティリスクにつながる恐れがあったという。協力会社にとっても、用途別に複数のシステムを使い分ける必要があることから、ID/パスワード管理が負担になっていた。

「不要なIDの削除漏れ」を防ぐID管理一元化の中身

IDの一元管理を実現するために、清水建設はOkta Customer Identityを利用して、協力会社向けシステムのID管理の仕組みを刷新した。手動だったIDの棚卸しや、一定期間利用のないIDの削除などを自動化し、セキュリティリスクを軽減。単一のID/パスワードで複数システムにログインできるシングルサインオン(SSO)を実現し、協力会社の従業員にとっての利便性や業務効率が向上したという。

Okta Customer Identityの選定に当たっては、信頼性と実績の豊富さに加えて、従量課金によって利用状況に応じたコスト管理が可能な点が決め手になったという。導入支援は、既存システムの運用を通じて同社のIT環境を熟知していた日立ソリューションズに依頼した。

清水建設は従業員向けID管理システムの刷新を計画しており、その手段としてOktaのID・アクセス管理(IAM)サービス「Okta Workforce Identity」の導入を検討しているという。本事例は日立ソリューションズが2026年3月23日に発表した。

関連記事

いかにして「Active Directory」が侵害されるのか、Microsoftがまとめた攻撃パターン

いかにして「Active Directory」が侵害されるのか、Microsoftがまとめた攻撃パターン

Microsoftは「Active Directory Domain Services」(AD DS)を狙う攻撃を6つに分類し、検知や対策の方法を示した。 「パスワード管理ツール」の安全性を揺るがす6つのリスク、ESETが指摘

「パスワード管理ツール」の安全性を揺るがす6つのリスク、ESETが指摘

1人のユーザーが利用するパスワードが多岐にわたる中、パスワード管理ツールの利用が推奨されることがある。だがESETは、パスワード管理ツール自体が侵害されることがあるとして警鐘を鳴らした。 Amazon S3侵害から「わずか8分」――LLMによる自動化で“AWS管理者権限”を奪取

Amazon S3侵害から「わずか8分」――LLMによる自動化で“AWS管理者権限”を奪取

Sysdigは、LLMを活用してAWS環境への侵入を自動化する攻撃を観測した。攻撃者は約8分で管理者権限を奪取し、19個のAWSプリンシパルを横断的に侵害した。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.