もう「CVSSで重大→修正急務」は限界 「即対応」脆弱性を9割減らすGitHub推奨の優先順位付け基準:npmマルウェアアドバイザリ数が記録的水準に

GitHubは自社の「Advisory Database」のデータを基に、2025年のOSSの脆弱性動向に関するレポートを発表した。

この記事は会員限定です。会員登録(無料)すると全てご覧いただけます。

GitHubは2026年3月26日(米国時間)、同社が運営する「GitHub Advisory Database」のデータを基に、2025年のオープンソースソフトウェア(OSS)の脆弱(ぜいじゃく)性動向に関するレポートを発表した。レビュー済みアドバイザリの推移、エコシステム別の分布、マルウェアアドバイザリの急増、脆弱性の種類、CVE(Common Vulnerabilities and Exposures)採番機関(CNA)としての活動実績などを報告している。

GitHub Advisory Databaseとは?

GitHub Advisory Database(アドバイザリデータベース)は2019年の開設以来、OSSパッケージに影響を及ぼす既知のセキュリティ脆弱性とマルウェアの包括的なリストを提供している。このデータベースに含まれるアドバイザリは、以下のソースから追加されたものだ。

- GitHubで報告されたセキュリティアドバイザリ

- National Vulnerability Database(NVD:脆弱性情報データベース)

- npmセキュリティアドバイザリデータベース

- FriendsOfPHPデータベース

- Go Vulncheckデータベース

- GitHub Packaging Advisoryデータベース

- Ruby Advisoryデータベース

- コミュニティーのコード提供

GitHub Advisory Databaseのセキュリティアドバイザリは、OSS脆弱性(OSV)形式のJSONファイルとして公開されており、以下の3種類がある。

GitHubがレビュー済みのアドバイザリ(GitHub-reviewed advisories)

GitHubがサポートするエコシステムのパッケージに関連付けられている。GitHubの専門チームが有効性を慎重にレビューし、説明とエコシステムおよびパッケージの情報を含んでいることを確認済みの脆弱性情報を指す。

開発者がGitHubの「Dependabot」ツールのアラートをGitHubリポジトリに対して有効に設定すると、依存するパッケージの脆弱性が新しいレビュー済みアドバイザリで報告された場合、自動的に通知を受けられるという。

未レビューアドバイザリ(unreviewed advisories)

NIST(米国国立標準技術研究所)のNVDのフィードから自動的に取り込まれたアドバイザリ。「未レビュー」という名前はやや誤解を招くが、このアドバイザリは、GitHubのアナリストが目を通した上で、「GitHubのサポート対象エコシステムに該当しない」「有効な脆弱性に該当しない」と判断したものが大半を占めている。

マルウェアアドバイザリ(malware advisories)

マルウェアによって引き起こされる脆弱性に関連しており、npmエコシステムに限定される。npmセキュリティチームが収集した情報を基に自動公開される。

レビュー済みアドバイザリのエコシステム別分布

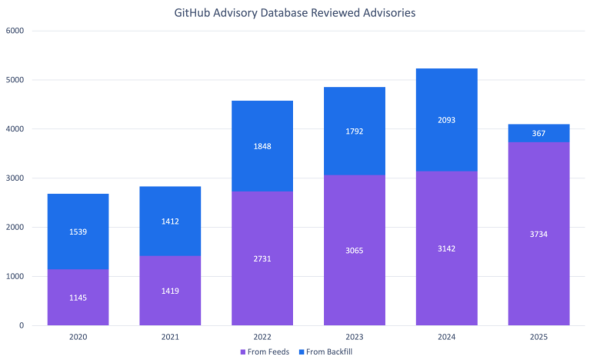

2025年のレビュー済みアドバイザリの総数は4101件にとどまり、2021年以来4年ぶりの低水準となった。ただし、これはOSSのコードが安全になったからではない。この減少は、古い脆弱性アドバイザリをさかのぼってレビューする活動が事実上完了しつつあるからだ。上記のソースからのフィードで新規に報告された脆弱性に限れば、レビュー済みアドバイザリ数は増加の一途をたどっており、2025年は前年比19%増の3734件となった。

古い脆弱性と新しいフィードのレビュー済みアドバイザリ総数の累計も、一貫して増加しており、2025年は2万4668件に達した。

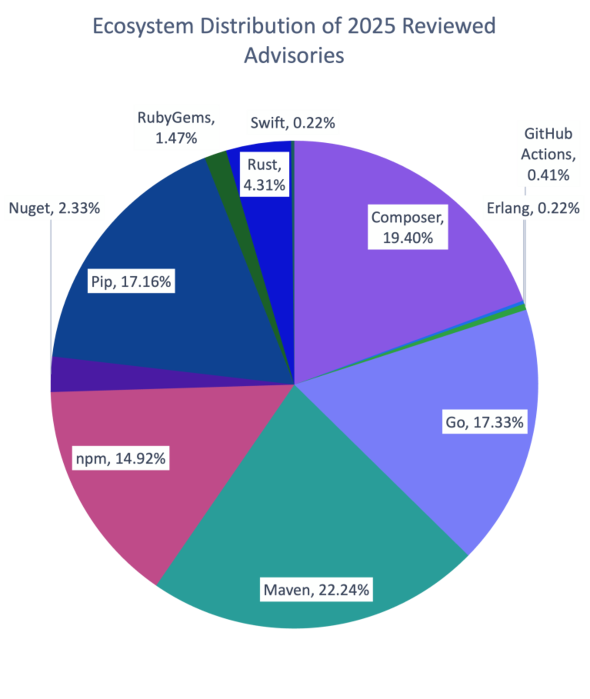

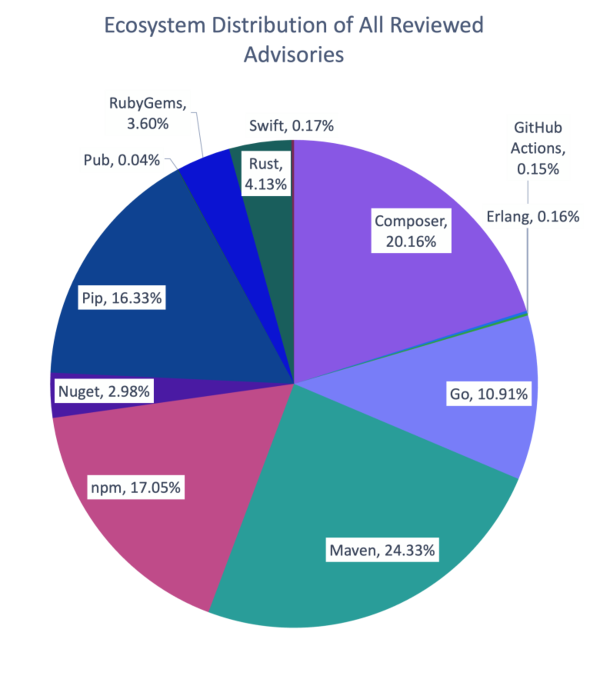

2025年レビュー済みアドバイザリ数のエコシステム別分布を、GitHub Advisory Database全体のレビュー済みアドバイザリ数の過去累計分布と比べると、下記2つのグラフのように、ほぼ同じだが、「Go」だけは2025年の割合が突出して高い(約6ポイント増)。これはGitHub内部で、見落とされていた可能性があるアドバイザリの再検討を重点的に進めた結果だ。

npmマルウェアアドバイザリ数が記録的水準に

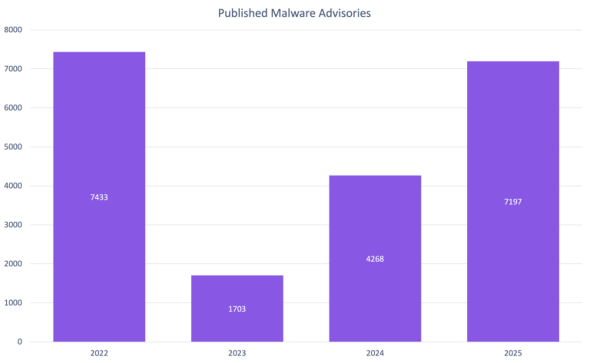

2025年はnpmマルウェアアドバイザリ数が前年比で69%増加し、7197件に達した。GitHubがマルウェアアドバイザリの追跡を開始した2022年(7433件)に迫る水準だ。「Shai-Hulud」をはじめとする大規模なマルウェア攻撃キャンペーンが主因となった。

脆弱性の種類の変化とCWEのタグ付け品質の向上

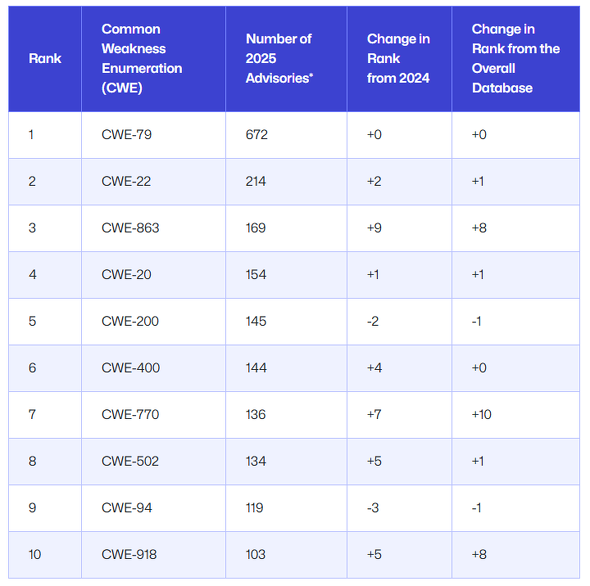

脆弱性の分類を示すCWE(Common Weakness Enumeration:共通脆弱性タイプ)別では、2025年もクロスサイトスクリプティング(XSS)(CWE-79)が672件で最多を維持し、3年連続のトップとなった。2位に「ディレクトリ/パストラバーサル」(CWE-22 )、3位に「不正な認可」(CWE-863)と続いている。

一方、2025年に2024年比で大きく順位を上げた脆弱性もある。「リソース枯渇」(CWE-400、CWE-770)、「安全でないシリアライズ解除」(CWE-502)、「サーバサイドリクエストフォージェリ」(CWE-918)などだ。3位のCWE-863は順位が9つ上昇したが、これはCWEの分類変更が主因だ。

2025年には、CWEのタグ付けの精度と一貫性が向上した。CWEが未記載のアドバイザリは、2024年の452件から85%減少し、65件となった。さらに、「不適切な入力検証」(CWE-20)は、従来は単独で記載されることが多かったが、具体的な障害モードを説明する追加のCWEタグが併記されるケースが増え、トリアージや優先順位付けに活用しやすいデータとなった。

CVSSだけじゃない、「重大」な脆弱性アドバイザリを9割減らす優先順位付け基準

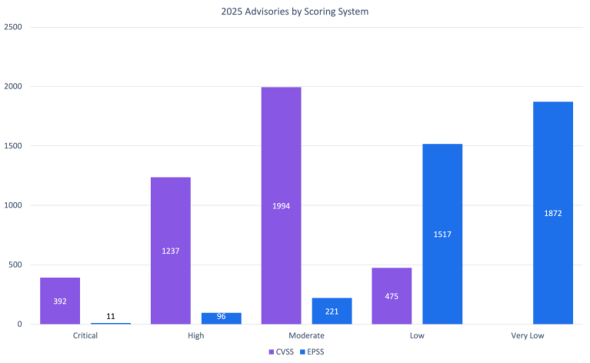

GitHubは、アラートの急増を背景に、「CVSS」と「EPSS」という2つのスコアリングシステムを使用して、対応の優先順位を設定することを勧めている。

- CVSS(Common Vulnerability Scoring System:共通脆弱性評価システム):脆弱性の影響がどれほど深刻かを評価する

- EPSS(Exploit Prediction Scoring System:エクスプロイト予測スコアリングシステム):今後30日以内に脆弱性が攻撃される可能性を測定する

例えば、CVSSで「重大」な脆弱性アドバイザリは392件もあるが、EPSSだと11件という結果になっている。

これらのスコアを比較することで、最も差し迫った脅威をもたらす脆弱性にリソースを集中できるという。

GitHub CNAの成長

GitHubはCNAとして、脆弱性にCVE識別子を割り当て、公開している。2025年のCVE公開数は2903件に達し、前年比で35%増えた。CVEプロジェクト全体の増加率21%を大幅に上回るペースだ。

2025年にGitHubのCNAサービスを利用してCVE IDを申請した新規組織の数も、2024年の568から20%増え、679に達した。2025年にGitHub CNAでCVEを公開した組織の総数は987となった。

関連記事

Claude Mythosはパンドラの箱か 最新AIモデルが引き起こす別次元のセキュリティ懸念

Claude Mythosはパンドラの箱か 最新AIモデルが引き起こす別次元のセキュリティ懸念

Anthropicの最新AIモデル「Claude Mythos Preview」がセキュリティ上の大きな議論を巻き起こしている。同社はこのモデルを当面リリースせず、Glasswingというコンソーシアムを立ち上げ、要件を満たした企業・組織に対してのみ提供することを明らかにした。Mythosをめぐる一連の経緯についてまとめた。 「子会社の古いVPN装置」は何点リスク? 攻撃者より先に動くためのセキュリティ“優先度”再設計術

「子会社の古いVPN装置」は何点リスク? 攻撃者より先に動くためのセキュリティ“優先度”再設計術

2025年11月27日、サイバーセキュリティアドバイザーとして活躍する名和利男氏が「ASMを意思決定エンジンへ:優先度駆動の能動的防御」と題して「ITmedia Security Week 2025 秋」で講演した。 「認可の欠落」が4位に急浮上 「最も危険な脆弱性Top 25」MITREが公開

「認可の欠落」が4位に急浮上 「最も危険な脆弱性Top 25」MITREが公開

MITREはソフトウェアにおける危険な脆弱性タイプをまとめた「CWE Top 25 Most Dangerous Software Weaknesses」の2025年版を発表した。Webアプリケーション関連の脆弱性がTop 3を独占する結果となった。 脆弱性を速やかに公表しない輩は、わたくしが成敗いたしますわ!

脆弱性を速やかに公表しない輩は、わたくしが成敗いたしますわ!

情報セキュリティの啓発を目指した、技術系コメディー自主制作アニメ「こうしす!」の@ITバージョン。第53列車は「脆弱性を発見したときの対処法 続編」です。※このマンガはフィクションです。 脆弱性管理の「もやもや」を解消するポイントとは? 識者や担当者の議論に学ぶ、脆弱性管理体制構築のヒント

脆弱性管理の「もやもや」を解消するポイントとは? 識者や担当者の議論に学ぶ、脆弱性管理体制構築のヒント

2024年11月に開催されたInternet Week 2024では「脆弱性管理は必要不可欠だけど、どう進めればいいか分からない」という課題をテーマに、講演者や参加者同士で議論するBoFが開催された。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.