外部リソースの活用もポイントに、「Hardening 10 MarketPlace」開催:川口洋のセキュリティ・プライベート・アイズ(54)(2/2 ページ)

「守る」技術を持つエンジニアの発掘を目的とした「Hardening 10 MarketPlace」が開催されました。新機軸を盛り込んだその模様を二回にわたってお伝えします。

繁盛レベルに加え「ミッション」と「ガチャガチャ」を追加した新ルール

今回は競技を盛り上げるために「繁盛レベル」と「ミッション」、それに「ガチャガチャ」という3つの仕掛けを用意しました。いずれもうまく活用することでポイントを稼ぐことが可能になり、一発逆転や後続チームを引き離すチャンスとして使えます。

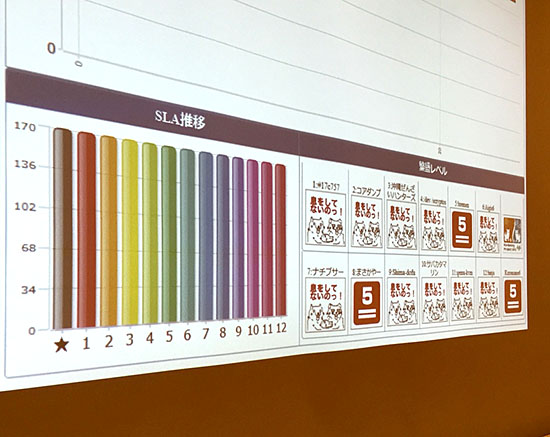

これまでのHardeningでも使われてきた指標である「繁盛レベル」は、各ショップに対してクローラーが巡回する速度です。店舗がどれだけ「繁盛」しているものかを示すもので、この数字が大きくなるにつれて多数のお客様が訪問=クローラーが巡回し、多くの売り上げが見込めます。

繁盛レベルは、他のチームのショップが稼働しているかどうかによって変動します。全チームのショップが稼働している場合は「繁盛レベル1」が設定されています。複数チームのショップが停止すると「繁盛レベル2」となり、停止したショップのお客さんが流れてくるという設定で、他のチームに巡回するクローラーの数が多くなります。多くのショップが停止すると「繁盛レベル5」となり、残ったショップにアクセスが殺到します。

ただしHardening Projectでは、他のチームに攻撃することはルール的にもシステム的にも禁止されているため、他のチームのショップを意図的に攻撃して停止させることはできません。自組織のショップの稼働率を高めることが、結果的に多くのビジネスチャンスを呼び込むことになるのです。

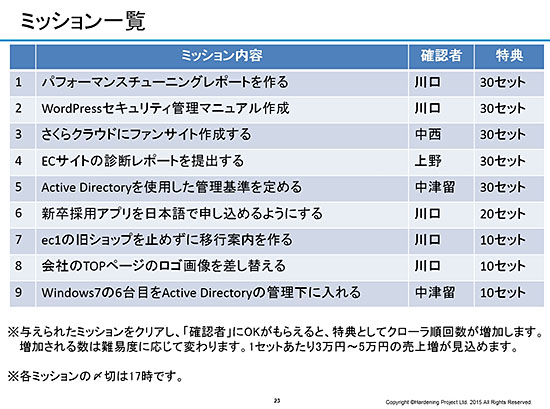

「ミッション」は参加者に課せられた特別な課題です。これらの課題をクリアすると「広告宣伝効果」ということで、クローラーが一定回数多く巡回します。難しいミッションをクリアしたチームは、一気に売上を伸ばすチャンスを得ることができます。これらのミッションを実行するかしないかは参加チームの作戦次第です。ミッションに脇目も振らず黙々と提供環境のHardeningをやるチーム、担当者を決めてミッションをこなすチームと、さまざまでした。

最後に「勝負は時の運」を体現するために「ガチャガチャ」を用意しました。100個セットで用意されたガチャガチャには「次の攻撃のヒントがもらえる」「えらい先生に応援してもらえる」「マーケットプレイスの割引券」などが含まれており、参加者の運が試される内容となっています。ガチャガチャの第一号となった参加者は岡田社長との握手券をゲットし、幸運のパワーを分け与えられていました。このパワーのおかげでこちらのチームは前半絶好調だったようです。

負荷か、クローラーの巡回数か……ショッピングカートシステムの絶妙なバランス

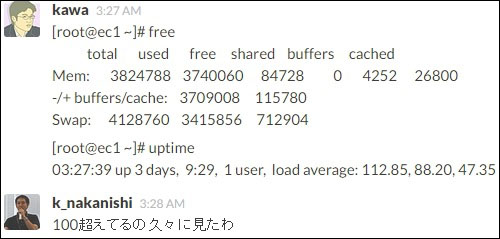

実は今回用意したショッピングカートシステムは、通常のクローリングをぎりぎり処理することができるように絶妙にチューニングされたものが参加者に提供されています。一定時間クローリングが続くと徐々にシステムの負荷が上がり、最終的にはロードアベレージが100を越え、システムにアクセスできなくなります。また、繁盛レベルが上がると、標準のシステム構成では過負荷で止まってしまうような構成となっています。

参加者は「Hardening 10 MarketPlace」で勝利するために、チューニングに関して言えば、他チームより優位に立つために以下の二つの戦術をとることになります。

- できるだけショップを稼働させ、他のチームが停止し、繁盛レベルが上がっている状態で売り上げを稼ぐ

- ミッションを多くクリアし、クローラーの巡回数を多くする

どちらの戦術もクローラーが多数巡回することになり、ショップの負荷との戦いは避けられません。競技の前半では、せっかくミッションをクリアして売り上げを稼ぐチャンスだったのにも関わらず、ショップが過負荷で停止しており、機会損失をしていたチームがいくつかありました。

過負荷によるショップの停止を防ぐために、参加者は以下のようなアプローチを採用していました。

- ロードバランサーの導入(スケールアウト)

- Webサーバーのチューニング(スケールアップ)

- データベースサーバーのチューニング

- サーバーのTCP/IPのチューニング(kuromame6が事前設定済み)

後半になるとパフォーマンスチューニングを実施しているチームとそうでないチームの稼働率に明らかに差が出るようになり、結果的に売り上げにも大きな影響が出ていました。

……と、ここまでご紹介したところでずいぶん紙幅を費やしてしまいました。後編では、各チームとkuromame6の攻防の裏側と、Softening Dayの模様をお伝えします。どうぞ引き続きお楽しみに。

著者プロフィール

▼ 川口 洋(かわぐち ひろし)

チーフエバンジェリスト

CISSP

ラック入社後、IDSやファイアウォールなどの運用・管理業務を経て、セキュリティアナリストとして、JSOC監視サービスに従事し、日々セキュリティインシデントに対応。チーフエバンジェリストとして、セキュリティオペレーションに関する研究、ITインフラのリスクに関する情報提供、啓発活動を行っている。Black Hat Japan、PacSec、Internet Week、情報セキュリティEXPO、サイバーテロ対策協議会などで講演し、安全なITネットワークの実現を目指して日夜奮闘中。

2010年〜2011年、セキュリティ&プログラミングキャンプの講師として未来ある若者の指導に当たる。2012年、最高の「守る」技術を持つトップエンジニアを発掘・顕彰する技術競技会「Hardening」のスタッフとしても参加し、ITシステム運用にかかわる全ての人の能力向上のための活動も行っている。

- 「DNS通信」記録していますか?――万一に備えたDNSクエリログの保存方法

- Web広告からのマルウエア感染「Malvertising」にどう対処すべきか

- 中の人が振り返る「Hardening 10 ValueChain」――学びにつながった「トラブルの数々」とは

- 無慈悲な専門家チーム「kuromame6」の暗躍に負けず勝利をつかんだチームは?

- 外部リソースの活用もポイントに、「Hardening 10 MarketPlace」開催

- Hardening Projectから派生した「MINI Hardening Project」に行ってみた!

- 「これさえしておけば助かったのに……」を避けるため、今すぐ確認すべき7項目

- アップデート機能を悪用した攻撃に対抗セヨ!

- 工夫、工夫そして工夫――Hardening 10 APAC“運営”レポート

- ウイルスとは言い切れない“悪意のあるソフトウェア”

- 2013年のセキュリティインシデントを振り返る

- ここが変だよ、そのWeb改ざん対応

- きっかけは不正侵入――私がセキュリティ業界に足を踏み入れたワケ

- CMSが狙われる3つの理由

- FacebookやApple、MSまで……Javaの脆弱性を狙う攻撃の手口

- Hardening One、8時間に渡る戦いの結果は?

- そのときStarBEDが動いた――「Hardening One」の夜明け前

- ロシアでわしも考えた

- 実録、「Hardening Zero」の舞台裏

- ちょっと変わったSQLインジェクション

- 官民連携の情報共有を真面目に考える

- アプリケーションサーバの脆弱性にご注意を

- IPv6、6つの悩み事

- スパムが吹けば薬局がもうかる

- JSOCに飛び込んできた不審なメール――これが標的型攻撃の実態だ

- 東日本大震災、そのときJSOCは

- ペニーオークションのセキュリティを斬る

- 2010年、5つの思い出――Gumblarからキャンプまで

- 9・18事件にみる7つの誤解

- 曇りのち晴れとなるか? クラウド環境のセキュリティ

- Webを見るだけで――ここまできたiPhoneの脅威

- 不安が残る、アドビの「脆弱性直しました」

- ともだち373人できるかな――インターネットメッセンジャーセキュリティ定点観測

- 実録・4大データベースへの直接攻撃

- Gumblar、いま注目すべきは名前ではなく“事象”

- Gumblarがあぶり出す 「空虚なセキュリティ対策」

- 新春早々の「Gumblar一問一答」

- 実はBlasterやNetsky並み?静かにはびこる“Gumblar”

- ECサイトソフトウェアはなぜ更新されないのか

- 狙われるphpMyAdmin、攻撃のきっかけは?

- 学生の未来に期待する夏

- 米韓へのDoS攻撃に見る、検知と防御の考え方

- 分かっちゃいるけど難しい、アカウント情報盗用ボット対策

- 狙われる甘〜いTomcat

- 表裏一体、あっちのリアルとこっちのサイバー

- 世間の認識と脅威レベルのギャップ――XSSは本当に危ないか?

- 急増したSQLインジェクション、McColo遮断の影響は

- ○×表の真実:「検知できる」ってどういうこと?

- ところで、パッケージアプリのセキュリティは?

- レッツ、登壇――アウトプットのひとつのかたち

Copyright © ITmedia, Inc. All Rights Reserved.