セキュリティ事故対応における“オープンソース”活用法指南(応用・解析編):初動対応用データ保全ツール「CDIR Collector」解説(後編)(2/3 ページ)

ローカルネットワーク経由での利用方法

CDIR Collectorは、USBやCD/DVDなど、対象PCに直接接続された媒体を用いるだけではなく、ネットワーク経由でデータを保全することも可能です。一般的な組織ではWindows ServerやNASサーバなど、SMBプロトコルベースのファイル共有サーバが存在するはずです。このようなファイルサーバを利用して、CDIR Collectorでデータを保全する手順を紹介します。

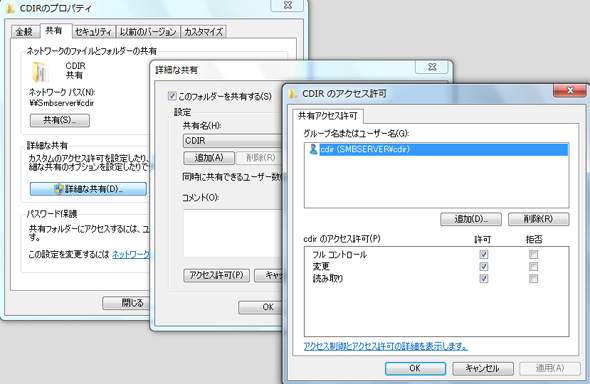

まず、ファイルサーバ側にCDIR Collector用の領域(フォルダ)とアカウントを用意して、共有設定とフルコントロールの権限を付与します。下図は共有設定の例です。

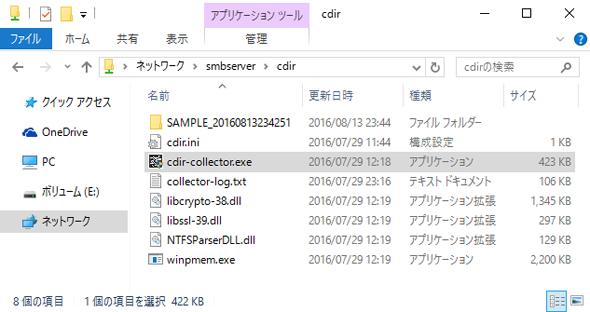

そして、cdir-collector.zipを展開した後のファイル一式を、共有設定したフォルダに配置します。保全を実行する際には、保全対象であるクライアントPCからファイルサーバの共有フォルダに専用アカウントで接続し、そのまま接続先にあるCDIR Collectorプログラムを実行します。このとき、環境によってはネットワーク経由の実行であることを確認するプロンプトや、再度認証を求められることがあります。それぞれ内容を確認して進めてください。実行後、保全データは以下の画面のようにファイルサーバ側に保存されていることが確認できます。

ローカルネットワーク経由でCDIR Collectorを実行する際の注意点としては、「実行するPCとファイルサーバ間の通信が可能であること」が挙げられます。つまり、ネットワークの切断というアクションをしてしまうと実行できない方法です。従って、この方法で保全をする場合は、リスクを許容して保全し、保全完了後に速やかにネットワークを切断するか、上位ルーターなどで対象PCの通信をファイルサーバのみに限定してから保全を実施するなどの対応を取るとよいでしょう。

WebDav経由の実行(クラウド)

この方法はまだ実験的なものですが、CDIR CollectorはWebDav+SSLの経路を使ってデータを転送することもできます。それにはまず、データを受け取るWebDav+SSLサーバを用意する必要があります。詳細は省略しますが、WebDavのメソッドに応答できればよいため、IISやApacheなどで構築することができます。

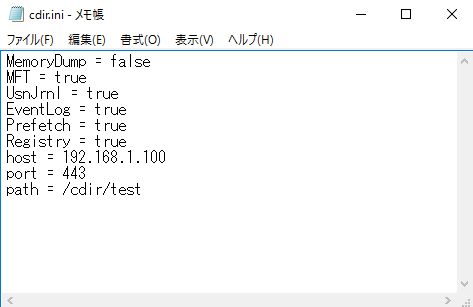

CDIR Collectorを実行するクライアント側では、設定ファイルcdir.iniに以下の情報を追記します。

- host(サーバのIPアドレスまたはFQDN)

- port(WebDav+SSLサーバがリッスンするポート)

- path(データの保存先パス)

以下が設定例です。

host、port、pathの項目を設定してcdir-collector.exeを実行すると、指定されたサーバ、ポート、パスに対して保全データを転送します。上図の設定でCDIR Collectorを実行すると、「https://192.168.1.100/cdir/test」配下をデータの保存先とします。このとき、クライアント側でプロキシサーバを利用するように設定されていると、プロキシ経由でデータを転送するように動作します。

インターネット(クラウド)利用時の注意事項としては、先ほどのファイル共有経由と同様、ネットワークを接続した状態で実行する必要があるという点があります。また他にも、「cdir-collector.exeプログラムを実行側に配置する」「物理メモリの取得には対応していない」「データ転送先サーバのアクセス制御や認証を設ける必要がある」などの点を考慮する必要があります。

この方法はローカルネットワークでも実行できますが、基本的にはインターネット経由での利用を想定しており、他の方法よりも保全に時間を要します。

実行方法の比較

さて、これまでCDIR Collectorの複数の実行方法を紹介してきましたが、それぞれの方法を比較すると、以下のようになります。

| 方法 | 事前設定の容易さ | 複数台端末への対応 | 速度 |

|---|---|---|---|

| ローカル | ◎ | △ | ◎ |

| ローカルネットワーク | ○ | ○ | ○ |

| インターネット(クラウド) | △ | ○ | △ |

基本的にはUSBデバイスなどを使ったローカル実行が中心となりますが、インシデント発覚時の影響範囲が判断できず、保全したい端末の台数が多い場合には、ローカルネットワーク実行の方が適しているといえます。また、インターネット(クラウド)経由の利用は、サーバ構築は大変ですが、HTTPSを利用する点にメリットがあります。多くの組織ではWebの通信は原則許可しているか、フィルタリングなどで制御している状況にあるため、拠点が点在しているような大規模で複雑なネットワーク環境などにおいても対応しやすい方法となります。

関連記事

Copyright © ITmedia, Inc. All Rights Reserved.

インシデント発生時のコストを最小限に抑えるデータ運用術

インシデント発生時のコストを最小限に抑えるデータ運用術 セキュリティ事故発生! 技術担当者は何をすべきか?

セキュリティ事故発生! 技術担当者は何をすべきか? RSA Conference 2016に見る「可視化」「検出」「対応」を支援する製品たち

RSA Conference 2016に見る「可視化」「検出」「対応」を支援する製品たち