想定リスクはWindows Update! 業務アプリのためのBCP対策:その知識、ホントに正しい? Windowsにまつわる都市伝説(112)(1/2 ページ)

「リモートデスクトップサービス(RDS)」は、変化の激しいWindows 10クライアントの時代に、レガシーな業務アプリケーションの確実で安定的な実行環境を提供する有効なオプションです。しかし、そのRDS利用環境が、クライアントのWindows Updateで利用できなくなることを想定していますか。

もう“想定外”では済まされない、Windows Updateによる業務停止リスク

本連載51回で説明したように、Windows Serverの「リモートデスクトップサービス(RDS)」環境は、レガシーアプリケーションの互換性対策として有効な選択肢の1つです。RemoteAppテクノロジーを利用すれば、最新のWindows 10のローカル上で実行しているかのように、サーバ上で実行されるレガシーアプリケーションを利用できます。

逆に、Windows 10ベースの仮想デスクトップインフラストラクチャ(VDI)は、レガシーデスクトップに対して最新のアプリケーション実行環境を提供するのにも利用できます。しかし、今回は前者の役割として、想定しておくべきリスク対策の話です。そのリスクとは、Windows Updateなどで提供される「更新プログラム」、特にWindows 10の更新プログラムの影響です。

筆者の別の連載では、2018年5月の定例更新後、Windowsに対する新しいセキュリティ対策の実施(既定の挙動の変更)で、接続先のパッチレベルによっては接続がブロックされるという影響がある(更新サイクルによっては今後影響を受ける)ことを紹介しました。

これは事前に告知されていたのですが、周知されていたとはいえません。その結果、リモートデスクトップ接続やRemoteApp接続に依存するアプリケーションが更新後に利用できなくなり、対応に追われたという担当者も多かったのではないでしょうか。

- Windows Updateは適切な更新サイクルで――CredSSP脆弱性対策について(山市良のうぃんどうず日記 第127回)

また最近、国内外のWindows関連のコミュニティーフォーラムでは、「Windows 10 Fall Creators Update(バージョン1709)」や「Windows 10 April 2018 Update(バージョン1803)」で、機能更新プログラムや品質更新プログラムの影響と考えられる、RemoteAppの利用環境への重大な影響が報告されています。更新プログラムの問題は、いずれMicrosoftにより修正されるでしょう。例えば、2018年5月にリリースされたWindows 10 バージョン1709向けの以下の品質更新プログラムでは、RemoteApp関連で2つの問題が修正されました。

- グループ化されたウィンドウを使用中に前面のウィンドウ内をクリックすると反応しない状態を引き起こすRemoteAppセッションの問題を修正します

- セカンダリーモニター上でアプリケーションを最大化するとスクリーンを黒くするRemoteAppセッションの問題を修正します

Windows 10の機能更新や品質更新で、多くの時間を取られていると感じている利用者にとって、更新完了後に以前は使えていた業務アプリケーションに接続できなくなる、応答しなくなるなどの影響が出てしまうと、業務は事実上、ストップしてしまうでしょう。せっかくリモートデスクトップ接続やRemoteApp接続の安定した環境を用意しているのに、クライアントの更新で利用できなくなるのは、大量のクライアントを抱える企業では大問題です。IT部門の担当者は、品質更新のアンインストールや機能更新からのロールバックなどで大変な苦労をすることになるでしょう。

影響を最小限にするためには、Windows Updateの負の影響を想定し、事前に回避策を用意しておくしかありません。例えば、RemoteAppに限定される問題は、フルデスクトップ接続には影響しないことがあります。簡単にフルデスクトップ接続に切り替えられるようにしておくことは、1つの手です。RemoteApp接続用とフルデスクトップ接続用のRDPファイルのショートカットを両方配布するなどです。

UWPアプリ版のクライアントが回避策になることも

Windows 10にはOS標準の「リモートデスクトップ接続クライアント(Mstsc.exe)」とは別に、Microsoft Storeから無料で入手できるユニバーサルWindowsプラットフォーム(UWP)版の「Microsoftリモートデスクトップ」アプリがあります。Windows 10の機能更新や品質更新の後、リモートデスクトップ接続やRemoteApp接続で原因不明(原因はおそらく更新プログラム)の不具合が確認された場合は、UWPアプリ版のクライアントを利用してみましょう。

Windows 8.1に対しても同様のアプリが提供されていますが、筆者が調べた限り、Windows 10向けとWindows 8.1向けでは実装が大きく異なっています。Windows 8.1向けのアプリは、OSコンポーネント(%Windir%\System32\mstscax.dllなど)を利用しているため、OSコンポーネントの更新の影響がアプリにも出る可能性があります。

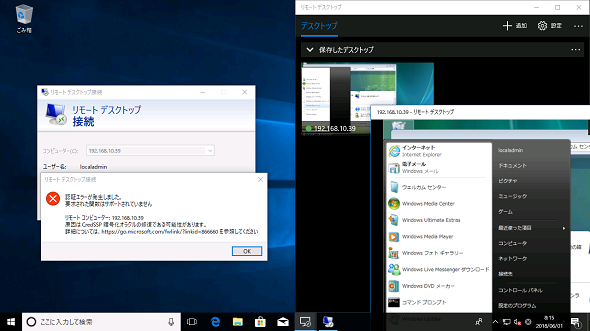

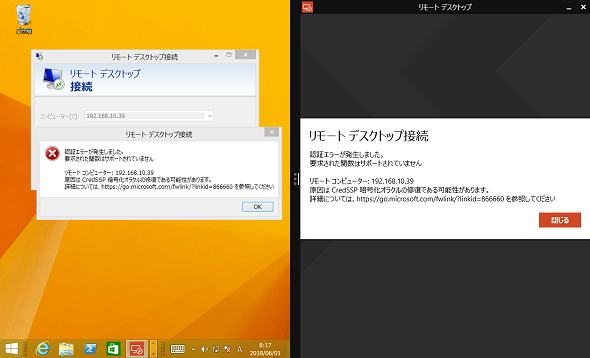

一方、Windows 10向けのアプリは、OSコンポーネントから独立した作りになっているようです。そのため、Windows 10の更新プログラムの影響は、UWPアプリ版には及ばない可能性があります。例えば、2018年5月のセキュリティ対策で接続できなくなるという影響は、UWPアプリ(少なくとも5月時点のバージョン)ではありませんでした(画面1、画面2)。

なお、Microsoftが提供する各プラットフォーム向けアプリの「CredSSP脆弱性(CVE-2018-9886)」対策状況については、以下のURL(各プラットフォームの「What's new」ページ)や各プラットフォームのストアで確認できます。最新バージョンであれば、いずれのプラットフォーム版も脆弱(ぜいじゃく)性に対策済みです。

- Remote Desktop clients[英語](Windows IT Pro Center)

関連記事

今度はWindows 7のWindows Updateでトラブル──でも、解決策はあります!

今度はWindows 7のWindows Updateでトラブル──でも、解決策はあります!

2017年12月4日ごろから、Windows 7で「Windows Update」を実行できないというトラブルに遭遇しているユーザーが少なからずいるようです。Microsoftによる公式なアナウンスや回避策は今のところないようですが、取り急ぎ、問題を解消できる可能性がある方法を紹介します。 年の初めに再確認、2018年にサポートが終了するMicrosoft製品は?

年の初めに再確認、2018年にサポートが終了するMicrosoft製品は?

Microsoftは同社の製品およびサービスについて、明確なサポートポリシー(ただし、途中で変更あり)に基づき、更新プログラムを含むサポートを提供しています。2018年は主に10年前にリリースされた製品がサポート終了を迎えます。どのような製品があるのか、年の初めに再確認し、使用していないかどうかを調べておきましょう。 Windows 10 Fall Creators Updateがやってきた! 急いでアップグレードするその前に……

Windows 10 Fall Creators Updateがやってきた! 急いでアップグレードするその前に……

Windows 10の最新バージョン「Windows 10 Fall Creators Update バージョン1709(ビルド16299)」がリリースされました。「出勤しようとしたら、突然、アップグレードが始まって困った」「早く帰りたいのにPCの電源を落とせない」なんてことにならないよう、まだ準備ができていない、そして、まだWindows Updateで検出されないのであれば、今が備えるチャンスですよ。 はじめてのWindows 10入門講座――最新OSとうまく付き合っていく方法

はじめてのWindows 10入門講座――最新OSとうまく付き合っていく方法

本連載では、Windowsユーザーとしての筆者が、日々遭遇する疑問の調査やトラブル解決を取り上げてきましたが、たびたび深入りし過ぎ、一般ユーザーには余計な情報を提供したかもと反省しています。そこで今回は、はじめてWindows 10に触れるという方に向けて、Windows 10とうまく付き合うヒントを紹介します。

Copyright © ITmedia, Inc. All Rights Reserved.