Microsoft、サイバーセキュリティ年次レポート「Digital Defense Report」を公開:ランサムウェアの脅威が変化

サイバーセキュリティ動向に関するMicrosoftの年次レポート「Digital Defense Report」は、攻撃者がこの1年間に手口を急速に巧妙化させているために、攻撃の検知が困難になったこと、セキュリティに詳しい人をも脅かしていることを明らかにした。最も基本的な対策の一つが多要素認証(MFA)だという。

この記事は会員限定です。会員登録(無料)すると全てご覧いただけます。

Microsoftは2020年9月29日(米国時間)、サイバーセキュリティ動向に関する年次レポートの最新版「Microsoft Digital Defense Report」を公開した。

攻撃者がこの1年間に手口を急速に巧妙化させていることがレポートで強調されている。そのため攻撃の検知が困難になり、セキュリティに詳しい人も脅かされていることを明らかにしている。

攻撃者は明らかに特定の手口を好んで用いている。ITシステムにアクセスするための資格情報の収集やランサムウェアの使用が活発化している傾向が顕著である他、IoTデバイスを標的にするケースも増えているという。

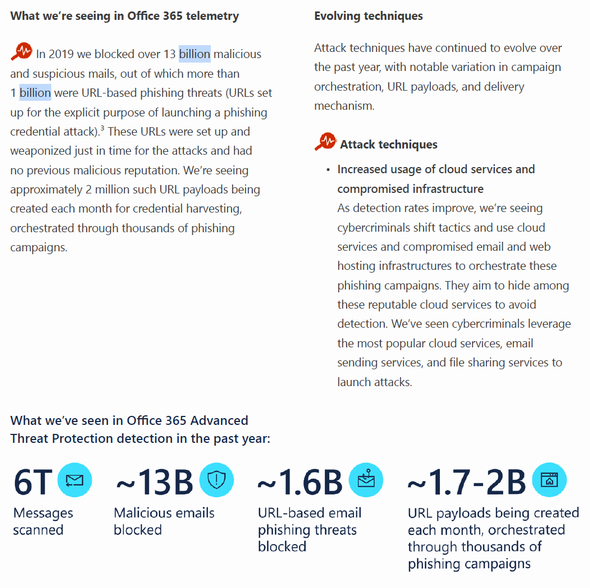

Microsoftは、これらの動向を示す最も重要な統計数字の例として、次の内容を挙げている。

- 2019年にMicrosoftは130億通の悪意ある不審なメールをブロックした。このうち10億通以上にはURLが記されており、フィッシングによる資格情報攻撃を狙っていたことが明白だった

- 2019年10月〜2020年7月にMicrosoftが実施したインシデント対応では、ランサムウェアに起因するものが最も多かった

- この1年間に国家の支援を受けた攻撃者による攻撃(国家による攻撃)が最も頻繁に用いた攻撃の手口は攻撃の糸口を探し出す偵察や資格情報収集、マルウェア、VPNの悪用だ

- IoTの脅威が拡大と進化の一途をたどっている。2020年前半のIoT攻撃の件数は、2019年後半と比べて約35%増えている

どのような対策が望ましいのか

Microsoftはこの1年の攻撃の巧妙化に伴い、次のような取り組みがこれまで以上に重要になったと指摘している。

- 官民を問わず、攻撃の阻止を目指して全ての組織において人と技術に投資する

- 防御の基本的な対策を徹底する。セキュリティ更新プログラムの定期的な適用や包括的なバックアップポリシーの策定と実施、多要素認証(MFA)が基本的な対策に含まれる。Microsoftのデータによると、MFAを有効にするだけでサイバー攻撃の大多数を防ぐことができたと考えられる

サイバー犯罪組織の手口はどれほど巧妙になっているのか

サイバー犯罪組織の手口の巧妙化や国家による攻撃が標的を変化させていること、ランサムウェアの脅威の増大、新たな問題として浮上するリモートワークなどのサイバーセキュリティ動向についてレポートでは詳しく説明している。

サイバー犯罪者は世間の動向をよく観察し、攻撃手法を変えてきている。よく練られた戦術やマルウェアを用いて、人間の好奇心や情報ニーズに付け込もうとしているのが見て取れるという。サイバー犯罪者は機を見るに敏であり、ニュースサイクルに応じて毎日のように、攻撃に使うトピックを変える。一時期非常に多用されて2020年3月に使用がピークに達したトピックが、新型コロナウイルス感染症(COVID-19)のパンデミック(世界的大流行)だ。パンデミックへの世界的な懸念や関連情報の洪水に乗じたソーシャルエンジニアリングが横行した。ただし、最近では、パンデミック関連のフィッシング攻撃は減少している。

サイバー犯罪者は近年、マルウェア攻撃に熱心だったが、最近ではフィッシング攻撃に重点をシフトしている。ITシステムにアクセスするために資格情報を収集するという目的を達成するためのより直接的な手段と考えているからだ。「Office 365」のテレメトリー情報によると、フィッシング攻撃でなりすましによく使われるブランドの上位5つはMicrosoftとUPS、Amazon.com、Apple、Zoomだ。

サイバー攻撃に対する検知をすり抜けるために頻繁に変更や偽装が行われる攻撃キャンペーンも見られる。偽装の対象となるのは送信ドメインや電子メールアドレス、コンテンツテンプレート、URLドメインなどだ。

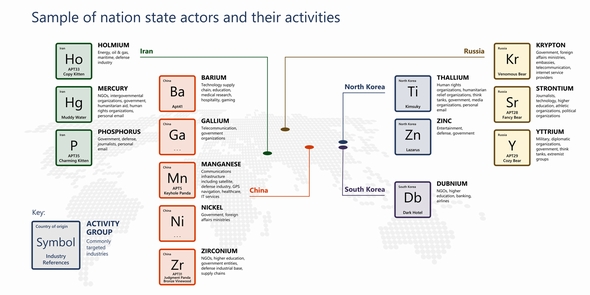

国家による攻撃が標的を変えつつある

国家による攻撃は、攻撃者が所属する国家の政治目標の変化に応じて標的を変更してきた。

数年来、重要インフラの脆弱(ぜいじゃく)性が盛んに狙われてきたが、この1年、重要インフラを運営する組織以外の組織を標的にした国家による攻撃が多発している。標的とされることが多い組織は非政府組織(NGO)や権利擁護団体、人権団体、シンクタンク(公共政策、国際問題、安全保障を専門とする)などだ。

このような傾向は国家による攻撃が公共政策や地政学に関わる組織、特に政府の政策形成を支援するような組織を狙うようになったことを示しているのかもしれない。

Microsoftがこの1年に観察した国家による攻撃のアクティビティーの大部分は、ロシアとイラン、中国、北朝鮮によるものだ。

ランサムウェアの脅威が増え、変化している

米国国土安全保障省やFBIなどから、ランサムウェアに関する警告、特に、2020年の米国大統領選挙の妨害を目的としたランサムウェアが登場する可能性に関する警告が発せられている。Microsoftの調査結果はこうした注意喚起が正しいことを示している。

ランサムウェア攻撃者はどのような時期や状況を選ぶと、被害組織が身代金を支払う可能性が高いかを認識しており、最近ではCOVID-19のパンデミックに乗じたランサムウェア攻撃が目立つ。パンデミックの結果として、身代金の支払いをやむを得ないと考える組織が多いと攻撃者は見ているようだ。

在宅勤務に伴う新たな問題が持ち上がる

COVID-19のパンデミックを受け、2019年から進んでいた在宅勤務の導入が急速に拡大した。

だが、組織の境界内で運用されてきた従来のセキュリティポリシーを、自宅などのプライベートネットワークや管理されていない資産を含む広域ネットワーク全体に強制することは、極めて難しい。

内部脅威や悪意ある攻撃者によるソーシャルエンジニアリングといった問題に目を向け、組織のセキュリティを確保する上で必須の取り組みとして、人的要素に対処することが重要だ。

Microsoftの最近の調査ではCISO(最高情報セキュリティ責任者)の73%が「自組織で過去12カ月に機密データの漏えいやデータ流出が発生しており、COVID-19のパンデミックに起因する内部リスクを軽減する技術への支出を増やす計画だ」と回答している。

2020年前半には企業アカウントを標的としたブルートフォース(総当たり)によるIDベースの攻撃が増加した。Microsoftはパスワードの推測やフィッシング、マルウェアによる盗難、再利用が頻繁に見られることを踏まえ、企業ではMFAの有効化が必須の対策だと指摘している。

Microsoftはこれまで、サイバーセキュリティ動向をまとめた年次レポートとして「Microsoft Security Intelligence Report」を公開してきたが、より広範な読者に読まれるように、これまで以上に内容を充実させ、今回の名称(Microsoft Digital Defense Report)に改称したとしている。

関連記事

Microsoft、流出済みのパスワードを使用する4400万以上の同社ユーザーを発見

Microsoft、流出済みのパスワードを使用する4400万以上の同社ユーザーを発見

Microsoftは、パスワードを再利用することで被る「パスワードリスト攻撃」について、自社のサービスを利用しているユーザーを対象に調査した。その結果、4400万件ものアカウントがパスワードを再利用していたことが分かった。毎年同社が発表する「Microsoft Security Intelligence Report」を補完する内容だ。 UDP Amplificationを使用したDDoS攻撃が増加 IIJが2020年6月のセキュリティレポートを発表

UDP Amplificationを使用したDDoS攻撃が増加 IIJが2020年6月のセキュリティレポートを発表

IIJは、「wizSafe Security Signal 2020年6月観測レポート」を発表した。UDP Amplificationを使用したDDoS攻撃を多く観測しており、1日当たりのDDoS攻撃件数や最大規模が前月から増加した。 攻撃トラフィックが急増 エフセキュアが2019年下半期の攻撃トラフィックを調査

攻撃トラフィックが急増 エフセキュアが2019年下半期の攻撃トラフィックを調査

エフセキュアは、2019年下半期の攻撃トラフィックに関する調査レポートを発表した。2019年に発生した攻撃イベントは、2018年から大幅に増えた。SMBやTelnet、SSHプロトコルを利用した攻撃が目立った。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.