UDP Amplificationを使用したDDoS攻撃が増加 IIJが2020年6月のセキュリティレポートを発表:「送金通知書」など荷物や金銭の取引を装うメールが増加

IIJは、「wizSafe Security Signal 2020年6月観測レポート」を発表した。UDP Amplificationを使用したDDoS攻撃を多く観測しており、1日当たりのDDoS攻撃件数や最大規模が前月から増加した。

この記事は会員限定です。会員登録(無料)すると全てご覧いただけます。

インターネットイニシアティブ(IIJ)は2020年8月5日、同年6月に発生したサイバーセキュリティの観測情報と事案についてまとめた「wizSafe Security Signal 2020年6月観測レポート」を発表した。前月に続いてUDP Amplification(UDP増幅)を使用したDDoS(Distributed Denial of Service:分散サービス妨害)攻撃を観測しており、1日当たりの攻撃件数や最大規模が前月から増加した。

1時間19分にわたって続くDDoS攻撃が発生

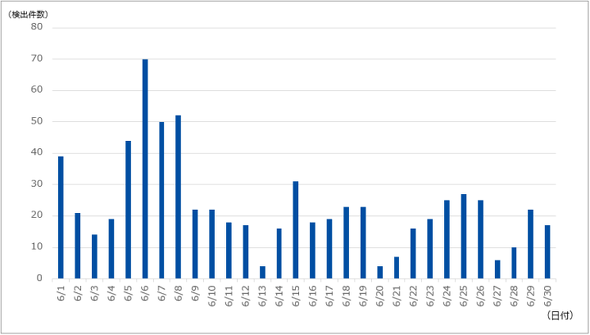

IIJが、2020年6月に同社のマネージドセキュリティサービスやバックボーンなどで検出したDDoS攻撃の検出件数は700件で、1日当たり平均23.33件だった。最大規模の攻撃では、約824万pps(秒間パケット数)のパケットによって21.42Gbpsの通信が発生した。最も長い攻撃は1時間19分にわたって継続した。これらの攻撃は主に、SSDP(Simple Service Discovery Protocol)を用いたUDP Amplificationだった。

一方、IIJがIPS(不正侵入防止システム)やIDS(不正侵入検知システム)で検出したインターネットからの攻撃のうち、およそ半数がMiraiの亜種によるルーターへの攻撃だった。前月同様に、「パストラバーサル」という手法を用いたパスワードファイルへのアクセス試行も多く観測した

Webアクセス時のマルウェアについては、最も多く検出したのは「Trojan.JS.Iframe」で全体の49.18%を占めていた。JPEGファイルの末尾に、scriptタグによるJavaScriptファイルの読み込みとiframeタグにより別のサイトを読み込む処理が含まれていた。次点は「Trojan.JS.Agent」で同14.75%。これにも、Webサイトの改ざんによるJavaScriptが埋め込まれていた。

電子メールについては、「Agent Tesla」への感染を狙ったメールを多く検出した。最も多く検出したマルウェアは「Backdoor.MSIL.Agent」で、全体の18.31%を占めていた。メールの件名は「URGENT PURCHASE ORDER AND INQUIRY」。次点は「Worm.Win32.VBNA」で、全体の16.37%。こちらの件名は「送金通知書」だった。どちらも荷物や金銭の取引を装い、実行ファイルを含んだISOファイルや7zファイルを用いていた。「Microsoft Office」のファイルを用いた攻撃は大幅に減少した。

関連記事

Cloudflare、毎秒7億5400万パケットのDDoS攻撃に自動処理で対応

Cloudflare、毎秒7億5400万パケットのDDoS攻撃に自動処理で対応

Cloudflareは2020年6月に起きた大規模DDoS攻撃に対して自動処理だけで対応できたと発表した。4日間にわたる攻撃では毎秒4〜6億パケットを頻繁に超え、最大毎秒7億5400万パケットに達していた。 DDoS攻撃がきっかけ――auカブコム証券がセキュリティの側面からOpsDevを推進できた理由

DDoS攻撃がきっかけ――auカブコム証券がセキュリティの側面からOpsDevを推進できた理由

デジタルサービスの継続的な運用には、セキュリティ対策が欠かせない。「最初からアジャイルで作るのは難しい。既に何らかのシステムを持っているのだから、まずはその運用をどうするかを考えなければならず、OpsがDevよりも先になる」と述べるauカブコム証券の石川陽一氏の事例から、デジタルサービスのDevSecOpsに欠かせない「データ活用」の要点を探る。 国内約20万台のサーバが「DDoS攻撃に悪用される危険性」 A10ネットワークス調査

国内約20万台のサーバが「DDoS攻撃に悪用される危険性」 A10ネットワークス調査

A10ネットワークスは、同社が提供する脅威インテリジェンスデータを基に、DDoS攻撃に利用される恐れのあるIoT(モノのインターネット)機器やサーバの数を調べた。日本のネットワークには、アクティブなDDoS攻撃エージェントが19万6521台もあった。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.