脱VPNは「閉域モバイル網」で簡単 ゼロトラストへのステップアップは?:羽ばたけ!ネットワークエンジニア(98)

前回本連載で「脱VPNは簡単ではない」と述べた。ゼロトラストでの脱VPNは高コストだからだ。しかし、閉域モバイル網なら簡単に脱VPNができる。

この記事は会員限定です。会員登録(無料)すると全てご覧いただけます。

2026年1月24日、第117回情報化研究会をオンラインで開催した。前回に続いて脱VPN(Virtual Private Network:仮想プライベートネットワーク)やゼロトラストについての議論が盛り上がった。自社にZscaler製品を導入し、ゼロトラスト環境を構築しているA氏と、ゼロトラストが高コストなため運用体制を強化してVPNを使っているB氏が主な発言者だった。「閉域モバイル網」は脱VPNできるのがいい、というB氏の意見が面白いと思った。

この原稿を書いている最中に、日本医科大学武蔵小杉病院がVPNから侵入されてランサムウェア(身代金要求型マルウェア)攻撃を受け、個人情報が漏えいした、というニュースが入った。昨秋、アスクル、アサヒグループホールディングスの甚大なランサムウェア被害の報道があったが、それでもVPNに注意を払わないユーザーがいることには懸念を禁じ得ない。VPNの運用をきちんとできないなら、それを排除することがセキュリティ対策として一番効果があるはずだ。

以下、脱VPNのための閉域モバイル網の利用、ゼロトラストとの関係について述べる。

「閉域モバイル網」とは

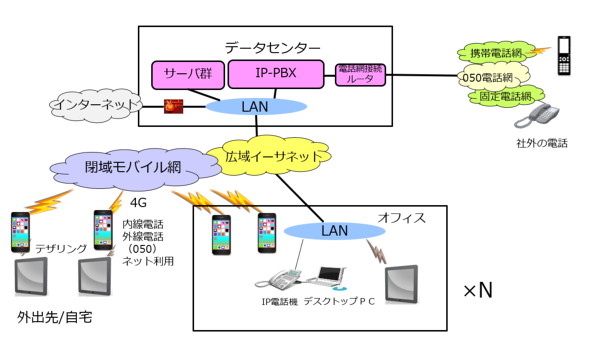

閉域モバイル網は新しいサービスではない。10年以上前からあるものだ。復習のため、筆者が2015年に構築したネットワークを見ておこう。

閉域モバイル網は名前の通り、インターネットと切り離され、インターネットを経由しないモバイル網だ。もともと携帯電話事業者のパケット通信網はインターネットと切り離されている。サービスとして、スマートフォンなどをインターネットに接続しているだけだ。

閉域モバイル網はセキュアなモバイル通信を使いたい企業のために、インターネットに接続せずモバイル網内で通信を提供するサービスだ。しかし、図1のネットワークで筆者が閉域モバイル網を使ったのはセキュリティを強化するためではない。当時、スマートフォンに通話アプリを搭載してインターネットで内線通話を可能にするサービスが多数登場していた。しかし、インターネットを使うため、パケット落ちや遅延、ジッタ(遅延のゆらぎ)があり、音質が悪いのが欠点だった。

そこで、筆者は「インターネットに出て行くから音質が悪くなるのだ。モバイル網の中だけで使えばパケット落ちも遅延も少なくなり、音質が向上するはずだ」と考えた。実験した結果、予想通り音質の向上が確認できたので実際に企業へ提案、構築したのだ。

閉域モバイル網はKDDIの「CPA」(Closed Packet Access、シーパ)を使った。広域イーサネットは同じくKDDIのWVS(Wide Area Virtual Switch)だ。CPAとWVSはKDDIの網内で接続されている。ユーザーは接続について意識する必要はない。WVSの回線をデータセンターに引き込んでCPAを使うことができる。CPAにつながる端末(図1ではiPhone)には企業のプライベートIPアドレスを割り当てて使うことができるので、ネットワーク設計は簡単だ。もちろん、PCにSIMを装着して使うこともできる。

図1のネットワークではPCの8割を常時、閉域モバイル網でイントラネットに接続していた。WANやLANの設備を極少化してコスト削減と利便性を向上させるためだ。外出先でも、オフィスでも4GでPCを接続する。つまり、リモート接続をVPNなしでやっていたということだ。

VPN装置がなく、VPN装置のグローバルIPアドレスをインターネットにさらすという危険なことをしていないので、VPN起因のランサムウェア被害は起こり得ない。

SIMによる端末認証が厳密であることも閉域モバイル網(モバイル網)の特徴だ。携帯通信事業者は、SIMに記録されているSIM固有の15桁の数字IMSI(International Mobile Subscriber Identity:国際移動体加入者識別番号)とSIM内の暗号鍵が、携帯通信事業者が持つIMSIに対応した暗号鍵と整合し、SIMが正当であることを確認する。盗難や紛失でSIMが利用停止になっている場合は、SIMが正当でも認証しない。不正な端末の閉域モバイル網への接続は不可能なのだ。

閉域モバイル網はKDDI、NTTドコモ、ソフトバンク、楽天モバイルの大手携帯電話事業者だけでなく、一部のMVNO(仮想移動体通信事業者)からも提供されている。

閉域モバイル網による「脱VPN」は簡単

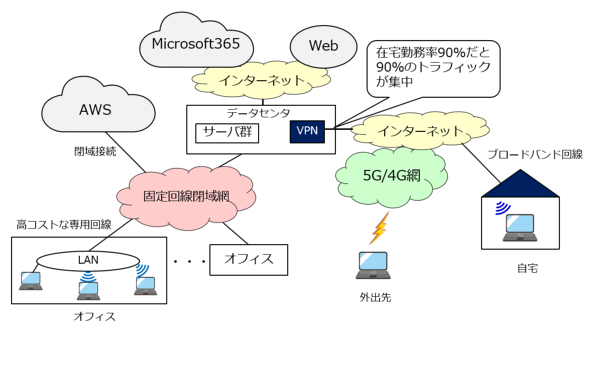

企業でVPNが一気に広がったのは2020年から2021年ごろのコロナ禍初期だ。感染を避けるために在宅勤務の比率を高める企業が増え、その比率が90%に達している企業もあった。研究会に参加したA氏やB氏の会社でも、VPN装置やそのための回線を短期間で増やした。その構成イメージが図2だ。

在宅勤務比率が90%だと、イントラネットのトラフィックの90%はVPNによるリモートアクセスになる。これまで多大な投資とランニングコストをかけて運用していたイントラネット本体は閑散とした状態になった。イントラネットの存在価値が10%に縮小した。

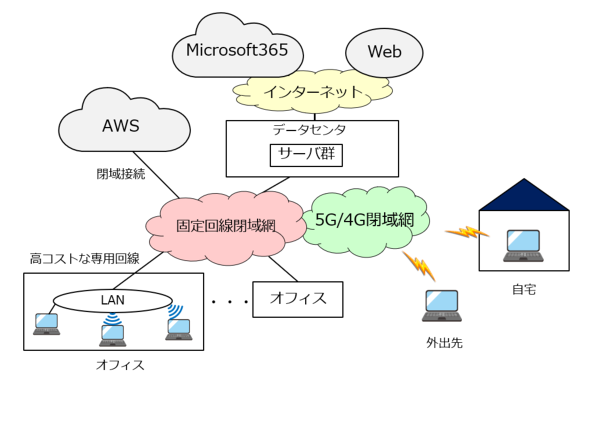

2023年5月に新型コロナウイルス感染症が感染症法上の「5類感染症」に分類され、在宅勤務の実施率は低下したが、新しい働き方として定着しており、B氏の会社のようにVPNを使い続けている企業は多い。セキュリティリスクの高いVPNをなくすことは簡単だ。図3のようにリモートアクセスをVPNから閉域モバイル網に変更するだけだ。

PCの接続はSIMを使った閉域モバイル網だけになるため、VPNのようにPCを家庭のWi-Fiからインターネット経由で接続することはできない。

閉域モバイル網で脱VPNをすることで、VPN起因のランサムウェアの心配がなくなるだけでなく、B氏が苦労しているVPNの運用負荷からも解放される。

Zscaler製品による脱VPN

A氏の会社でもコロナ禍初期はVPNで在宅勤務をしていたが、VPNのリスクを避けるためZscaler製品を導入した。前回本連載に書いた通り、B氏の試算ではゼロトラストはVPNの3倍のコストがかかる。A氏はコストをかけてでも脱VPNを含むセキュリティ強化をしたかったということだ。

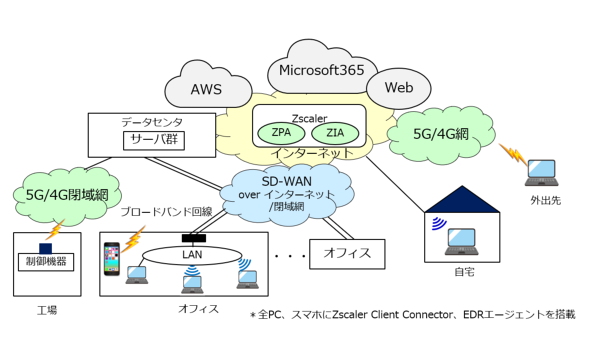

図4は、A氏の会社のネットワークを表したものではなく、Zscaler製品を導入したときの構成イメージだ。

Zscalerの主たるサービスとしてZPA(Zscaler Private Access)とZIA(Zscaler Internet Access)がある。ZPAはゼロトラストの核心部分ともいえるZTNA(Zero Trust Network Access)を提供するものだ。ユーザー側、つまりPCやスマートフォン上に配置するソフトウェア「Zscaler Client Connector」と、社内ネットワークやクラウド内のアプリケーション側に配置するソフトウェア「App Connector」(アップ コネクター)を使って、ユーザーが目的とする社内アプリケーションと安全に接続する。

ZPAは、接続の際にユーザー認証、端末の健全性、アプリケーションへのアクセス権限などを検証する。全てのチェックを通過すると、ZscalerクラウドがClient ConnectorとApp Connectorからそれぞれ張られたTLSトンネルを内部で結合し、セキュアなアプリケーション接続を確立する。

ZIAはインターネット上のサービス、「Microsoft 365」や「Salesforce」などのSaaS(Software as a Service)、Webサイト閲覧を安全に行うためのサービスだ。ZIAはURLフィルタリング、アンチウイルス、DLP(情報漏えい防止)などの機能を持つ。

ZPAとZIAにより、VPNを使わずどこからでも安全に社内アプリケーションやインターネット上のサービスが利用できる。

なお、図4に「全PC、スマホにEDR(Endpoint Detection and Response)エージェント搭載」と書いた。VPNは通信を担うものなので、ZPA/ZIAのことを詳しく書いたが、ゼロトラスト環境の構築ではEDRの導入が優先される。EDRはPCやサーバ(エンドポイント)の挙動をリアルタイムで監視し、「侵入されることを前提」として、アンチウイルスをすり抜けた攻撃をいち早く検知して封じ込める。汚染されたエンドポイントを切り離して被害を最小限に抑えられるだけでなく、ログによる原因特定ができる。

図4では、5G/4Gの閉域モバイル網で工場の制御機器を接続している。これはA氏の会社で実際にやっていることだ。工場のネットワークをインターネットにさらすことを避ける企業は多い。工場には「境界防御型」のセキュリティを徹底しているのだ。ゼロトラストと境界防御型を併用している。

VPNの運用を適切にできていないために多くの組織がランサムウェアの甚大な被害を受けてきた。冒頭に書いた通り、運用できないならVPNをなくすことがもっとも確実で簡単なランサムウェア対策だ。「閉域モバイル網」は脱VPNのとても簡単な手段であることは間違いない。閉域モバイル網は境界防御型のセキュリティ対策だ。ゼロトラストが注目されているが、企業にとっては境界防御型とゼロトラストをコストと効果のバランスを考えながら使いこなすことが重要ではないか。

ともかく、VPNの運用に悩んでいる企業には「閉域モバイル網」での脱VPNの検討をお勧めしたい。

筆者紹介

松田次博(まつだ つぐひろ)

情報化研究会(http://www2j.biglobe.ne.jp/~ClearTK/)主宰。情報化研究会は情報通信に携わる人の勉強と交流を目的に1984年4月に発足。

IP電話ブームのきっかけとなった「東京ガス・IP電話」、企業と公衆無線LAN事業者がネットワークをシェアする「ツルハ・モデル」など、最新の技術やアイデアを生かした企業ネットワークの構築に豊富な実績がある。本コラムを加筆再構成した『新視点で設計する 企業ネットワーク高度化教本』(2020年7月、技術評論社刊)、『自分主義 営業とプロマネを楽しむ30のヒント』(2015年、日経BP社刊)はじめ多数の著書がある。

東京大学経済学部卒。NTTデータ(法人システム事業本部ネットワーク企画ビジネスユニット長など歴任、2007年NTTデータ プリンシパルITスペシャリスト認定)、NEC(デジタルネットワーク事業部エグゼクティブエキスパートなど)を経て、2021年4月に独立し、大手企業のネットワーク関連プロジェクトの支援、コンサルに従事。新しい企業ネットワークのモデル(事例)作りに貢献することを目標としている。連絡先メールアドレスはtuguhiro@mti.biglobe.ne.jp。

関連記事

2026年、企業ネットワークの注目は「苦節6年」の5G&簡単ではない「脱 VPN」

2026年、企業ネットワークの注目は「苦節6年」の5G&簡単ではない「脱 VPN」

ローカル5Gの制度化、キャリア5Gのサービス開始から6年が経過した。「超高速、超低遅延、多端末接続」という華々しいキャッチフレーズで登場した5Gの6年はうたい文句通りの実用化がなされない低調な年月だった。しかし、やっと活躍の兆しが見えてきた。また、アサヒグループホールディングスのランサムウェア被害で「脱 VPN」の機運が高まっているが、それは簡単ではない。 「脱VPN」がいよいよ加速? ランサムウェア感染、“SSL VPN廃止”の動きも

「脱VPN」がいよいよ加速? ランサムウェア感染、“SSL VPN廃止”の動きも

企業のITインフラを巡る前提が大きく揺らいだ2025年。その1年を振り返る中で、特に従来の当たり前が通じなくなったのが「VPN」でした。ランサムウェア攻撃の多発などもあり、そのリスクが浮き彫りになりました。【訂正】 アサヒとアスクルへのランサムウェア攻撃、考えざるを得なくなった“設計の限界” LYZONが指摘

アサヒとアスクルへのランサムウェア攻撃、考えざるを得なくなった“設計の限界” LYZONが指摘

アサヒグループホールディングス、アスクルなど著名企業へのランサムウェア攻撃が相次いでいる。こうした事態を受け、企業が改めて確認すべきセキュリティ対策について、システム構築を手掛けるLYZONが指摘した。

Copyright © ITmedia, Inc. All Rights Reserved.