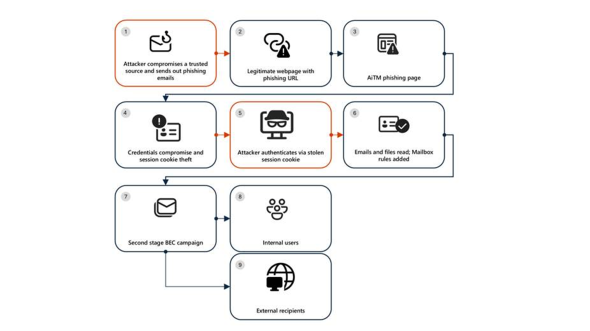

「パスワード変更だけでは不十分」 SharePointを悪用するAiTM攻撃、Microsoftが対策公開:フィッシングとBECによる7段階攻撃チェーン

Microsoft Defender Security Research Teamは、複数組織を標的としていた多段階のAiTMフィッシングおよびビジネスメール詐欺キャンペーンの分析結果を公開した。

この記事は会員限定です。会員登録(無料)すると全てご覧いただけます。

Microsoftのセキュリティ研究チームMicrosoft Defender Security Research Teamは2026年1月21日(米国時間)、複数の組織が標的となっていた「AiTM」(Adversary-in-the-Middle、中間者攻撃)フィッシングおよびビジネスメール詐欺(BEC)の攻撃キャンペーンに関する分析結果をブログで公開した。

攻撃者は社内情報共有サービス「Microsoft SharePoint」(以下、SharePoint)の正規ファイル共有を装って侵入し、侵害したアカウントから600件以上のメールを送信して被害を組織内外へ拡散させていた。

“信頼されたベンダー”を起点にする7段階の攻撃チェーン

Microsoftによると、この攻撃キャンペーンは単発のフィッシングではなく、侵害・拡散・永続化を組み合わせた7段階の攻撃チェーンとして構成されていた。エネルギー業界の複数の組織がこの攻撃キャンペーンの標的とされていた。

1.初期アクセス

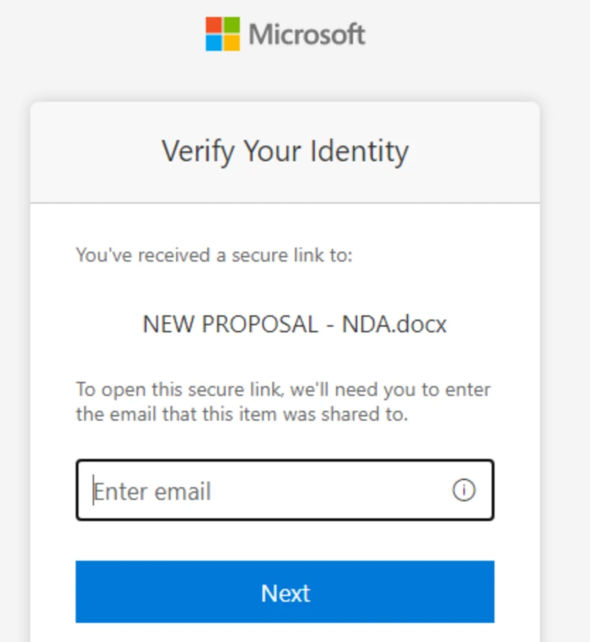

攻撃の起点は、信頼された組織のメールアドレスから送信されたフィッシングメールだった。送信元の組織は作戦開始前に侵害されていた可能性が高い。メールにはユーザー認証を必要とするSharePointのURLが含まれ、件名は正規のSharePointドキュメント共有ワークフローと一致するよう偽装されていた。

2.悪意あるURLのクリック

SharePointや「Microsoft OneDrive」などのクラウドコラボレーションプラットフォームは企業環境で広く普及しており、正規のファイルホスティング機能と認証フローを備えている。攻撃者はこの正規性を悪用し、従来のメールベースの検知を回避した。

3.AiTM攻撃

URLにアクセスしたユーザーは認証情報の入力画面にリダイレクトされ、AiTM攻撃によってサインインセッションが侵害された。

4.受信トレイルールの悪用

攻撃者は別のIPアドレスからサインインし、全ての受信メールを既読・削除する受信トレイルールを作成した。これにより被害ユーザーは攻撃に気付けなくなる。

5.大規模フィッシングキャンペーンの拡散

攻撃者は600件以上のフィッシングメールを送信する大規模キャンペーンを開始。送信先は侵害されたユーザーの連絡先(組織内外)および配布リストで、最近のメールスレッドに基づいて受信者が選定された。

6.BECの展開

攻撃者は被害ユーザーのメールボックスを監視し、大量送信に伴う配信不能メールや不在メールを削除し、アカウントの不正利用を隠蔽(いんぺい)した。フィッシングメールの真正性に疑問を呈した受信者には、正規のメールであると偽る返信を行い、その後、証拠となるメールと返信を削除した。

7.組織内アカウントの連鎖的侵害

組織内でフィッシングURLをクリックした受信者にも別のAiTM攻撃が実行され、侵害が連鎖的に拡大した。

AiTM攻撃の対応策

AiTM攻撃ではサインインセッション自体が侵害されるため、パスワードリセットだけでは有効な対策にならない。パスワードをリセットし、セッションを失効させても、攻撃者はMFA(多要素認証)設定を改ざんし、自身が登録した携帯電話番号へのワンタイムパスワード(OTP)送信など、新たなMFAポリシーを追加して永続的なアクセスを確保できる。

Microsoftは、AiTM攻撃の対応策として以下を推奨している。

- セッションCookieの取り消し

- パスワードリセットに加え、攻撃者が保持しているアクティブなセッションを全て強制終了させる

- MFA設定の確認と復元

- 不審なMFA設定がないかどうか確認し、正規の状態に戻す

- 不審なメールボックスルールの削除

- 攻撃を隠蔽するために「受信メールを即座に削除する」「既読にする」といったルールが作成されているケースが多いため、これらを特定して削除する

- 耐性の高いMFAの利用

- 「FIDO2」セキュリティキー、「Microsoft Authenticator」、証明書ベースの認証など、フィッシング耐性のある認証方法を優先する

- 条件付きアクセスポリシーの強化

- サインイン時のIPアドレス、場所、デバイスの状態などを評価し、不審な場合はアクセスを拒否または制限する

- 組織が管理・承認したデバイスからのみアクセスを許可する

- 継続的アクセス評価(CAE)の有効化

- セッション中に重大なイベント(アカウント無効化や場所の変更など)が発生した際、リアルタイムでアクセス権を再評価する

関連記事

「アタックサーフェスマネジメントは外側を守ること」という縮小解釈がもたらす重大なリスク

「アタックサーフェスマネジメントは外側を守ること」という縮小解釈がもたらす重大なリスク

アタックサーフェスマネジメント(ASM)についての誤解が広がっている。インターネットに接しているものだけがASMではないし、「ASMソリューション」を導入しさえすればいいということでもない。誤解に基づく対策は、重大なリスクにつながる隙を生み出す。 2025年の国内セキュリティインシデントは1782件 学校・教育機関のインシデントが1年で倍増

2025年の国内セキュリティインシデントは1782件 学校・教育機関のインシデントが1年で倍増

デジタルアーツは、2023年から2025年の過去3年分における国内のセキュリティインシデントを集計したレポートを公開した。2025年の総数は1782件と過去最多を更新。不正アクセスが最多で、サプライチェーンを狙った攻撃が顕著となっている。 パスワードマネージャーのマスターパスワードが狙われている LastPassがフィッシング詐欺に注意喚起

パスワードマネージャーのマスターパスワードが狙われている LastPassがフィッシング詐欺に注意喚起

LastPassは、同社ユーザーを標的としたアクティブなフィッシングキャンペーンについて注意喚起した。同社のメンテナンスに伴う「Vault」のバックアップを24時間以内に促す偽メールが確認されているという。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.