「セキュリティ専門家と同等の結果」 Microsoftが公開したAI支援の脅威分析ワークフローの中身:日常的な長文文書の分析はもう限界

MicrosoftはAIを活用して脅威レポートなどから検出インサイト(洞察)を生成するワークフローを紹介した。従来は数日から数週間かかっていた分析作業の高速化を目指す。

この記事は会員限定です。会員登録(無料)すると全てご覧いただけます。

MicrosoftのDefender Security Research Teamは2026年1月29日(米国時間)、脅威レポートや侵害経路の記録などの非構造化データから、AI(人工知能)を活用して検出インサイト(洞察)を生成するワークフローを公開した。

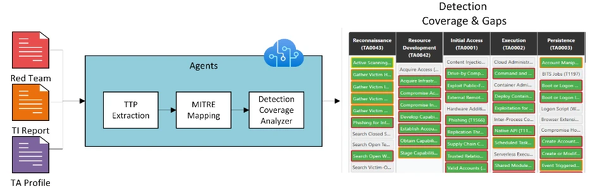

セキュリティチームはレッドチームによる侵入経路の報告書や脅威インテリジェンス(TI)レポート、脅威アクター(TA)のプロファイル、公開レポートといった、構造化されていない知識を具体的な防御策へと日常的に変換する必要がある。こうした作業の初期段階は、多くの場合、最も時間がかかる。

Microsoftによると、先述の長文文書から戦術・技術・手順(TTP:Tactics, Techniques, and Procedures)を抽出するなどの作業にAIを活用することでワークフローを高速化できるという。

AIが3段階で支援する脅威分析ワークフロー

このワークフローは3つの主要段階で構成される。

第1段階:TTPとメタデータの抽出

専用のLLM(大規模言語モデル)プロンプトを使用し、自由形式のテキストから技術的な振る舞いを識別して構造化フォーマットに変換する。関連するクラウドスタック層、検出機会、検出作成に必要なテレメトリー(遠隔測定データ)などのメタデータも同時に抽出する。

第2段階:MITRE ATT&CKマッピング

抽出された振る舞いを特定の技術識別子と名称に正規化することで、「MITRE ATT&CK」(攻撃者の攻撃方法や行動、目的を明文化したフレームワーク)のマッピングを検証する。各TTPはRAG(検索拡張生成)を用いた単一のLLM呼び出しでマッピングされる。この工程は、正確性を維持するために1つずつ処理される。

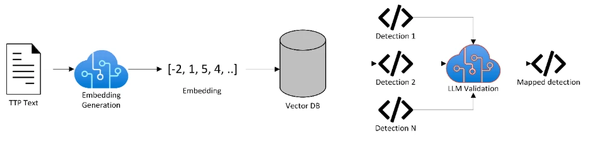

第3段階:既存検出のマッピングとギャップ分析

抽出されたTTPを既存の検出カタログと比較し、「どの振る舞いがカバーされているか」「どこにギャップがあるか」を特定する。この工程では、ベクトル類似性検索で候補を抽出し、LLMベースの検証で「カバー済み」か「ギャップ」かを判定する。

人間による検証が不可欠

Microsoftは、最終確認には人間の専門知識と実証的検証が必要だと強調する。このワークフローが特定するのは検出機会とギャップの可能性であり、カバレッジ確認には実テレメトリーでのテストやシミュレーション、検出ロジックのレビューが必要になる。例えば、検出が存在していても、スコープが異なる、普遍的でないテレメトリーに依存する、複数データソースの相関が必要といった場合があるからだ。

AI活用の実践的アドバイス

Microsoftは、AIを活用した検出分析に関する4つの実践的アドバイスを提示している。

- 重要な工程は決定論的(同じ入力を与えれば、必ず同じ結果が返ってくるという性質)に設計する

TTP抽出やマッピングでは構造化出力を用い、結果のばらつきを抑える - 高リスク工程には専門家のレビューを入れる

自動出力は第一次仮説として扱い、運用判断前に必ず人間が検証する - プロンプトコンテキストを最適化する

必要最小限の情報を与え、RAGや多段階プロンプトで精度を高める - 評価ループを構築する

ゴールドデータセットで精度を追跡し、専門家レビューで結果を検証する

検出エンジニアリングの継続的ループ

検出エンジニアリングは、新しいインテリジェンスの収集、関連する振る舞いの抽出、現在のカバレッジの確認、検証優先順位の設定、改善の実装という継続的ループとして機能する。AIはこのループの初期段階を加速し、防御者がカバレッジ検証や検出ロジックの改善といった高価値な作業に集中できるようにする。

AIを活用したTTP抽出アプローチは、評価においてセキュリティ専門家と同等レベルの結果を生成したとMicrosoftは主張している。

関連記事

AIエージェントはセキュリティ運用の未来をどうけん引するか

AIエージェントはセキュリティ運用の未来をどうけん引するか

AIベースのソリューションをあらゆる脅威の検知、調査、対応に役立てようとしている企業は少なくない。人員不足が叫ばれる昨今、AI SOCエージェントが重要な役割を果たそうとしている。本稿では、AI SOCエージェントを適切に導入するためのポイントを紹介する。 セキュリティリサーチャーの仕事もAIが代替? OpenAI、「自律型」脆弱性検出AIエージェント「Aardvark」発表

セキュリティリサーチャーの仕事もAIが代替? OpenAI、「自律型」脆弱性検出AIエージェント「Aardvark」発表

OpenAIは、同社の「GPT-5」ベースのセキュリティ脆弱性検出AIエージェント「Aardvark」を発表した。 リバースエンジニアリングでマルウェアを分類する自律型AIエージェント「Project Ire」 Microsoft発表

リバースエンジニアリングでマルウェアを分類する自律型AIエージェント「Project Ire」 Microsoft発表

Microsoftは2025年8月5日、「Project Ire」を発表した。これはソフトウェアを分析し、マルウェアかどうかを判定する自律型AIエージェントのプロトタイプだ。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.