人のミスを減らす「自動化」が攻撃対象に GitHub Actionsのセキュリティ対策が進まない3つの理由:34万リポジトリを調査

NTTとNTTドコモビジネス、早稲田大学がCI/CD基盤「GitHub Actions」のセキュリティ対策におけるユーザーの実施状況を調査した。

NTTとNTTドコモビジネス、早稲田大学は2026年2月24日、CI/CD(継続的インテグレーション/継続的デリバリー)基盤として広く利用されている「GitHub Actions」のセキュリティ対策実施状況と阻害要因を分析した研究成果を発表した。研究成果は、サイバーセキュリティ分野の国際会議「Network and Distributed System Security (NDSS)Symposium 2026」に採択された。

人的ミスを減らせる「自動化」こそ狙われている?

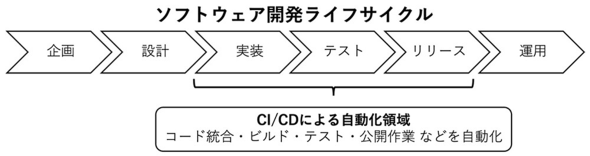

CI/CDはソフトウェア開発ライフサイクルにおけるテストや公開作業などを自動化する仕組みであり、開発の迅速化や人的ミスの削減に貢献している。認証情報の管理不備や設定変更時のレビュー不足などがあると、ソフトウェアサプライチェーン全体に影響を及ぼす重大なセキュリティインシデントにつながるリスクがある。

2020年にはソフトウェアの更新プロセスが悪用され、最大1万8000組織が影響を受ける可能性のある大規模なソフトウェアサプライチェーン攻撃が発生した。2025年には、GitHub Actions上で多くの開発者が利用していた開発作業を自動化する共通プログラムが不正に書き換えられ、開発時に利用される認証情報が外部に漏えいした事案も報告されている。

GitHub Actionsでは、こうしたリスクを低減するためのセキュリティ対策や推奨設定が示されているが、開発現場で実施率や、実践を妨げている要因は、十分に明らかにされていなかった。今回の調査は、約34万件の公開リポジトリに対する大規模分析と、102人の開発者アンケート調査を組み合わせて実態を調査した。

GitHubが推奨する5つのセキュリティ対策、各実施率は?

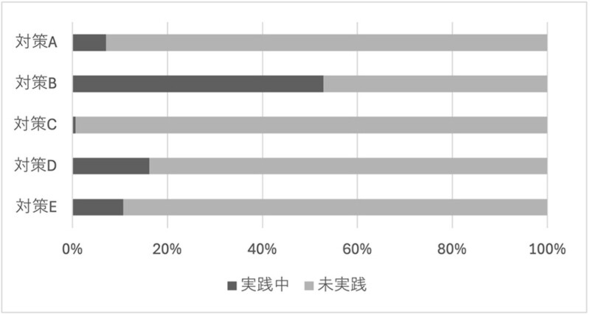

GitHub Actionsで推奨されている代表的な5つの対策の実施率は平均17.5%(最小0.6%〜最大52.9%)と低水準にとどまっていることが判明した。

特に、専用のツールや機能を活用する対策が十分に活用されていない実態が確認された。

調査対象になったGitHub推奨の5つのセキュリティ対策は以下の通り。

- 対策A:「CODEOWNERS」の利用

重要な設定ファイルの変更に対して指定された担当者による確認を必須とする仕組み - 対策B:スクリプトインジェクション対策

外部から渡される情報を安全な方法で扱い、意図しない不正処理を防ぐ対策 - 対策C:「OpenSSF Scorecard」(オープンソースのセキュリティリスクチェックツール)の利用

開発における設定をセキュリティ観点から定期的に点検・評価する仕組み - 対策D:第三者製アクションのバージョン固定

利用する外部プログラムのバージョンや識別子を明確に固定する対策 - 対策E:「GitHub Dependabot」の利用

外部プログラムの安全な最新版への更新を支援する仕組み

対策が進まない3つの理由

開発者調査の結果、セキュリティ対策が実践されない主な理由として、以下の3点が挙げられた。

- 対策の存在が十分に認知されていない

- 運用の手間が増えるという負担感

- 「自身の開発には関係ない」という誤解

研究チームは、CI/CDセキュリティの向上にはガイドラインの提示だけでは不十分。開発者の理解や負担感を考慮した技術的な支援や開発の仕組みが不可欠だと指摘している。

関連記事

OSSセキュリティスキャンツールTrivyにサイバー攻撃でクレデンシャル情報窃取マルウェアを拡散 その経緯とは

OSSセキュリティスキャンツールTrivyにサイバー攻撃でクレデンシャル情報窃取マルウェアを拡散 その経緯とは

OSSのセキュリティスキャンツールTrivyに対するサイバー攻撃により、クレデンシャル情報窃取マルウェアが拡散するインシデントが発生した。脆弱性の発見で人気のツールはどう侵害されたのか。本記事ではその経緯をまとめた。 英紙Guardian、GitHub Actions「セルフホステッドランナー」に移行 CI/CDコスト削減の教訓とは

英紙Guardian、GitHub Actions「セルフホステッドランナー」に移行 CI/CDコスト削減の教訓とは

The Guardianのエンジニアリングチームは、ワークフロー自動化サービス「GitHub Actions」のセルフホステッドランナー(自社環境で用意する実行環境)への移行経験をブログで公開した。 WHOのOSPOをGitHubが支援 「オープンソースリポジトリの健全性」を可視化した事例を解説

WHOのOSPOをGitHubが支援 「オープンソースリポジトリの健全性」を可視化した事例を解説

GitHubは、世界保健機関(WHO)のOSPOを支援する中で、WHOが管理する100以上のオープンソースリポジトリの健全性を可視化した取り組みを公式ブログで解説した。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.