「ゼロトラスト」を巡る3つの誤解とは――そもそも“境界型防御の代替”ではない?:改めて見直したいゼロトラストセキュリティ(1)

近年、エンタープライズのネットワーク構成が大きく変化するにつれ、境界型防御の限界への対応としてゼロトラストセキュリティの考え方が重視されるようになりましたが、一方でその考え方が正しく理解されていない面が多いようにも見受けられます。本稿では、ゼロトラストセキュリティがそもそもなぜ必要で、何を解決しようとしているか、時折見られる誤解と正しい理解について整理します。

この記事は会員限定です。会員登録(無料)すると全てご覧いただけます。

突然の大規模なサービス停止や機密情報の漏えい、社内システムの長期間にわたる停止――近年はこうした事態がニュースでも頻繁に取り上げられるようになりました。企業を狙ったサイバー攻撃が増加し、その被害が深刻化しています。

特にここ数年は、VPN(仮想プライベートネットワーク)装置の脆弱(ぜいじゃく)性を突いて社内ネットワークに侵入し、その後ネットワーク内を横展開してアクセス権限を拡大していく攻撃が多く見られます。こうした攻撃では、侵入後にランサムウェア(身代金要求型マルウェア)によってデータを暗号化されたり、機密情報を窃取されたりする攻撃が多く見られます。

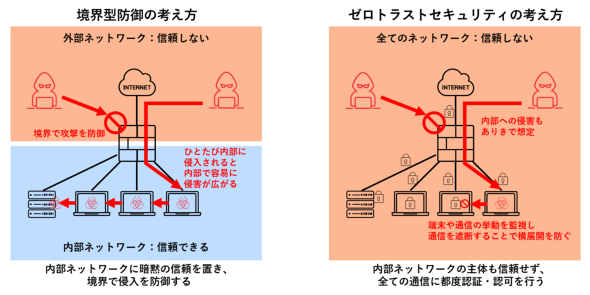

従来型の境界型防御の構成では、社内ネットワークを「信頼されたネットワーク」と見なし、ファイアウォールなどのセキュリティ機器で守られた境界の外側のネットワークを「信頼されないネットワーク」と見なします。こうして内側と外側のネットワークを分離してその境界において攻撃者の侵入を防ぐ構成は、ネットワークの境界で完全に侵入を防ぐことができれば有効です。

しかし、いったん内部ネットワークに侵入された場合には問題が生じます。内部ネットワークに存在する主体(ユーザー・端末・アプリケーションなど)に対する暗黙の信頼を置いているためです。内部ネットワークにさえ侵入できれば、ネットワーク内にあるデータやアプリケーションなどのリソースに容易にアクセスできてしまうため、被害の拡大(水平展開)を防ぎにくい点が問題となります。外部からの侵入だけでなく、内部不正などの内部ネットワークを起点とする攻撃に対しても同様に脆弱になるという問題もあります。

「ゼロトラストセキュリティ」は“境界型防御の代替”ではない?

このような問題に対処する考え方として「ゼロトラストセキュリティ」があります。その考え方自体は新しいものではありませんが、企業のネットワーク構成がクラウドサービスの活用やテレワークによって大きく変化しているため、従来の境界型防御の限界に対応するための戦略として特に注目されるようになってきています。ただし関心が集まるのと同時に誤解も広まりやすくなっているため、正しく理解しておく必要があります。

ゼロトラストセキュリティでは、特定のネットワーク内にいるから安全、特定のユーザーだから完全に信頼できる、という状態を作らないことが重要です。信頼できる(トラストな)状態を作らない(ゼロにする)ということです。「決して信頼せず、常に検証する(Never Trust, Always Verify)」という考え方が基本原則になっており、

- 暗黙の信頼を置く領域を作らない

- リソースへのアクセスへの認証・認可を動的に実施する

- アクセスに付与する権限は常に最小権限とする

などのポイントが重要です。

米国NIST(National Institute of Standards and Technology:米国立標準技術研究所)が考えるゼロトラストの定義をまとめた文書である「SP800-207」では、「7つの基本原則」がまとめられています。これは一つのセキュリティ技術を表すものではなく、企業や組織が取るべきセキュリティ戦略を示したものである、という点に留意しておく必要があります。

NISTが定めた7つの基本原則

- 1.全てのデータソースとコンピューティングサービスを「リソース」とみなす

- 2.ネットワークの場所に関係なく全ての通信を保護する

- 3.企業の各リソースへのアクセスをセッション単位で許可する

- 4.動的なポリシーによってリソースへのアクセスを決定する

- 5.自社が所有または関連する全ての資産について、整合性とセキュリティ状態を監視・測定する

- 6.全てのリソースに対する認証と認可を動的に実施し、アクセス前に厳格に適用する

- 7.資産の状態やネットワークインフラ、通信に関する情報を可能な限り収集し、それを基にセキュリティ体制を継続的に改善する

上記の「暗黙の信頼を置く領域を作らない」という考え方を組織のネットワークにおいて具体的に適用する場合、従来は暗黙の信頼を置いてきた内部のネットワーク内の主体も、脅威の対象である外部のネットワークにある主体と同様に扱う、ということがポイントになります(図1)。

それに加えて、組織内外にある主体に対しては、組織のリソースにアクセスする都度、動的に認証・認可をかけて最小権限でのアクセスを与えることで、主体の状態が途中で変化した場合でも不正な行動を止めることができるようになります。具体的な例としては、認証後に端末がマルウェアに感染した場合や、従業員が組織に不満を覚えて退職を考えるなどして組織のデータを窃取しようとする場合などです。組織の内外で端末やユーザーを同じように扱うようにする結果として、内部の端末を外部に持ち出した場合でも場所を問わず同じように利用できる(持ち出し用の端末などを用意する必要がない)環境を提供できるという利点もあります。

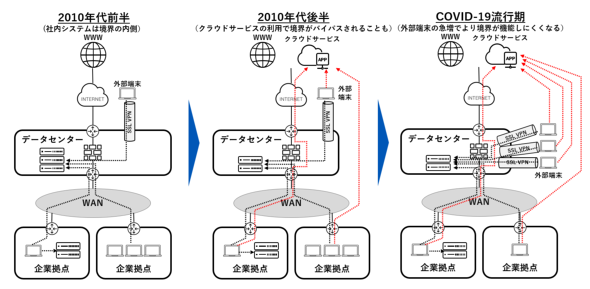

ゼロトラストセキュリティの考え方が広まった背景

ゼロトラストセキュリティの考え方が広まった背景としては、上述した境界型防御の限界への対応の他に、企業や組織のネットワーク構成がクラウドサービスの活用などにより大きく変わってきたという点があります(図2)。従来はデータセンターに業務アプリケーションなどが配置され、組織の各拠点からデータセンターを経由してインターネットに接続しWebにアクセスするような構成が一般的でしたが、2010年代後半ごろから業務アプリケーションやグループウェアをクラウドサービスとして利用するようになり、インターネットへのアクセスが増大するとともに、あらゆる場所からインターネットに接続してサービスを利用することで業務の生産性向上が進められるようになりました。

こうした変化の結果として、従来のように組織の内外の境界をデータセンターとインターネットの間に置くことが難しくなり、境界型防御の構成を取った場合には、ネットワーク上で外部からの侵入を考慮すべきポイントが増えました。また、2019年ごろから流行したCOVID-19(新型コロナウイルス感染症)によって、出社が禁止されテレワークが増えたことで、境界型防御の考え方において内部の信頼されたネットワークにあるべき端末が従業員の自宅などの組織の外部に配置されることになり、既存の境界型防御の構成が有効に働かない状況が発生しました。

COVID-19の分類が「5類感染症」に移行してからは出社して勤務する形態も一般的になってきましたが、出社とリモートを組み合わせたハイブリッドな働き方も定着しつつあります。これらの結果として、組織内外のあらゆる場所からあらゆる場所への通信が発生するようになり、境界型防御では防御しにくい場面でのセキュリティを実現するためのものとして、ゼロトラストセキュリティが注目され、重視されるようになりました。

ゼロトラストセキュリティにまつわる誤解

一方で、COVID-19流行時には各セキュリティベンダーが「ゼロトラスト」という用語をマーケティングや自社製品やサービスの販売に用いたことで、本来の考え方と異なる理解をされることがありました。これは、もしかするとセキュリティベンダーが自社製品やサービスを売り込む際に語る「ゼロトラスト」を通じてゼロトラストセキュリティを理解した気になってしまい、上記のNIST SP800-207や、国内であればデジタル庁などが公開している文書などを参照して正しく理解しようとしなかったことが原因かもしれません。ここでは時折見られる幾つかの誤解を紹介し、正しい考え方について述べます。

誤解1:ゼロトラストセキュリティは境界型防御に代わるものである

この誤解は一時期の典型的な誤解ではありますが、最近は少なくなってきたようにも思います。上述の通り、ゼロトラストセキュリティはあくまでセキュリティ戦略であり、このセキュリティ戦略の実現においては境界型防御を相互補完的に利用する方が効果的なこともあります。

ゼロトラストセキュリティを導入したらファイアウォールやUTM(統合脅威管理)が不要になる、ということではありません。むしろ、最小権限でのアクセスを実現するためにアクセスの制御ポイントをリソースの近くに多数配置する必要がある場合もあります。

この誤解の亜種としては、「ゼロトラストセキュリティを導入することでセキュリティ機器・サービスや運用のコストを削減できる」というものがあります。こちらも誤りで、セキュリティ機器・サービスがこれまで以上に必要になることもありますし、運用上もこれまで以上に実施すべきことが増えることもあります。

誤解2:ゼロトラストにより、より外部の脅威から組織が守られ、組織内部がより安全になる

セキュリティ、という言葉が付いていると何かしら外部の脅威から組織が守られるように感じられるかしれませんが(もちろんそういう脅威に対するセキュリティ強化が最終的な目的ではありますが)、上述のように、組織の内部にも常に脅威が存在する、という考え方がゼロトラストの基本であり、内部/外部という考え方を排するのがゼロトラストセキュリティの第一歩になります。従業員や組織の構成員を信頼したい気持ちも理解できますが、彼らに対しても常に暗黙の信頼を置かず、外部の主体と同じ扱いをする必要があります。この誤解をしていると、次の誤解も生じやすくなります。

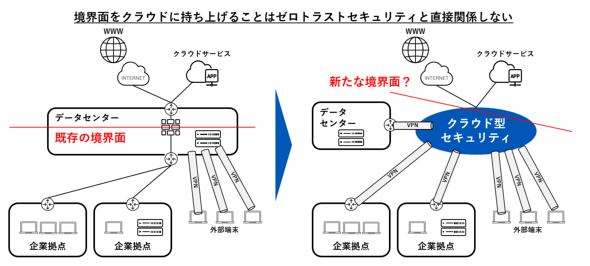

誤解3:クラウド型のセキュリティを導入すればゼロトラストセキュリティを実現できる

「SASE」(Secure Access Service Edge)や「SSE」(Secure Service Edge)などのクラウド型のセキュリティを導入するだけでゼロトラストセキュリティを実現したように誤解する場合があります。場合によってはオンプレミスのプロキシサーバやファイアウォールをクラウド型のプロキシサーバやファイアウォールに変えただけで「ゼロトラストを実現した」と誤解して、結果として単に境界型防御の境界をサービス上に持ち上げただけで、境界型防御の考え方そのものを維持している場合があります(図3)。

ゼロトラストセキュリティにおいて肝要なのは主体の把握とリソースへのアクセスに対する動的な認証・認可になります。この側面が実装されていなければ、クラウド型のセキュリティを導入していてもゼロトラストセキュリティは実現されていません。もちろんSASEやSSEの中にはそうした動的な認証・認可の機能が含まれることもあるので、それを利用するのも一つの手段です。

この誤解の亜種としては「ゼロトラストセキュリティの最終形態はSASE/SSEを導入することだ」というものがあります。上述したようにゼロトラストセキュリティはあくまで組織におけるセキュリティ戦略であり、特定の製品で実現する、というものではありません。組織のセキュリティ戦略としてSASEやSSEが必要であれば導入すべきですが、SASEやSSEを導入しなくてもゼロトラストセキュリティを実現することは可能です。

本稿ではここまでゼロトラストセキュリティの考え方や生まれた背景、考え方が広まった経緯や時折見られる誤解について述べてきました。次回はゼロトラストセキュリティでも重要となる、テレワークにまつわる組織のネットワークの変化と理想について述べます。

著者紹介

石塚 健太郎(いしづか・けんたろう)

A10ネットワークス株式会社 ソリューション開発・推進部 部長/情報安全確保支援士/博士(情報学)

自社製品を用いた各種ソリューションを他社ソリューションとの連携も含め検討・開発・提案している。デジタル庁においてもネットワークエンジニアリング業務に従事。

関連記事

大企業で「VPN時代が事実上、終焉」する2026年、セキュリティ対策の在り方は

大企業で「VPN時代が事実上、終焉」する2026年、セキュリティ対策の在り方は

ゼットスケーラーは2026年に顕在化するサイバー脅威5項目を公表した。ランサムウェアの手口が「暗号化」から変化しているなどの最新動向からセキュリティ対策の在り方を示唆している。 前橋赤十字病院、「ランサムウェアは防げない」前提の“医療を止めない”データ復旧を整備

前橋赤十字病院、「ランサムウェアは防げない」前提の“医療を止めない”データ復旧を整備

医療機関を標的としたランサムウェア攻撃が国内外で相次いでいることを踏まえ、前橋赤十字病院はバックアップと復旧、脅威検知などの対策を導入し、サイバーレジリエンスの体制を見直した。 東京都世田谷区、Microsoft 365やZoomへの高速接続ができるネットワークに移行

東京都世田谷区、Microsoft 365やZoomへの高速接続ができるネットワークに移行

東京都世田谷区は、ワークスタイル変革プロジェクトで推進する自治体ネットワーク基盤として、A10ネットワークスの統合型セキュリティ製品「A10 Thunder CFW」を採用した。

Copyright © ITmedia, Inc. All Rights Reserved.