多要素認証をすり抜ける、あなたの「承認」が命取りに。AI時代のデバイスコード悪用攻撃の巧妙な手口:Tech Report

生成AIの進化はサイバー攻撃を劇的に高度化させている。2026年4月にMicrosoftが公開したレポートは、システムの正規機能である「デバイスコード認証」を悪用した巧妙なフィッシング詐欺の実態を明らかにした。AIによるパーソナライズとリアルタイム攻撃の前では、「多要素認証にすれば安全」といった従来の常識は通用しない。その脅威と不可欠な防御策を解説する。

この記事は会員限定です。会員登録(無料)すると全てご覧いただけます。

あなたの「承認」が命取りに。AI時代のデバイスコード悪用攻撃の巧妙な手口

あなたの「承認」が命取りに。AI時代のデバイスコード悪用攻撃の巧妙な手口生成AIの進化はサイバー攻撃を劇的に高度化させている。2026年4月にMicrosoftが公開したレポートは、システムの正規機能である「デバイスコード認証」を悪用した巧妙なフィッシング詐欺の実態を明らかにした。AIによるパーソナライズとリアルタイム攻撃の前では、「多要素認証にすれば安全」といった従来の常識は通用しない。その脅威と不可欠な防御策を解説する。

サイバーセキュリティの世界においても、生成AI(人工知能)の進化が「攻撃の民主化」と「高度化」を同時にもたらしている。2026年4月、Microsoftが発表した最新の脅威レポート「Inside an AI-enabled device code phishing campaign」は、これまでのセキュリティ常識を覆す巧妙な手口を明らかにしている。

それが、AIによって完璧にパーソナライズされた「デバイスコード・フィッシング」と呼ばれる手法だ。システムの正規の仕組みを巧妙に悪用して企業ネットワークへの侵入を果たし、機密情報の窃取やランサムウェア攻撃を可能にする。

本Tech Reportでは、Microsoftのレポートを元に「デバイスコード・フィッシング」の攻撃手法ならびに対策について解説する。

AIによる徹底した「偵察」と「検証」

今回の攻撃が恐ろしいのは、生成AIを活用して複数の高度な手法を組み合わせることで、比較的少ない手間とコストで効率よくターゲットを絞り込んでいる点にある。攻撃者が標的を品定めする「偵察」から始まり、検知を回避する「巧妙なリンク」、「完璧ななりすましメール」を経て、最終的には「デバイスコード」という正規の仕組みを利用してアカウントを窃取する。極めて計画的なプロセスとなっている。

攻撃は、社員にメールが届くずっと前から水面下で始まっている。攻撃者はまず、AIツールを駆使し、LinkedInやFacebookなどのSNSや企業公式サイトなどから「公開されている情報」を収集・分析する。これにより、意思決定権を持つ経営層や、決済権限を持つ財務担当者、システム全体の鍵を握るIT管理者のリストを自動的に作成する。

さらに重要なのが、攻撃メールを送る前に実行される「リンクの検証」プロセスだ。攻撃者は事前にテストメールを送り、メール内のリンクが企業のセキュリティ製品によって検知・ブロックされないかどうかをチェックする。この徹底した検証プロセスを経て、防御をすり抜けることが確認された「本番用」のわなが仕掛けられる。

検証をパスすると、ターゲットの役職に合わせてAIでカスタマイズされた攻撃メールが送られる。メール内には、URL直接リンクやPDF添付、HTMLファイルなどで偽サイトへのリンクが仕込まれる。リンク先には「graph-microsoft[.]com」「portal-azure[.]com」「office365-login[.]com」といった、正規サービスと誤認させるようなドメインが使われる。これにより、リンクにカーソルを合わせても「見覚えのある企業のURL」に見えることから、常にフィッシングメールに注意している社員であっても、安全なリンクであると認識してしまう可能性が高いという。

さらに、リンクをクリックした際、直接フィッシングサイトへ飛ばすのではなく、複数の正当なサイトを経由させる「多段階リダイレクト」を挟むことで、セキュリティ製品の自動解析を混乱させる。AIが作成した完璧な文面と、この「一見して安全そうなURL」が組み合わさることで、クリックの確実性を高めている。

「デバイスコード認証」を悪用するメカニズム

社員がメール内のリンクをクリックした先に待ち受けているのが、今回の攻撃のキモとなる「デバイスコード認証」の悪用だ。この仕組みは、スマートTVや会議室の共用端末など、キーボード入力が困難なデバイスで安全にログインするために開発されたものである。

スマートTVなどの設定をする際、画面に数桁の英数字が表示され、それをPC/スマートフォン上のWebブラウザで開いたページに入力して、デバイスのサインインを完了させるというものだ。AmazonのFire TVなどでも採用されている認証方式なので、使ったことがある人もいるのではないだろうか。

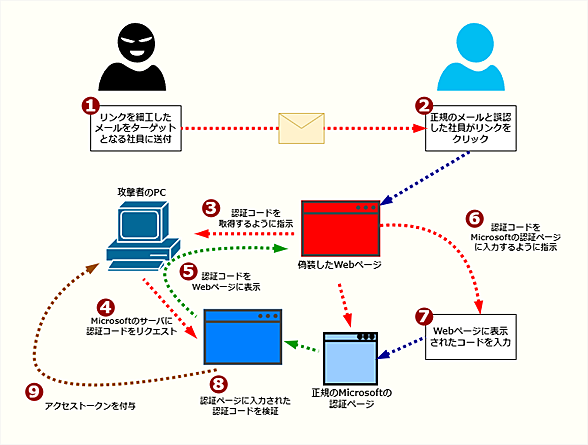

この「デバイスコード認証」を悪用するのが、この攻撃のポイントだ。なぜ「デバイスコード認証」によって、攻撃者のPCが社内システムに侵入できるようになってしまうのか。それは、この認証方式の持つ「権限の委譲」という性質にある。攻撃にメカニズムについて説明していこう。

権限が「すり替わる」メカニズム

攻撃者のPCは、「テレビのような入力困難な機器です。ログインしたいのでコードをください」とMicrosoftの認証サーバにリクエストを送り、特定のコードを取得する。

攻撃者は、そのコードをターゲットとなる社員に対して送る。社員は、自身のPCやスマートフォンで「本物」のMicrosoftの認証ページを開き、そのコードを入力して承認する。

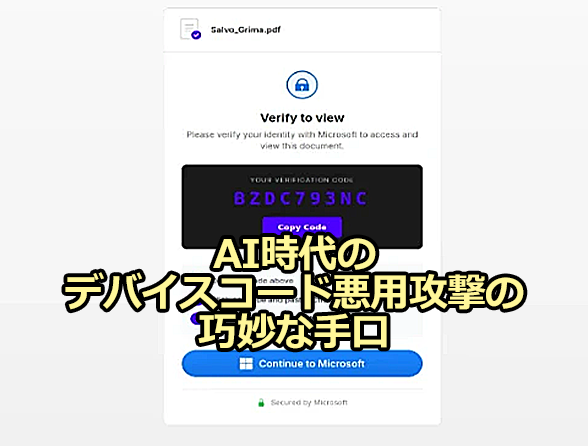

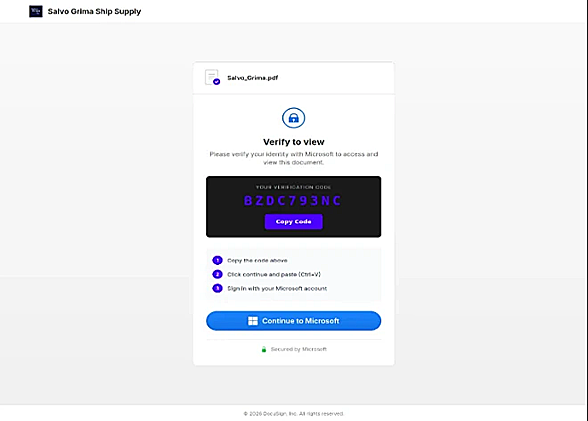

Microsoftのコード表示ページの例

Microsoftのコード表示ページの例画面は「Inside an AI-enabled device code phishing campaign」でコード表示ページの例として示されていたもの。このような画面を表示して、攻撃者が取得した認証コードを正規のMicrosoftの認証サーバに入力させることでアカウントの乗っ取りを図る。

Microsoftの認証サーバは、この承認を「社員が手元にあるデバイス(攻撃者のPC)に対して、自分の権限を使用することを許可した」と認識する。これにより攻撃者のPCは、ターゲットとなっている社員のPCと同様の権限(メールの読み書きやファイルの編集など)を可能とする「アクセストークン」という鍵を受け取る。

この時点でターゲットとなった社員のアカウントは、攻撃者に乗っ取られたことになる。

ただここで、一般的なデバイスコード認証を悪用する攻撃における最大の障壁となるのが、コードに設定された「15分」といった短い有効期限である。通常、攻撃者がコードをメールに貼り付けて送りつけても、社員がメールに気付き、リンクをクリック、コードを入力するまでの間に時間が経過してしまえば、攻撃は失敗に終わる。そのため、これまでのデバイスコード認証を使った攻撃の成功率は決して高くない。

15分の壁を突破するリアルタイム攻撃

しかし今回の攻撃手法は、この「15分の制約」を完全に克服している。犯人のPCは、社員が偽の案内ページを開いた「その瞬間」を検知し、裏側でリアルタイムにMicrosoftのサーバから「最新のコード」を自動取得する仕組みを備えている。

社員の画面には「まさに今発行されたばかりの新鮮なコード」が表示されるため、15分という時間制限は事実上無効化される。社員がそのコードを承認してしまった瞬間、犯人の手元には社員の「アクセストークン」が渡される。ターゲットの社員は、DocusignやGoogleなどのダミーサイトにリダイレクトされることから異変に気付きにくくなるという巧妙な手口だ。

アカウントの乗っ取りから「社内ネットワーク侵入」への拡大

ここで重要なのは、盗まれたのは「個人のメール」だけではないという点だ。Microsoft 365などのクラウド環境では、MicrosoftアカウントやEntra IDアカウントが「シングルサインオン(SSO)」の鍵となっているからだ。

犯人は取得したアクセストークンを使い、社員になりすまして「Microsoft Graph API」などのシステム連携用ツールを操作する。これにより、その社員が閲覧権限を持つ社内ポータルや共有ドキュメント、Teamsのチャット履歴までを読み取り、さらなる重要情報を抜き取ることが可能になる。つまり、1つのアカウントの「アクセストークン」が、社内システムへの入口となるわけだ。

既存の防御が機能しない理由

この攻撃が厄介なのが、強力なセキュリティ保護機能だと信じられてきた「多要素認証(MFA)」や「ウイルス対策ソフトウェア」が機能しにくい点にある。

社員は、自分自身のデバイスを使って、Microsoftの「本物のサイト」にアクセスして操作する。そのため、ウイルス対策ソフトウェアやWebブラウザの不正サイト検知機能は作動しにくい。

また、パスワードを盗む必要すらないため、パスワードの変更も意味がない。社員自らが「犯人の侵入というドアの鍵」を開けてしまうため、システム側もそれが不正なアクセスであると検知できない。一度侵入を許せば、社内の機密情報(顧客データや経営者のメールアカウントなど)までが、AIによって瞬時に自動収集され、外部へと流出することになる。

求められる対策:利便性とリスクの再評価

AIが「うそ」を「真実」に見せかける時代において、社員への注意喚起だけに頼る防御はもはや限界を迎えている。会社全体を守るには、多少の利便性は犠牲にしても厳しい対策が必要になる。

「いつでも、どこからでも仕事ができる」という自由は、裏を返せば「どこからでも攻撃の入り口を作れる」というリスクを孕んでいる。

そこで、デバイスコード認証はIT部門が許可したデバイスや「特定のIPアドレス(社内ネットワークなど)」に限定し、外部からの接続を許可しないことが重要になる。

さらに盗まれるリスクのある暗証番号やスマートフォンによる多要素認証から、物理的な「セキュリティキー」や生体認証への移行を検討すべきである。これにより、万が一AIにだまされても、物理的な鍵が手元にない犯人はシステムに侵入できなくなるからだ。

さらに定期的なログの監視も重要となる。ログに不審なサインインがないかどうかを確認したり、SharePointやOneDriveから通常のアクセスではあり得ないようなダウンロードがないかどうかを監視したりするとよい。

2026年のサイバー攻撃は、もはやITの隙を突くものではなく、人間の心理と正規の仕組みを高度なAIでハッキングするものへと進化している。AIが偵察から実行までを自動化している今、経営層とセキュリティ担当者は最新の脅威をプロアクティブに理解し、テクノロジーと組織文化の両面からの対策を実施しなければならなくなっている。

Copyright© Digital Advantage Corp. All Rights Reserved.