「入り口をふさぐ」だけではもう古い 企業の心臓を死守する「逆算型セキュリティ」の本質:「チェックリストの丸付け」は“戦略”ではない

2026年3月4日、「ITmedia Security Week 2026 冬」で、名古屋工業大学 産学官金連携機構 ものづくりDX研究所 客員准教授の佐々木弘志氏が「AI時代のクラウド活用とレジリエンスの実現」と題して講演した。

この記事は会員限定です。会員登録(無料)すると全てご覧いただけます。

AI活用が進展し、クラウド上のデータやシステムは一層重要性を増している。これらを守るためには、セキュリティを「防御」ではなく、「事業継続と迅速な復旧を実現するためのビジネス活動」と捉え直すこと――すなわち「クラウドレジリエンス」を理解していることが不可欠となる。では「AI時代におけるクラウド活用の本質」とは何か?

2026年3月4日開催「ITmedia Security Week 2026 冬」に登壇した名古屋工業大学

佐々木弘志氏の講演から、ポイントを抜粋してお届けする。

「サイロ化」と「見えない連携」が崩壊を招く

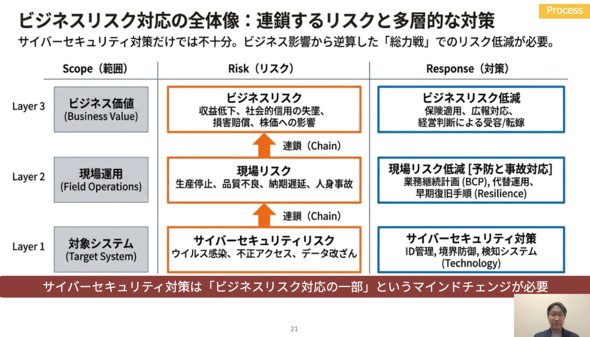

佐々木氏はまず、日本の製造業などで昨今発生している事案を掘り下げる。ランサムウェアによる被害は工場に影響を与え、生産停止や出荷停止、サプライチェーンへの波及によって最終的に売上の損失、信用の失墜というかたちで波及。「セキュリティ事案が経営問題に関わるような話が非常に多くなった」とまとめる。

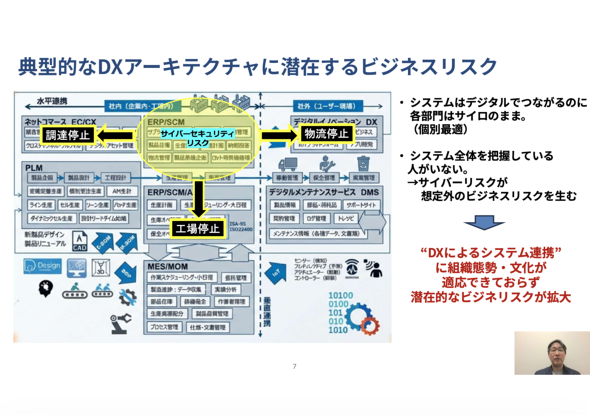

この背景には何があるのか。DX(デジタルトランスフォーメーション)の進展により、企業のシステムはかつてないほど緊密に、複雑に連携している。データレイクへの集約やサプライチェーンのデジタル化は、ビジネスの意思決定を加速させる一方で、単一の障害が全社的な経営危機へと一瞬で増幅、波及する脆弱(ぜいじゃく)な構造を露呈させた。かつてのサイバー攻撃の主眼は情報の窃取だったが、現在のランサムウェア攻撃などは、企業の「心臓」、ビジネスプロセスそのものを停止させる。

ひとたびシステムが攻撃を受ければ、その影響はITの枠内にとどまらない。受発注を管理するERP(Enterprise Resource Planning)やSCM(Supply Chain Management)システムの停止は、単なるデータの消失ではなく、物理的な「調達の停止」「物流の“まひ”」「工場の操業停止」に直結する。この「サイバーのリスクがさらにビジネスのリスクにつながる」構造こそが、現代のDXアーキテクチャが抱える最大の急所と言える。

こうした事態を深刻化させているのが、組織の縦割り構造、「サイロ化」だ。システムがデジタルで高度につながっているにもかかわらず、各部門は自らの担当領域に固執し、システム全体を俯瞰してビジネスインパクトを評価できる人材が決定的に不足している。設計段階におけるビジネスレジリエンスの想定不足は、有事の際に「どのシステムが止まると、どの物理的なラインが何日止まり、キャッシュフローがいくら失われるのか」という問いに答えられない。

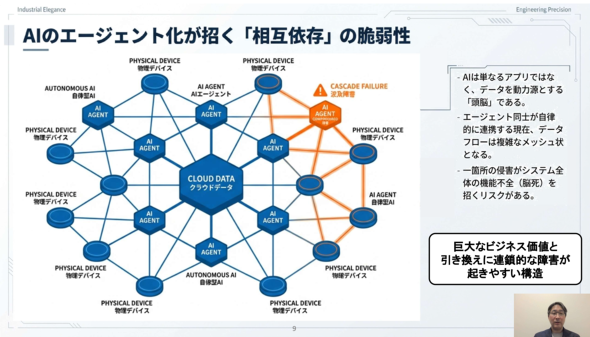

これを踏まえ、AI時代のセキュリティ課題に佐々木氏は触れる。AIがビジネスに深く関わることで、その誤判断がビジネスに大きな影響を与える。データ汚染やロジックそのものの改ざんも想定される。「便利だから」と、生成AIを「シャドーIT」としてひそかに活用する動きも想定できる。佐々木氏は「AIで変化する部分、変化しない部分を両方踏まえ、考える必要がある」と指摘する。

特に佐々木氏が懸念を示すのは、AIエージェントが自律的にシステム間で連携することで生まれる「見えない連携」の危うさだ。AIエージェントの連携でビジネスが活性化することが想像できる半面、1つが“倒れた”ときの連鎖的な影響が大きく、かつそれがなかなか予測できない点に課題がある。

「これまで以上に事故態勢が問われる。何かが起きたときにどうリカバリーするのかを問われる時代になるだろう」

対策は「逆算」で考える

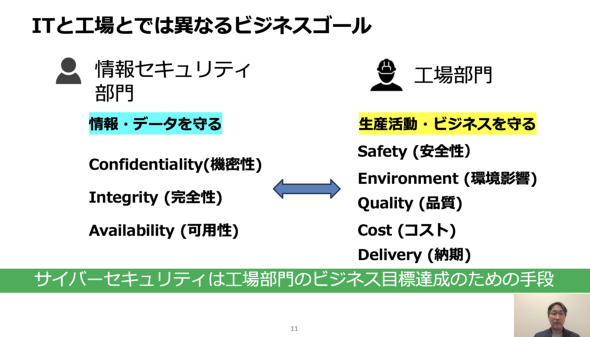

次に、佐々木氏は自身の専門領域である製造現場での考え方を示す。IT部門と工場部門(OT)では、特にサイバーセキュリティにおいては意識が合わないことが多く聞かれ、なかなか対策が進まない。これは「情報、データを守る」という情報セキュリティ部門のゴールと、「生産活動、ビジネスを守る」という工場部門のゴールが違うからだ。

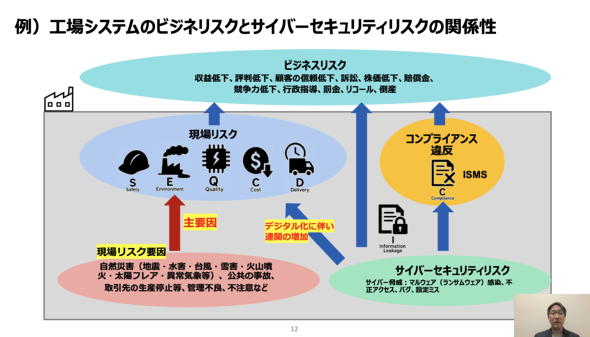

こうした背景を踏まえ、佐々木氏は工場システムが抱えるリスクを解説する。工場では従業員が「安全第一」「地球環境に影響を及ぼさない」「品質重要」「コストを下げて迷惑をかけず納期を守る」といった「現場のリスク」を最重要項目として活動している。しかし、こうした現場の“改善”に、サイバーセキュリティの要素はなかなか入ってこない。昨今のデジタル化やDX推進の波においてデジタルデバイスが工場に入り込むことにより、それらのサイバーセキュリティリスクが現場のリスクに連鎖するケースが増えたことが、昨今の最も大きな課題となっている。

この「リスクの連鎖」という考え方を、IT部門と現場の従業員が理解することが「ゴールの共有」だ。上記のように「異なるゴール」で理解しては、2つの部門が対立する結果となってしまう。あくまでゴールは、安全第一や品質向上などと同様に、「サイバーセキュリティは現場リスクを抑えるための一要素」という理解だ。

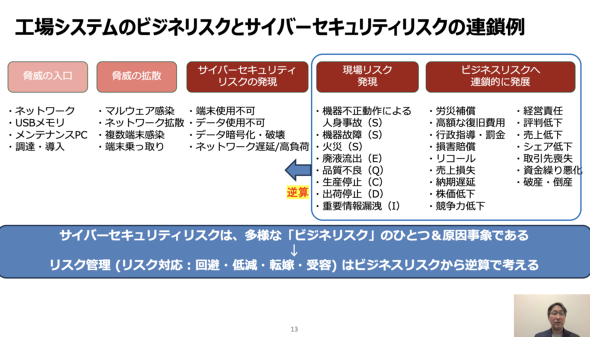

ゴールの共有のポイントは、「逆算」にある。セキュリティ対策というと「脅威の入り口をふさげ」「脅威の拡散を防げ」といった、「リスクが現実にならないようにするには?」という文脈で説明されることが多く、連鎖の入り口からの解説される。これを「本来守るべきものは現場やビジネス」という連鎖の最終地点から「逆算」して考えるように変えるということだ。

工場の現場で働く従業員に、「どのシステムが止まると、顧客への供給責任が果たせなくなるのか」「どのデータが改ざんされると、製品の安全性が失われるのか」「何が止まったらお客さまに迷惑がかかるのか」といったことを考えてもらう。起こってほしくないことの事象を考える「ビジネスインパクトからの逆算」こそが、統一されたゴールに向かうポイントになる。

「サイバーセキュリティリスクは、多様なビジネスリスクの一つの原因事象に過ぎない。従って、リスク対応策の策定では、ビジネスリスクから逆算して検討することが極めて重要だ」

具体的にはどうすれぱ? 予防力と対応力を高める「考え方」

より具体的に実践するときの考え方を見ていこう。

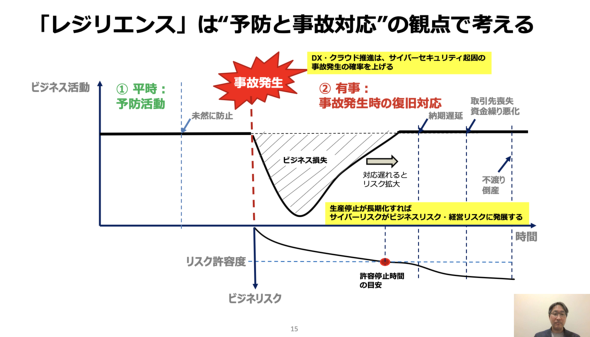

ここで佐々木氏は「レジリエンス」という言葉を用いる。レジリエンスとは、事故が起こったとしてもなるべく早く復旧し、サービス低下を抑え、ビジネス損失を減らし、社会に対する影響や顧客に対する影響を小さくすることを指す。下図は、事故が発生した際に低下するビジネス損失のカーブを表現している。レジリエンスの本質とは、サイバー攻撃を受けた際の「ビジネス損失のカーブ」をいかに小さく、短く抑えるかという自己回復の設計にある。

真のレジリエンスを実現するには、「サイバーだけじゃない視点」が不可欠だと佐々木氏は強調する。万が一、デジタルシステムが完全に機能を停止しても、スプレッドシートや紙による手動運用といったアナログな代替手段によって、最小限の事業継続を維持する準備ができていれば、ビジネス損失を減らすことができるだろう。この泥臭い対応力こそが、企業の致命傷を回避し、顧客からの信頼をつなぎ止める最後の“とりで”となった事例もある。

そのためには、リスク許容度として「どの程度システム停止を許容できるか」を事前に想定し、「復旧までどの程度の時間が必要か」「手動で何ができるのか」などを整理する。つまり「インシデント対応手順の明確化」「顧客・社会への通知フロー」「手動業務切替手順」「RTO(目標復旧時間)/RPO(目標復旧時点)の定義」「経営報告ラインの整備」などを、現場の人間と訓練を含め考えていく。これこそが、レジリエンスの考え方だ。

「これは生産の現場だけでなく、ITの世界、クラウドの世界でも同じ。ビジネスをどう継続するかを事前に考えること、逆算から予防と事故対応を考えることが大事だ」

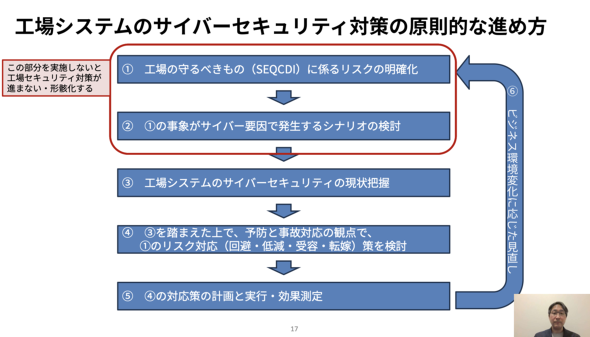

加えて、佐々木氏は工場システムのサイバーセキュリティ対策の原則的な進め方を図で説明する。これまで工場システムにセキュリティ対策を適用する場合、サイバーリスクのみを考慮した現状把握や対策案検討、実行だけだったため、現場ではそれが形骸化していたという歴史がある。ポイントは、工場担当者が守るべきリスクを明確化し、「それがサイバー要因では、どんなリスクになるか」というシナリオを検討することだ。これがなければ、工場のセキュリティ対策は進まない。

実効性のあるセキュリティ戦略を組織に浸透させるには、ピープル(組織・人)、プロセス(運用)、テクノロジー(技術)の3軸を統合した推進体制の構築が求められると佐々木氏は指摘する。特に「ピープル」最大の障壁は、部門間の目標対立だ。DXを推進したい事業部門と、リスクを最小化したいセキュリティ部門。この矛盾を解消し、組織のサイロを打破できるのは、経営層による強力なコミットメントと意思決定以外にない。

「プロセス」の構築では、外部のガイドラインとの付き合い方を見直す必要があるという。NIST(米国国立標準技術研究所)のサイバーセキュリティフレームワーク2.0などが注目されているが、これら外部指標は単なる「チェックリストの丸付け」のためにあるのではなく、自社のリスクプロファイルに基づいた意思決定の「参考」として使いこなすべきだと佐々木氏は警鐘を鳴らす。

一般のガイドラインを自社にマッピングしても完璧にはフィットしない。例えば現場リスクから逆算すれば、「システム復旧の時間を考慮し、在庫を増やすことで納期遅れを防ぐ」対策が考えられるが、サイバーセキュリティのガイドラインの要件だけ見ていては、このような観点の対策は生まれないからだ。

「現場リスクから逆算した対策を先に考えることで、ガイドラインの要らない項目が見えてくる。また、対策の優先順位のメリハリも付けられる」

デジタルリスクがそのまま現場リスクにつながることが増えている。その意味で、トータルでリスクを管理し、リスクの連鎖の中でベストな対策を俯瞰的に見ることが重要になっている。

クラウドセキュリティをビジネスリスクで捉え直す

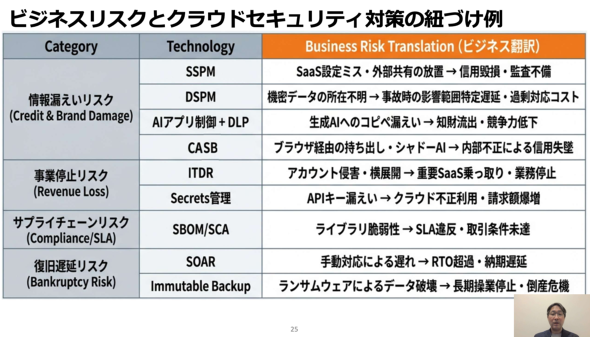

これらの考え方は、製造業だけではなく「クラウド」でも全く変わらない。クラウド上のCRM(Customer Relationship Management)が停止すれば営業活動が止まってしまう。クラウドシステムでも「どんなビジネスリスクがあるか」を洗い出した上で、そのリスクにひも付くサイバーセキュリティリスクを考えることや「予防と事故対応を実現するために、どうセキュリティ対策を講じるか」という考え方は、これまでの講演で解説した製造業における考え方と変わらない。

佐々木氏は、ビジネスリスクとクラウドセキュリティのマッピング例を表に示して解説する。例えば情報漏えいリスクでは、SaaSの設定不備や権限過剰などをチェックするSSPM(SaaS Security Posture Management)を使うことで、漏えいなどが発生することによる信用の毀損(きそん)や監査での指摘を防ぐことができる。図の左側のリスクはIT担当者には分かりやすい表現だが、求められるのは右側の、ビジネスに直結したリスクだ。このような“翻訳”を基にすることで、経営層や関係部署に、必要性を説明できる。

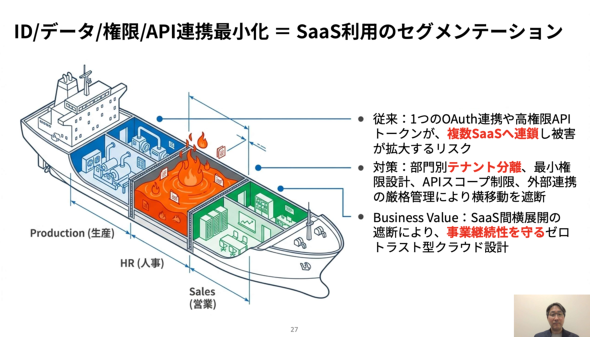

工場では、事故対応力改善のカギとして、停止の影響が甚大な重要設備と、そこまで影響は少ないであろう現場改善用の設備との「ネットワークセグメンテーション」が挙げられる。セグメンテーション分離することでインシデント対応の範囲を限定でき、デジタル化やクラウド活用のビジネスリスクを限定できることで、「攻めのデジタル化」ができる。

この考え方は、SaaS利用でも生かすことができる。例えば公開リンクやゲスト招待、アプリ間連携といった機能がSaaSには含まれるが、これを管理する仕組みがないと、重要な情報が勝手に連携され、漏えいを引き起こす。「AIをビジネスに活用する上では、これまでも注目されてきたSSPMがさらに重要になるのではないか」と佐々木氏は指摘する。

生成AIがゲームチェンジャーになっている今、単一の設定ミスや権限の問題などが瞬時に全社のビジネスに直結する時代になってしまった。その上で佐々木氏は「守るべきものはシステムではなく事業価値」であり、「リスク対応はビジネス影響から逆算して設計せよ」と力を込める。予防と事故対応にしっかり着目し、ピープル、プロセス、テクノロジーを考えながらレジリエンスを実現する。これこそが、真のビジネス競争力を獲得するための最短距離となる。

佐々木氏は、最後に次のようにまとめ、講演を締めくくった。

「セキュリティ対策はあくまでビジネスリスクへの対応の一部として捉え、セキュリティリスクだけではなくビジネスリスクを理解した上で対策を考えよう。それこそが、真のセキュリティ価値を生み出すことにつながる」

佐々木氏は日本の中心的産業である製造業のモデルから、クラウドやビジネスそのものに共通する課題を浮き彫りにした。他の業種でも納得できる、そして現場の説得に活用しやすいモデルだったのではないだろうか。

各業種におけるガイドラインの違いや規制の有無など、業種による違いは確かにあれど、目指すべきものは大きく変わらないと感じることができるだろう。この点が理解できさえすれば、世にある全ての事例は、何かしら参考にできるポイントがあるはずだ。そういった視点が得られたとき、サイバーセキュリティの世界は大きく広がるだろう。

関連記事

「侵入4分後にデータが消える」 AI悪用で“攻撃が速過ぎる”今、セキュリティチームが勝つには

「侵入4分後にデータが消える」 AI悪用で“攻撃が速過ぎる”今、セキュリティチームが勝つには

サイバーセキュリティ企業CrowdStrikeは「2026年版グローバル脅威レポート」を発表した。AIを活用した攻撃者の活動が前年比89%増加し、偵察や認証情報の窃取、検知回避といった領域でAIを武器化する動きが加速しているという。 「個別製品を買い足すセキュリティ」終了 2026年に投資される「3大カテゴリー」、IDC予測

「個別製品を買い足すセキュリティ」終了 2026年に投資される「3大カテゴリー」、IDC予測

IDCは、2026年の世界セキュリティ支出が3080億ドルに達すると予測した。2029年には市場規模が4300億ドルに達する見込みだ。 侵害の7割超を防ぐには? Google Cloudが60のセキュリティチェックリスト公開

侵害の7割超を防ぐには? Google Cloudが60のセキュリティチェックリスト公開

Google Cloudは、クラウド環境の基本的なセキュリティ対策を体系的に整理した「推奨セキュリティチェックリスト」を公開した。同社のCISOオフィスと各分野の専門家が精査した60のセキュリティ項目を、6つの領域にわたって体系化したものだ。 「ランサムウェアは防げない」前提 “隠れた経済的ダメージ”をいかに食い止めるか

「ランサムウェアは防げない」前提 “隠れた経済的ダメージ”をいかに食い止めるか

ランサムウェアの脅威は広く認識されているにもかかわらず、被害は後を絶ちません。こうした中、「感染を防げない」前提で復旧体制を整える重要性が増しています。 日本企業の8割がAI導入も「費用対効果」は説明困難? IT・セキュリティ部門の悩み

日本企業の8割がAI導入も「費用対効果」は説明困難? IT・セキュリティ部門の悩み

オープンテキストの調査によると、日本企業の生成AI導入率は80%でグローバル平均の32%を大きく上回った。一方で、AI投資の費用対効果を実証できる企業は35%にとどまり、効果測定の体制整備が課題となっている。

Copyright © ITmedia, Inc. All Rights Reserved.