いつもの夏がやってきた

皆さんこんにちは、川口です。毎年の恒例行事になっている「セキュリティ&プログラミングキャンプ」が今年も開催されます。今年は講師として参加することになりましたので、5日間の研修を体験した参加者がどのように成長するかを楽しみにしています。

今回、私が担当するのは「ネットワークセキュリティ組」です。この組では、現在のコンピュータネットワークにおけるセキュリティや、ネットワークの弱点になり得る場所などについて学びます。ネットワーク攻撃のメカニズムを理解し、実際のネットワークにおける攻撃の検知や、適切な防御策を講じられるレベルを目指しています。今年は講師として初参加になりますので、参加者に楽しんでもらえる資料作り&教材作りに日々追われています。

【参考】

セキュリティ&プログラミングキャンプ2010

http://www.ipa.go.jp/jinzai/renkei/spcamp2010/

川口洋のセキュリティ・プライベート・アイズ(18)

学生の未来に期待する夏

http://www.atmarkit.co.jp/fsecurity/column/kawaguchi/018.html

Adobe Reader/Adobe Acrobatの脆弱性

今回は2010年6月末にアップデートされた、Adobe ReaderとAdobe Acrobatの脆弱性を取り上げます。

【参考】

Security updates available for Adobe Reader and Acrobat

http://www.adobe.com/support/security/bulletins/apsb10-15.html

<注意喚起!>MSとAdobeのゼロデイ残ってます。(LACCOTV)

http://www.youtube.com/watch?v=fPcnrBbVN3o

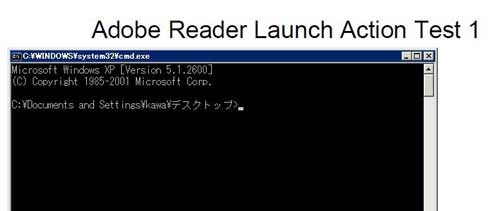

このアップデートにより、PDFファイルを開いたときに外部プログラムを呼び出す機能に存在した脆弱性が修正されたようです。PDFファイルのLaunch Actionという機能を悪用して作成したPDFを、古いAdobe Readerで開くと以下のようなメッセージが表示されます。

外部プログラムを起動するようなメッセージが表示されていますが、テキストエリアには「please open」とだけ表示されており、何も知らないユーザーであればそのまま「開く」のボタンを押してしまいそうです。「開く」を押すと、以下の図のようにコマンドプロンプトが起動します。

実は先ほどの図のテキストエリア(please open)の上部には「C:\WINDOWS\system32\cmd.exe」と表示されており、そのあとに数行の改行があるため、わざわざ上にスクロールさせないと何が行われるかを確認することができませんでした。

今回修正された脆弱性のポイントは以下の2点です。

- PDFのLaunch Action機能を悪用してプログラムを起動可能だった点

- テキストエリアのメッセージを任意のものに設定可能だった点

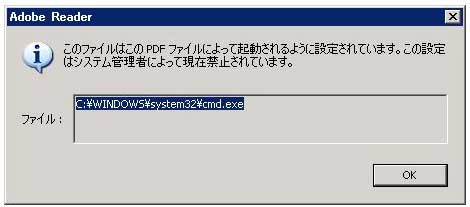

Adobe Reader 9.3.3にアップデートして同じPDFファイルを開いたところ、以下のようにポップアップウィンドウが変化しました。

コマンドプロンプトを起動しようとしているようですが、「開く」「開かない」のボタンではなく「OK」とだけ表示されています。この「OK」を押してもコマンドプロンプトは起動しません。しかも、テキストエリアに表示されているメッセージも「please open」の部分は表示されていませんので、この問題も解決されているようです。

脆弱性は修正されたはずだが……

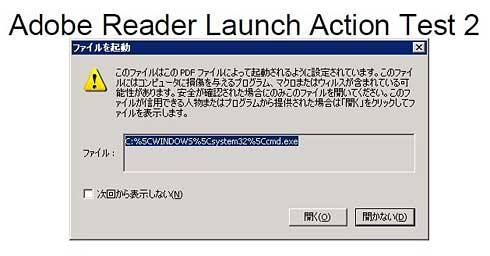

しかし、今回利用したPDFファイルを少し改変するだけで、いままでと同様のLaunch Action機能が復活するようです。以下の図は改変したPDFを開いた画面です。

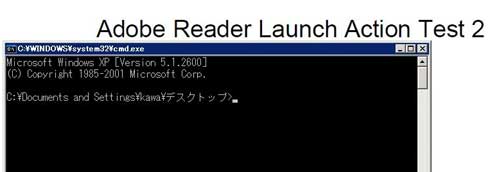

テキストエリアに表示されるメッセージこそ「please open」の文字は表示されていませんが、コマンドプロンプトを「開く」「開かない」と選ぶボタンが表示されています。ここで「開く」を選択すると以下の図のようにコマンドプロンプトが起動します。

せっかく通常のリリースより前倒しでリリースしてくれたのですから、この問題もきっちり修正してほしかったです。

そもそも、このLaunch Actionの機能は本当に必要なのでしょうか。いままでこの機能を、正しい目的で利用しているPDFを一度も見たことがありません。この機能自体を削除してしまってもいいような気がします。もし、正しい利用方法を知っているという方がいたらぜひ教えてください。

【参考】

「Adobe Reader、アップデートしても設定に注意すべし!」(LACCOTV)

http://www.youtube.com/watch?v=XWe020X6E00

脆弱性の回避策

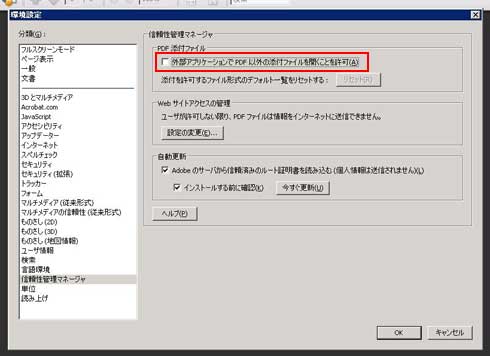

新しいバージョンはリリースされたものの、現時点では修正内容は不十分な状況であるといわざるを得ません。Adobe Reader/Adobe Acrobatを最新バージョンにアップデートした人もしていない人も、悪意のあるPDFファイルによる被害を受けないために、環境設定で「信頼性管理マネージャ」の「外部アプリケーションでPDF以外の添付ファイルを開くことを許可」を無効化することをお勧めします。もちろん、見知らぬ人から送られてきたPDFファイルは安易に開かないよう、注意してください。

【参考】

「Adobe Readerの脆弱性は修正されたけど、設定はこうしておこう!」 (LACCOTV)

http://www.youtube.com/watch?v=VKZ_pmmS_5Q

余談ですが、この脆弱性を悪用する攻撃PDFを入手し、とあるセキュリティソフトの保護下で実行してみたところ、防御されることなく攻撃コードが実行されてしまいました。なかなか製品のうたい文句のように防御するのは難しいようです。

脆弱性の対応に関しては「アドビは10年前のマイクロソフトのようだ」といわれることもあります。確かに最近のマイクロソフトは、脆弱性対応が格段によくなっています(いろいろと言いたいことがある人もいるとは思いますが……)。まだまだこのようなアプリケーションのセキュリティ問題には悩まされることになりそうです。

今回はAdobe Reader/Adobe Acrobatのアップデート対応の問題を取り上げました。私のまわりでは、Windows製品と比べて、アドビ製品のアップデートはまだまだ実施されていない傾向にあるようです。このコラムを読んでいる人は自分のパソコンのAdobe Reader/Adobe Acrobatのアップデートと設定変更を忘れずに実施してください。さらに、まわりの人のパソコンも脆弱性を改善してくれるアップデートを実施するように促してください。

自動車や家電製品のリコール問題と同様に、IT関連の問題についても日常の話題に取り上げてもらえたら、ITリテラシーも徐々に向上し、攻撃の被害にあう人を減らすことができると思います。日本全体のITリテラシーを向上させるためには、若い人の教育も欠かせません。8月12日からのセキュリティ&プログラミングキャンプ2010で、若い瞳に対抗する活力を得るため、今日も講師陣と飲みに行くのでした。

Profile

川口 洋(かわぐち ひろし)

株式会社ラック

チーフエバンジェリスト兼シニアセキュリティアナリスト

CISSP

ラック入社後、IDSやファイアウォールなどの運用・管理業務をへて、セキュリティアナリストとして、JSOC監視サービスに従事し、日々セキュリティインシデントに対応。

アナリストリーダとして、セキュリティイベントの分析とともに、IDS/IPSに適用するJSOCオリジナルシグネチャ(JSIG)の作成、チューニングを実施し、監視サービスの技術面のコントロールを行う。

現在、チーフエバンジェリスト兼セキュリティアナリストとして、JSOC全体の技術面をコントロールし、監視報告会、セミナー講師など対外的な活動も行う。また、YouTubeのlaccotvにて、「川口洋のつぶやき」に出演中。

- 「DNS通信」記録していますか?――万一に備えたDNSクエリログの保存方法

- Web広告からのマルウエア感染「Malvertising」にどう対処すべきか

- 中の人が振り返る「Hardening 10 ValueChain」――学びにつながった「トラブルの数々」とは

- 無慈悲な専門家チーム「kuromame6」の暗躍に負けず勝利をつかんだチームは?

- 外部リソースの活用もポイントに、「Hardening 10 MarketPlace」開催

- Hardening Projectから派生した「MINI Hardening Project」に行ってみた!

- 「これさえしておけば助かったのに……」を避けるため、今すぐ確認すべき7項目

- アップデート機能を悪用した攻撃に対抗セヨ!

- 工夫、工夫そして工夫――Hardening 10 APAC“運営”レポート

- ウイルスとは言い切れない“悪意のあるソフトウェア”

- 2013年のセキュリティインシデントを振り返る

- ここが変だよ、そのWeb改ざん対応

- きっかけは不正侵入――私がセキュリティ業界に足を踏み入れたワケ

- CMSが狙われる3つの理由

- FacebookやApple、MSまで……Javaの脆弱性を狙う攻撃の手口

- Hardening One、8時間に渡る戦いの結果は?

- そのときStarBEDが動いた――「Hardening One」の夜明け前

- ロシアでわしも考えた

- 実録、「Hardening Zero」の舞台裏

- ちょっと変わったSQLインジェクション

- 官民連携の情報共有を真面目に考える

- アプリケーションサーバの脆弱性にご注意を

- IPv6、6つの悩み事

- スパムが吹けば薬局がもうかる

- JSOCに飛び込んできた不審なメール――これが標的型攻撃の実態だ

- 東日本大震災、そのときJSOCは

- ペニーオークションのセキュリティを斬る

- 2010年、5つの思い出――Gumblarからキャンプまで

- 9・18事件にみる7つの誤解

- 曇りのち晴れとなるか? クラウド環境のセキュリティ

- Webを見るだけで――ここまできたiPhoneの脅威

- 不安が残る、アドビの「脆弱性直しました」

- ともだち373人できるかな――インターネットメッセンジャーセキュリティ定点観測

- 実録・4大データベースへの直接攻撃

- Gumblar、いま注目すべきは名前ではなく“事象”

- Gumblarがあぶり出す 「空虚なセキュリティ対策」

- 新春早々の「Gumblar一問一答」

- 実はBlasterやNetsky並み?静かにはびこる“Gumblar”

- ECサイトソフトウェアはなぜ更新されないのか

- 狙われるphpMyAdmin、攻撃のきっかけは?

- 学生の未来に期待する夏

- 米韓へのDoS攻撃に見る、検知と防御の考え方

- 分かっちゃいるけど難しい、アカウント情報盗用ボット対策

- 狙われる甘〜いTomcat

- 表裏一体、あっちのリアルとこっちのサイバー

- 世間の認識と脅威レベルのギャップ――XSSは本当に危ないか?

- 急増したSQLインジェクション、McColo遮断の影響は

- ○×表の真実:「検知できる」ってどういうこと?

- ところで、パッケージアプリのセキュリティは?

- レッツ、登壇――アウトプットのひとつのかたち

Copyright © ITmedia, Inc. All Rights Reserved.