ウイルスとは言い切れない“悪意のあるソフトウェア”:川口洋のセキュリティ・プライベート・アイズ(49)(2/2 ページ)

有名なソフトウェアをダウンロードしたつもりが、ヘンなソフトも一緒にインストールされている? その悪意に同意しないよう、現状を知りましょう。

ウイルスとして認定することはできるのか?

「こんな“悪意のあるソフトウェア”はウイルスとして認定してしまえばいい」と思うかもしれませんが、ウイルス対策ソフトの会社としても難しいようです。

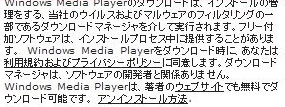

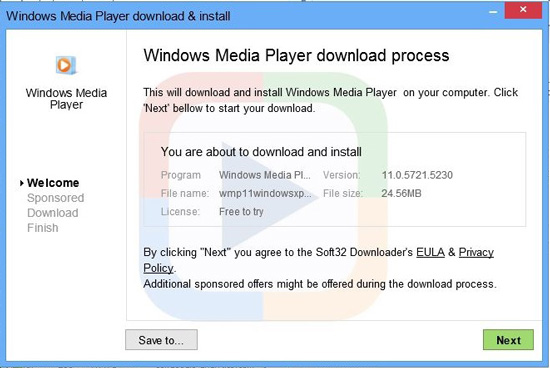

ダウンロード画面やインストール画面に(分かりにくいとはいえ)利用規約やEULA、プライバシーポリシーへのリンクが張られており、ソフトウェア提供者としては利用者に確認を促して(いるという建前になって)います。

どの画面を見ても小さな字でプライバシーポリシーにリンクが張ってあります。これらの文字を見逃して(理解せずに?)「Accept」「Next」ボタンを押すと、次々と怪しげなソフトウェアをインストールされてしまいます。

このようなソフトウェアを「ウイルス」認定してしまうことは、ウイルス対策ソフトの会社としてはリスクが大きいのでしょう。ある会社は「アドウェア」として認識し、ある会社は「スルー」しているというのが実態です。

複数のウイルス対策ソフトでチェックできるVirusTotalで確認したところ、残念ながら日本でメジャーなウイルス対策ソフトの会社はスルーしてしまう傾向になってしまいました。この場合、利用者が意図して設定を強化し、検知させる必要があるようです。

このような現状がありますので、システム管理の技術者や運用事業者の方に対し「なぜウイルス対策ソフトで検知できないんだ?」と責めてはいけません。運用担当者にはぜひ優しくしてあげてください(笑)。

“悪意のあるソフトウェア”の被害に遭わないために

このような「アドウェア」「スケアウェア」と呼ばれる、“悪意のあるソフトウェア”はいまに始まったわけではありませんが、インターネットの広告を悪用したケースで、被害の相談を受けることが多くなったと感じています。

被害に遭わないためには、まず広告の仕組みについて理解してほしいところです。特に業務環境にソフトウェアをインストールする担当者には、今回のような事例を知っておいてほしいと思っています。

教育だけではどうにもならないことも多いため、そもそもこのような悪意があるソフトウェアを提供するWebサイトにアクセスさせない、もしくはアクセスしたログを確認することが重要です。今回の調査で私が遭遇したドメインは以下のものでした。

apportal.jp

down4load.com

download366.info

fileprogram.net

pc-life.info

softome.net

win-install.info

ダウンロードするソフトウェアごとに、これらのドメインのサブドメインが用意されているようです。このドメイン全てが悪意のあるものであると断定することはできませんが、せめて上記に挙げたドメイン(およびサブドメイン)からファイルをダウンロードしているものについては注意をするべきでしょう。

次に悪意のあるソフトウェアの被害にあっていないか確認する方法を紹介します。ソフトウェアによって挙動は異なるため、全てのケースに当てはまるかは不明ですが、以下の点を調査していつもと違うものが登録、存在していた場合はご注意ください。

- コントロールパネルの「プログラムと機能」

- ブラウザーのホームページ

- ブラウザーのアドオン一覧

- 自動起動するサービス一覧

- 起動しているプロセス一覧

- 一時ディレクトリの中

- C:\Users\ユーザ名\AppData\Local\Temp (Windows 7/Windows 8の場合)

- C:\Documents and Settings\ユーザ名\Local Settings\Temp (Windows XPの場合)

- C:\WINDOWS\Temp

- タスクスケジューラーに登録されているもの

- C:\WINDOWS\Tasks

「いつもと違う」に気付くこと自体も難しいわけですが、普段からシステムをよく見ている方ならば、なんとか気付くことができるかもしれません。これを機に、システムの設定を見直してみることをお勧めします。

これからHardening 10 APAC、セキュリティキャンプと個人的には忙しい時期が続きますが、いろんな方のセキュリティのお手伝いをするべく頑張っていこうと思います。

というわけで、Hardening 10 APACの環境構築ミーティングと称して、今日も飲みに行くのでした。

著者プロフィール

川口 洋(かわぐち ひろし)

チーフエバンジェリスト

CISSP

ラック入社後、IDSやファイアウォールなどの運用・管理業務を経て、セキュリティアナリストとして、JSOC監視サービスに従事し、日々セキュリティインシデントに対応。

チーフエバンジェリストとして、セキュリティオペレーションに関する研究、ITインフラのリスクに関する情報提供、啓発活動を行っている。Black Hat Japan、PacSec、Internet Week、情報セキュリティEXPO、サイバーテロ対策協議会などで講演し、安全なITネットワークの実現を目指して日夜奮闘中。

2010年〜2011年、セキュリティ&プログラミングキャンプの講師として未来ある若者の指導に当たる。2012年、最高の「守る」技術を持つトップエンジニアを発掘・顕彰する技術競技会「Hardening」のスタッフとしても参加し、ITシステム運用にかかわる全ての人の能力向上のための活動も行っている。

- 「DNS通信」記録していますか?――万一に備えたDNSクエリログの保存方法

- Web広告からのマルウエア感染「Malvertising」にどう対処すべきか

- 中の人が振り返る「Hardening 10 ValueChain」――学びにつながった「トラブルの数々」とは

- 無慈悲な専門家チーム「kuromame6」の暗躍に負けず勝利をつかんだチームは?

- 外部リソースの活用もポイントに、「Hardening 10 MarketPlace」開催

- Hardening Projectから派生した「MINI Hardening Project」に行ってみた!

- 「これさえしておけば助かったのに……」を避けるため、今すぐ確認すべき7項目

- アップデート機能を悪用した攻撃に対抗セヨ!

- 工夫、工夫そして工夫――Hardening 10 APAC“運営”レポート

- ウイルスとは言い切れない“悪意のあるソフトウェア”

- 2013年のセキュリティインシデントを振り返る

- ここが変だよ、そのWeb改ざん対応

- きっかけは不正侵入――私がセキュリティ業界に足を踏み入れたワケ

- CMSが狙われる3つの理由

- FacebookやApple、MSまで……Javaの脆弱性を狙う攻撃の手口

- Hardening One、8時間に渡る戦いの結果は?

- そのときStarBEDが動いた――「Hardening One」の夜明け前

- ロシアでわしも考えた

- 実録、「Hardening Zero」の舞台裏

- ちょっと変わったSQLインジェクション

- 官民連携の情報共有を真面目に考える

- アプリケーションサーバの脆弱性にご注意を

- IPv6、6つの悩み事

- スパムが吹けば薬局がもうかる

- JSOCに飛び込んできた不審なメール――これが標的型攻撃の実態だ

- 東日本大震災、そのときJSOCは

- ペニーオークションのセキュリティを斬る

- 2010年、5つの思い出――Gumblarからキャンプまで

- 9・18事件にみる7つの誤解

- 曇りのち晴れとなるか? クラウド環境のセキュリティ

- Webを見るだけで――ここまできたiPhoneの脅威

- 不安が残る、アドビの「脆弱性直しました」

- ともだち373人できるかな――インターネットメッセンジャーセキュリティ定点観測

- 実録・4大データベースへの直接攻撃

- Gumblar、いま注目すべきは名前ではなく“事象”

- Gumblarがあぶり出す 「空虚なセキュリティ対策」

- 新春早々の「Gumblar一問一答」

- 実はBlasterやNetsky並み?静かにはびこる“Gumblar”

- ECサイトソフトウェアはなぜ更新されないのか

- 狙われるphpMyAdmin、攻撃のきっかけは?

- 学生の未来に期待する夏

- 米韓へのDoS攻撃に見る、検知と防御の考え方

- 分かっちゃいるけど難しい、アカウント情報盗用ボット対策

- 狙われる甘〜いTomcat

- 表裏一体、あっちのリアルとこっちのサイバー

- 世間の認識と脅威レベルのギャップ――XSSは本当に危ないか?

- 急増したSQLインジェクション、McColo遮断の影響は

- ○×表の真実:「検知できる」ってどういうこと?

- ところで、パッケージアプリのセキュリティは?

- レッツ、登壇――アウトプットのひとつのかたち

Copyright © ITmedia, Inc. All Rights Reserved.