スイッチが持つセキュリティ対策機能:CCNP対策講座 SWITCH編(8)(2/2 ページ)

スイッチへの不正接続を防ぐ

IEEE802.1Xは、有線LAN・無線LANで使用する認証技術です。例えば有線LANのネットワークで、スイッチにケーブルを接続しただけで組織のLANに入れてしまうことがありますが、このような状態を放置しておくことは言うまでもなく危険です。ここで説明する認証とは、組織のLANに接続を許可するユーザー、拒否するユーザーを制御するものです。

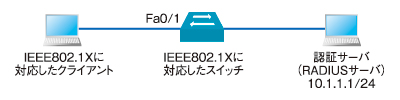

IEEE802.1X認証を利用するには、IEEE802.1Xに対応したクライアントホスト、IEEE802.1Xに対応したスイッチ、そして認証サーバが必要になります。Windows XP/Vista/7は、IEEE802.1Xに対応しています。そして、Cisco Catalystスイッチの大部分もIEEE802.1Xに対応しています。認証サーバには一般的にRADIUS(Remote Authentication Dial In User Service)サーバを使用します。

RADIUSサーバとは、もともとはダイヤルアップ接続の認証で使用していたもので、現在は改良され、有線LANや無線LANでの認証で活躍しています。それでは、図3のような構成のネットワークを例に、スイッチにIEEE802.1X認証を設定する手順を紹介しましょう。

まず、AAAを有効にします。AAAとは、Authentication(認証)、Authorization(認可)、Accounting(アカウンティング)の頭文字をとったもので、この3項目のセキュリティ機能を提供する仕組みです。IEEE802.1X認証を利用するにはには、このAAAの機能を有効にします。

Switch(config)#aaa new-model

次に、RADIUSサーバのIPアドレス、ポート番号をスイッチに設定します。そして、RADIUSサーバに接続するための認証キーも設定します。今回はポート番号は1812で、認証キーはabc123とします。

Switch(config)#radius-server host 10.1.1.1 auth-port 1812 key abc123

続いて、aaa authentication loginコマンドを設定します。このコマンドを設定すると、VTY(Virtual Teminal Lines:仮想端末ポート)、コンソールポートなどでAAAを使用した認証が有効になります。

さらに、認証方式を指定します。以下のコマンドでは、defaultというキーワードを指定していますが、これは「認証リスト」です。VTY、コンソールポートなどすべての回線で自動的に有効になる認証方式のリストです。defaultリストにおいてRADIUSサーバで認証する場合、以下のようなコマンドを実行します。

Switch(config)#aaa authentication login default group radius

今度は、IEEE802.1X認証の機能をグローバルコンフィグレーションコマンドで有効にします。

Switch(config)#dot1x system-auth-control

最後に、ポート単位でIEEE802.1X認証を有効にします。

Switch(config)#interface fa0/1 Switch(config-if)#dot1x port-control auto

ここで使用しているdot1x port-controlコマンドのオプションは3つあります。1つ目はauto。RADIUSサーバで認証し、認証されたパケットを送受信します。

次はforce-authorized。このオプションは、認証を無効にします。IEEE802.1Xに対応していないプリンタなどを接続するポートに設定し、認証せずにパケットを送受信できるようにします。

最後は、force-unauthorized。ポートにパケットの送受信をさせないようにするオプションです。未使用のポートなどにこのオプションを設定することで不正アクセスを防ぐことができます。

確認問題2

- 問題

AAAを有効にするコマンドを、次の選択肢の中から1つ選択しなさい。

a. Switch(config-if)#aaa new-model

b. Switch(config)#aaa new-model

c. Switch(config)#aaa new-model enable

d. Switch(config-if)#aaa enable

- 正解

b

- 解説

正解はbです。Switch(config)#aaa new-modelコマンドが、AAAを有効にするコマンドです。

確認問題3

- 問題

dot1x port-controlコマンドのオプションについて正しい説明を、次の選択肢の中から2つ選択しなさい。

a. force-authorizedオプションは、認証を行わない

b. autoオプションは、パケットの送受信を行わないポートに設定する

c. force-authorizedオプションは、パケットの送受信を行わないポートに設定する

d. autoオプションは、RADIUSサーバを使用して認証を行う

- 正解

a、d

- 解説

正解はa、dです。autoは、RADIUSサーバを使用して認証を行うオプションであり、force-authorizedは、認証せずにパケットを送受信するオプションです。

筆者紹介

内藤佳弥子(ないとうかやこ)

グローバル ナレッジ ネットワーク ソリューション本部に在籍。IT業界でヘルプデスク、ユーザーサポートを経てトレーナーになる。現在は、Cisco認定トレーナーとして、CCNA、CCNPのコースなどのCisco認定トレーニングコース、ネットワーク系オリジナルコースを担当している。グローバル ナレッジ ネットワーク講師寄稿記事一覧はこちら。

Copyright © ITmedia, Inc. All Rights Reserved.

図3 IEEE802.1Xを有線LANで使用するときの構成例

図3 IEEE802.1Xを有線LANで使用するときの構成例