「マルチ・ベクトル化」が進むDDoS攻撃――アーバーが報告:大規模化に加えアプリ層のリソース枯渇を狙う

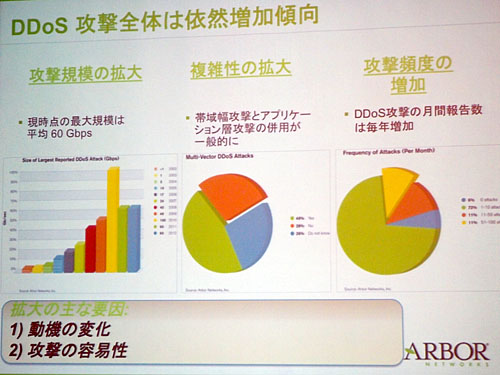

アーバーネットワークスは、昨今のDDoS攻撃に関する説明会を開催した。DDoS攻撃の規模はますます増大しているほか、アプリケーションレイヤを狙ったDDoS攻撃を組み合わせ、複雑化も進んでいるという。

アーバーネットワークスは2013年11月12日、昨今のDDoS攻撃に関する説明会を開催した。DDoS攻撃の規模はますます増大しているほか、アプリケーションレイヤを狙ったDDoS攻撃を組み合わせ、複雑化も進んでいるという。

同社は世界各国のインターネットサービスプロバイダー(ISP)と協力して「ATLAS」と呼ばれるインターネット監視システムを構築し、トラフィックや攻撃データを収集している。そこで得られた情報によると、2013年第3四半期までに観測されたDDoS攻撃のうち、1Gbps以上の帯域を食いつぶす規模の攻撃は54%に上った。また2〜10Gbpsクラスの攻撃は37%を占める。平均的な規模は2.64Gbpsだが、中には191Gbpsという史上最大規模の攻撃も観測された。

ただ、日本をターゲットにしたDDoS攻撃に限っていえば、平均サイズは859.3Mbpsと前年とほぼ変わらなかったという。

背景には、攻撃ツールの普及などによって、技術者だけでなく、学生から会社員、公務員や主婦まで、多種多様な人々が「手軽」にDDoS攻撃を仕掛けられるようになったことが挙げられる。目的も金銭に限らず、さまざまな政治的主張のため、オンラインゲーム妨害のため、あるいは単なる破壊行為や自暴自棄で、など、多岐にわたっているそうだ。

米アーバーネットワークス アジア太平洋地域担当バイス・プレジデントのジェフ・バール氏は、攻撃規模の拡大もさることながら、HTTPやDNSなど、アプリケーション層を標的にしてリソースの枯渇を狙う攻撃が増加していることに触れた。単純にパケットを洪水のように送りつける「フラッド攻撃」(広帯域幅攻撃)が「大砲」だとすれば、アプリケーション層を狙う攻撃は「拳銃」であり、「こうした攻撃は非常に検出が困難だ」(バール氏)。

特に最近は、高帯域幅攻撃とアプリケーション層攻撃を組み合わせた「マルチ・ベクトル攻撃」の増加が顕著だとし、「ステートフルな従来のネットワーク境界型セキュリティデバイスは、アプリケーション層を狙ったDDoS対策向けに設計されていない。クラウドとオンプレミスを組み合わせた多層型の防御が必要だ」と述べている。

なおアーバーネットワークスは2013年9月に、フルパケットキャプチャによって、多層的な防御をすり抜けて社内に侵入してしまった脅威の挙動を分析する製品、「Packetloop」を開発する豪パケットループを買収しており、その概要についても説明した。

Packtloopはログに頼るのではなく、過去にさかのぼってパケットの情報を解析し、何が起こったかを再現。密かに潜伏するボットや長期間に渡って継続する標的型攻撃など、検出が困難な脅威を見つけ出し、対処を支援する。クラウド側とオンプレミス、両方のオプションを用意しており、どちらでパケット収集や処理を行うかはニーズに応じて選択可能だ。

パケットループの共同創設者で、アーバーネットワークス アジア太平洋地域 チャネル&アライアンス担当ディレクター タイソン・ギャレット氏は「脅威の高度化、巧妙化によって、防止のためのソリューションを導入していても、それでも脅威は侵入してしまう」と述べた。Packtloopはそうした状況を前提に、「脅威がどのようにして侵入してきたか」「何が行われたのか」を正確に理解する手助けとなるという。

関連記事

米グーグル、DDoS対策や検閲回避ツールを公開

米グーグル、DDoS対策や検閲回避ツールを公開

米グーグルは2013年10月21日、表現の自由を支援することを目的に、「Project Shield」「Digital Attack Map」「uProxy」という3種類のツールを公表した。- 「感情的な理由によるDDoSが増加」、アーバーがレポート公開

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

「Packetloop」のデモ

「Packetloop」のデモ