IDCFクラウドの技術的特徴と基本性能をチェックする(2014年11月):技術者視点のクラウドサービスレビュー(1)(2/2 ページ)

IDCFクラウドのコンピューティングサービス

それではサービスリニューアルの中心の一つ、コンピューティングサービスを見ていきます。

リージョンとゾーン

マネージドクラウドと旧サービスのセルフクラウドでは、東日本リージョンに二つのゾーン、西日本リージョンに一つのゾーンを使用することができましたが、IDCFクラウドでは選択できるゾーンは東日本リージョンから一つとなっています。

ポータルでの表示から察するに、この現状唯一のゾーンはIDCフロンティアの持つ白河データセンターを指すようです。

ディザスタリカバリを考慮して物理的に離れた場所にバックアップシステムを構築するならば、他社のクラウドサービスを利用するか、ポータビリティを生かせるよう自前で構築したCloudStackを併用するのが良いでしょう。

ただ、IDCフロンティア自体がデータセンター事業を主にしており、インターネット回線総量も国内最大級*と、インフラの信頼性には自信を持っているようです。インターネット接続のSLAを99.999%**としていることからもそのことがうかがえます。

*『データセンター完全ガイド 2014』(インプレスビジネスメディア刊)による。

** 稼働率がSLAを下まわると、その分を返金する方式を採用しています。99.999%は1月当たり約30秒です。

実際のところ、障害の発生頻度は「年に数回あるかないか」程度で、特定のアカウントが影響範囲になることはさらに絞られます。構築するシステムの障害耐性について、要件とコストのバランスを考える指標の一つにするとよいでしょう。

また、いずれはマネージドクラウドで利用できた北九州データセンターも選択できるようになるでしょう。

専有プライベートネットワーク

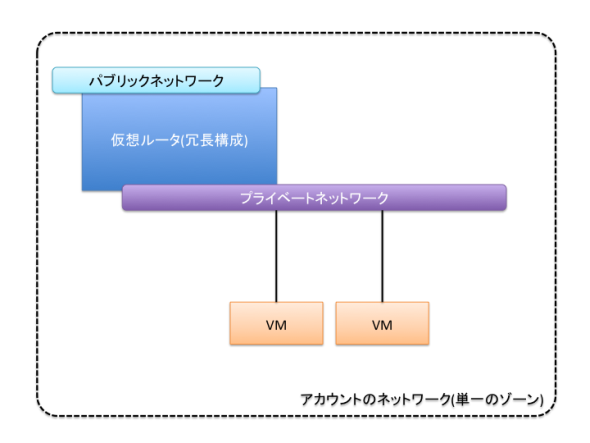

アカウントに割り振られる環境はCloudStackの拡張ネットワークを使用したゾーンです。拡張ネットワークについては、AWSで先日デフォルトとなったAmazon VPC環境を思い浮かべていただくとよいでしょう。

簡単なネットワークの構成と特徴は次の通りです。

- ゾーンごとに一つずつ仮想ルーターと呼ばれる専用の仮想マシンが割り当てられ、全ての外部トラフィックは仮想ルーターを経由する

- 各仮想マシンはプライベートIPアドレスを使用する(アドレスはDHCPで配布)

これらの特徴から、環境内の仮想マシンから外に向けたトラフィックは全て仮想ルーターのIPアドレスが元になりますが、後述するIPアドレスのSNAT機能を使う場合はその限りでありません。

また、この仮想ルーターは複数の機能を備えています。

- ファイアウォール

- TCP/UDPのポートフォワード

- TCPのロードバランス

- L2TP over IPSecによるVPN

標準でこれらの機能を利用できるため、基本的にはプライベートネットワークを利用しておき、必要な部分のみ開放することができます。セキュリティに気を遣う部分を絞って運用できるので、事故の抑制が期待できます。

仮想ルーターの耐障害性は気になる所です。筆者が個人的に技術担当者に問い合わせた所では「冗長化されている」との回答を得ています。また、同社公式のドキュメントでも冗長化を表明しています。

なお、VPNについては他社クラウド上でグローバルIPアドレスを付与したWindows Server 2012から接続を確認しました。

NAT環境下からでは、現状ではWindows端末からのみ接続が可能のようです。

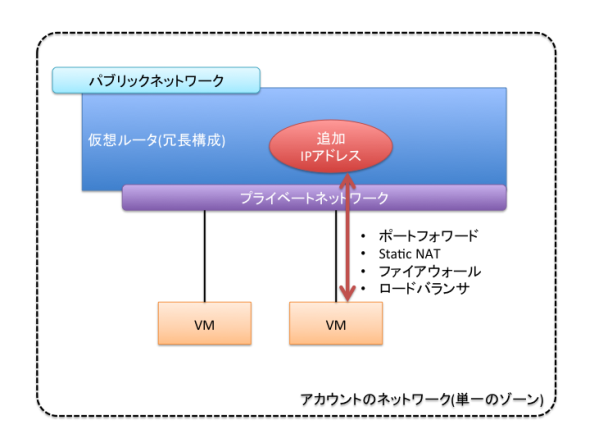

アプライアンスのようなIPアドレス

グローバルIPアドレスは前節の仮想ルーターが持つものだけでなく、必要なら追加していくことができます。追加取得したIPアドレスの実体は、仮想ルーターに割り当てられます。次の図のような関係です。

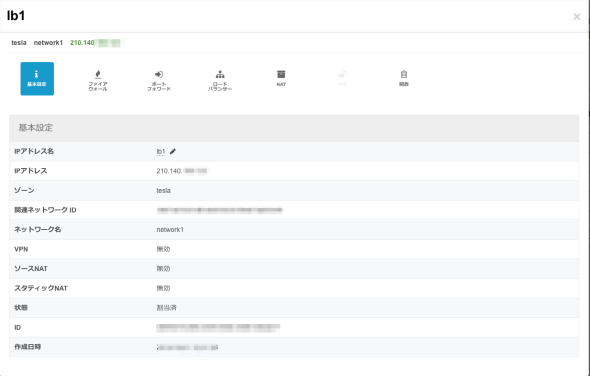

ただ、IDCFクラウドで提供されるIPアドレスは、グローバルIPアドレスとプライベートIPアドレスを変換する単純なNATではなく、複数の機能を備えています。以下の管理画面上で、利用できる機能を管理できます。

- ファイアウォール

- TCP/UDPのポートフォワード

- TCPのロードバランス

- 1対1のスタティックNAT

Amazon EC2と比較すると、IDCFクラウドのIPアドレスはElasticIPよりはElastic Load Balancer(ELB)とACL(Access Control List)を合わせたような機能といえます。

拡張ゾーンのため、SecurityGroupのようなポリシーの一元管理はできませんが、これはCloudStackの制限なので仕方ありません。

従来のサーバーに割り当てるIPアドレスではなく、「ロードバランスなどを考慮した構成と組み合わせたアプライアンス」と思って運用するのが良いでしょう。

また、このIPアドレスは標準で逆引きが設定されています。独自の逆引き設定も可能で、その場合はサポートチケットから依頼します。

ここまでで、主な機能的な特徴、ネットワークの構成などの概要を見てきました。次回は仮想マシンの性能や他のサービスとの比較、適用できる領域などを検討してみます。

筆者紹介

澤登亨彦(sawanoboly)

アプリケーション開発・デプロイのため、プラットホーム構築や構成管理の自動化をテーマに活動。ChefなどInfrastructure as Codeの活用を中心としたオープンソースプロジェクトにコントリビュータとして参加。主な著書に『Chef活用ガイド』(KADOKAWA・アスキーメディアワークス刊)がある。

Copyright © ITmedia, Inc. All Rights Reserved.