第2回 BitLocker To GoでUSBメモリやリムーバブルハードディスクを暗号化して保護する:超入門BitLocker(1/2 ページ)

USBメモリやリムーバブルハードディスクを暗号化して保護するBitLocker To Go。その概要や使い方、BitLocker非サポートのWindows OSでの取り扱い、パスワードを忘れた場合の回復手順などについて解説する。

本入門連載では、システム管理者やシステムエンジニアの方々を主な対象として、IT業界でよく使われる技術や概念、サービスなどの解説をコンパクトにまとめておく。

- 第1回「BitLockerとは」

- 第2回「BitLocker To GoでUSBメモリやリムーバブルハードディスクを暗号化して保護する」(本記事)

- 第3回「BitLockerで内蔵HDD/SSDを暗号化して保護する」

- 第4回「BitLockerをコマンドラインで管理する」

- 第5回「BitLockerのよくある質問集」

BitLocker To Go

今回は、USBメモリやリムーバブルディスクなどを対象とする「BitLocker To Go」について見てみる。固定ハードディスクについては次回取り上げる。

USBメモリなどにBitLocker To Goを適用すると、内容がAES暗号化で保護される。使うときにパスワードを入力する手間は掛かるようになるが、たとえ紛失したとしても、その内容が漏えいする危険性は各段に少なくなる(もちろん十分長いパスワードを付けること。短いパスワードは論外)。

PCに接続後、いちいちパスワードを入力するのが面倒なら、自動ロック解除機能も利用できる。これは、一度パスワードを入力すれば、以後は同じPCならパスワードなしで自動的にロックが解除される機能である(詳細は後述)。

USBメモリをBitLocker To Goで保護する

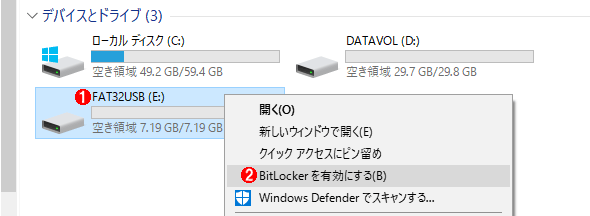

USBメモリや、USB接続されたリムーバブルメディアを暗号化手順は次の通りである。エクスプローラで対象となるドライブ名を右クリックし、ポップアップメニューから[BitLockerを有効にする]を選択する。現在すでにファイルがある場合は、そのまま暗号化後も利用できる(ディスク全体が初期化されて空になるわけではない)。

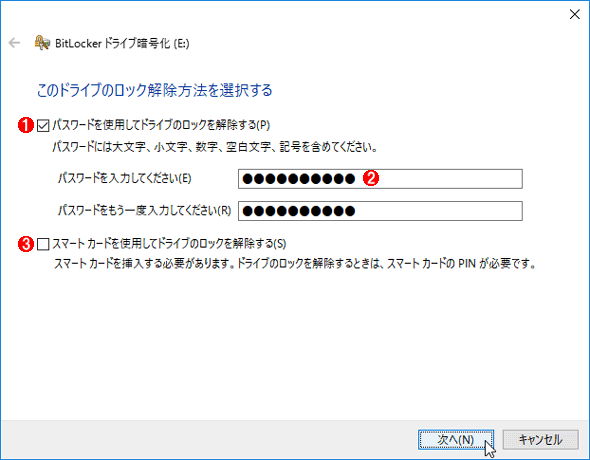

すると「BitLockerの暗号化」ウィザードが起動するので、最初の画面ではロックを解除する方法として、「パスワード」か「スマートカード」のいずれか、もしくは両方を選択する(少なくとも1つは選択する)。

BitLockerドライブの暗号化

BitLockerドライブの暗号化BitLockerドライブのロックの解除方法を選択する。

(1)パスワード入力を利用するならこれをクリックする。

(2)パスワードはなるべく長く複雑にすること。

(3)スマートカード(ICカード)を使うならこれを選択する。

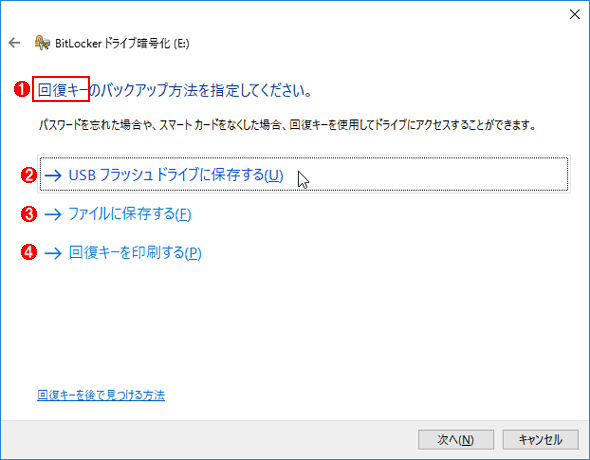

次のページでは、回復キーを保存する場所を指定する。ドライブをBitLockerで保護すると、「パスワード」か「スマートカード」による保護の他に、必ず「回復パスワード(数字パスワード)」も同時に作成される。この画面は、その情報をどこへ保存しておくかを指定するためのものである。パスワードを忘れたり、何らかの障害でロックを解除できなくなったりした場合などに備えて、回復用の情報をどこかへ必ず保存しておくこと。可能なら、2カ所以上にコピーして保存しておくのがよい。

回復キー情報の保存方法の選択

回復キー情報の保存方法の選択万が一の事態に備えて、必ず回復用のキーを作成して、どこかへ保存しておくこと。

(1)「回復キー」と書いてあるので紛らわしいが、ここで保存されるのは前回の表「BitLockerで利用できるさまざまな解除方法」中で「回復パスワード(数次パスワード)」と表記している情報である。

(2)Microsoftアカウントでサインインしている場合は、これが一番簡単で便利である(この選択肢はActive Directoryドメインに参加している場合は使えない)。

(3)キーの情報がテキストファイルとして用意されるので、それを自分だけしかアクセスできない安全な場所へ保存する。

(4)印刷した紙で保存しておいてもよい。

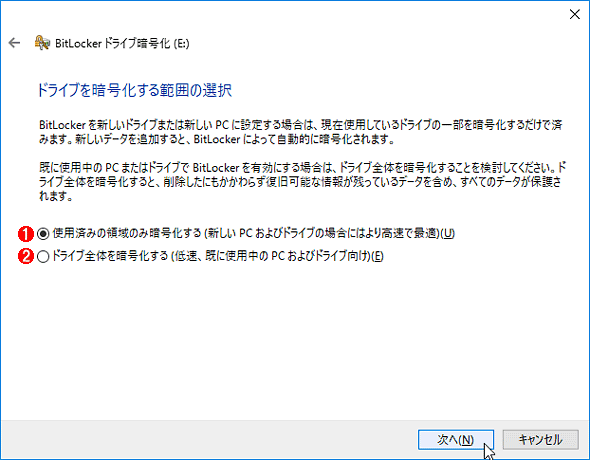

次の画面では、暗号化するディスク領域を選択する(古いWindows OSではこのオプションが表示されない場合がある) 。

BitLockerドライブの初期化対象領域の選択

BitLockerドライブの初期化対象領域の選択ファイルシステムの使っている部分だけを暗号化することで時間を節約できる。

(1)現在使用中の領域のみを暗号化する。未使用領域に以前のファイルの残骸のデータが残っていると情報漏えいの危険性がある。完全を期すならドライブ全体を初期化すること。

(2)ドライブ全体を初期化する。時間はかかるが余計な情報漏えいの心配がない。

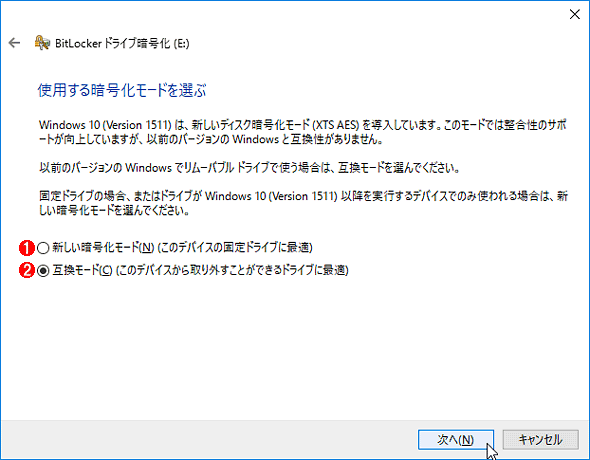

次の画面では暗号化のアルゴリズムを選択する。Windows 10のバージョン1511(TH2)以降では、安全性の高い改善された暗号化アルゴリズムが利用できるようになっている。なので、このバージョン以降のOSしか使わないのであれば、新アルゴリズムを選ぶとよいだろう。だがUSBメモリのようにリムーバブルなデバイスでは互換性を考えると避けた方がよい。

暗号化アルゴリズムの選択

暗号化アルゴリズムの選択新しい暗号化アルゴリズム(XTS AES)の方が安全性は高い。だが、まだWindows 7を使っているPCが多い場合は避けるべきだ。

(1)新しい暗号化モード。リムーバブルディスクでは使わない方がよい。

(2)旧来のシステムと互換性があるモード。

以上の選択後、次の画面で[暗号化の開始]をクリックすると暗号化処理が始まる。

暗号化が完了すると、ディスクは既に暗号化のロックが解除された状態になっているはずである。後はいつも同じように読み書きすればよい。

BitLockerドライブのロックの解除

次はBitLockerドライブを使う手順について見てみよう。

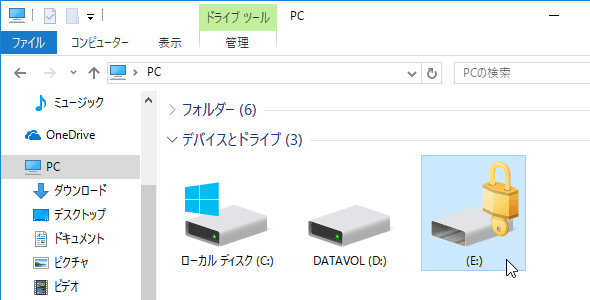

作成したBitLockerドライブをどこかのPCに接続すると、エクスプローラでは次のように「ロック」された状態のアイコンが表示される。

このドライブの内容にアクセスするためには、これをダブルクリックするか、右クリックのポップアップメニューから[ドライブのロックを解除]を選択する。

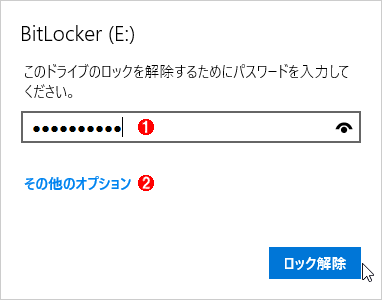

するとロックを解除するためのパスワードの入力画面が表示されるので、先ほどのウィザードで設定したパスワードを入力して[ロック解除]をクリックする。

ロックの解除

ロックの解除ロック状態のドライブアイコンをダブルクリックすると、このようなパスワード入力画面が表示される。

(1)解除用のパスワードを入力する。回復キー(回復パスワード)ではないので注意 。

(2)回復キーを入力したり、自動ロックを解除(後述)したりしたい場合はここをクリックする。

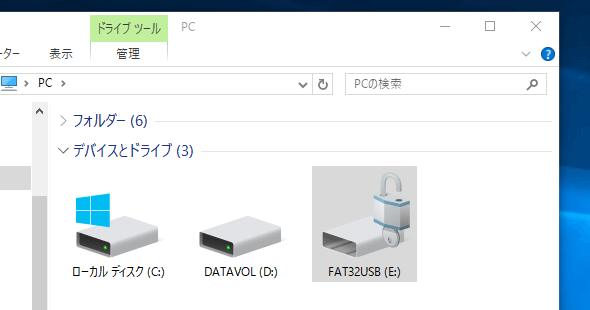

パスワードが正しければロックが解除され、ドライブの内容にアクセスできるようになっているはずである。

いったん暗号化のロックが解除されると、以後はこのドライブを取り外すまでずっと解除されたままである。現在のユーザーがサインアウトしてもロックは解除されたままなので、別のユーザーがサインインするとそのドライブを使えることになる。

他のユーザーに使われたくなければ、ドライブを手動で「ロック」すればよいのだが、GUIのBitLocker管理ツールにはロックするためのコマンドはない。なので、リムーバブルメディアならエクスプローラで「取り出し」操作を行うか、システムトレイにあるUSBのアイコンをクリックして、「〜の取り出し」メニューを実行する。もしくはコマンドラインで「manage-bde -lock E:」を実行して、強制的にロックさせてもよい(このコマンドについては第4回で解説)。

Copyright© Digital Advantage Corp. All Rights Reserved.

BitLocker To Goの利用の開始

BitLocker To Goの利用の開始 ロック状態のBitLockerドライブ

ロック状態のBitLockerドライブ ロック解除状態のBitLockerドライブ

ロック解除状態のBitLockerドライブ