Oracle Database偺乽摟夁揑僨乕僞埫崋壔婡擻乿偲偼壗偐丗崱偝傜丠丂崱偙偦両丂僨乕僞儀乕僗僙僉儏儕僥傿乮7乯乮1/3 儁乕僕乯

杮楢嵹偱偼丄僨乕僞儀乕僗僙僉儏儕僥傿偺乽峫偊曽乿偲乽昁梫側懳嶔乿傪偍偝傜偄偟丄Oracle Database傪幉偵偟偨乽嬶懱揑側幚憰曽朄乿傗乽Tips乿傪徯夘偟偰偄偒傑偡丅崱夞偼丄Oracle Database偺摟夁揑僨乕僞埫崋壔婡擻偵偮偄偰徯夘偟傑偡丅

丂Oracle Database偱偼丄曐懚偡傞僨乕僞偺埫崋壔偺偨傔偵摟夁揑僨乕僞埫崋壔乮TDE丗Transparent Data Encryption乯婡擻傪採嫙偟偰偄傑偡丅

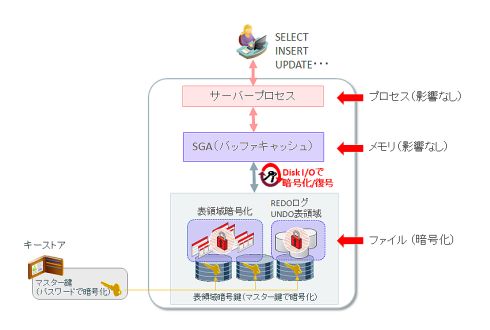

丂堦斣偺摿挜偼丄乽摟夁揑乿偲偄偆柤慜偺捠傝丄傾僾儕働乕僔儑儞偺彂偒姺偊傪峴傢側偔偰傕傛偄偙偲偱偡丅埫崋壔乛暅崋丄埫崋尞偺娗棟偼慡偰儐乕僓乕傗傾僾儕働乕僔儑儞偐傜摟夁揑偵峴傢傟傑偡丅摟夁揑僨乕僞埫崋壔婡擻偱偼丄昞偺楍扨埵偍傛傃昞椞堟扨埵偺埫崋壔傪採嫙偟偰偄傑偡偑丄偙偙偱偼堦斒揑偵棙梡偝傟偰偄傞昞椞堟扨埵偺埫崋壔傪夝愢偟傑偡丅

丂偙偺婡擻偼丄乽昞椞堟扨埵偱埫崋壔傪愝掕偟丄偦偺昞椞堟偺拞偵奿擺偝傟傞昞傗嶕堷偼帺摦揑偵埫崋壔偝傟偰僨傿僗僋偵曐懚偝傟傞乿偲偄偆傕偺偱偡丅奜晹僼傽僀儖傊偺億僀儞僞偱偁傞BFILE埲奜偺慡偰偺僨乕僞宆偑棙梡壜擻偱丄埫崋壔慜屻偱僨乕僞検偺曄壔傕側偔丄摿暿側愝寁偼晄梫偱偡丅

丂幚嵺偵僨乕僞偑奿擺偝傟傞僨乕僞僼傽僀儖偩偗偱偼側偔丄REDO儘僌傗僜乕僩側偳偵棙梡偝傟傞堦帪昞椞堟傕丄僨乕僞偑僨傿僗僋偵彂偒崬傑傟傞嵺偼埫崋壔偝傟傑偡丅

丂埫崋壔乛暅崋偺僞僀儈儞僌偼僨傿僗僋I/O帪偱偡偺偱丄儊儌儕乮僨乕僞儀乕僗僶僢僼傽僉儍僢僔儏乯忋偱偼埫崋壔偝傟側偄忬懺偱偡丅僨乕僞儀乕僗偺堦斒揑側張棟偱偼丄傛偔傾僋僙僗偡傞僨乕僞偼儊儌儕忋偵忢挀偝偣傞傛偆側僠儏乕僯儞僌傪峴偄傑偡偑丄偒偪傫偲僠儏乕僯儞僌偝傟偨僉儍僢僔儏僸僢僩棪偺崅偄傾僾儕働乕僔儑儞偱偼丄埫崋壔乛暅崋張棟偼幚峴偝傟側偄偺偱僆乕僶乕僿僢僪偼敪惗偟傑偣傫丅傑偨丄傾僾儕働乕僔儑儞偱埫崋壔偟偨屻偵奿擺偡傞応崌偲堎側傝丄嶕堷傕惂尷側偔棙梡偱偒傞偺偱丄埫崋壔傪峴偆偙偲偵傛傞摿暿側僠儏乕僯儞僌偼晄梫偱偡丅

丂乽僠儏乕僯儞僌偝傟偨傾僾儕働乕僔儑儞偱偼僆乕僶乕僿僢僪偼側偄乿偲彂偒傑偟偨偑丄僨傿僗僋I/O偑懡偄僶僢僠張棟偱傕丄埫崋壔乛暅崋偵Intel偺AES-NI傗SPARC偺埫崋壔傾僋僙儔儗乕僞偲偄偭偨僴乕僪僂僃傾婡擻傪棙梡偱偒傞偺偱丄惈擻傊偺塭嬁傪嵟彫壔偱偒傑偡丅僷僼僅乕儅儞僗丒僆乕僶乕僿僢僪偵娭偟偰偼儅僯儏傾儖偵埲壓偺傛偆側婰嵹偑偁傝傑偡丅

丂摟夁揑僨乕僞埫崋壔偺惓妋側僷僼僅乕儅儞僗丒僥僗僩偺嶌惉偵偼丄條乆側曄摦梫慺偑娭學偟傑偡丅僥僗僩娐嫬丄僥僗僩丒働乕僗傑偨偼儚乕僋儘乕僪丄寁應儊僩儕僢僋傑偨偼曽朄側偳偵傛傝丄寢壥偼曄傢傝傑偡丅僆儔僋儖幮偼丄峫偊傜傟傞慡偰偺僔僫儕僆偵摉偰偼傑傞丄僷僼僅乕儅儞僗僆乕僶乕僿僢僪偺嬶懱揑側僷乕僙儞僥乕僕傪曐徹偡傞偙偲偼偱偒傑偣傫丅幚嵺偵丄摟夁揑僨乕僞埫崋壔偺懡偔偺偍媞條偺僷僼僅乕儅儞僗丒僥僗僩偱偼1寘戜慜敿偺僷乕僙儞僥乕僕偑帵偝傟傑偡偑丄昁偢偦偆側傞傢偗偱偼偁傝傑偣傫丅僆乕僶乕僿僢僪偑偦傟偧傟1僷乕僙儞僩偍傛傃2僷乕僙儞僩偱偁傞屭媞帠椺偑丄Oracle Technology Network偺師偺URL偱岞奐偝傟偰偄傑偡丅

乮弌揟丗乽Advanced Security僈僀僪 乿儅僯儏傾儖丄尨暥儅儅乯

丂傑偨丄僨乕僞偺埑弅婡擻偱偁傞Advanced Compression傪棙梡偡傞偙偲偱丄僨傿僗僋I/O傪尭傜偟丄僷僼僅乕儅儞僗傊偺塭嬁傪偝傜偵彫偝偔偡傞偙偲偑偱偒傑偡偑丄偙傟偼埫崋壔偟偰偄傞偐偳偆偐偵偐偐傢傜偢惈擻傪岦忋偝偣傞婡擻偱偡偺偱丄埫崋壔偵摿壔偟偨僠儏乕僯儞僌偲偄偆傢偗偱偼偁傝傑偣傫丅婎杮揑側嶕堷偺棙梡傗僉儍僢僔儏偺憹戝側偳丄僨傿僗僋I/O傪嵟彫壔偡傞偨傔偺堦斒揑側僨乕僞儀乕僗偺僠儏乕僯儞僌偑丄埫崋壔偺僷僼僅乕儅儞僗塭嬁偺嵟彫壔偵傕偮側偑傝傑偡丅

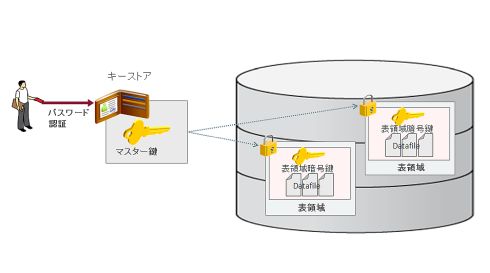

丂埫崋帪偵棙梡偡傞埫崋尞偵偼丄幚嵺偵僨乕僞傪埫崋壔偟偰偄傞乽昞椞堟埫崋尞乿偲丄偦偺昞椞堟埫崋尞傪埫崋壔偡傞乽儅僗僞乕尞乿偺2庬椶偑偁傝傑偡丅恖庤偵傛傞娗棟偑昁梫側偺偼丄僨乕僞儀乕僗摉偨傝1偮偺儅僗僞乕尞偺傒偱偡丅儅僗僞乕尞偼僜僼僩僂僃傾偺僉乕僗僩傾乮Oracle Wallet乯丄傕偟偔偼尞娗棟愱梡傾僾儔僀傾儞僗偱偁傞Hardware Security Module乮HSM乯偵傛傝丄僨乕僞儀乕僗偺奜晹偱埨慡偵娗棟偱偒傑偡丅

丂奺昞椞堟偼屄暿偺昞椞堟埫崋尞偱埫崋壔偝傟偰偄傑偡丅慡偰偺僨乕僞偑摨偠尞偱埫崋壔偝傟偰偄傞偺偱偼側偔丄昞椞堟偛偲偵堎側傞尞偱埫崋壔偝傟偰偄傑偡丅昞椞堟埫崋尞偼儅僗僞乕尞偱埫崋壔偝傟丄埨慡偵僨乕僞儀乕僗撪偵奿擺偝傟偰偄傑偡丅偙偺2抜奒偺尞峔憿偵傛傝丄幚嵺偺僨乕僞偼偦傟偧傟偺堎側傞尞偱埫崋壔偟偮偮丄乽尞娗棟偼儅僗僞乕尞1偮偩偗乿偲偄偆娗棟惈偵桪傟偨巇慻傒傪幚尰偟偰偄傑偡丅

娭楢婰帠

峌寕幰偑慱偆偺偼僨乕僞儀乕僗丄偦傟側偺偵乽僨乕僞儀乕僗曐岇偺懳嶔偑尒棊偲偝傟偑偪乿偱偼偁傝傑偣傫偐丠

峌寕幰偑慱偆偺偼僨乕僞儀乕僗丄偦傟側偺偵乽僨乕僞儀乕僗曐岇偺懳嶔偑尒棊偲偝傟偑偪乿偱偼偁傝傑偣傫偐丠

婇嬈妶摦偵偍偄偰廳梫側偺偼壗偐丅僙僉儏儕僥傿懳嶔偵偍偄偰乽僨乕僞儀乕僗偺曐岇偑尒棊偲偝傟偑偪乿偲丄僆儔僋儖偼寈忇傪柭傜偟偰偄傞丅僨乕僞儀乕僗僙僉儏儕僥傿偺乬峫偊曽乭傪僉乕僷乕僜儞偵妋擣偡傞丅 幚榐丒4戝僨乕僞儀乕僗傊偺捈愙峌寕

幚榐丒4戝僨乕僞儀乕僗傊偺捈愙峌寕

僆儔僋儖偺峫偊傞乽僨乕僞儀乕僗僙僉儏儕僥傿乿偲偼

僆儔僋儖偺峫偊傞乽僨乕僞儀乕僗僙僉儏儕僥傿乿偲偼

擔杮僆儔僋儖偼2016擭2寧10擔丄Oracle Database儐乕僓乕岦偗偵丄僨乕僞儀乕僗傗廃曈僔僗僥儉偵娭偡傞僙僉儏儕僥傿恌抐傪柍彏偱峴偆乽Oracle Database 僙僉儏儕僥傿丒儕僗僋丒傾僙僗儊儞僩乿僒乕價僗偺採嫙傪奐巒偡傞偲敪昞偟偨丅 僨乕僞儀乕僗僙僉儏儕僥傿偺婎杮揑側峫偊曽

僨乕僞儀乕僗僙僉儏儕僥傿偺婎杮揑側峫偊曽

乽僨乕僞儀乕僗僙僉儏儕僥傿乿偺帇揰偐傜尒傞乽儐乕僓乕娗棟乿乽娔嵏徹愓乮儘僌乯娗棟乿偺億僀儞僩

乽僨乕僞儀乕僗僙僉儏儕僥傿乿偺帇揰偐傜尒傞乽儐乕僓乕娗棟乿乽娔嵏徹愓乮儘僌乯娗棟乿偺億僀儞僩

僔僗僥儉偺奐敪丒塣梡偵実傢偭偰偄傞偗傟偳丄僙僉儏儕僥傿偵彮偟晄埨偑偁傞丅偦傫側僔僗僥儉扴摉幰偺曽偼懡偄偺偱偼側偄偱偟傚偆偐丠 杮楢嵹乽僔僗僥儉僀儞僥僌儗乕僔儑儞偲僙僉儏儕僥傿乿偱偼丄乬SI帇揰乭偵棫偭偰丄僔僗僥儉扴摉幰偑峫椂偡傋偒僙僉儏儕僥傿忋偺億僀儞僩偵偮偄偰丄恎嬤側椺傪庢傝忋偘側偑傜暘偐傝傗偡偔夝愢偟傑偡丅嵟弶偺僥乕儅偼丄乽僨乕僞儀乕僗僙僉儏儕僥傿乿偱偡丅

Copyright © ITmedia, Inc. All Rights Reserved.