マルウェア「Satori」による攻撃を国内初観測、従来のファイアウォール機能では対応が難しい?:状況に応じて誘導先ホスト変更

サイバーセキュリティクラウドは、botネットを構築するマルウェア「Mirai」の亜種である「Satori」による攻撃を日本国内で観測した。攻撃元は世界中に分散し、誘導先ホストを変えることが特徴。

サイバーセキュリティクラウドは2018年6月25日、同社が独自にサイバー攻撃データを分析した「サイバー攻撃速報」を発表した。それによると、botネットを構築するマルウェア「Mirai」の亜種である「Satori」による攻撃が日本国内で観測された。

Satoriの攻撃目的は、マルウェアの新たな亜種を拡散させることで、リモートコマンド実行の脆弱(ぜいじゃく)性を悪用して、Satoriのダウンローダーに誘導し、マルウェアをダウンロードさせる。

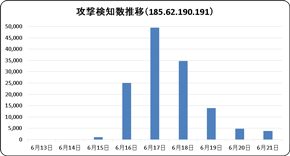

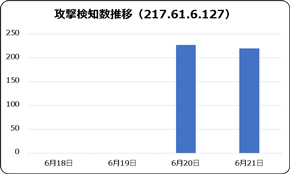

サイバーセキュリティクラウドでは、2018年6月15日にSatoriの攻撃を日本国内で初めて観測した後、6月17日には5万件近くの攻撃を確認。6月17日までは、IPアドレスが「185.62.190.191」のダウンローダーに誘導する攻撃が目立っていた。しかし、6月17日を境に同IPアドレスに誘導する攻撃数は減り、6月20日には「217.61.6.127」に誘導する攻撃が新たに出現した。

サイバーセキュリティクラウドのセキュリティ製品では、ブラックリストに「185.62.190.191」は登録されていたのに対して、「217.61.6.127」は登録されていなかった。この点から同社では、あるダウンローダー(ここでは「185.62.190.191」)が悪意のあるホストと世間に認知され始めると、攻撃者は誘導先をまだ悪意のあるホストと認知されていない別のダウンローダーに変えるという作業を繰り返しているのではないかと分析する。

今回の攻撃元IPアドレスは世界中に分散している。そのためサイバーセキュリティクラウドでは、単純に相手先IPアドレスで通信を遮断する従来のファイアウォール機能では対応が難しいという。

SatoriダウンローダーのIPアドレスは複数ある。そのため、攻撃者がSatoriダウンローダーのIPアドレスをさらに変えてくることも想定できる。サイバーセキュリティクラウドでは、引き続き注意するよう呼び掛けている。

関連記事

「Mirai」ソースコード徹底解剖−その仕組みと対策を探る

「Mirai」ソースコード徹底解剖−その仕組みと対策を探る

2016年9月以降に発生した複数の大規模なDDoS攻撃。本稿ではその攻撃に用いられたとされるマルウェア「Mirai」のソースコードを読み解き、対策法を紹介します。 2018年のサイバーセキュリティ脅威はどうなる?

2018年のサイバーセキュリティ脅威はどうなる?

2018年は前年に引き続き、ランサムウェアやIoTを用いた攻撃の脅威がそのまま残るというのが各社に共通する予測です。2018年はサプライチェーン攻撃や仮想通貨に関連した攻撃、ビジネスメール詐欺(BEC)が拡大する可能性があります。AIを利用した新種の攻撃を示唆するセキュリティ企業もありました。 DDoS攻撃(Distributed Denial of Service Attack)とは

DDoS攻撃(Distributed Denial of Service Attack)とは

DDoS攻撃(Distributed Denial of Service Attack)とは「分散型サービス妨害攻撃」とも呼ばれるサイバー攻撃の手法の1つである。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.