CI/CDパイプラインを妨げない形でセキュリティを実現すれば、「開発者や運用担当者に嫌われないWAF」は可能か:ThreatXが考える新しい世代のクラウド型WAF

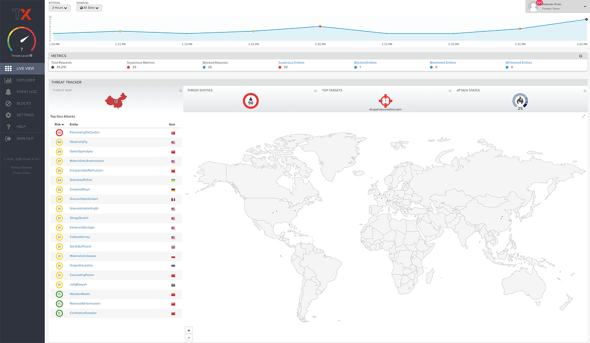

米国のセキュリティ企業ThreatXでは、シグネチャではなく、サイバーキルチェーンに沿ったプロファイリングとアプリケーションそのものの挙動を学習することによって脅威を検知するWAF製品を提供し、アプリケーション開発者や運用者にも好かれるWAFを目指す。

セキュリティソリューションを導入すると、必要なアクセスがブロックされたり、アラートが出て対応を求められたりと、ひと手間、ふた手間加わることになる。このため開発者の立場から見ても、ユーザーの立場から見ても、セキュリティ製品はどうしても「嫌われ者」になりがちだった。

その顕著な例が、SQLインジェクションやXSSといったWebアプリケーションの脆弱(ぜいじゃく)性を狙う攻撃からシステムを保護する「Web Application Firewall」(WAF)だろう。「不正なものを止めようとするあまり、正常な操作、正常なアクセスまで止めてしまう――それがアプリケーション開発者から嫌われてきた大きな理由だ」と、先日来日した米国のセキュリティ企業、ThreatXのグローバルセールス担当エグゼクティブバイスプレジデント マーク・ロトロ氏は述べている。

それでなくてもWAFを使いこなすには、アプリケーション側の変更やバージョンアップ、新たな攻撃手法の登場に応じてポリシーをチューニングする手間がかかり、「運用が面倒なもの」と受け止められがちだ。

「脅威の手法は以前に比べてより早く変化するため、手動でチューニングしていては対応し切れない。代わりに、Webアプリケーションと攻撃者、双方の振る舞いを把握し、プロファイリングすることによって、ポリシーチューニングを自動化し、より使いやすい次世代WAFを提供する」と、同じくThreatXでセールスエンジニアリング担当バイスプレジデントを務めるケリー・ブラジル氏は説明した。

ThreatXでは、クラウドネイティブなWAF製品「ThreatX」を通じて、「禁止する」「止める」タイプのセキュリティからの脱却を支援するという。ThreatXはDockerコンテナ上に実装されたクラウドネイティブなWAF製品だ。Kubernetesなどコンテナへのデプロイもできるため、オンプレミスで動かすことも可能だという。

ThreatXの特長は、攻撃手法の特徴を記したシグネチャに基づいて不正アクセスを検知するのではなく、攻撃者の挙動や攻撃者自身の動きを一定の時系列内で監視し、プロファイリングし、履歴の中で振る舞いや証拠を積み上げて攻撃か否かを判断することだ。時間をかけて「サイバーキルチェーン」に沿った動きを行っているかどうかを見ていき、時にはわざと応答を遅らせるターピッティングや帯域制限も行いながら挙動を見てリスクスコアを算出し、一定の値を超えたら警告する仕組みによって、開発者や運用者の嫌う「誤検知」を減らしているという。

ただドアをノックしただけで攻撃と判断すれば、用事があって尋ねてきた客までも拒絶することになる。代わりに、前後の動きを監視し、その後ドアを開いて中に不審な包みを置いていくような動きを把握し、「証拠」を固めた時点で不審者と判断するイメージだ。

また、Webアプリケーション関連で盲点になりがちだったのが、管理インタフェースの保護だ。認証クレデンシャルを奪われたり、総当たり攻撃によって管理用画面に不正アクセスされ、Webサイトを改ざんされてしまったりするケースは、これまでWAFだけでは防ぎ切れなかった。

これに対しThreatXの「Defacement Protection」機能では、「ソースコードに30%以上変更が加えられるなど、平常時に比べて大幅な変更が加えられた際には、侵害を受けた可能性があると判断してアラートを出す」(ブラジル氏)ことで、管理画面経由の不正アクセスに対処するという。これは、近年増加の一途をたどっている、Web管理インタフェースを備えたIoT機器の保護にも有用だとした。さらに、APIエコノミーの到来をにらんで、APIの認証、保護機能も提供する。

不正アクセスからアプリケーションを守ることは大事だが、それが開発の妨げになってはいけない。「多くの企業がCI/CDやアジャイル開発を採用し、どんどんバージョンアップしては次々リリースしている。ThreatXはアプリケーション側の挙動もモニタリングし、どこがどのように変更されたかを学習することによって、手間や時間をかけずにプロアクティブに対応できるようにしていく」(ブラジル氏)

これまで、開発部隊とセキュリティ担当者は別々に分かれており、アプリケーション開発のスピードに付いていこうとしてもシグネチャのチューニングに時間がかかり、うまくいかないことが多かった。「アプリケーションもプロファイリングすることで、CI/CDパイプラインを短縮し、DevOpsのプロセスをブロックするのではなく、加速させていく。WAFアレルギーを払拭(ふっしょく)し、『愛されるWAF』を目指していきたい」(ロトロ氏)

ThreatXは国内ではパロンゴを通じて販売される。1アプリケーション当たり約250万円〜となる見込みだ。

関連記事

5分で絶対に分かるWAF

5分で絶対に分かるWAF

「SQLインジェクション」などの攻撃からWebサイト(Webアプリケーション)を守るWAF(Web Application Firewall)について、5分で解説します。 WAF/メールゲートウェイ――特定の攻撃を「検知」「防止」する技術の基礎(その2)

WAF/メールゲートウェイ――特定の攻撃を「検知」「防止」する技術の基礎(その2)

典型的な社内システムを想定し、セキュリティ技術の基礎をおさらいする本連載。第5回では、「Webサイトを狙う攻撃」や「メールを使った攻撃」を検知、防御する技術を紹介します。 WAFはどのように脆弱性を防御するのか

WAFはどのように脆弱性を防御するのか

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

ThreatXのマーク・ロトロ氏(左)とケリー・ブラジル氏(右)

ThreatXのマーク・ロトロ氏(左)とケリー・ブラジル氏(右)