金融サービスが不正ログインの主な標的に Akamaiがセキュリティレポートを発表:18カ月で35億回の攻撃

Akamaiが発表したレポートによると、フィッシングサイトの被害を受けた組織の50%が金融サービス部門だった。不正ログイン攻撃も18カ月で35億回確認された。金融サービスを利用する顧客の個人データや銀行口座情報がリスクにさらされている。

この記事は会員限定です。会員登録(無料)すると全てご覧いただけます。

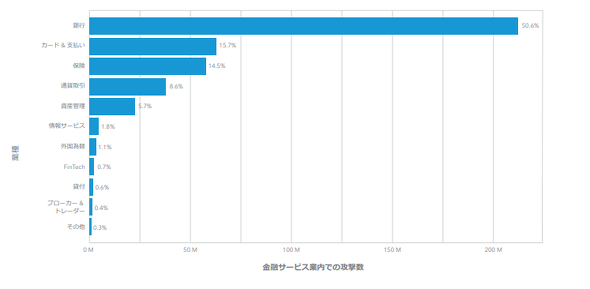

Akamai Technologiesは2019年8月14日、セキュリティに関するレポートの2019年版「インターネットの現状 State of the Internet(SOTI)/セキュリティ | 金融サービスへの攻撃エコノミー」を発表した。それによると、金融サービスを利用する顧客の個人データや銀行口座情報がリスクにさらされていることが明らかになった。フィッシングサイトの被害を受けた組織の50%が金融サービス部門で、不正ログイン(Credential Stuffing)攻撃も18カ月で35億回確認された。

Akamaiのレポートによると、2018年12月2日〜2019年5月4日に検出した合計19万7524件のフィッシングサイトの66%はユーザーを直接標的としたものだった。そのうち半数が金融サービス業界の企業を標的にしていた。

「攻撃者は古い手法で攻撃に成功し続けている」

Akamaiのセキュリティ調査担当で、今回のレポートの解説者でもあるMartin McKeay氏は、「不正ログイン攻撃は最近の1年間で増加している。その一因は、ユーザーを標的としたフィッシング攻撃の増加だ。犯罪者は、盗んだ認証情報データをフィッシングによって補完し、アカウントの乗っ取りや作成したリストの転売などで利益を得ている」と述べている。

Akamaiによると、犯罪者は攻撃に成功した後に、不正に得たデータや金銭を処理するのに「バンクドロップ」を利用するという。バンクドロップとは、特定の金融機関に不正に口座を開設するために使用するデータのパッケージで、これには不正取得した氏名、住所、生年月日、社会保障情報、自動車免許情報、信用スコアなどの個人情報が含まれている。

Akamaiは、金融機関が攻撃検知力を向上させている一方で、攻撃者は古い手法で攻撃に成功し続けていると、問題点を指摘する。

Akamaiの調査によると、こうした金融サービス部門を標的とした攻撃のうちの94%は「SQLインジェクション」や「ローカルファイルインクルージョン」「クロスサイトスクリプティング」「OGNL Javaインジェクション」のどれかを利用していた。「Apache Struts 2」の脆弱(ぜいじゃく)性を狙ったOGNL Javaインジェクションは、パッチが発行されてからすでに数年たっているにもかかわらず現在でも使われている。

金融サービス業界を狙った攻撃では、不正ログイン攻撃を仕掛けるのに加え、Webサイトの脆弱性を悪用するための目くらましとして、DDoS攻撃が利用されているという。

関連記事

ソーシャルエンジニアリングで“なれる”タイプの社長です

ソーシャルエンジニアリングで“なれる”タイプの社長です

電話でパスワードを聞きだす技術、身に付ければ一生ものですね。※皆さんご存じかとは思いますが、本作はフィクションです。 不正アクセスを教訓に GMOペパボが500台超のサーバに導入したオープンソースのセキュリティ監査基盤「Wazuh」とは

不正アクセスを教訓に GMOペパボが500台超のサーバに導入したオープンソースのセキュリティ監査基盤「Wazuh」とは

ホスティングサービスなどを提供するGMOペパボは、セキュリティインシデントを教訓に、OSSのセキュリティ監査基盤「Wazuh」を導入。Wazuhを選択した理由やWazuhの導入後に起きた3つの運用課題を解決した方法について語った。 Googleアカウントがこっそり不正アクセスされていないか確認する方法

Googleアカウントがこっそり不正アクセスされていないか確認する方法

重要かつプライベートな情報が保存されるGoogleアカウント。何者かがこっそり不正にアクセスしていないか、確認する方法を幾つか紹介する。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.