まるで核兵器が犯罪者の手に渡るような状態がサイバー空間で起きている――脅威の変化を踏まえ「検知、対応」へのマインドシフトを:期待の「イノベーション」は未来の「ITアスベスト」になるのでは?

F-Secureは、2019年10月2〜3日開催の「Cyber Security Nordic」に合わせて開催したプレスカンファレンスにおいて「防御」から「検知、対応」へのマインドシフトが必要だと強調した。

サイバー攻撃は変化を続け、より高度で、より複雑で、そしてより持続的なものになっており、もはや「止める」ことはできない――フィンランドに本拠を置くセキュリティ企業、F-Secureは、フィンランド大使館商務部(Business Finland)が2019年10月2〜3日(現地時間)に開催した「Cyber Security Nordic」に合わせて開催したプレスカンファレンスにおいてこのように指摘し、「防御」から「検知、対応」へのマインドシフトが必要だと強調した。

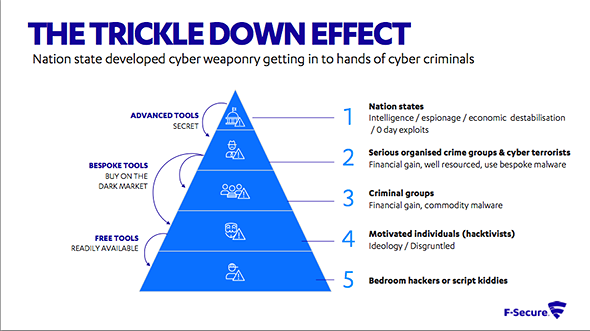

F-SecureのCEOサム・コンティネン(Samu Konttinen)氏はプレゼンテーションの中で、「サイバー攻撃手法に“トリクルダウン効果”が生じている」と述べた。

以前は、いたずら半分のサイバー攻撃や金銭を狙った組織的犯罪グループによる攻撃と、国家や軍、あるいはその支援を受け、無尽蔵なリソースをつぎ込んで展開されるAdvanced Persistent Threat(APT)に使われるテクニックの間には一線が画されていた。だがコンティネン氏は、「こうして生み出されたサイバー兵器がしばしばリークされ、それをサイバー犯罪者が装備する時代が到来している。まるで核兵器が犯罪者の手に渡るような状態がサイバー空間で起きている」と述べ、警鐘を鳴らした。

F-Secureの主席研究者であるミッコ・ヒッポネン氏も、「かつて私がこの仕事を始めたころは、まるでゲームをするように、自分の力を示して楽しむキッズが相手だった。だがそれが変化し、犯罪組織やテロリスト、さらに諜報機関や軍などに置き換わっていき、はるかに深刻な攻撃が生じている」と述べた。ホビー目的の攻撃が金銭目的のサイバー犯罪に、また並行して国家間の摩擦を背景にした政府による攻撃が登場した。このことを同氏は、「サイバーセキュリティの歴史の期を画す出来事だった」と表現した。

ランサムウェアに見る「脅威」の変遷

同社のタクティカル・ディフェンス・ユニット担当バイスプレジデント、クリスティン・ベジェラスコ(Christine Bejerasco)氏は、脅威の変化の一例としてランサムウェアの動向について説明した。

「WannaCry」による被害が印象的なランサムウェアだが、警察をかたって金銭を要求するパターンなど、それ以前からさまざまな形で活用されていた。ただ、ビットコインに代表される仮想通貨の登場に伴って匿名での金銭授受が容易になったこともあり、「CryptoLocker」と呼ばれる、画面表示をロックしたりファイルを暗号化したりしてしまうランサムウェアがまん延し始めた。

そのころは「Exploit Kit」と呼ばれるツールを介して、アプリケーションの脆弱(ぜいじゃく)性を突いて感染させるタイプのランサムウェアが多かったが、「Webブラウザやプラグインがよりセキュアになってきたことを踏まえ、Exploit Kitよりもっと有効な手段として、攻撃者はスパムメールに目を付けるようになった」(ベジェラスコ氏)。それ以前は、スパムメールはもっぱらオンラインバンキングの利用者を狙うトロイの木馬の感染に使われていたが、2014年以降は、ランサムウェアの感染に使われるようになった。

一方、2017年以降、通信事業者やオンラインショッピングサイトをかたったスパムメール(フィッシングメール)経由で配布されるランサムウェアの比率は減少し、今度は、ほぼ標的型攻撃といってもいい高度なマルウェアが使われるようになった。

機能をモジュラー化して“進化”し続けている「Emotet」、二要素認証を導入している環境でもクレデンシャル情報を盗み取る「Trickbot」、標的型ランサムウェアとも表現できる「Ryuk」といった具合に、少しずつ形を変えた攻撃が登場している。「攻撃者はより多くのバリューを求めて、より用途を絞ったツールを利用し、より絞ったターゲットを狙うようになった。そしてある程度大規模で、カネ払いの良さそうな組織を狙っている」(ベジェラスコ氏)。現に海外でも、病院や自治体などがランサムウェアの被害に遭った例が報道されている。

ベジェラスコ氏はさらに、オープンなRDP(Remote Desktop Protocol)を攻撃に利用する「Dridex」にも触れた。Dridexは感染後、システム内部でさまざまな情報を収集し、「PowerShell Empire」という別のツールを用いて、いわゆる「ラテラルムーブメント」によって拡散範囲を広げる。さらに「Mimikatz」を用いて、より高い権限を持つAdminアカウントを奪取していく。

こうした一連の動きに要する期間は2〜3週間程度であり、「何より、素早く見つけて対処することが大事。例えばEDR(Endpoint Detection and Response)やEPP(Endpoint Protection Platform)のようなツールを使うのも一つの手だが、常にモニタリングを行い、正規のアカウントでも異常な動きがないかをいち早く検知することが重要だ」とベジェラスコ氏はアドバイスしている。

「止める」から「検知し、対応する」へ

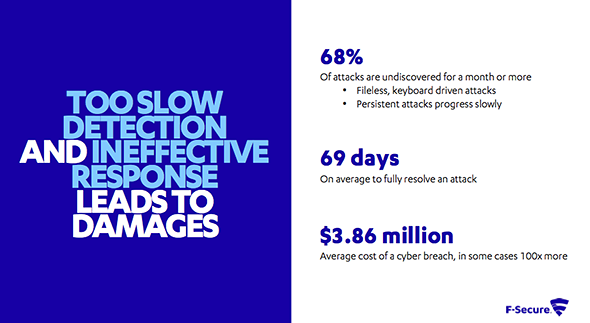

このように次々と変化し、二要素認証などの対策を講じても、それを前提とした新たな手段を講じてくるサイバー攻撃に対して、コンティネン氏はGartnerなどの調査結果を踏まえ、「もはや、こうした攻撃が入り込むのを止めることはできない。少なくとも検知は可能だが、2017年の時点で企業の90%は検知体制、対応体制を整えていないのが実情だ。2020年にはこの数字は35%に減る見込みだが、それでも3分の2の企業は、自身がハックされていることすら把握できないことになる。侵入されていることすら分からなければ、レスポンスも何もできない」と述べた。

問題は、攻撃が長い間潜伏すればするほどダメージが大きくなることだ。Ponemon Instituteの「Cost of data breach study 2018」によれば、企業が侵害の事実を検知できるまでに平均して約100日、検知してから対処を終えて最終的に問題を解決するまでには69日かかり、侵害が発生してから対処を終えるまでに半年ほどかかるという。この結果、サイバー攻撃によって生じるダメージは1件当たり約3.86万ユーロに上る計算だ。

しかもベジェラスコ氏がDridexの例で述べたように、近年のマルウェアは古典的なウイルスとは異なり、静かに横展開を広げていく。そのため潜伏期間が長くなればなるほど、被害は膨らんでしまう。

F-Secureではこの状況に対し、「検知」「対応」の機能を強化することで、企業の対処を支援するという。サイバーセキュリティ業界全体で、NIST(米国国立標準技術研究所)のサイバーセキュリティフレームワークが示す通り、侵害を受けた後の検知や対応に踏み込んだ対策の必要性が提唱されるようになった。F-Secureの取り組みも、そのトレンドに沿った形だ。

「攻撃はもはや止められないことを踏まえ、どのように攻撃を検知し、少なくとも把握していくかが重要だ」とコンティネン氏。ヒッポネン氏も、「これまでの『外にいる攻撃者を入らせないようにする』という考え方はうまくいかない。そのマインドセットを変えて、モニタリングし、侵害を検知して対処していくことが、機能するセキュリティだ」と述べている。

同社は既に古典的なアンチウイルスソフトから脱却し、AI(人工知能)も活用したエンドポイントプロテクション製品を展開しているが、さらに「F-Secure Rapid Detection and Response」によって検知、対応機能を強化する。同時に、インシデントレスポンスやフォレンジックといった作業を支援するグローバルなコンサルティング部隊を整備してセキュリティサービスも強化。検知、対応の能力を強化するためのさまざまなトレーニング、具体的にはレッドチーム演習などを提供し、法人向けビジネスの成長を図っていくという。

過ちは繰り返されるのか――高まるIoTのリスク

F-Secureでは一連の製品やサービスの下支えとなる観測、リサーチも展開しており、世界各地に“おとり”サーバ(ハニーポット)を設置している。ここで収集した情報によると、2019年上半期には、前年同期に比べ12倍に上る29億回に上る攻撃パケットを観測したという。主な理由は、容易に攻撃を許すIoTデバイスの増加だ。

ヒッポネン氏はこのレポートを引き合いに出し、「ハニーポットではWindowsでもMacでもモバイル機器でもなく、Linux搭載のIoT機器を狙ったマルウェアが最も多く観察された。われわれは、暗号化すらしないTelnet接続を許すという、1990年代後半に犯した間違いを、今、コーヒーマシンで繰り返しつつある」と指摘した。

ヒッポネン氏は、インターネットはあらゆるコンピュータがつながり、自然に使うことで「消え失せ、見えなくなった」とも表現した。もはや誰も、わざわざ「インターネットを利用している」ことを気にすることすらなく、空気のように活用しているという意味だ。

そして今度はコンピュータに続いて、さまざまなデバイスが自然につながる番だという。「あなたがトースターをインターネットにつなぎたいと思うか、そうでないかにかかわらず、データアナリシスや統計、分析、ディープラーニングのため、あらゆる種類のデバイスがつながり、オンラインになるだろう。つまりデータを集めればお金になるからだ」(ヒッポネン氏)

今、こうしたIoTに関する青写真は、期待を持って迎えられている。だが、「テクノロジーはわれわれを、セキュリティやプライバシーの観点から見て危険な方向に導いている可能性もある。例えば1960年代に、安くて使いやすい『夢の素材』として歓迎されたアスベストに発がん性があることが後になって発覚したように、今、期待を持って迎えられているイノベーションが本当に良いことなのかどうか。これは、未来の『ITアスベスト』になる恐れもあるのではないか」と一石を投じた。

ヒッポネン氏によると「AI」にもその可能性があるという。大きな価値をもたらし、今やありとあらゆるところに導入され始めているAIだが「攻撃者もまた、AIや機械学習を使い始める恐れもある」(ヒッポネン氏)。今のところは、AIに希少価値があり、スキルを持つ技術者が十分な見返りを得られる仕事に就くことができるため、そうした動きは見られない。だが、2〜3年後、AIがもっと使いやすくなり、コモディティ化すれば「攻撃者がAIを使う可能性もあるだろう。既に、ジャンクデータを送り付けて機械学習を汚染する動きは観測されている」と警鐘を鳴らしている。

Copyright © ITmedia, Inc. All Rights Reserved.

F-Secure CEO サム・コンティネン氏

F-Secure CEO サム・コンティネン氏 トリクルダウン効果

トリクルダウン効果 F-Secure タクティカル・ディフェンス・ユニット担当バイスプレジデント クリスティン・ベジェラスコ氏

F-Secure タクティカル・ディフェンス・ユニット担当バイスプレジデント クリスティン・ベジェラスコ氏

F-Secure 主席研究者 ミッコ・ヒッポネン氏

F-Secure 主席研究者 ミッコ・ヒッポネン氏