1000万件の機密情報がGitHubで公開されていた GitGuardianの調査:10億2700万件のコミットを分析

GitGuardianは、GitHubのコミット(10億2700万件)を分析した結果、1000万件の機密情報が公開されていることを発見した。

この記事は会員限定です。会員登録(無料)すると全てご覧いただけます。

GitGuardianは2023年3月8日(フランス時間)、「State of Secrets Sprawl 2023」を公開した。同調査は、GitGuardianがGitHubで公開されているリポジトリを分析した結果に基づいたものだ。

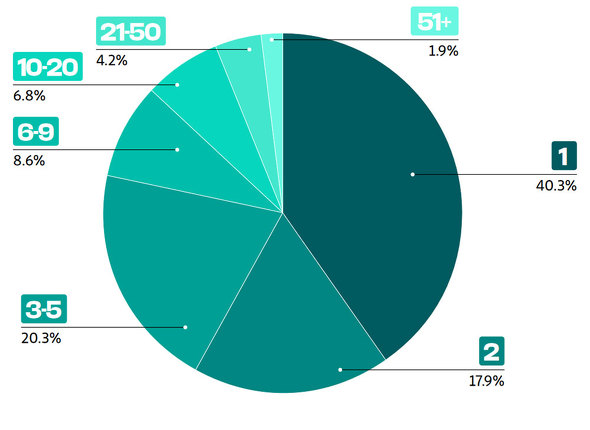

GitGuardianによると、2022年内に検出した10億2700万件の新規コミットを分析した結果、1000万件の機密情報を発見したという(前年比67%増)。10人当たり1人のコード作成者が機密情報を公開しており、1000件当たり5.5件のコミットに機密情報が含まれているとGitGuardianは報告している。

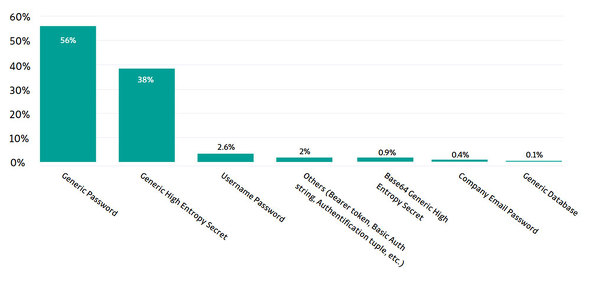

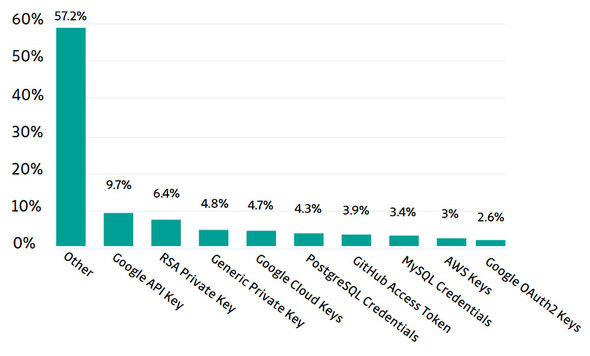

発見された機密情報の内訳は、会社の電子メールアドレスやパスワードなど汎用(はんよう)的な機密情報が67%で、Amazon Web Services(AWS)のアクセスキーやMongoDBの認証情報のような、特に秘匿すべき機密情報(特定機密情報)が33%だった。

GitGuardianは次のように述べている。

「パスワードやAPIキーといった機密情報は単なる認証情報ではなく、コードからクラウドまで、現代のソフトウェアサプライチェーンを安全につなぎ合わせるための構成要素だ。しかし2022年に発生した多くのセキュリティインシデントでは、機密情報の保護がいかに不十分かが指摘されている」

IaCファイルにおける記述ミスや脆弱(ぜいじゃく)性もリスクに

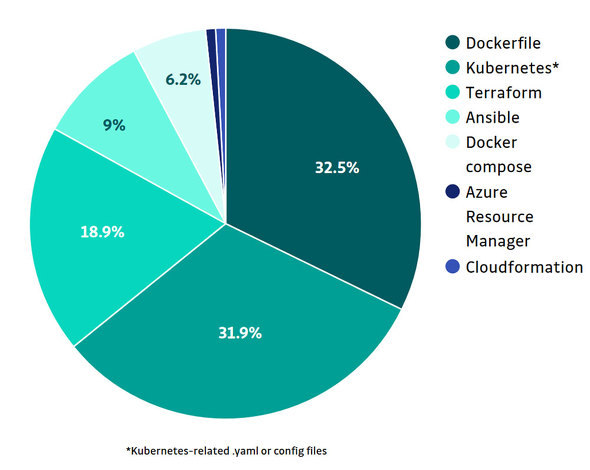

同調査によると、サーバ、ストレージ、データベース、ネットワークなどアプリケーションで使用するインフラをコードで記述する「Infrastructure as Code」(IaC)が普及していることも明らかになった。IaC関連のコントリビューションは2022年に28%増加していた。

一方、IaCツールの「Terraform」ファイルをGitGuardianが調査した結果、1000ファイル当たり平均5.57個の機密情報を発見した。さらに、Terraformリポジトリで1つ以上の脆弱(ぜいじゃく)性が含まれる割合は21.52%だったとしている。

GitGuardianは、企業が機密情報に関するセキュリティ方針を明確にし、何らかの対策を始めるべきだとした上で、対策の取り組みを拡大させるにはセキュリティと開発の距離を縮めることも重要だと述べている。

関連記事

MITRE ATT&CK(マイターアタック)とは? 「今のサイバー攻撃って何してくるの?」が分かる6つの利用方法

MITRE ATT&CK(マイターアタック)とは? 「今のサイバー攻撃って何してくるの?」が分かる6つの利用方法

ここ数年一気に注目度が高まり進化した「脅威ベースのセキュリティ対策」。その実現を支援する「MITRE ATT&CK」(マイターアタック)について解説する連載。初回は、概要や6つ使用方法について、具体例を挙げて解説する。 AI、RPA、データベース――3つの技術がサイバー攻撃を変え、「デジタル災害」を引き起こした背景とは

AI、RPA、データベース――3つの技術がサイバー攻撃を変え、「デジタル災害」を引き起こした背景とは

2023年3月に開催された「ITmedia Security Week 2023 春」の「拡大するアタックサーフェス、“社内攻撃”を想定せよ」ゾーンにおいて、ニューリジェンセキュリティでCTO(最高技術責任者)を務める仲上竜太氏が「災害化するサイバー脅威とアタックサーフェス管理」と題して基調講演に登壇した。 日本は「アタックサーフェスを明確にすること」が苦手 トレンドマイクロがセキュリティの意識調査結果を発表

日本は「アタックサーフェスを明確にすること」が苦手 トレンドマイクロがセキュリティの意識調査結果を発表

トレンドマイクロは「法人組織のアタックサーフェス(攻撃対象領域)に関するセキュリティ意識調査」の結果を発表した。それによるとアタックサーフェスを明確に定義している企業は全世界で51.3%、日本は34.6%だった。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.