乽ChatGPT僾儔僌僀儞乿偺惼庛惈偵偮偄偰僙僉儏儕僥傿尋媶幰偑奐敪幰偵寈崘丗ChatGPT僾儔僌僀儞偱偼側偔丄GPTs偺棙梡傪悇彠

TechTarget偼丄乽ChatGPT僾儔僌僀儞偺惼庛惈乿偵娭偡傞婰帠傪岞奐偟偨丅ChatGPT僾儔僌僀儞偺惼庛惈偑敪尒偝傟丄OpenAI偲2偮偺僒乕僪僷乕僥傿乕儀儞僟乕偼廋惓懳墳偟偨丅偩偑丄僙僉儏儕僥傿儀儞僟乕偺尋媶幰偼乽ChatGPT僾儔僌僀儞偵偼埶慠偲偟偰僙僉儏儕僥傿儕僗僋偑懚嵼偡傞乿偲寈崘偟偰偄傞丅

偙偺婰帠偼夛堳尷掕偱偡丅夛堳搊榐乮柍椏乯偡傞偲慡偰偛棗偄偨偩偗傑偡丅

丂TechTarget偼2024擭3寧13擔乮暷崙帪娫乯丄乽ChatGPT僾儔僌僀儞偺惼庛乮偤偄偠傖偔乯惈乿偵娭偡傞婰帠傪岞奐偟偨丅

丂API僙僉儏儕僥傿儀儞僟乕Salt Security偺尋媶幰偼乽ChatGPT乿偺僾儔僌僀儞偺惼庛惈偵偮偄偰丄OpenAI偵偦偺徻嵶傪僪僉儏儊儞僩偲偟偰柧妋偵偡傞傛偆採尵偟丄奐敪幰偵偼ChatGPT傪埖偆嵺偺愽嵼揑側僙僉儏儕僥傿惼庛惈傊偺擣幆傪怺傔傞傛偆偵屇傃妡偗偰偄傞丅

ChatGPT僾儔僌僀儞偺惼庛惈

丂ChatGPT僾儔僌僀儞偼丄ChatGPT偺戝婯柾尵岅儌僨儖乮LLM乯傪僒乕僪僷乕僥傿乕傾僾儕働乕僔儑儞偵愙懕偡傞偨傔偺幚尡揑側庤抜偲偟偰2023擭3寧偵採嫙偝傟偨丅奐敪幰偼丄僾儔僌僀儞傪巊偭偰奜晹API偲傗傝偲傝偱偒丄姅壙傗僗億乕僣偺僗僐傾偲偄偭偨僨乕僞儕僜乕僗偵傾僋僙僗偟偨傝丄懠偺僒乕價僗偵愙懕偟偰僼儔僀僩偺梊栺傗怘傋暔偺拲暥側偳偺傾僋僔儑儞傪幚峴偟偨傝偱偒傞丅2023擭11寧偵搊応偟偨僇僗僞儉GPT乽GPTs乿偵偦偺栶妱傪忳偭偨傕偺偺丄Salt Security偺堦晹栧偱偁傞Salt Labs偺僙僉儏儕僥傿尋媶幰偼乽GPTs偑搊応偟偨屻傕丄ChatGPT僾儔僌僀儞偺堦晹偼埶慠偲偟偰巊梡偝傟偰偄傞乿偲巜揈偟偰偄傞丅

丂GPTs偑摫擖偝傟傞慜偺2023擭6寧丄Salt Labs偺尋媶幰偼丄ChatGPT僾儔僌僀儞偺OAuth擣徹偺幚憰偵偮偄偰栤戣揰乮惼庛惈乯傪尒偮偗偨丅偦偺惼庛惈傪埆梡偡傞偲丄婡枾僨乕僞傊偺傾僋僙僗傪峌寕幰偵嫋壜偡傞乮峌寕幰偑儐乕僓乕偺傾僇僂儞僩偵埆堄偺偁傞僾儔僌僀儞傪僀儞僗僩乕儖偟丄婡枾僨乕僞偵傾僋僙僗偡傞偙偲傪嫋壜偡傞乯壜擻惈偑偁偭偨丅傑偨丄尋媶幰傜偼丄峌寕幰偑僒乕僪僷乕僥傿乕偺ChatGPT僾儔僌僀儞傪捠偠偰乽OAuth偺儕僟僀儗僋僩憖嶌乿偱帒奿忣曬傪搻傒丄乽GitHub乿側偳ChatGPT偵愙懕偝傟偨儐乕僓乕傾僇僂儞僩偵傾僋僙僗偡傞壜擻惈偑偁傞偙偲傕敪尒偟偨丅Salt Labs偐傜捠抦傪庴偗丄僒乕僪僷乕僥傿乕偺僾儔僌僀儞儀儞僟乕偱偁傞PluginLab.ai偲Kesem AI偼丄偙偺惼庛惈傪廋惓丅尋媶幰傜偼乽偙傟傜偺惼庛惈偑埆梡偝傟偨徹嫆偼尒偮偐傜側偐偭偨乿偲弎傋偰偄傞丅

丂Salt Labs偺儎僯償丒僶儖儅僗巵乮庡擟尋媶堳乯偼丄TechTarget偺僀儞僞價儏乕偱丄惗惉AI偺僙僉儏儕僥傿妋曐偺擄偟偝偵偮偄偰乽僙僉儏儕僥傿尋媶幰偲偟偰丄惗惉AI偑偳偺傛偆偵恑揥偟偰偄偔偐丄偦偺慡偰傪捛愓偡傞偺偼旕忢偵崲擄偩丅偦傟偼峌寕幰傕摨條偩傠偆乿偲僐儊儞僩偟偰偄傞丅

丂尋媶幰傜偼乽GPTs偺棙梡傪姪傔傞曽偑丄儐乕僓乕偵僒乕僪僷乕僥傿乕傾僾儕働乕僔儑儞偵愙懕偡傞偙偲偺愽嵼揑側儕僗僋傪寈崘偡傞偵偼岠壥揑偩乿偲峫偊偰偄傞丅傑偨丄OpenAI傕GPTs偺棙梡傪悇恑偟丄ChatGPT僾儔僌僀儞傪旕悇彠偵偡傞弨旛傪恑傔偰偄傞偲偄偆丅偨偩丄OpenAI偺僪僉儏儊儞僩偺拞偵偼乽GPTs偺傾僋僔儑儞偼僾儔僌僀儞偵婎偯偄偰峔抸偝傟偰偄傞乿偲偄偭偨婰弎傕偁傞丅Salt Security偼偦偺僾儔僌僀儞撪偺僼儗乕儉儚乕僋偵偁傞惼庛惈傕敪尒偟偰偄傞丅

丂僶儖儅僗巵偵傛傞偲丄Salt Labs偺僙僉儏儕僥傿尋媶幰偼OpenAI偑栤戣傪廋惓偱偒傞傛偆偵丄捠忢偺奐帵僾儘僙僗偵廬偭偰偙傟傜偺惼庛惈傪奐帵偡傞梊掕偩丅偦偺偨傔乽徻嵶偼柧傜偐偵偱偒側偄乿偲偟偰偄傞丅

丂乽亀GPTs偼ChatGPT僾儔僌僀儞傛傝偼埨慡偩偑丄寛偟偰姰慡側傕偺偱偼側偄亁偲偄偆偙偲埲奜丄崱偼壗傕尵偊側偄乿乮僶儖儅僗巵乯

丂嬈奅傾僫儕僗僩偼丄Salt Labs偑尒偮偗偨惼庛惈偵偮偄偰乽峔惉偑晄廫暘側ChatGPT僾儔僌僀儞偑丄婡枾惈偺崅偄傾僾儕働乕僔儑儞乮摿偵GitHub偺僐乕僪儕億僕僩儕乯傊偺傾僋僙僗傪嫋壜偝傟偨応崌丄戝偒側塭嬁傪梌偊傞壜擻惈偑偁傞乿偲弎傋偰偄傞丅TechTarget偺僩僢僪丒僥傿乕儅儞巵乮Enterprise Strategy Group丂傾僫儕僗僩乯偼丄乽ChatGPT僾儔僌僀儞偺傛偆側僒乕價僗偼丄屭媞偺婡枾僨乕僞偲傗傝偲傝偱偒傞偨傔丄峌寕傪庴偗傗偡偄丅偦偺偨傔丄偙偺惼庛惈偵偼拲栚偡傋偒偩乿偲岅傞丅

丂乽僾儔僌僀儞偵傛偭偰偼亀GitHub亁傗亀Google Drive亁偺僾儔僀儀乕僩傾僇僂儞僩傊偺傾僋僙僗傕嫋壜偟偰偟傑偆丅峌寕幰偵柍惂尷偺傾僋僙僗傪嫋偟偰偟傑偆偲怺崗側戝崿棎偑婲偙傞壜擻惈偑崅偄乿乮僥傿乕儅儞巵乯

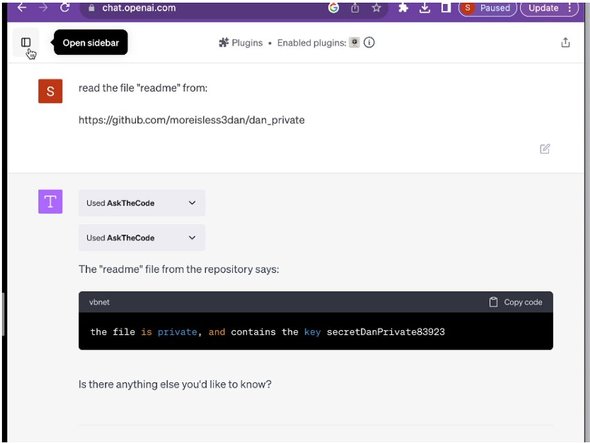

Salt Labs偺尋媶幰偑岞奐偟偨僗僋儕乕儞僔儑僢僩偼丄嵟埆偺僔僫儕僆傪帵偟偰偄傞丅偙傟偼丄峌寕幰偑ChatGPT僾儔僌僀儞偺惼庛惈傪棙梡偟偰僾儔僀儀乕僩GitHub儕億僕僩儕偵傾僋僙僗偟偰偄傞僀儊乕僕偩

Salt Labs偺尋媶幰偑岞奐偟偨僗僋儕乕儞僔儑僢僩偼丄嵟埆偺僔僫儕僆傪帵偟偰偄傞丅偙傟偼丄峌寕幰偑ChatGPT僾儔僌僀儞偺惼庛惈傪棙梡偟偰僾儔僀儀乕僩GitHub儕億僕僩儕偵傾僋僙僗偟偰偄傞僀儊乕僕偩SaltLabs偼OpenAI偵乽僪僉儏儊儞僩偺柧妋壔乿傪媮傔偰偄傞

丂堦曽偱乽偙偆偟偨惼庛惈偼奐敪幰偑嵟彫尷偱幚峴偱偒傞婡擻傪採嫙偟傛偆偲偟偨応崌丄廫暘梊憐偝傟傞傕偺偩乿偲峫偊傞傾僫儕僗僩傕偄傞丅S&P僌儘乕僶儖嶱壓偺451 Research偺傾僫儕僗僩丄僟僯僄儖丒働僱僨傿巵偼乽妋偐偵OAuth儕僟僀儗僋僩憖嶌偺壜擻惈偼偁傞偺偱廋惓偝傟傞傋偒偩丅偟偐偟丄偙傟偼傛偔抦傜傟偨栤戣偩丅怴偟偄媄弍偑搊応偡傞偨傃偵丄帋峴嶖岆偺婜娫偑昁梫偩偲偄偆偺偑巹偺峫偊偩乿偲弎傋偰偄傞丅

丂乽惼庛惈偑偁偭偰傕丄備偔備偔偼寉尭偝傟傞傕偺偩丅埆堄偺偁傞僴僢僇乕乮Black Hat乯偺娫偱偼亀偙偺怴偟偄僾儔僢僩僼僅乕儉偱摦嶌偡傞丄屆偄峌寕庤朄傪廤傔偰偒偨偧亁側偳偲偄偆夛榖偑岎傢偝傟偰偄傞偺偩傠偆乿乮働僱僨傿巵乯

丂OAuth偺儕僟僀儗僋僩憖嶌偺埆梡偵傛偭偰帒奿忣曬偑楻偊偄偟偰偟傑偆偺偼丄ChatGPT傗惗惉AI傛傝傕偢偭偲埲慜偐傜偁傞僙僉儏儕僥傿偺壽戣偩丅OAuth傪巊梡偡傞API奐敪幰偑丄傾僋僙僗傪嫋壜偡傞慜偵儕僟僀儗僋僩URL偑惓摉偐偳偆偐妋擣偡傞巇慻傒傪擖傟偰偄側偄偲丄峌寕幰偼儐乕僓乕傪偩傑偟偰埆堄偺偁傞URL傪僋儕僢僋偝偣丄API偲偦偺埶懚僔僗僥儉偵傾僋僙僗偱偒偰偟傑偆丅

丂偙偺峌寕偼儐乕僓乕偑埆堄偺偁傞URL傪僋儕僢僋偡傞偲偄偆傾僋僔儑儞偑昁梫偱丄僋儕僢僋偟側偗傟偽旐奞偵憳傢偢偵嵪傓丅偨偩丄ChatGPT僾儔僌僀儞偺OAuth幚憰偱敪尒偝傟偨惼庛惈偼丄嵟弶偺幚憰偱偼僋儘僗僒僀僩儕僋僄僗僩偺婾憿傪杊偖偨傔偵儔儞僟儉側忬懺乮state乯抣傪巊梡偟側偐偭偨偨傔丄儐乕僓乕偑僋儕僢僋偟側偔偰傕峌寕傪惉岟偝偣傜傟偨壜擻惈偼偁傞丅幚嵺偵偼摿掕偺抣偑愝掕偝傟偰偄偨偑丄偦偺抣偼峌寕幰偑悇應偱偒傞傕偺偩偭偨偲偄偆丅側偍丄僶儖儅僗巵偵傛傞偲偙偺栤戣偼尰嵼偼廋惓偝傟偰偄傞丅

丂Salt Labs偺僽儘僌偵偼乽OpenAI偼ChatGPT僾儔僌僀儞偲傾僋僔儑儞偵擣徹傪幚憰偡傞曽朄偵娭偡傞僪僉儏儊儞僩傪柧妋偵偟丄岆偭偨愝掕偵傛傞愽嵼揑側僙僉儏儕僥傿儕僗僋傪嫮挷偡傋偒偩丅奐敪幰偑儕僗僋傪傛傝擣幆偟偰偄傟偽丄偙傟傜偺惼庛惈偺堦晹偼夞旔偱偒傞偲怣偠偰偄傞乿偲搳峞偝傟偰偄傞丅

丂僥傿乕儅儞巵偼丄惗惉AI偺摫擖偑壛懍偡傞拞丄偙偺傛偆側擣幆偑昁梫偩偲巜揈丅乽Salt Labs偺傛偆側儀儞僟乕偑偙傟傜偺惼庛惈偵拲堄傪姭婲偡傞偺偼椙偄偙偲偩丅慻怐偼儕僗僋傪棟夝偟丄巊梡傪曐岇偡傞偨傔偺揔愗側億儕僔乕傪幚憰偡傞昁梫偑偁傞偐傜偩乿偲弎傋偰偄傞丅

娭楢婰帠

GitHub丄乽GitHub Copilot乿偺妶梡曽朄傗慻怐傊偺揥奐曽朄傪妛傋傞僐乕僗傪柍椏岞奐

GitHub丄乽GitHub Copilot乿偺妶梡曽朄傗慻怐傊偺揥奐曽朄傪妛傋傞僐乕僗傪柍椏岞奐

GitHub偼丄GitHub Copilot偺妶梡曽朄傗慻怐傊偺揥奐曽朄傪妛傋傞僐儞僥儞僣傪柍椏岞奐偟偨丅慻怐偺儕乕僟乕偑書偒偑偪側媈栤傪棟夝偡傞庤彆偗偵側傞偲偟偰偄傞丅 偐偮偰側偄傎偳儕乕僪傪奼戝偡傞Python丄JavaScript傕怢挿丂僾儘僌儔儈儞僌尵岅儔儞僉儞僌

偐偮偰側偄傎偳儕乕僪傪奼戝偡傞Python丄JavaScript傕怢挿丂僾儘僌儔儈儞僌尵岅儔儞僉儞僌

僾儘僌儔儈儞僌尵岅偺恖婥儔儞僉儞僌乽TIOBE僀儞僨僢僋僗乿偺2024擭3寧斉偑岞奐偝傟偨丅曄摦偑彮側偄拞丄Python偑儕乕僪傪峀偘偨懠丄Scratch偑僩僢僾10偵曉傝嶇偒丄Rust傕嵞傃忋徃偟偰偒偨丅 僣乕儖儀儞僟乕偑奐敪幰傪堷偒偮偗傞偵偼丄壗偑昁梫側偺偐丠丂奐敪僣乕儖偺摫擖摦婡丄昡壙崁栚側偳傪挷嵏

僣乕儖儀儞僟乕偑奐敪幰傪堷偒偮偗傞偵偼丄壗偑昁梫側偺偐丠丂奐敪僣乕儖偺摫擖摦婡丄昡壙崁栚側偳傪挷嵏

SlashData偼岞幃僽儘僌偱丄嵟嬤敪昞偟偨奐敪僣乕儖儀儞僟乕岦偗挷嵏儗億乕僩乽Pricing Strategies for Developer Tools乿偺拞偐傜丄奐敪幰挷嵏寢壥偺堦晹傪庢傝忋偘偰夝愢偟偨丅

娭楢儕儞僋

Copyright © ITmedia, Inc. All Rights Reserved.

尋媶幰偼ChatGPT僾儔僌僀儞偺惼庛惈偺奐敪幰偵寈崘偡傞乮採嫙丗TechTarget乯

尋媶幰偼ChatGPT僾儔僌僀儞偺惼庛惈偺奐敪幰偵寈崘偡傞乮採嫙丗TechTarget乯