Windowsの圧縮ツール「WinRAR」重大脆弱性、修正後も悪用止まらず:Googleサイバー脅威チームが警鐘

Googleは、WinRARの重大な脆弱性が国家支援型グループから金銭目的の攻撃者まで広範に悪用されていると報告した。既に修正済みだが、Windowsのスタートアップフォルダにマルウェアを配置する手法で攻撃は継続されている。

この記事は会員限定です。会員登録(無料)すると全てご覧いただけます。

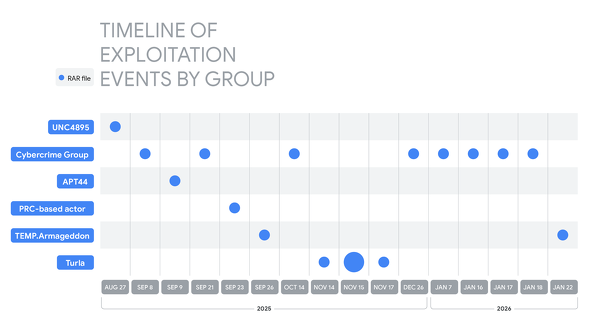

Googleのサイバー脅威専門組織であるGoogle Threat Intelligence Group(GTIG)は2026年1月28日(米国時間、以下同)、「Windows」向けファイル圧縮ツール「WinRAR」の重大な脆弱(ぜいじゃく)性「CVE-2025-8088」が、国家支援型および金銭目的の脅威アクターによって広範に悪用されていると報告した。2025年7月30日に「WinRAR 7.13」で修正されたが、パッチ(修正プログラム)未適用環境を狙った攻撃が確認されている。

検知をすり抜ける手口、悪用止まらず

CVE-2025-8088は深刻度の高いパストラバーサル(相対パスを悪用して通常はアクセスできないディレクトリへ不正にアクセスする)脆弱性で、攻撃者は代替データストリーム(ADS)を利用して悪意あるRARアーカイブを作成する。実環境での悪用は2025年7月18日に開始された。

エクスプロイトチェーンでは、アーカイブ内のデコイ(おとり)ファイル(PDFなど)のADSに悪意あるファイルを隠蔽(いんぺい)する。ペイロードにはディレクトリトラバーサル文字を含むパスが設定されており、Windowsのスタートアップフォルダに書き込まれる。

例えば「innocuous.pdf:malicious.lnk」のような複合名と「../../../../../Users/<user>/AppData/Roaming/Microsoft/Windows/Start Menu/Programs/Startup/malicious.lnk」のような悪意あるパスが組み合わされているものがある。アーカイブを開くと、ADSコンテンツ(malicious.lnk)がトラバーサルパスで指定された宛先に抽出され、ユーザーが次回ログインしたときにペイロードが自動実行される。

ロシア・中国の国家支援型グループがウクライナなどを標的に

複数の国家支援型アクターがこのエクスプロイトを採用している。ロシア関連では、UNC4895(CIGAR/RomCom)がウクライナ軍事部隊を標的にスピアフィッシング(特定の組織や個人を狙い撃ちする標的型メール攻撃)を展開し、「NESTPACKER」マルウェアを配信している。

脅威アクターAPT44(FROZENBARENTS)はウクライナ語のデコイファイルと悪意あるLNKファイルをドロップし、TEMP.Armageddon(CARPATHIAN)はHTAファイルをスタートアップフォルダに配置して第2段階のダウンローダーとして使用する活動を2026年1月まで継続している。Turla(SUMMIT)はSTOCKSTAYマルウェアスイートを配信し、ウクライナの軍事活動やドローン作戦をテーマとしたルアーを使用する。

中国関連では、PRC拠点のアクターがBATファイルを介して「POISONIVY」マルウェアを配信している。2023年のWinRAR脆弱性「CVE-2023-38831」と同様、パッチが利用可能でも既知の脆弱性に対するエクスプロイトが依然として有効であることを示している。

金銭目的のアクターと地下エクスプロイト市場

金銭目的の脅威アクターもこの脆弱性を迅速に採用した。

- インドネシア:「Dropbox」経由でバックドアを配布し、「Telegram bot」をコマンド&コントロールとして使用

- 中南米:ホテル予約を装ったフィッシングでマルウェア「XWorm」や「AsyncRAT」を配信

- ブラジル:悪意あるChrome拡張機能で銀行サイトの認証情報を窃取

地下エクスプロイト市場ではzeroplayerと呼ばれるサプライヤーが2025年7月にWinRARエクスプロイトを広告した。zeroplayerは「Microsoft Office」のサンドボックスエスケープRCE(リモートコード実行)ゼロデイ(30万ドル)、企業向けVPN(仮想プライベートネットワーク)プロバイダーのRCEゼロデイ、WindowsのLPE(ローカル特権昇格)ゼロデイ(10万ドル)、AV(Antivirus)/EDR(Endpoint Detection and Response)無効化ゼロデイ(8万ドル)など、高額エクスプロイトの販売を続けている。攻撃ライフサイクルのコモディティ化が進み、多様な動機を持つグループが既製のエクスプロイトを活用できる状況にある。

GTIGは、ソフトウェアを最新の状態に保ち、セキュリティ更新プログラムを速やかに適用することを推奨している。

関連記事

セキュリティに優れた18社が「二つ星」認定、IT業界団体の“サイバー格付け”

セキュリティに優れた18社が「二つ星」認定、IT業界団体の“サイバー格付け”

日本IT団体連盟は2026年1月20日、日経500種平均株価構成銘柄を対象とした「日本IT団体連盟サイバーインデックス企業調査2025」の結果を公開した。優れた取り組みが確認できた72社に対し、星を付与する格付けを行った。 「パスワード変更だけでは不十分」 SharePointを悪用するAiTM攻撃、Microsoftが対策公開

「パスワード変更だけでは不十分」 SharePointを悪用するAiTM攻撃、Microsoftが対策公開

Microsoft Defender Security Research Teamは、複数組織を標的としていた多段階のAiTMフィッシングおよびビジネスメール詐欺キャンペーンの分析結果を公開した。 米CISA、PQCへの移行やメーカーによる実装、テストを促す製品カテゴリーリストを公開

米CISA、PQCへの移行やメーカーによる実装、テストを促す製品カテゴリーリストを公開

米CISAは、PQC規格の使用を促す製品カテゴリーリストを公開した。量子コンピュータの脅威に備え、組織の技術投資や移行戦略を支援するためのリソースだ。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.