2026年6月にWindows 11が起動不能に? 「セキュアブート証明書」期限切れリスクと対策:Tech TIPS

2026年6月、Windows 11搭載PCの一部で起動不能に陥るリスクが浮上している。原因は、PCの安全性を担保する「セキュアブート」のデジタル証明書が15年の有効期限を迎えるためだ。本Tech TIPSでは、この問題の背景から、イベントビューアーでの警告確認、自身のPCが対応済みかどうかを判別するPowerShellのコマンドレット、手動で証明書を更新する手順までを詳しく解説する。

この記事は会員限定です。会員登録(無料)すると全てご覧いただけます。

対象:Windows 11

Windows 11の「セキュアブート証明書」期限切れリスクと対策

Windows 11の「セキュアブート証明書」期限切れリスクと対策2026年6月、Windows 11搭載PCの一部で起動不能に陥るリスクが浮上している。原因は、PCの安全性を担保する「セキュアブート」のデジタル証明書が15年の有効期限を迎えるためだ。本Tech TIPSでは、この問題の背景から、イベントビューアーでの警告確認、自身のPCが対応済みかどうかを判別するPowerShellのコマンドレット、手動で証明書を更新する手順までを詳しく解説する。

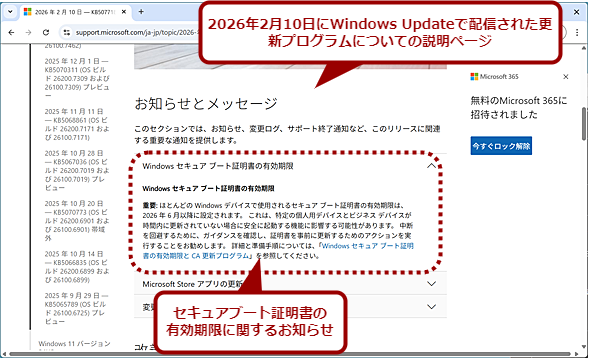

2026年2月10日(米国時間)にWindows Updateで配信が開始された月例更新プログラムには、「セキュアブート(Secure Boot)のデジタル証明書が有効期限を迎えるため、その更新準備をするための確認プログラムが含まれる」という案内が含まれていた(Tech News「2026年6月に迫る『Windows 11起動不能リスク』対策への準備も 2月の月例更新『KB5077181』リリース」参照のこと)。適切な更新が実行されない場合、2026年6月の期限以降にPCの起動に支障を来す恐れがあるとされていたことから、驚いた人も多いようだ。

2026年2月の月例更新プログラムに関する説明ページ

2026年2月の月例更新プログラムに関する説明ページ「2026年2月10日 - KB5077181 (OSビルド26200.7840および26100.7840)」には、更新プログラムに関して「セキュアブート証明書の有効期限が2026年6月に設定されており、これを過ぎるとWindows 11が起動できなくなる可能性がある」というお知らせが記載されていた。

そこで本Tech TIPSでは、なぜこの証明書に期限があるのか、放置した場合のリスク、それに対してユーザーが取るべき具体的な対策について解説する。

なぜセキュアブートの証明書に期限切れが発生するのか

セキュアブートとは、PCの起動プロセスにおいて、OSやデバイスドライバといったソフトウェアが信頼できるものであるかどうかを検証し、悪意のあるプログラムの実行を阻止するセキュリティ機能の一つだ。

この仕組みの根幹を支えるのが、PCのファームウェア(UEFI)に保存されている「デジタル証明書(電子証明書)」である。UEFI内には「信頼できる署名(証明書)」を判別するためのデータベース(db)が用意されている。また、Windows OSの起動に必要なブートローダーやデバイスドライバには、あらかじめMicrosoftによるデジタル署名が施されている。PCを起動した際、UEFIはこの署名を自身のデータベース内にある「Microsoft Corporation UEFI CA 2011」などの証明書と照合し、一致した場合のみ実行を許可する。これにより、OSが立ち上がる前の段階でマルウェアが入り込めないようにしている。

しかし、Windows 11搭載PCのファームウェアに採用されている2011年版の証明書は、発行から15年近くが経過しており、2026年には有効期限を迎えることになる。証明書に期限があるのは、単なる形式的な問題ではない。暗号技術の進歩により、古い署名アルゴリズムは相対的に脆弱(ぜいじゃく)化していくからだ。そのため、現在の主流であるSHA-2(SHA-384)やRSA-4096といった、より強固な次世代の暗号技術を用いた新しい証明書(Microsoft UEFI CA 2023など)への全面的な移行が必要となったのだ。

証明書を更新せずに期限を迎えた場合に想定されるリスク

もし証明書を更新しないまま2026年6月の有効期限を過ぎてしまった場合、非常に深刻なトラブルに見舞われる可能性がある。

最大の懸念は、Windows 11が起動しなくなることだ。期限切れの証明書しか持たないPCは、新しい証明書で署名された最新のWindows起動ファイルを「未承認のソフトウェア」と誤認し、セキュリティ保護のために起動をブロックしてしまう可能性がある。これは通常のOSアップデートだけでなく、万が一の際のOS再インストールや修復用メディア(USBドライブなど)からの起動においても同様である。つまり、PCが物理的に正常であっても、ソフトウェアの認証に失敗して「文鎮化」に近い状態に陥る恐れがある。

こうしたリスクを避けるためにもセキュアブートの証明書の更新は必須となっている。

イベントビューアーに表示される警告とその確認方法

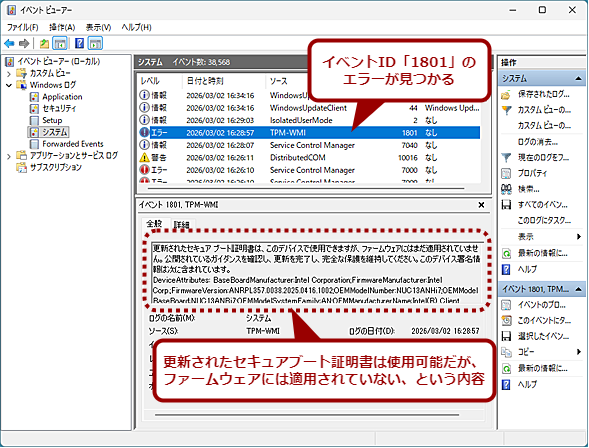

証明書の更新が必要な状態、あるいは更新プロセスの過程にあるPCでは、Windows 11の「イベントログ」にイベントID 「1801」などの警告メッセージが記録されることがある。これは、更新プログラムによって新しい証明書が適用できるかどうかの確認が済んだものの、ファームウェアには適用されていない(将来の期限切れに備えて、証明書データベースを更新しようとしている)という状態を示すものだ。

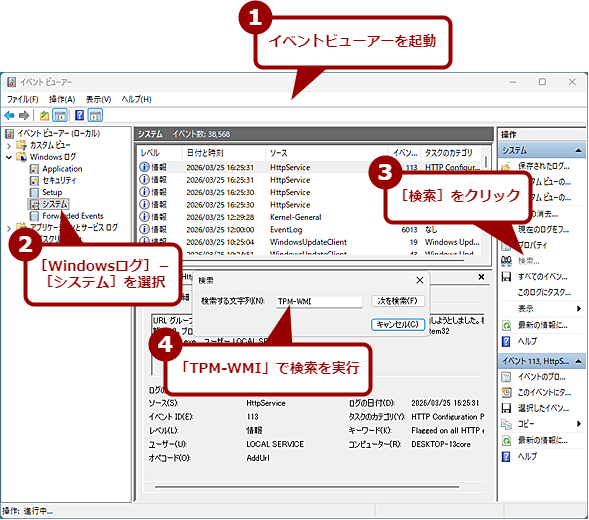

イベントログの確認方法は、以下の通りだ。

■操作手順

- [スタート]ボタンを右クリックしてクイックアクセスメニューを開き、[イベントビューアー]を選択する

- イベントビューアーが起動したら、左ペインの[Windowsログ]−[システム]を選択する

- 右ペインの「操作」欄で[検索]をクリックし、検索文字列に「TPM-WMI」と入力して検索を実行する

イベントビューアーの確認方法(1)

イベントビューアーの確認方法(1)イベントビューアーが起動したら、左ペインの[Windowsログ]−[システム]を選択、右ペインの「操作」欄で[検索]をクリックし、検索文字列に「TPM-WMI」と入力して検索を実行する。

イベントビューアーの確認方法(2)

イベントビューアーの確認方法(2)エラーとしてイベントID「1801」が記録されている。説明を読むと、更新されたセキュアブート証明書が使用可能だが、ファームウェアには適用されていないという内容であることが分かる。

警告の内容を読めば分かる通り、イベントID「1801」は準備段階であることを示す通知であり、この時点では過度に心配する必要はない。2026年5月時点でもイベントID「1801」が記録されるようならば、PCベンダーのサポートページをチェックするなどした方がよいだろう。

証明書を更新する手順

前述の通り、セキュアブートの証明書を更新しないと、PCが起動しなくなってしまう恐れがある。では、どうすればいいのだろうか。証明書を更新する方法について解説しよう。

基本的な対策:Windows Updateで更新プログラムを適用する

Windows Updateで更新プログラムを適用すると、証明書の更新が可能かどうかをチェックする確認プログラムが実行され、更新の準備が整えられる。Microsoftは、証明書の更新を段階的に進めており、順次、Windows Updateを介して更新されるとしている。つまり通常はWindows Updateを適用するだけでよい。

【上級者向け】手動で証明書を更新する

Windows Updateによる証明書の更新が待てない場合、レジストリの操作によって明示的に更新を指示することも可能だ。

ただし、証明書の更新は、Windows 11だけではなく、デバイスのUEFIファームウェア上にある証明書のデータベースを更新する。その影響で、環境によっては更新後にWindows 11が起動しなくなる例が報告されている。よほどの理由がない限り、手動更新は避けるべきだろう。

[注意]

レジストリに不正な値を書き込んでしまうと、システムに重大な障害を及ぼし、最悪の場合、システムの再インストールを余儀なくされることもあります。レジストリエディターは慎重に操作するとともに、あくまでご自分のリスクで設定してください。何らかの障害が発生した場合でも、本編集部では責任を負いかねます。ご了承ください。

どうしても手動で更新したい場合は、レジストリエディターを起動し、下表のようにレジストリを設定すればよい。

| 項目 | 内容 |

|---|---|

| キー | HKEY_LOCAL_MACHINEの\SYSTEM\CurrentControlSet\Control\SecureBoot |

| 値の名前 | AvailableUpdates |

| 型 | DWORD(32ビット)値(REG_DWORD) |

| 値のデータ | 0x5944(16進) |

| セキュアブートの証明書を手動で更新するためのレジストリ | |

レジストリの設定後、PCを再起動するとUEFI変数が書き換えられ、新しい証明書が適用される。

証明書が更新されているかどうかを確認する方法

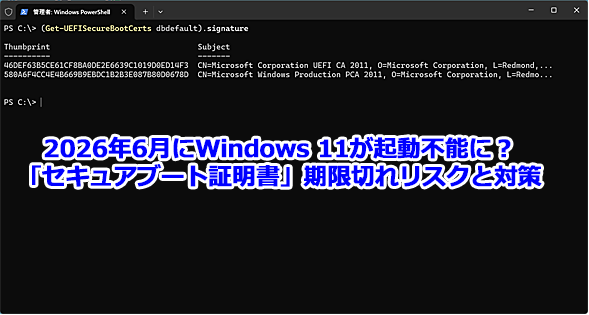

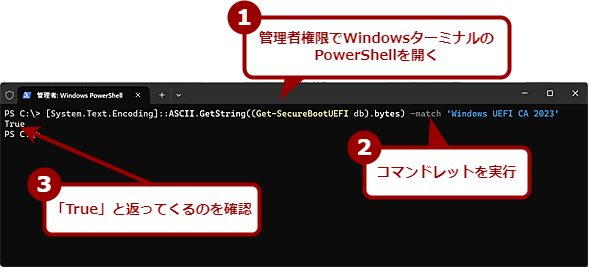

自分のPCが既に新しい証明書に対応済みかどうかは、PowerShellを利用して確認できる。

管理者権限でWindowsターミナルのPowerShellを開き、以下のコマンドレットを実行する。

[System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI db).bytes) -match ‘Windows UEFI CA 2023’

「True」と返ってきたら、既に新しい証明書が追加されており、2026年以降も問題なく起動できる。一方、「False」であった場合は、まだ古い証明書のみの状態である。Windows Updateで更新されるのを待つか、上記の手動更新が必要となる。

証明書が更新されているかどうかを確認する

証明書が更新されているかどうかを確認する管理者権限でWindowsターミナルのPowerShellを開き、上記のコマンドレットを実行する。「True」と返ってきた場合は、既に新しい証明書が適用済みだ。「False」であった場合は、まだ古い証明書のみの状態なので、Windows Updateで更新されることを待つ。待てない場合は、上記の手動による更新を試してみるとよい。

ユーザーが取るべき対応策

セキュアブート証明書の更新は、PCを長期間安全に使い続けるための「鍵の交換作業」である。証明書の更新がまだの場合は、Windows Updateを欠かさず実行し、たまに上記のコマンドレットで更新状態を確認しよう。

また、証明書の書き換えによってBitLockerの保護が働き起動時に回復キーを求められる場合がある。Microsoftアカウントなどで回復キーを確認してメモしておくとよい。BitLockerの回復キーの確認方法は、Tech TIPS「BitLockerの回復キーが分からない場合の確認方法【Windows 10/11】」を参照してほしい。特に手動で証明書を更新する際には、BitLockerの回復キーの入力が必要になる場合があるので事前に準備しておこう。

PCによっては上述の更新プログラム適用だけではなく、ファームウェア更新も必要な場合がある。例えばHPは「HP製コンピューター - 新しいWindowsセキュアブート証明書のための準備」で「BIOSアップデート(UEFIなどのファームウェア更新)」を案内している。特に、前述のイベント ID「1801」が繰り返し記録されるも、なかなか証明書が更新されない場合は、PCベンダーまたはマザーボードベンダーのサポート情報も確認した方がよさそうだ。

2026年6月の証明書の期限を無事に迎えるために、今からシステムの準備状況を把握し、必要な対策をしておくとよい。

Copyright© Digital Advantage Corp. All Rights Reserved.