最近増えてませんか? ペニーオークション関連スパム

もう2月になりましたが、明けましておめでとうございます。川口です。年が明けてしばらくたちましたが、ようやく新年会ラッシュが落ち着いてきたところです。今年もセキュリティとお酒を頑張っていこうと思います。

2011年一発目のネタ探しをと、毎日数百通届くスパムメールにぽちぽちと目を通していたところ、あることに気が付いたんです。最近「ペニーオークション」に関係するスパムが多くなっていることに。

| 時期 | 「ペニーオークション」という 文字列を含むスパム |

|---|---|

| 2010年10月 | 4通 |

| 2010年11月 | 5通 |

| 2010年12月 | 6通 |

| 2011年1月 | 20通 |

あくまで私個人あてのスパムメールが対象ですが、「ペニーオークション」という文字列を含むスパムは、2010年10月から以下のように増加していました。

このように、ペニーオークションに関係するスパムが徐々に増えてきています。今回はこのペニーオークションについて、セキュリティ的な側面から考察してみます。

「入札するたびに手数料」というビジネスモデルの問題

ペニーオークションとは、通常のオークションとは違い、落札価格が非常に低く設定されている(といわれている)代わりに、入札するたびに手数料(だいたい70円前後)が必要なオークションです。詳細については以下を参照してください。

【関連リンク】

ペニーオークションの相談急増 国民生活センター「利用は慎重に」

(ITmedia News)

http://www.itmedia.co.jp/news/articles/1101/24/news099.html

ペニーオークション(Wikipedia)

http://ja.wikipedia.org/wiki/%E3%83%9A%E3%83%8B%E3%83%BC%E3%82%AA%E3%83%BC%E3%82%AF%E3%82%B7%E3%83%A7%E3%83%B3

ペニーオークションは昨年から急に盛り上がってきたようです。日本語のペニーオークションサイトも20以上あることがすぐに確認できました。

まず、全体のユーザー数の割にサイト数が多いため、1サイトの平均ユーザー数が少ないであろうことは想像に難くありません。特に、大手のペニーオークションサイトにユーザーが集中しているとすると、それ以外のペニーオークションサイトでは閑古鳥が鳴いている状態かもしれません。だからこそ、スパムメールまがいの集客策を取ってユーザー数の増加を図ろうとしているのでしょう。また、芸能人を使って宣伝している可能性も疑われています。

【関連記事】

アメブロ芸能人がペニーオークションで続々落札?

サイバーエージェント「一切関与していない」(ITmedia News)

http://www.itmedia.co.jp/news/articles/1101/24/news077.html

1サイト当たりのユーザー数が少ない場合、ペニーオークションユーザーにとってはライバルが少なくなり、低価格で落札できる可能性が高くなります。しかし、ペニーオークション事業者にとっては、ユーザー数が少なければ手数料収入が見込めなくなり、赤字で商品を出品することになります。こういう背景があるため、ペニーオークションサイトではサクラやボットが仕込まれて、入札価格を競り上げているのではないかとうわさされています。

ここでは、ペニーオークションサイトにサクラやボットがいるかどうかについては追求しませんが、運営システムの不透明性からユーザーにそう見えてしまうことは事実です。

中には、より悪質なペニーオークションサイトの実態を紹介するホームページを作成してユーザーを啓発しつつ、同じホームページで優良なペニーオークションサイトを紹介しているところも存在しますが、これも自作自演の可能性が十分にあります。もし、事業者が本気でペニーオークションサイトを運営していくつもりならば、このような不透明性を改善していかないと、ユーザーの獲得は難しいでしょう。

にぎわっているように見えて、もしかして実体は1つ?

ここで、ある疑問がわき上がりました。

「もしかして、複数のサイトを立ち上げて市場全体がにぎわっているように見せているだけで、運営事業者は1つなのかもしれないぞ?」

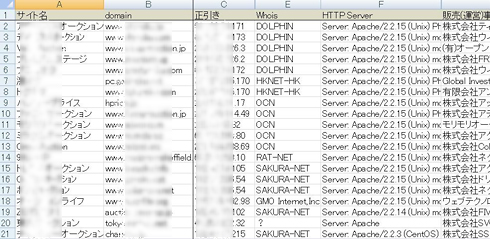

さっそく、Googleで検索に引っ掛かるペニーオークションサイトを片っ端から調べてみました。IPアドレス、whois情報、Webサーバのバージョン、運営事業者などを調べた結果が以下の画像です。

同一の事業者が複数のサイトを運営しているのであれば、WebサーバのバージョンやIPアドレスが同じになるものがあると想定していたのですが、どうやらそうではないようです。また、サイト上の「特定商取引法に基づく記載」を調べてみたところ、重複しているものはほとんどありません。ここに記載してある会社や住所が本当のものかどうかは分かりませんが、テキストではなく画像で情報を記載して、検索エンジンに引っ掛からないようにしてあったサイトもあり、うさんくささが漂っていました。

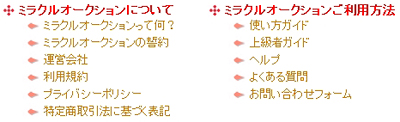

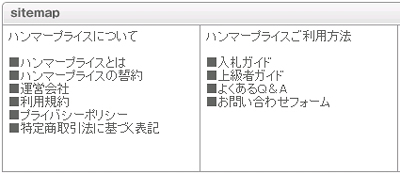

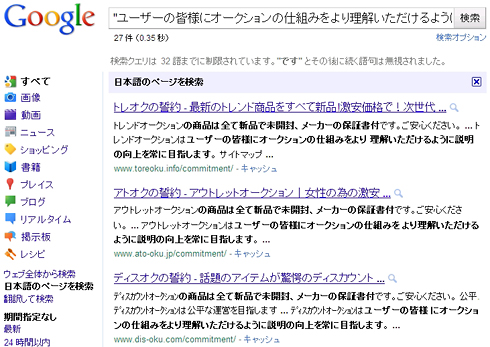

複数のペニーオークションサイトを調査しているうちに、そのデザインが非常に似通っていることに気付きました。以下のようにサイトのデザイン構成が非常に似ており、しかも同じ文章が使われていました。

つまり、ペニーオークションのシステムをパッケージ販売している会社がいるか、SaaSやASPで提供している可能性があります。「ペニーオークション システム」という単語で検索してみるとすぐに、システム開発会社を数社発見できました。おそらくは「いま流行でっせ、もうかりまっせ」と煽ってペニーオークションのサイトを販売、構築する人がいて成り立っているのでしょう。

GETメソッドでログイン? HTTPSなし?

ペニーオークションのサイトがパッケージ販売されているとなると、次に気になるのはそのセキュリティです。ペニーオークションサイトでは、入札手数料の支払などの目的でクレジットカード番号などが必要になりますから、セキュリティがどのようになっているかは当然気になるところです。

とはいっても、無断で人様のサイトに対してセキュリティ診断を実施するわけにもいきませんので、普通にブラウザでクロールして調べてみました。

まず、いくつかのサイトのログインにはPOSTメソッドではなくGETメソッドが使われていました。ログインすると、URLにユーザーIDとパスワードが含まれてしまうサイトがありました。HTTPSも使われていません。これでは重要なログイン情報やクレジットカード情報の通信がまったく保護されずに送信される状態です。ペニーオークションの運営事業者は「HTTPS? 必要なの? もうかるのか? 買ったパッケージに付属していないんだから知らないよ」という状態ではないかと推測しています。

さらに、システムの可用性にも怪しいところがありました。ログイン処理にもたついたり、画像表示が遅かったりと、秒単位で入札が必要になるペニーオークションのサイトにしては、システムのパフォーマンスが足りていない可能性があります。

もしも事件が発生したら……

まったく特別な技術も使わずに調査しただけでこのような状態ですから、非常に脆弱なペニーオークションパッケージが多数販売されている状態なのかもしれません。もし、このような脆弱なパッケージを使っているペニーオークションのサイトで情報漏えい事件が発生した場合、真摯(しんし)に対応してもらえるのでしょうか。それ以前に、事件の発生に気付くことすらできないかもしれません。

現時点では非常にグレーな仕組みであるといわざるを得ないペニーオークションですが、安全に使うために私が提案できることは、以下の事柄です。

- ログインにHTTPSを使っているところを選ぶ

- 事件発生時に対応できる体力のある(逃げられない)大手企業のサービスを使用する

- ギャンブル性の高いサービスと割り切って使う

この記事を無事書き上げた私は新年会と称して今夜も飲みに行くのでした。

……と、いつもならここで終わるのですが、今回は終わりません。2月23日は「@IT セキュリティソリューション Live! in Tokyo」でお話しさせていただきますが、そのセミナーに参加された方との交流を深める飲み会を非公式にセッティングしました(詳細が気になる方は、編集部にご連絡いただくか、ATND周辺を探してみてください)。基調講演の門林さん、特別講演の松本さんらも参加予定です。皆さまの参加をお待ちしています。

Profile

川口 洋(かわぐち ひろし)

株式会社ラック

チーフエバンジェリスト兼シニアセキュリティアナリスト

CISSP

ラック入社後、IDSやファイアウォールなどの運用・管理業務をへて、セキュリティアナリストとして、JSOC監視サービスに従事し、日々セキュリティインシデントに対応。

アナリストリーダとして、セキュリティイベントの分析とともに、IDS/IPSに適用するJSOCオリジナルシグネチャ(JSIG)の作成、チューニングを実施し、監視サービスの技術面のコントロールを行う。

現在、チーフエバンジェリスト兼セキュリティアナリストとして、JSOC全体の技術面をコントロールし、監視報告会、セミナー講師など対外的な活動も行う。また、YouTubeのlaccotvにて、「川口洋のつぶやき」に出演中。

- 「DNS通信」記録していますか?――万一に備えたDNSクエリログの保存方法

- Web広告からのマルウエア感染「Malvertising」にどう対処すべきか

- 中の人が振り返る「Hardening 10 ValueChain」――学びにつながった「トラブルの数々」とは

- 無慈悲な専門家チーム「kuromame6」の暗躍に負けず勝利をつかんだチームは?

- 外部リソースの活用もポイントに、「Hardening 10 MarketPlace」開催

- Hardening Projectから派生した「MINI Hardening Project」に行ってみた!

- 「これさえしておけば助かったのに……」を避けるため、今すぐ確認すべき7項目

- アップデート機能を悪用した攻撃に対抗セヨ!

- 工夫、工夫そして工夫――Hardening 10 APAC“運営”レポート

- ウイルスとは言い切れない“悪意のあるソフトウェア”

- 2013年のセキュリティインシデントを振り返る

- ここが変だよ、そのWeb改ざん対応

- きっかけは不正侵入――私がセキュリティ業界に足を踏み入れたワケ

- CMSが狙われる3つの理由

- FacebookやApple、MSまで……Javaの脆弱性を狙う攻撃の手口

- Hardening One、8時間に渡る戦いの結果は?

- そのときStarBEDが動いた――「Hardening One」の夜明け前

- ロシアでわしも考えた

- 実録、「Hardening Zero」の舞台裏

- ちょっと変わったSQLインジェクション

- 官民連携の情報共有を真面目に考える

- アプリケーションサーバの脆弱性にご注意を

- IPv6、6つの悩み事

- スパムが吹けば薬局がもうかる

- JSOCに飛び込んできた不審なメール――これが標的型攻撃の実態だ

- 東日本大震災、そのときJSOCは

- ペニーオークションのセキュリティを斬る

- 2010年、5つの思い出――Gumblarからキャンプまで

- 9・18事件にみる7つの誤解

- 曇りのち晴れとなるか? クラウド環境のセキュリティ

- Webを見るだけで――ここまできたiPhoneの脅威

- 不安が残る、アドビの「脆弱性直しました」

- ともだち373人できるかな――インターネットメッセンジャーセキュリティ定点観測

- 実録・4大データベースへの直接攻撃

- Gumblar、いま注目すべきは名前ではなく“事象”

- Gumblarがあぶり出す 「空虚なセキュリティ対策」

- 新春早々の「Gumblar一問一答」

- 実はBlasterやNetsky並み?静かにはびこる“Gumblar”

- ECサイトソフトウェアはなぜ更新されないのか

- 狙われるphpMyAdmin、攻撃のきっかけは?

- 学生の未来に期待する夏

- 米韓へのDoS攻撃に見る、検知と防御の考え方

- 分かっちゃいるけど難しい、アカウント情報盗用ボット対策

- 狙われる甘〜いTomcat

- 表裏一体、あっちのリアルとこっちのサイバー

- 世間の認識と脅威レベルのギャップ――XSSは本当に危ないか?

- 急増したSQLインジェクション、McColo遮断の影響は

- ○×表の真実:「検知できる」ってどういうこと?

- ところで、パッケージアプリのセキュリティは?

- レッツ、登壇――アウトプットのひとつのかたち

Copyright © ITmedia, Inc. All Rights Reserved.