続・設定を見直すだけ、いますぐ簡単にできる「標的型メール攻撃対策」:Windows標準機能でいますぐできる標的型攻撃対策(2/4 ページ)

アプリケーションのレピュテーションを評価する「Windows SmartScreen」

以前の記事では、標的型メール攻撃に対するWindows標準のセキュリティ機能として、実行ファイルやショートカットに対する「セキュリティの警告」や、Office文書ファイルに対する「保護ビュー」について紹介した。

本稿ではさらに、アプリケーション評価の仕組みである「Windows SmartScreen」について紹介したい。Windows SmartScreenは、Internet Explorer 9以降で導入された「SmartScreenアプリケーション評価」を、Internet Explorer以外のWindows全般で利用できるようにしたもので、Windows 8/8.1およびWindows 10で利用可能だ。

Windows Smart Screenでは、アプリケーションの実行時に、ファイルのZoneIDがインターネットから取得されたことを表している場合、ファイルのハッシュ値やコード署名証明書の発行元をインターネット経由でマイクロソフトのクラウドに送信し、レピュテーション(評判・評価)を問い合わせる。その結果、レピュテーションが確立されていない場合には警告を表示し、ファイルの実行をブロックする。攻撃者が早期にレピュテーションを獲得するのを避けるため、詳細仕様は公開されていないが、ダウンロード回数や実行回数、ダウンロード元のWebサイトやコード署名証明書の発行元が信頼できるかなどを機械学習し、レピュテーションを生成していると思われる。

筆者の経験では、「窓の杜」や「ベクター」などのソフトウエア紹介サイトやPC雑誌などで紹介されている有名なソフトウエアをダウンロードして使用している限り、Windows SmartScreenによる警告を目にすることはない。マイクロソフトのデータでも、一般的なユーザーは年2回程度のみ警告が表示されるとしている。頻繁に警告が出るために機能を無効にしてしまったり、警告を無視して実行することに慣れてしまったりという問題は生じ難いと思われる。

Windows SmartScreenが標的型メール攻撃に対して有効な理由

標的型メール攻撃で使用されるマルウエアの実行ファイルは、ウイルス対策ソフトのシグネチャによる検知を避けるため、ソースコードを一部改変しての再ビルドや、「Packer(圧縮)」「Crypter(暗号化)」などの使用により、あえて未知のハッシュ値となるように作成されている(いわゆる未知のマルウエア)。

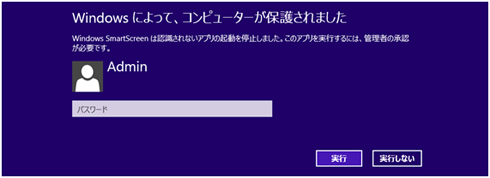

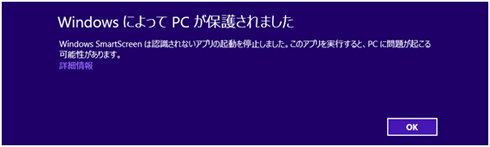

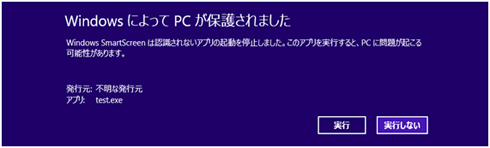

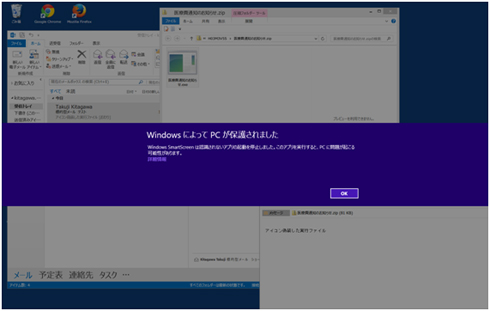

従って、たとえ添付ファイルのマルウエアを実行してしまったとしても、レピュテーションが確立されていない未知のハッシュ値を持つため、Windows SmartScreenによって実行がブロックされる。このとき、ユーザーの権限が標準ユーザーの場合は、管理者のパスワードを入力しない限り実行できない。また、管理者ユーザーとして実行した場合でも、かなり派手な警告メッセージが表示されるため、事前に「添付ファイルを開いたときにこのような警告が出たら、絶対に実行してはならない」という予行演習をしておけば、警告を無視して実行してしまうことはないだろう。

他のWindows標準のセキュリティ機能と同じく、Windows SmartScreenによるチェックが行われるのはZoneIDが付加されている場合のみなので、重要なのはZoneIDが維持されるようにすることだ。

| SmartScreenフィルター | SmartScreenアプリケーション評価 | Windows SmartScreen | UAC(ユーザーアカウント制御) | |

|---|---|---|---|---|

| 保護範囲 | ブラウザー(Internet Explorer)のみ | Windows全般 | ||

| 対応バージョン | Internet Explorer 8以降 | Internet Explorer 9以降 | Windows 8以降 | Windows Vista以降 |

| 評価の条件、タイミング | URLのレピュテーション | ファイルのレピュテーション | 権限昇格時 Windows 7以降の既定では設定変更時を除く |

|

| 表1 Windowsのセキュリティ機能の比較。SmartScreenと名の付くものが3種類あり、混同しやすいので注意 | ||||

Copyright © ITmedia, Inc. All Rights Reserved.