攻撃者が狙うのはデータベース、それなのに「データベース保護の対策が見落とされがち」ではありませんか?:Database Watch(2016年5月版)(2/3 ページ)

データを「重要度別」に分類する

攻撃者が企業のデータを狙う場合、攻撃対象となるサーバはファイルサーバやデータベースサーバとなります。

ウィリアムズ氏は、「まず、企業内のデータを重要度別に分類してほしい」と勧めています。ウィリアムズ氏が推奨する分類では、重要度の低い順からブロンズ、シルバー、ゴールド、プラチナと4段階に区分します(蛇足ですが、Oracle Masterのランク付けと同じですね)。

具体的に、どの区分にどんなデータが当てはまるのでしょう。

ブロンズは、データ保護の必要性がほとんどないものです。広く一般に公開されている資料、誰でも入手可能なデータが当てはまります。

シルバーは、法的な規制対象ではないが、企業活動において他社に知られては不都合があるような“保護が必要”なデータが対象になります。ここに区分するデータは、暗号化を施して保管します。

ゴールドは、クレジットカード情報もひも付いた個人情報やマイナンバーなど、“法的に保護する必要のある”データが対象になります。データの暗号化に加えて、業務や役割に応じたアクセス制限を正しく施します。内部不正対策も含めて、SQLを監視してアクセス履歴のログも残すようにします。

プラチナは、“企業活動を行う上で最重要となるデータ”が対象です。例えば、知的財産、実販売データ、買収に関する情報などです。ゴールドとは明確に分けて保管します。

データベースへのアクセス保護のために、「5つ」の対策を実践する

最低限しなければならないことは、それぞれの経路で、「誰が、どこまでアクセスできるかの正しい設定」と「その把握」とウィリアムズ氏は述べます。それをした上で、以下のような、不正をどのように識別し、阻止するかの方法や手段を講じることとしています。

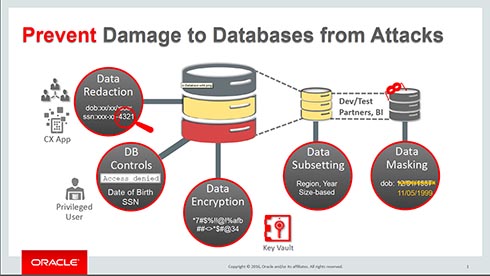

1つ目は「データの暗号化(Data Encryption)」です。OSのファイルやデータベース単位で暗号化を行い、仮に生データだけを盗み取られても情報を読み取れない(意味を成さない)状態で保管します。

続いて、「データベースへのアクセス保護」です。データ単位でアクセス権や表示可能な内容の範囲を設定し、ユーザーごとの権限を正しく管理します。データベースへの攻撃に備え、以下の4つの手法を取ることで対策してほしいとウィリアムズ氏は説明します。

- データの削減(Data Reduction):重要な情報の文字列の一部を削る/隠すなどで表示する

- データの権限管理(DB Controls):データベース管理者の権限を持つユーザーでも必要以上の操作ができないようにする

- データの絞り込み(Data Subsetting):開発や検証で本番データを使う場合であっても、取り扱いできるのは作業に必要な項目だけに制限する

- データマスキング(Data Masking):データ形式は維持したまま、内容を異なるもの(*など)に書き換える

ウィリアムズ氏は特に、「データベース管理者はデータベースを高性能で稼働・運用させるための操作権限は必要です。しかし、機密データを閲覧する必要まではありません。権限を適切に付与することで、権限を持ちすぎている管理者への危険性が軽減されますし、内部不正を防ぐ対策にもなります」と話し、職務に応じた権限を適切に与えることの重要性を説きます。

関連記事

データベースセキュリティの基本的な考え方

データベースセキュリティの基本的な考え方

オラクルの考える「データベースセキュリティ」とは

オラクルの考える「データベースセキュリティ」とは

日本オラクルは2016年2月10日、Oracle Databaseユーザー向けに、データベースや周辺システムに関するセキュリティ診断を無償で行う「Oracle Database セキュリティ・リスク・アセスメント」サービスの提供を開始すると発表した。 オラクル、「監査と防御を統合」したDBセキュリティ製品を提供

オラクル、「監査と防御を統合」したDBセキュリティ製品を提供

日本オラクルは1月22日、データベースへの不正なアクセスを防ぐとともに、ログの分析、モニタリングを行うセキュリティ製品「Oracle Audit Vault and Database Firewall」を発表した。

Copyright © ITmedia, Inc. All Rights Reserved.