対象がWindows以外の機器に広がる傾向、キヤノンITSがマルウェア動向レポート公開:金銭目的の攻撃が目立つ

キヤノンITソリューションズが2018年上半期の国内マルウェア動向に関するレポートを公開した。全体の検出数は減少傾向にあるものの、ネットバンキングや仮想通貨を狙ったマルウェアが増えている。SMBの脆弱(ぜいじゃく)性を狙った攻撃も続いている。

キヤノンITソリューションズ(以下、キヤノンITS)は2018年8月24日、2018年上半期(2018年1〜6月)の国内マルウェア動向に関するレポート「ESET MALWARE REPORT 2018上半期」を公開した。このレポートは、同社が販売する「ESETセキュリティ ソフトウェア シリーズ」のマルウェア検出データを基に、2018年上半期に国内で検出されたマルウェアの分析と、同期間に発生したサイバー攻撃についてまとめたもの。

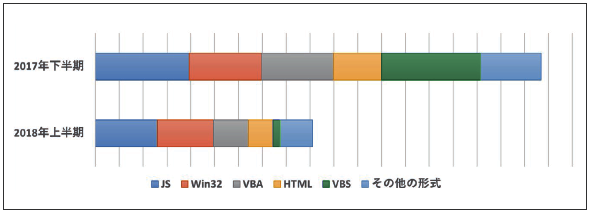

マルウェアの検出数自体は世界的に減っており、ESET製品での検出数も、2018年上半期は、2017年下半期から半減した。形式別でもいずれも減少しており、中でもVBS(VBScript)型の減少が著しい。キヤノンITSでは、「Locky」や「GlobeImposter」といったダウンローダーを添付したばらまき型メールが減少したことが要因だと推測している。

VBS型では日本が34%を占めるものあり

種類別で最も多く検出されたマルウェアは「VBA/TrojanDownloader.Agent」で、全体の15.3%を占めた。これはVBA(Visual Basic for Applications)で書かれたダウンローダーで、WordやExcelなどの文書に埋め込まれ、メールに添付されて配布される。

キヤノンITSによると、2018年上半期にこのダウンローダーがダウンロードしたマルウェアは、大半がバンキングマルウェアだという。これは、ネットバンキングの認証情報やクレジットカード情報を詐取するマルウェア。感染すると金銭的な被害を受けることがあり、さまざまな機関から注意が喚起されている。なお、VBA/TrojanDownloader.Agentが世界で最も多く検出されたのは日本で、全世界の検出数のうち、34%を占めた。

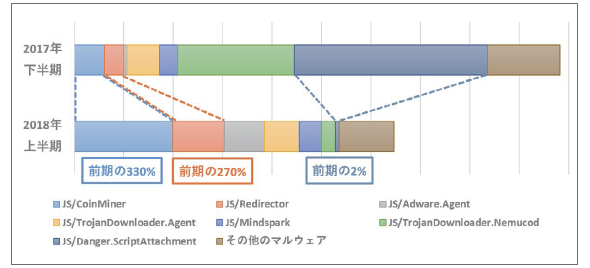

JS型は仮想通貨を狙う

マルウェアのうち比率が最も高くなったのがJavaScript(JS)型だ。JS型の内訳は2017年下半期から大きく変わっている。「JS/CoinMiner」(前期比3.3倍)と「JS/Redirector」(同2.7倍)の伸び率が最も高かった。

JS型マルウェアで最も多く検出されたJS/CoinMinerは、マルウェア全体でも2位に急上昇し、8.5%を占めた。これは、他人のPCのCPUやGPUの処理性能を悪用して、仮想通貨をマイニングするマルウェア。検出されたマイニングマルウェアのうち、90%がJS/CoinMinerだった。

検出されたJS/CoinMinerの大半は、「Coinhive」やCoinhiveを基に改編されたスクリプトだった。Coinhiveは、Webサイトの運営者がWebサイト閲覧者のPCでマイニングするもので、広告の代わりにマイニングによって収益を得るためのサービス。Webサイトでも、不正に利益を上げるために第三者が改ざんしてCoinhiveが埋め込まれている事例が多数確認されているという。

これらのマルウェアの脅威は、Webサイト上に存在する。このことからキヤノンITSでは、攻撃対象がWindows以外の機器にも広がっていることが、こうしたWeb上の脅威が増加する背景だと分析する。

SMBの脅威はいまだ去らず

その他にもレポートでは、上でも触れた仮想通貨を狙う脅威やインターネットバンキングを狙う脅威に加え、Windowsのファイル共有プロトコルであるSMB(Server Message Block)の脆弱(ぜいじゃく)性を悪用する攻撃や、サイバー犯罪のためのサービス「Crime as a Service」といった話題が取り上げられている。

特にSMBの脆弱性については、2017年に大流行した「WannaCry」の脅威は終息したものの、同脆弱性を突く攻撃が継続しているという。さらに2018年6月には、Windows Embedded OSが稼働するIoT端末にも同様の脆弱性が存在することが分かった。そのためキヤノンITSでは、SMBの脆弱性を狙った攻撃は今後も続くと見ている。

関連記事

他人のCPUを使ってビットコインを採掘、マルウェアなのか

他人のCPUを使ってビットコインを採掘、マルウェアなのか

2017年10月のセキュリティクラスタ、話題の中心は「ビットコイン」「WPA2」「新ランサムウェア」でした。Webページの閲覧時にビットコインを採掘させる仕組みがマルウェアではないかと議論に。無線LANで広く使用されている暗号化方式「WPA2」では盗聴などにつながる脆弱(ぜいじゃく)性が見つかりましたが、こちらは尻すぼみ。東欧を中心に広がった新ランサムウェア「Bad Rabbit」では、国内サイトが拡散元となり、驚きを呼びました。 キヤノンITSが2018年6月のマルウェア検出状況を公開、複数のワールドカップ関連詐欺メールも

キヤノンITSが2018年6月のマルウェア検出状況を公開、複数のワールドカップ関連詐欺メールも

キヤノンITソリューションズは、2018年6月のマルウェア検出状況を公開した。「VBA/TrojanDownloader.Agent」が継続して数多く検出されていることや、WannaCryが突いてきたWindowsの脆弱性に対する攻撃が増加していることに注意を呼び掛けた。 主流がJavaScriptからVBAへ マルウェア脅威「VBA形式のダウンローダー型」が急増

主流がJavaScriptからVBAへ マルウェア脅威「VBA形式のダウンローダー型」が急増

キヤノンITソリューションズが、2017年7月のマルウェア検出状況に関するレポートを公開。「ダウンローダー型マルウェア」の主流がこれまでのJavaScript形式から「VBA形式」に代わったという。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

図1 国内で検出された形式別のマルウェア検出数(出典:

図1 国内で検出された形式別のマルウェア検出数(出典: 図2 国内で検出されたJavaScript形式のマルウェアの検出数(出典:

図2 国内で検出されたJavaScript形式のマルウェアの検出数(出典: