ウイルス対策ソフトだけではマルウェアを防げない理由:今さら聞けない「セキュリティ基礎の基礎」(2)(2/2 ページ)

ウイルス対策ソフトやNGAVで検知できても駆除できなかったらどうするの?

ウイルス対策ソフトとNGAVは、どちらも特定のパターンにマッチした場合にマルウェアを検知し、検知した脅威の駆除/防御を試みます。しかし検知できても駆除できない場合もあるわけです。

そこで、ただ単に「駆除」するのではなく、「脅威がどういうものかを分析し、それに基づいて対処する」アプローチも必要となります。企業において、この役割を担うのがセキュリティインシデントに対応する専門チーム「CSIRT(Computer Security Incident Response Team)」です。

CSIRTでは、ウイルス対策ソフトやNGAVから脅威の検知内容を受け取ると、「対応の必要があるか」「影響はどの程度か」といったリスク分析を行い、さらに「技術的に対応できるかどうか」などを判断します。その上で、対応の可否と優先順位付けを判断(これを「トリアージ」といいます)し、対応が必要だと判断すれば、CSIRTが中心になって対応(これを「インシデントレスポンス」といいます)し、結果を関係者へ報告します。

ただし、ここに一つの課題があります。それは、ウイルス対策ソフトやNGAVから通知される検知内容だけを基に、「対応の優先順位付けの判断」「対応内容の検討」をするのはなかなか難しいということです。

検知内容の多くは、「マルウェアが検知されたコンピュータ」「コンピュータ内のファイル・行動の内容」「脅威と判断した理由」「セキュリティベンダーが持つ脅威に関する補足情報」などですが、これらの情報のみから「正規のものを脅威と誤検知する可能性(フォールスポジティブ)」や、「脅威の見逃し(フォールスネガティブ)」に注意しつつ正しく判断するのは、なかなか難しいのです。

結果的に、「マルウェアが検知されたコンピュータに対して、再度ウイルス対策ソフトのフルスキャン機能を用いて駆除を試み、それでも駆除できなかった場合はコンピュータを初期化する」といった対処が採られるケースが多いのですが、これがまた別の問題を呼び寄せることになります。ウイルス対策ソフトのフルスキャンはマルウェアの証拠となる情報も消し去ってしまう危険性があるためです。トリアージとインシデントレスポンスを正しく行うためには、ウイルス対策ソフトやNGAVによる検知内容以外にも、さまざまな情報が必要となるのです。

検知・駆除ではなく、分析・対処に軸足を置いた「EDR」とは?

そこで近年注目されているのが、「EDR」です。EDR(Endpoint Detection and Response)とは、「エンドポイントとなるコンピュータの挙動を記録・解析して、脅威がどのようなものかを分析・検知・対処する」ためのツールです。

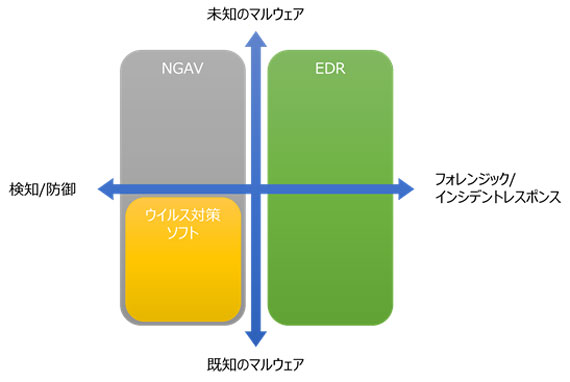

NGAVとEDRに明確な定義はなく、NGAVとEDR双方の機能を有した製品も登場していることから、ひと口にこのような分類はできません。ただ、NGAVは「検知・防御」に注力しているのに対して、EDRは「フォレンジック(調査・分析)」に注力していると言えます。

前述のように、脅威を検知したらトリアージし、インシデントレスポンスを行う必要がありますが、そうした初動対応を正しく行うためには証拠保全が重要となります。つまり、先に挙げたウイルス対策ソフトのフルスキャンのように、「マルウェアの証拠となる情報も消し去ってしまう危険性がある」ようでは、正しい初動対応を妨げてしまう恐れがあるのです。

この点で、マルウェアを「検知する」までであれば、ウイルス対策ソフトやNGAVは有効な手段ですが、「状況を調査・分析し、それに基づいて対処する」ところまで考えると、EDRの必要性が高まってくるというわけです。

今回はウイルス対策ソフトに焦点を当てて解説しましたが、マルウェアの検知だけではなく、その後の分析・対処まで考えると、それだけでは不十分なことがご理解いただけたでしょうか。

あえて深くは踏み込まず、シンプルに説明しましたが、サイバー攻撃が高度化・巧妙化し、侵入されることを前提とした対策が求められている中では、単に検知・駆除するだけではなく、分析・対処するアプローチが被害を抑えるカギになることを、ぜひ覚えておいていただければと思います。

著者プロフィール

久山 真宏(くやま まさひろ)

東京電機大学 サイバー・セキュリティ研究所 研究員

Security Operations Center(SOC)のセキュリティアナリストを経て、現在、外資系コンサルティングファームでコンサルタントとして勤務。セキュリティを中心としたコンサルティング業務を担当。会社と兼務で東京電機大学サイバー・セキュリティ研究所でセキュリティや人工知能の研究に従事

関連記事

1周回って再び活況を呈し始めたエンドポイントセキュリティ

1周回って再び活況を呈し始めたエンドポイントセキュリティ

最適なセキュリティ対策を講じるには、IT環境や攻撃手法の変化を理解し、最新のセキュリティ対策技術を知ることが欠かせない。本特集では、企業のシステム管理者、セキュリティ担当者の方々に向けて、ちまたにあふれる「セキュリティソリューション」の最新動向を紹介する。 敵は内部にもあり! エンドポイントセキュリティの果たす役割

敵は内部にもあり! エンドポイントセキュリティの果たす役割

多層防御を構成する要素のうち、エンドユーザーが利用するPCやサーバを保護する「エンドポイントセキュリティ」の他、認証や暗号化といった基本的な対策も含めた内部対策の役割を紹介する。 国内EDR市場、2020年度までに年間約37%増で急成長――ITR調べ

国内EDR市場、2020年度までに年間約37%増で急成長――ITR調べ

ITRがエンドポイント検知/対応製品(EDR)に関する市場予測レポートを発表。2015年度のEDR市場は前年度比64%の急成長を遂げ、今後2020年まで年平均37%の成長が見込まれるという。

Copyright © ITmedia, Inc. All Rights Reserved.