インターネットがよくわかる通信のしくみ:情報セキュリティ10大脅威:Inside-Out

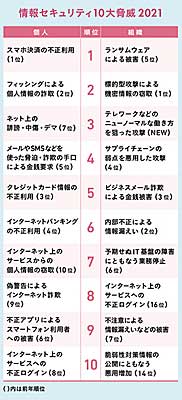

今回の特集は「インターネットがよくわかる 通信のしくみ」と題して、日々なにげなく利用している(普段は目にすることのない)テクノロジーの裏側を改めて紹介する。今回は、IPA(情報処理推進機構)が発表した「情報セキュリティ10 大脅威」について解説する。

この記事は会員限定です。会員登録(無料)すると全てご覧いただけます。

本記事は、株式会社インターネットイニシアティブの許可をいただき、「IIJ.news Vol.163」の「インターネットがよくわかる通信のしくみ 情報セキュリティ10大脅威2021」と「IIJのバックボーンネットワーク」(2021年4月号)を転載したものです。そのため、用字用語の統一ルールなどが、@ITのものと異なります。ご了承ください。

執筆者プロフィール

秋良 雄太

IIJセキュリティ本部 セキュリティビジネス推進部インテグレーション課

2015年〜2017年に内閣サイバーセキュリティセンター(NISC)へ出向。現在はSOCサービスを中心にセキュリティサービスの提案・導入やセキュリティインシデントの対応支援を行っている。

スマホ決済の不正利用増加

2020年「個人」編に初めてランクインしたにもかかわらず、第一位になった「スマホ決済の不正利用」が、2021年も第一位になっています(図「情報セキュリティ10大脅威2021」参照)。

以前は、スマホ決済の不正利用における原因の多くは「アカウントの乗っ取り」でした。複数のサービスで同じパスワードを使い回し、そこから漏えいした情報が悪用されたり、フィッシングによりアカウント情報を盗み出してアカウントを乗っ取り、他人になりすますなどの不正が行なわれていました。最近は、そうしたアカウントの乗っ取りではなく、何らかの方法で入手した他人の銀行口座を、自ら用意したアカウントに紐付けることで不正にチャージを行ない、決済に利用するといった手口が相次いで発生しています。

そのほかにも、カードレスでコンビニATMを利用できる「スマホATM」というサービスが広がり、他人のキャッシュカードを不正に入手して現金を引き出す詐欺の手口に加え、キャッシュカードを物理的に入手しなくても、フィッシングにより他人のアカウントを乗っ取り、犯人自らのスマホをキャッシュカードとしてコンビニATMから不正引き出しを行なう手口も発生しています。

このような不正の増加に対して、金融庁も黙ってはいません。スマホ決済サービスに銀行口座を連携させる際の本人確認の強化など、金融機関に対する事務ガイドラインや監督指針の改正を行なっています。

ただし、こうした被害は、スマホ決済サービスを提供する事業者や金融機関が行なうセキュリティ対策だけで防止できるわけではありません。利用者自身もパスワードの使い回しを避けたり、メールやSMSのリンクに不用意にアクセスしてログイン情報を入力しないようにするといった注意が不可欠です。

テレワークの増加にともなうセキュリティリスク

「組織」編に目を向けると、今回、新しくランクインして第3位になったのが「テレワークなどのニューノーマルな働き方を狙った攻撃」です。

新型コロナウイルスの感染拡大にともない、テレワークを導入する組織が急増し、なかには完全テレワークを実施する組織も出てきました。しかし、テレワークを急きょ、導入したことにより、セキュリティ対策が不十分なケースも発生しています。具体的には、組織の管理外である私物PCで業務を行ない、脆弱性対策が不十分なため、マルウェア感染のリスクが高まったり、テレワークで外部から組織の内部ネットワークに接続する際にリモートアクセス用のシステムの脆弱性を突かれて、第三者に内部ネットワークに侵入されるといったケースが起きています。

「ニューノーマルな働き方」が広まったことで、従来は想定されていなかったセキュリティリスクも増えていますので、テレワーク環境の整備にあたっては、セキュリティ専門家によるリスクアセスメントの実施をお勧めいたします(IIJテレワーク環境セキュリティアセスメントプログラム)。

組織を狙った脅迫行為の変化

「組織」編で2020年、第五位だった「ランサムウェアによる被害」が今回は第1位になりました。ランサムウェアを使う攻撃者の目的は金銭です。従来は、対象が組織/個人にかかわらず、メールを使ってランサムウェアをばらまく、いわゆる“数うちゃ当たる”という手口でした。

昨今では、ITシステムはビジネスに必要不可欠なものとなっており、システムが止まれば組織として大きな打撃を受けます。例えば、工場など生産管理システムが停止すれば、製品を作ったり出荷できなくなりますし、病院などの医療機関においては、人命に関わる問題も出てきます。

従来の組織を狙ったサイバー攻撃は、機密情報を狙ったものがメインでしたが、金銭目的のサイバー犯罪者が目をつけたのは、ITシステムそのものです。

まず、ターゲットとなる組織の脆弱性を突いたり、メールを介してマルウェアに感染させることで、組織の内部ネットワークに侵入し、偵察や事前準備を行なったうえで、組織内部のITシステムやパソコンなどにいっせいにランサムウェアを仕掛けて暗号化し、利用できなくさせます。組織は、パソコン一台が使えなくなっても、ある程度の業務は継続できますが、ITシステム全体や従業員の多数のパソコンが使えなくなると、業務継続が困難になります。

そして、バックアップがないため復旧できないといったケースに加え、自力で復旧を試みる際にも、対応費用や機会損失などを鑑みると、「犯人に金銭を支払うのもやむなし」という経営判断をせざるを得ないケースも起きています。

さらに、犯人は偵察段階で機密情報を盗み出し、システムを使用不能にするだけでなく、機密情報を一般公開すると脅迫してくるケースも相次いでいます。こうした被害を防ぐためには、おもに下記の対策が考えられます。

まず重要なのは、セキュリティ製品やサービスを導入する前に、脆弱性対策をしっかり行なうことです。IPAやJPCERT/CCが注意喚起している内容を履行するだけで、被害に遭う可能性を大きく減らすことができます。

次に、万が一、被害に遭った場合、自力で復旧するためにはバックアップが重要になります。組織の内部ネットワークでバックアップを取得していても同時に被害に遭う可能性が高いため、外部にてバックアップを取得することが重要です。例えば、クラウド型ストレージサービスを利用することで、手軽に外部バックアップ環境を構築できます(IIJオブジェクトストレージサービス)。

侵入防止の観点では、外部との接続箇所にIPSやWAFなどを設置して脆弱性を突いてくる攻撃を防いだり、メールやWEBアクセスのセキュリティを強化することで、マルウェア感染のリスクを減らし、外部からの侵入を低減できます。*1

*1 外部からの脅威を防止するおもなIIJサービスとしては

仮に、組織の内部ネットワークに侵入されても、早期に検知することで被害を極小化できます。そのためには、セキュリティのプロが24時間常時監視するようなSOCサービスの活用が有効です(IIJC-SOCサービス)。

IIJが目指す未来

IT技術の発展・普及にともない、サイバー脅威は年々増加しています。IIJ では、最新のサイバーセキュリティに関する情報を収集し、膨大な観測データにもとづいたインターネット上の攻撃の傾向やセキィリティ事案を「wizSafe Security Signal」、「IIR」、「IIJ-SECTブログ」などを通して、公開・発信しています。自組織の対策を検討される際には、これらの情報をぜひご参照ください。

IIJが目指しているのは、セキュリティが組み込まれたサービスの提供を通して、脅威を意識することなく企業活動に専念でき、人々がより快適に生活できる未来です。IIJは先端技術に取り組むパイオニアとして、あらゆる脅威からIT環境を守り、安心・安全な社会の実現に貢献していきます。

■用語解説

IPA(Information - technology Promotion Agency, Japan)

IPA(独立行政法人情報処理推進機構)は、経済産業省所管の政策実施機関として2004年に発足し、サイバー攻撃から企業・組織を守る取り組みや、国民に向けた情報セキュリティ対策の普及・啓発、IT製品・システムの安全性を確保するための制度運用などを推進しています。また、IT人材の育成や IT 社会の動向調査・分析・基盤構築なども行なっています。

JPCERT/CC(Japan Computer Emergency Response Team Coordination Center)

インターネットのコンピューターインシデントに対応する、特定の政府機関や企業から独立した民間組織です。インターネットを介した不正侵入やサービス不能攻撃などセキュリティインシデントについて、日本国内のサイトに関する報告を受け、対応支援、発生状況の把握、手口の分析、再発防止策の検討・助言などを技術的な立場から行ないます。また、インシデント対応組織(CSIRT:Computer Security Incident Response Team)間の情報交換網の構築や組織の設立などを主導し、活動支援も行なっています。

IPS(Intrusion Prevention System)

不正侵入防止システムのこと。ネットワークやサーバを監視して、外部からの不正アクセスを検知し、管理者に通知するシステムとして「IDS」(Intrusion Detection System:不正侵入検知システム)があります。IPSはIDSと同様に、不正アクセスを検知しますが、検知した通信を遮断する役割を担う点が異なっています。IDS は不正な通信を検知しても通信自体は許可するため、IPS は IDS よりセキュリティレベルが高いと言えます。ファイアウォールは一般に、IPアドレス、ポート、プロトコル(TCP/UDP)レベルでパケットをフィルタリングするため、これらが許可されている通信のDoS攻撃やマルウェアなど異常な通信を防ぐことはできません。そこで、IPSやIDSがファイアウォールを補完するかたちで導入されます。IPSは通信内のパケットの中身もチェックできるため、ファイアウォールが許可した通信について安全性を確認する役割を担っています。

WAF(Web Application Firewall)

WEBサイト上のアプリケーションに特化したファイアウォールで、脆弱性などを突く不正アクセスからWEBを守る役割を果たします。一般的なファイアウォールとは異なり、データの中身をアプリケーションレベルで解析できるのが特徴です。

インターネットの背骨(バックボーン)

ITの世界で「バックボーンネットワーク」と言えば、大規模な通信ネットワークにおいて、拠点間、事業者間、国家間などを結ぶ大容量の通信回線網を指します。「Backbone」という言葉が、もともと「背骨」を意味するように、バックボーンネットワークは、通信の基幹にあたります。その種類や規模はさまざまで、ビルのフロア間を結ぶ構内ネットワークから、企業の拠点間を結ぶ広域通信網、ISP間を結ぶネットワーク網、大陸間を結ぶ海底ケーブル網などを含みます。

日本最大規模のIIJのバックボーンは、NOC(ネットワークオペレーションセンター)間を大容量の高速デジタル回線で結び、構成されています。各NOCでは、無停電電源装置、空調、防火・消火設備、厳重な入退室管理システムなどが整った環境のもと、世界的にも評価の高い運用技術やネットワーク監視技術により、高品質な接続サービスが維持・提供されています。

1990年代以降、インターネットの普及にともないトラフィック量も増えてきましたが、ここ数年でその増え方がさらに加速しています。IIJバックボーンの総トラフィックは、過去10年間で10倍以上(「IIR」vol.41より)に増加しました。そうした背景もあり、IIJでは、年々増え続けるトラフィックを運ぶために、回線を増強したり、よりつながりやすくするために回線を延伸したり、台風や地震など災害時にも接続サービスを止めないために国内外で複数かつ異なった経路の回線を敷くなど、多くの改良・工夫を重ねています。

IIJのWEBサイトに掲載しているバックボーンマップは、各拠点間を結ぶ回線の太さ(容量)がわかるよう可視化されており、インターネットの巨大な規模や複雑さを実感していただけると思いますので、そちらもぜひご覧ください。

Copyright© Digital Advantage Corp. All Rights Reserved.