ランサムウェアは4種類あり、最恐タイプは企業を3回脅迫する:データの不正な吸い出しを避ける必要あり

組織内のPCやサーバにあるデータファイルを一斉に暗号化し、身代金を払わなければ解除できないと脅すのがランサムウェアの特徴だ。だが、ランサムウェアの攻撃内容はこれだけではない。もっと悪質な攻撃もある。

この記事は会員限定です。会員登録(無料)すると全てご覧いただけます。

エンドポイント対策に関するサイバーセキュリティ製品を提供するBlackFogは、2022年7月31日(米国時間)、現在のランサムウェアの特徴と防御法について発表した。同社によればランサムウェアは主に4種類に分かれており、攻撃の内容や対策が異なるという。

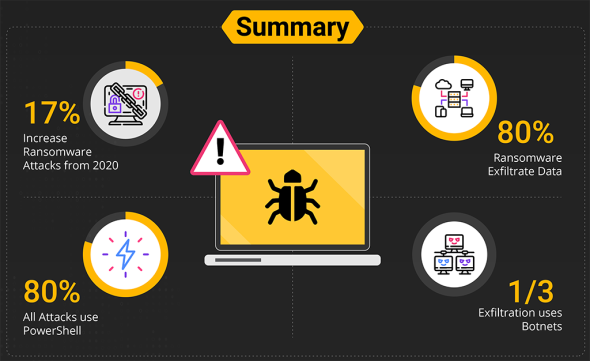

ランサムウェアは現在、教育機関や政府、大小の企業に至るまで最大のサイバー脅威として急速に拡大している。例えば2021年にBlackFogが発表した「2021 State of Ransomware Annual Report」では、公表された攻撃が2020年比で17%増加している。IDCが公開した数字では、世界の3社に1社が被害を受けていると推定されている。

ランサムウェアには攻撃の種類が複数あり、中には他のものよりもはるかに危険なものがある。どのような種類のインシデントに対処しているのかを知ることが、ランサムウェア対応を策定する上で最初のステップになるという。

同社の分類によれば「暗号化ランサムウェア」(Crypto Ransomware)、「ロッカー型ランサムウェア」(Locker Ransomware)、「スケアウェア」(Scareware)、「二重強奪型ランサムウェア」(Double Extortion Ransomware)に分かれるという。

最も一般的な暗号化ランサムウェア

暗号化ランサムウェアは最も古く一般的なランサムウェアであり、システム上の貴重なファイルを見つけて暗号化し、使用不能にする。その後、ファイルのロックを解除するために必要な復号キーを提供するとうたって、金銭を要求する。

デバイス上の全てのファイルに感染する場合もあれば、重要だと考えられる特定のファイルに限られる場合もある。単体のPCだけでなく、共有ドライブやネットワークドライブ、クラウドストレージにまで感染するものもあり、組織のあらゆる場所に問題を拡大させる可能性がある。しかし、通常、デバイスは使用可能な状態に保たれる。

暗号化ランサムウェアは、近年、組織が脅威を認識し、予防策を講じるにつれて、少なくなってきているという。例えば、包括的なオフサイトバックアップのような予防策だ。ただし、攻撃者側も進化しており、全てのバックアップに暗号化ランサムウェアの影響が及ぶように、攻撃コードに時限式の遅延を追加する場合がある。

システムを使えなくするロッカー型ランサムウェア

ロッカー型ランサムウェアはユーザーをシステムから完全にロックアウトするため、暗号型ランサムウェアよりも破壊的な被害をもたらす可能性がある。身代金を支払うためのキーボード操作以外は何もできない状態になることがよくあるという。

PCなどの電源を入れると、「身代金を支払わなければPCなどが永久に使用できなくなる」というメッセージが現れ、支払い方法に関する情報とユーザーに支払いを促すカウントダウン時計が表示された画面以外、何も表示されないこともある。

ロッカー型ランサムウェアは通常、ユーザーのファイルよりもシステムを狙う。そのため、身代金が支払われてアクセスが回復すれば、データを失う可能性は低くなる。しかし、暗号化ランサムウェアと同様に、組織の通常業務を妨げられる点は同じだ。PCなどの機能を回復するため、攻撃者に金銭を支払うしかないと考える担当者も少なくないだろう。

ランサムウェアの性質を帯びたスケアウェア

スケアウェアはソーシャルエンジニアリングを用いた従来の攻撃を進化させたものだ。ユーザーをだまして、PCなどに実は存在していない問題があり、それを解決するために金銭を支払わせることを目的としている。典型的なケースはこうだ。PCなどがウイルスに感染しているという警告を何度もポップアップ表示して、それを取り除くために有料の「アンチウイルス」ソフトウェアをダウンロードするように促す。ダウンロードしたアンチウイルスソフトウェアは正常には機能せず、マルウェアであることも多い。

スケアウェアをランサムウェアと見なすべきかどうかについては議論があるものの、身代金(ransom)を支払うという点では同じだ。スケアウェアの攻撃の多くは、画面を警告で埋め尽くしたり、場合によってはロッカー型ランサムウェアの要素を追加してPCなどの機能を一部動かなくしたりする。支払いがあるまでシステムを混乱させるため、ほとんどの被害者にとって、ロッカー型ランサムウェアと似た悪影響がある。

スケアウェアの攻撃は、人間の感情を利用する。つまりこの攻撃を防ぐには、効果的なサイバーセキュリティのトレーニングが欠かせない。技術的な知識のレベルにかかわらず、全ての従業員がこの種の攻撃の兆候を見抜くことができるように、訓練されることが重要だ。

二重強奪型ランサムウェア

二重強奪型ランサムウェアの「二重」とは、ある日付までに身代金を支払わなければ組織内部のデータを公開するという脅迫が加わっていることを指す。二重強奪型ランサムウェアは「ドックスウェア」(doxware)と呼ばれることもある。攻撃者が規制当局や利害関係者に情報漏えいを知らせると脅すこともあり、企業の評判や財務にさらなる悪影響を与える可能性もある。攻撃者の狙いは時間的なプレッシャーを与え、支払わない場合のリスクを増大させることにある。

二重ならぬ三重の恐喝と呼ばれる亜種もあり、組織が素早く支払うよう、さらに圧力をかける。例えば、支払いがない場合、DDoS攻撃を加えるといった脅迫だ。データ流出の脅威に加え、組織にさらなる混乱が生じるリスクがあるため、身代金を支払わなければならないという動機付けになり得る。

このようなランサムウェアに対抗するためには、高度で総合的な対策が必要だ。境界防御やバックアップなどの対策に加え、例えばデータの流出をネットワーク上で監視し、ファイルの転送をブロックすることで、攻撃者がこの種のランサムウェアの操作に必要な機密ファイルにアクセスが不可能なようにできる。

関連記事

人間が操作するランサムウェアとは何か、Microsoftが対策を解説

人間が操作するランサムウェアとは何か、Microsoftが対策を解説

Microsoftは「人間が操作するランサムウェア」の特徴を解説し、その攻撃から組織を保護するための3つのフェーズを概説した。 拡大するランサムウェア対策の要にもなる、ゼロトラストにおけるデバイス防御

拡大するランサムウェア対策の要にもなる、ゼロトラストにおけるデバイス防御

デジタルトラストを実現するための新たな情報セキュリティの在り方についてお届けする連載。今回は、ゼロトラストにおけるデバイス防御について解説する。 ランサムウェア攻撃を受けたら、あなたの会社は身代金を支払うべきか

ランサムウェア攻撃を受けたら、あなたの会社は身代金を支払うべきか

ランサムウェア攻撃を受けたら、あなたの会社はどうするか。データを取り戻すために身代金を支払うべきか。難しい判断を迫られるが、準備が物を言う。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.