「RPKI」「DNSSEC」「DMARC」のガイドライン策定に込められた思い、内容のポイントとは 作成した有識者らが解説:「少しでもハードルを下げたい」 官民連携の取り組み(4/4 ページ)

メールの特性と使われ方を配慮した内容も盛り込まれたDMARCガイドライン

JPAAWG(Japan Anti-Abuse Working Group)会長でメッセージング研究所の櫻庭秀次氏は、「ドメイン名は知的財産である」というDNSSECガイドラインでの呼びかけに同意を示し、送信ドメイン認証技術の動向とガイドラインを説明した。

「送信ドメイン認証はややこしい」といわれることが多い。というのも、SPFとDKIM、DMARCという3つの要素技術があり、それぞれ認証するドメイン名が異なるからだ。

「SPFは、SMTP(Simple Mail Transfer Protocol)というメールの配送プロトコル上の送信者情報を使う点が大きな特徴です。DKIMは、メールヘッダ内の署名情報に記されたドメイン名を認証、検証する仕組みとなっています。そしてDMARCは、SPFかDKIMで認証したドメイン名と、Header-Fromのドメイン名を比較し、一致しているかどうかを確認する仕組みになります」(櫻庭氏)

このDMARCについてまとめたガイドラインは全体で19ページとコンパクトにまとまっており、他に細かなパラメーターを記したマニュアルが用意されている。

特徴の一つは、長い歴史を持ち、さまざまな使われ方をしてきたメールならではの特性を踏まえ、メールの送信側と受信側に加え、大量にメールを送信する「配送事業者」向けの章も設けていることだ。また、メーリングリストや転送のように、一度受け取ったメールを他者に再配送する仕組みを考慮した内容も含まれているという。

ガイドラインでは、送信側、配送事業者、再配送時、受信側といったメールに関わる立場ごとに、Must、Should、Mayというレベルに分け、全36項目を説明している。正式に策定された後は、迷惑メール対策推進協議会の技術ワーキンググループで継続的に変更、改善していく方針だ。

具体的には、メール送信側で実施すべき事柄の第1段階として、SPFもしくはDKIMの導入とDMARCのポリシーの設定などが挙げられている。「DMARCの認証に失敗したときの挙動を示すポリシーは重要なパラメーターですが、現時点では最初からrejectにするのではなく、最初はモニタリングだけのnoneから始め、隔離するquarantine、拒否するrejectと、徐々に強度を上げていくことを推奨しています」(櫻庭氏)

DMARCガイドラインではまた、メール送信に利用しないドメインも適切にDMARCを設定すること、DMARCレポートを受信して内容を確認し、適切に対応していくことなどを呼び掛けている。

DMARCの現状だが、日本レジストリサービス(JPRS)との共同研究で計測した普及率を見ると、GoogleとYahoo!が公表した「メール送信者のガイドライン」の影響もあって2023年末から増加しており、jpドメインでMXレコードを設定しているドメインのうち33.4%がDMARCに対応しているという。属性別で最も高いのは「go.jp」で、40%台に達した。ただ「SPFの普及率は88.5%と9割近くに達しています。それよりも簡単なDMARCを設定できないわけがないという思いです」と櫻庭氏は述べ、いっそうの普及に期待したいとした。

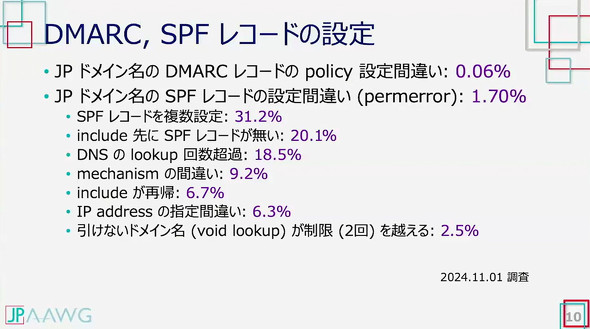

なお、普及しているSPFレコードだが、全体の1.7%で設定間違いが見られるといい、「意外に設定間違いが多いため、できればきちんと確認しておいてほしいなと思います」(櫻庭氏)。また、DKIMのリプレイアタックによるなりすましメールに備え、DKIMの署名が再利用されないよう、マニュアルなどを見て適切な方法で署名してほしいとした。

受信側で見ると、85%以上がDMARCで認証できている状態にまで達しているという。これを踏まえて櫻庭氏は「DMARCは、鶏が先か卵が先かという状態ではなく、既に受け手側で認証できる状況になっています。ですから、ぜひDMARCに対応してなりすましメールを除外していただきたいですし、それがフィッシング対策になると思っています」とした。

前述の通りDMARC対応は、GoogleとYahoo!がDMARC非対応のメールの受け取りを拒否するとしたガイドラインを公表したことをきっかけに、いわば「Googleショック」によって普及率は向上した。ただ、判定結果に基づくメールの扱いについては、まだ「none」、つまりモニタリングだけでそのまま受け取るケースがほとんどだ。むしろガイドラインの公表後は、「取りあえずDMARCに対応しておこう」と考えた企業が増えたせいか、noneを設定する比率が増えているほどだという。

この現状に対し櫻庭氏は「普及率自体が高まったことは喜ばしいが、満足しているわけではありません。せっかくDMARCにはfailになったメールを受け取らない仕組みがあるので、それを生かし、rejectの比率を増やしてもらいたいと思っています」とした。

また、より高いセキュリティを期するならば、DMARCでの認証結果に加え、認証したドメインそのものについても信頼性を確認すべきだとアドバイスした。「なりすましメールの中には、わざわざ独自ドメインを取り、SPF、DKIM、DMARCをきちんと設定し、認証できるようにして送られるものも多くあります。ですので、DMARCの認証結果だけでなく、認証したドメイン名についても、レピュテーションなどを使って確認した方がいいことも、ガイドラインで言及しています」(櫻庭氏)

このように、DMARCの設定、それもポリシーをrejectにまで持っていくことに加え、DMARCレポートの活用、チェックサイトなどを用いての設定ミスの確認、再配送時に備えた適切な設定を、ガイドラインを参照しながら進めていってほしいとした。通信の秘密との関係性も総務省によって整理済みであることから、ぜひ懸念なく進めてほしいという。

メールは昔からある技術だけに、昔の知識のままで語られることがある。だが、かつてのメールの使われ方や技術と、現在のそれとは、明らかに変わってきているという。

「最新の知識をきちんとアップデートし、適切に運用していけば、フィッシングをはじめ、昨今のメールを経路としたセキュリティイシューはある程度防げるのではないかと思っています」(櫻庭氏)

関連記事

貴社で「メールが届かない」問題が起こる理由――メール送信/受信の基礎知識

貴社で「メールが届かない」問題が起こる理由――メール送信/受信の基礎知識

メールの仕組みや基礎を再確認しながら、確実にメールを届けるために必要な設定や運用のポイントを解説する連載「意外と知らないメールサーバ構築・運用の基本」。初回は、メール送信ニーズがシステム開発で高まる中で起きている「メールが届かない」問題について、メール送信/受信の基礎知識を交じえながら解き明かす。 インターネット基幹技術「BGP」のセキュリティ強化へ 米ホワイトハウスがロードマップを公開

インターネット基幹技術「BGP」のセキュリティ強化へ 米ホワイトハウスがロードマップを公開

米ホワイトハウスは、インターネットの基幹技術「BGP」のセキュリティを強化するためのロードマップを発表した。ロードマップでは、ネットワーク事業者や企業ネットワークを運用する事業体に求められるアクションも列挙されている。 脅かされるDNSの安全性

脅かされるDNSの安全性

インターネットの重要な基盤技術の1つであるDNSに対して新たな攻撃手法が公開され、その安全性が脅かされている。DNSにセキュリティ機能を提供するための技術であり、普及が進んでいるDNSSECについて、仕組みと運用方法を紹介する。(編集部)

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

JPAAWG 櫻庭秀次氏

JPAAWG 櫻庭秀次氏