「4年連続ランサムウェア被害アジア最多」 日本を取り巻く「三重脅威」の正体:「検索不可能な脅威情報」の分析結果

S2Wは「2025年サイバー脅威決算報告書」を公開した。日本のランサムウェア被害件数が62件と過去最多を更新し、アジア10カ国中で4年連続ワーストを記録した。

この記事は会員限定です。会員登録(無料)すると全てご覧いただけます。

韓国セキュリティ企業のS2Wは2026年3月10日、「2025年サイバー脅威決算報告書」を公開した。同報告書は、同社の脅威インテリジェンスセンター「TALON」が、ダークWebやディープWeb、匿名性の高いSNS「Telegram」など、通常の検索エンジンではアクセスできない脅威情報源を包括的に監視・分析した成果をまとめたものだ。

報告書によると、生成AI悪用、国家支援型攻撃、ハクティビズムの「三重脅威」が日本企業を直撃しているという。

アジア全体でランサムウェアが急増、日本は4年連続ワースト

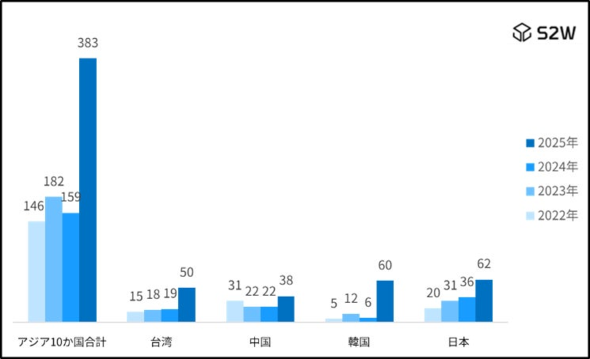

2025年、アジア10カ国(2024年GDP上位10カ国が対象)におけるランサムウェア(身代金要求型マルウェア)被害は計383件に達し、前年の159件から約2.4倍に急増した(※2025年の集計期間は1〜10月)。このうち日本は、2022〜2025年の4年間累計で149件とアジア最多となっている。

国別では、日本が2023年以降アジア最多を継続。韓国も前年比10倍(6件→60件)と突出した増加を記録しており、東アジアを中心に脅威が急速に拡大している。

ダークWeb発のサイバー攻撃用生成AI「Xanthorox AI」

2025年4月、ダークWeb上にサイバー犯罪専用AIモデル「Xanthorox AI」が確認された。このモデルは商用大規模言語モデル(LLM)への「ジェイルブレーク」(脱獄)とは異なり、開発者が独自構築した専用モデルで、自己管理サーバ上で運用されている。

現在までに確認されている主な機能は以下の通り。

- 悪意あるコードの生成

- スクリプトの自動生成

- ポリモーフィック型(検知回避のため自己変形する)マルウェアの生成

S2Wの検証では生成コードに文法的/構造的エラーも見られ、単独での精度には課題が残るとしているが、他のAIモデルとの併用で攻撃が精緻化する可能性があるとして警鐘を鳴らしている。

ロシア背景の「Qilin」が東アジアで台頭

2022年5月から活動するロシア背景のランサムウェアグループ「Qilin」は、「RaaS」(Ransomware as a Service)モデルで運営され、英国NHS(国民保健サービス)傘下の病院への攻撃で国際的に注目された。2022年5月から2025年9月までに63カ国を攻撃し、米国が被害の54.6%を占めている。

国別被害ランキングでは日本・韓国ともに4件で同率5位。報告書は「最近では、韓国および日本企業をターゲットとした攻撃が著しく増加している」と明記している。

Qilinは、2025年9月に「DragonForce」「LockBit」と同盟を締結 、2025年10月には単月191件の攻撃を記録するなど攻撃を活発化させている。

思想、金銭の両動機による攻撃が多角化

2025年1〜10月に思想的動機を持つグループによる攻撃も顕在化した。

- DDoS(分散型サービス妨害)攻撃

3グループが合計125の機関、企業を標的 - 「CLOBELSECTEAM」

「#OpJapanキャンペーンで2025年6月から活動(親ロシア、中国、北朝鮮、ベトナムの立場を掲げる) - 「Kirov Elite Group」

「#SlavaRussia」を掲げるロシア拠点のAPT(持続的標的型攻撃)グループ(2025年8月から活動)

金銭的動機による攻撃では、「Scattered Spider」「ShinyHunters」「Lapsus$」が連合した「SLSHグループ」が、2025年8月からTelegramを拠点に活動を開始。2025年10月には11カ国で45件の攻撃を実行し、日本での被害は3件で国別ランキング全体3位に入っている。

S2Wが提言する2026年のセキュリティ対策

S2Wは日本の政府機関や企業が2026年に取るべき対策として、以下の3点を提言している。

基本対策の徹底

AIを活用してクラウド、IoT(モノのインターネット)、OT(産業制御システム)を含む全デジタル資産を可視化し、脆弱(ぜいじゃく)性を即時修正する体制を構築する。

検知/対応能力の強化

セキュリティ人材不足の対応としてMDR(Managed Detection and Response)の活用が推奨されている。加えて、防御用AIの脅威インテリジェンス整備も求められるとしている。

ガバナンスとセキュリティ文化の定着

AIエージェントやAPIキーなど「人間以外の主体」によるリスクを監視し、CISO(最高情報セキュリティ責任者)の選任、セキュリティを経営課題として位置付けることが重要と指摘している。

関連記事

「勝手に再起動してはいけない」――VPN侵害、ランサムウェア感染時の禁止事項

「勝手に再起動してはいけない」――VPN侵害、ランサムウェア感染時の禁止事項

個人情報保護法サイバーセキュリティ連絡会は2026年1月16日、不正アクセス発生時のフォレンジック調査活用に関する資料を公表した。平時の備えや有事の証拠保全、調査会社への依頼内容などについて整理している。 前橋赤十字病院、「ランサムウェアは防げない」前提の“医療を止めない”データ復旧を整備

前橋赤十字病院、「ランサムウェアは防げない」前提の“医療を止めない”データ復旧を整備

医療機関を標的としたランサムウェア攻撃が国内外で相次いでいることを踏まえ、前橋赤十字病院はバックアップと復旧、脅威検知などの対策を導入し、サイバーレジリエンスの体制を見直した。 「ランサムウェア攻撃を失敗させる」VPN、PC、Active Directoryなどの設定チェックシート

「ランサムウェア攻撃を失敗させる」VPN、PC、Active Directoryなどの設定チェックシート

一般社団法人ソフトウェア協会、大阪急性期・総合医療センター、日本マイクロソフトの3者は、「Cyber A2/AD ランサムウェア防御チェックシート」を公表した。医療機関に限らず、一般の中小・中堅企業や大企業でも十分に適用可能だという。 ランサムウェア、失敗対応に学ぶ「4つの教訓」

ランサムウェア、失敗対応に学ぶ「4つの教訓」

数々のランサムウェアグループが攻撃を激化する中、インシデント対応で失敗して経営的な打撃を被る事例が後を絶たない。セキュリティベンダーが提供する“事後”対応サービスの契約方法に、ある変化が表れている。 ランサムウェア攻撃が相次ぐ今、100兆件超の兆候を分析したMicrosoftが10のセキュリティ対策を提言

ランサムウェア攻撃が相次ぐ今、100兆件超の兆候を分析したMicrosoftが10のセキュリティ対策を提言

Microsoftはサイバーセキュリティ動向に関する年次レポート「Microsoft Digital Defense Report 2025」を公開した。サイバー攻撃の現状、主要な標的、国家が関与する攻撃の脅威、AI活用の動向に焦点を当て、組織に求められる10の取り組みを紹介したものだ。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.