Claude Codeに情報流出の脆弱性 知らぬ間に認証情報を配布する開発者たち:13件に1件の割合でリスク

Claude Codeの利用中に生成される設定ファイルに、APIキーなどの認証情報がそのまま記録され、npm公開時に外部流出する恐れがあることが分かった。しかも多くの開発者がその存在に気付いていない。なぜこの見落としは起きるのか。

この記事は会員限定です。会員登録(無料)すると全てご覧いただけます。

Check Point Software Technologies傘下でAIセキュリティプラットフォームを手掛けるLakeraは2026年4月22日(米国時間)、「Claude Code」の利用に伴い、認証情報が外部に流出するリスクがあるとする調査結果を発表した。

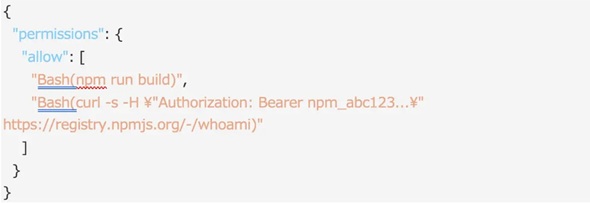

問題は、Claude Codeが生成するローカル設定ファイル「.claude/settings.local.json」に起因する。同ツールでは、ユーザーが「常に許可(allow always)」を選択したシェルコマンドがこのファイルに記録されるが、その際、APIキーやトークンなどの認証情報も含まれたまま保存されるケースがある。

Claude Codeの脆弱性、なぜ開発者は見落としてしまうのか?

このファイルはプロジェクトディレクトリ内に配置されるため、開発者がnpmパッケージを公開する際、除外設定をしていない場合にはそのままパブリックレジストリに含まれる可能性がある。npmの標準設定では「.claude/」ディレクトリを自動的に除外する仕組みや警告がなく、見落とされやすい点がリスクを高めている。

Lakeraは、npmレジストリを監視する独自のスキャナーで実態を調査した結果、約4万6500件のパッケージのうち428件に該当ファイルが含まれ、さらに30パッケージにまたがる33ファイルから認証情報の混入を確認した。公開された設定ファイルのおよそ13件に1件の割合で機密情報が含まれていたことになる。

実際に確認された情報には、npmの認証トークンやログイン情報、「GitHub」の個人アクセストークン、「Telegram Bot API」トークン、各種サービスの「Bearer」トークン、「Hugging Face」のAPIキーなどが含まれていた。これらはサービスへの不正アクセスやアカウント乗っ取りにつながる恐れがある。

この問題が見落とされやすい背景には、当該ファイルが一見すると単なるコマンド一覧に見える点がある。開発中に許可したコマンドがそのまま蓄積される仕様のため、認証情報を含むコマンドも自然に記録され、開発者が意識しないまま公開されるケースが想定される。

対策としてLakeraは、「.npmignore」や「.gitignore」に「.claude/」を追加し、公開対象から除外することを推奨している。また、「npm pack --dry-run」などを用いて公開内容を事前に確認することも重要だとしている。

なお、公開済みパッケージに認証情報が含まれていた場合、後から削除はできない。該当するトークンやパスワードは速やかに再発行する必要がある。Lakeraは「.claude/settings.local.json自体に危険性はないが、通常の利用で認証情報が蓄積される副作用がある」と指摘し、開発者に対し、公開前のチェックと除外設定の徹底を呼び掛けている。

関連記事

MCPに深刻な脆弱性 関連ソフトウェアのダウンロード数は1億5000万件超え

MCPに深刻な脆弱性 関連ソフトウェアのダウンロード数は1億5000万件超え

OX Securityは、AnthropicのMCPに設計起因の脆弱性があると公表した。悪用すれば対象システムで任意のコマンドを実行できる。影響範囲は広く、関連するソフトウェアのダウンロード数は1億5000万件を超えるため要注意だ。 NIST、ついに“脆弱性の全件分析”を断念 CVE爆増でパンク状態、方針転換

NIST、ついに“脆弱性の全件分析”を断念 CVE爆増でパンク状態、方針転換

NISTは、脆弱性データベース「NVD」の運用を大きく見直す。CVEの急増により従来の“全件分析”が限界に達したためだ。今後は優先度に応じた対応へと転換する。この変更は、脆弱性管理の前提そのものを揺るがす可能性がある。 パスワード管理は「覚えない」から「保存しない」に 注目の新技術「HIPPO」とは?

パスワード管理は「覚えない」から「保存しない」に 注目の新技術「HIPPO」とは?

IEEE Spectrumは保存不要のパスワード生成技術「HIPPO」について報じた。単一のマスターパスワードからWebサイトごとの情報をその場で演算生成し、漏えいリスクと管理の負担を軽減する。実験では手動入力より高い安全性と信頼性が示された。 日本はアジア最大の標的 Qilinを筆頭とする新興RaaSの最新攻撃戦術

日本はアジア最大の標的 Qilinを筆頭とする新興RaaSの最新攻撃戦術

日本企業を標的にしたランサムウェア被害が急増し、アジアで最も狙われる国となった。その中心にいるのは、QilinやDevmanといった新興RaaS勢力だ。これらのRaaSの特徴と基本戦術を解説するとともに、取るべき対策を考える。 「ランサムウェアはムカつく」 半田病院に潜入して被害現場のリアルを知る【動画あり】

「ランサムウェアはムカつく」 半田病院に潜入して被害現場のリアルを知る【動画あり】

国内でのランサムウェア被害が多発する今、被害企業の生の声を知ることは自社の防御を固める上で大きなアドバンテージになります。では半田病院はインシデントが起きたとき何をして何を学んだのか。現地に潜入してリアルを聞いてきました。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.