クラウドサーバと結ぶVPN環境を「OpenVPN」で構築する(前編):DRBDの仕組みを学ぶ(8)(1/3 ページ)

万一の時にも、業務に影響を与えない/自動的に復旧することを目指す「災害対策システム」。今回はオープンソースのVPNソフトウェア「OpenVPN」を使い、遠隔地のサーバとのVPN環境を構築する具体的な方法を説明します。

東日本大震災から5年が経過しました。あらためて、皆さんの会社にも「事業継続計画(BCP)」と「災害復旧対策システム(DR)」の重要性が問われていると思います。

メインシステムがダウンしてしまう万が一の事態に備え、業務に影響が及ぶ「前」に復旧するバックアップシステムをどのように構築すれば良いのか。この連載では、そんな課題を持っている企業のシステム担当者に向け、障害監視ツールなどと一緒に使うことで、サービスの継続提供を助けるソフトウェアである「DRBD(Distributed Replicated Block Device)」を使い、ソフトウェアベースで「災害対策システム」を構築するノウハウをお届けします。

前回は、バックアップサーバのデータを遠隔地に保存する「災害対策システム」を構築する手順を紹介しました。

その中で、クラウドサーバと物理サーバは、セキュアな「VPN(Virtual Private Network)」でつなぐと説明しました。VPN環境を構築するには、VPN機能を持つルータなどのハードウェアを使って構築する方法が一般的ですが、より手軽に、かつ低価格で実現する方法もあります。今回は、オープンソースのVPNソフトウェアである「OpenVPN」使って、災害対策システムのためのVPN環境を構築する方法を解説します。

「OpenVPN」で、離れた拠点のサーバをVPNで接続する

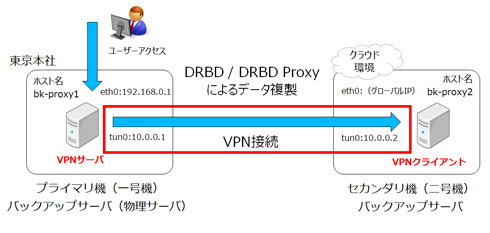

今回構築する災害対策システムにおけるVPN環境は、本社にある一号機と、遠隔地に置く二号機を安全に接続するために用います(図1)。

このシステムを構築すると、物理サーバである一号機と、離れた場所にあるクラウド環境の二号機が「10.0.0.1」と「10.0.0.2」で通信できるようになります。

OpenVPNでは、各マシンにVPNサーバとVPNクライアントの役割を持たせて通信します。今回は、一号機側をVPNサーバ、二号機側をVPNクライアントと定義して解説していきます。OSはこれまでと同様にCentOS 7を、OpenVPNは(執筆時点で最新版である)バージョン2.3.10を使います。

OpenVPNのインストール

OpenVPNをインストールしていきましょう。インストールに関しては一号機、二号機共に同じ手順となります。それぞれで実行してください。

今回も、システムの構築が完了するまで一時的にfirewalldを停止し、さらにSELinuxも「無効(disabled)」であることを前提に解説します(設定方法はバックナンバー、第4回「今さら聞けない、“Sambaサーバの冗長化”をDRBDでサクッと実現してしまう方法」を参照ください)。今回の構築では、「UDP 1194ポート」を解放して作業します。構築作業が終わったら、firewalldの設定は元に戻して、再起動してください。

リポジトリを追加する

まず、リポジトリを追加します。CentOS 7のデフォルトリポジトリではOpenVPNはインストールできません。yumリポジトリに「EPEL」を追加してからOpenVPNをインストールします。

# rpm -ivh http://ftp.riken.jp/Linux/fedora/epel/7/x86_64/e/epel-release-7-5.noarch.rpm

インストールする

OpenVPNと証明書、秘密鍵の作成を行うeasy-rsaをインストールします。

# yum install openvpn easy-rsa

設定ファイルを準備する

一号機(VPNサーバとなるマシン)と二号機(VPNクライアントとなるマシン)のそれぞれで、ひな型の設定ファイルをコピーて準備します。一号機では、証明書と秘密鍵作成用のファイルも一緒に用意します。

# cp -pi /usr/share/doc/openvpn-2.3.10/sample/sample-config-files/server.conf /etc/openvpn/

# cp -r /usr/share/easy-rsa/ /etc/openvpn/

# cp -pi /usr/share/doc/openvpn-2.3.10/sample/sample-config-files/client.conf /etc/openvpn/

関連記事

障害時にサブサーバへ自動で切り替える「高可用性WordPressシステム」の作り方 前編

障害時にサブサーバへ自動で切り替える「高可用性WordPressシステム」の作り方 前編

サービスを止めてはならない環境で活躍する冗長化支援ツール「DRBD」。今回は、CMSツールとして多くのWebサイトで利用されている「WordPressサーバ」の高可用性をDRBDで確保する方法を解説します。前編は、必要なソフトウェアのインストールと初期設定までを説明します。 DRBD(Distributed Replicated Block Device)とは何か

DRBD(Distributed Replicated Block Device)とは何か

障害監視ツールなどと一緒に使うことで、サービスの継続提供を助けるDRBD。Linuxカーネルに統合されている機能ですが、上手に使いこなしているでしょうか? 本連載では、DRBDの動作や使いどころを順を追って紹介していきます。 ミラーリングツール「DRBD」によるデータ保護

ミラーリングツール「DRBD」によるデータ保護

「Heartbeat」の適切な導入によってHAクラスタを構成し、Linux上で動作しているサービスの可用性を上げることができます。続いて、肝心のデータそのものを保護できるツール「DRBD」について紹介しましょう。 ここが変わったCentOS 7──「新機能の概要とインストール」編

ここが変わったCentOS 7──「新機能の概要とインストール」編

「CentOS 7」を皆さんどれだけ理解していますでしょうか。CentOS 7は、以前のバージョンから使い勝手がかなり変わりました。本連載では、今さら聞けない/おさらいしたいというインフラエンジニアに向け、CentOS 7の概要と基礎から活用Tipsまでを紹介していきます。- DRBD+iSCSI夢の共演(前編)〜 Windowsドライブをミラーリングで保護 〜

Linux上で動作するオープンソースソフトウエア「DRBD」とiSCSIを組み合わせ、部門内のWindows端末のデータをバックアップするシステムを構築してみよう - OSSとLinuxで高可用システム構築を支援、サードウェア

- Sambaサーバー構築、5つのべからず− 若葉マーク管理者に捧げる

LinuxやUNIXをWindowsのファイルサーバー/プリントサーバーとしてしまうことができる「Samba」は、手軽にファイル共有環境を構築することができ、サーバー管理入門にもぴったりです。インターネット上の関連情報も豊富ですが、しっかり出所を確かめないと誤った設定を招く恐れがあります。

Copyright © ITmedia, Inc. All Rights Reserved.