社内アプリが陥りがちな7つの”あるある“とその対策:システムインテグレーションとセキュリティ(4)(1/2 ページ)

“SI視点”でセキュリティのポイントを解説する本連載。第4回は、「アプリケーション開発後のメンテナンス」の際に考慮すべきセキュリティ上のポイントを紹介します。

社内システムの開発・運用に携わる方々に向けて、セキュリティ上考慮すべきポイントを解説する本連載。第3回では、ユーザー部門が作成したアプリケーションのセキュリティ対策について、特に注意すべき3点を解説しました。

今回のテーマは「アプリケーションメンテナンス時のセキュリティ上のポイント」です。ユーザー部門が自分たちで開発したアプリケーションにありがちな「7つの状況」を紹介した上で、情報システム部門やユーザー部門が、アプリケーションのメンテナンス時に果たすべき役割について解説します。

ユーザー部門が作ったアプリケーションの“あるある”

本稿では、ユーザー部門が作成したアプリケーションによく見られる状況を、7つに整理してみました。ユーザー部門が開発したアプリケーションをメンテナンスする際は、これらのポイントを確認してください。

1.動作環境のOSやアプリケーションのサポート期限が切れている

ユーザー部門が開発したアプリケーションでは、OSなどの動作環境の「サポート期限が切れている」、あるいは「セキュリティパッチが未適用」というケースがあります。その理由としては、ユーザーが「パッチを適用するとアプリケーションが動作しなくなる可能性がある」と考え、適用を見送っていることなどが考えられます。

また、「社内のアプリケーションだから直接攻撃されることはない」「メールの受信、Webの閲覧をしない環境で動作させているから問題ない」といった声を聞くこともあります。しかし、そのような環境であっても、社内にある他のマシンや持ち出しPCなどがウイルスに感染しまった場合に、二次被害を受けることはあり得ます。このようなアプリケーションの場合、選択肢としては以下のような対応が考えられますが、1の対応をするようにしてください。

- アプリケーションを最新の状態でも動作するように改修する

動作しなくなるリスクをとり、環境を最新の状態にするセキュリティリスクをとり、環境を現状のままにする

IPA(情報処理推進機構)も、「最新でない状態でウェブサイトを運営し、万が一脆弱(ぜいじゃく)性を悪用された場合、事業継続への影響のみならず利用者にも迷惑が及び、事後対応に相応のコストが生じることは避けられない」として、「IPA テクニカルウォッチ:『サーバソフトウェアが最新版に更新されにくい現状および対策』」を公開しています。こうした資料も参考にしてみてください。

2.アプリケーションが「管理者権限」で動作するように設定されている

アプリケーションの動作ユーザーとして、「Administrator」などの管理者権限を持つユーザーが設定されていることがあります。このような場合には、できるだけ動作に必要な権限のみを与えるようにします。例えば、アプリケーションを動作させるための専用ユーザーを一般ユーザー権限で作成し、そのユーザーに対して「動作に必要なファイルやフォルダへのアクセス権限」や「プログラムの実行権限」などを設定します。また、設定した権限の情報は、必ず「設定情報一覧」のようなファイルに残しておくようにします。

3.ユーザー単位でアクセス権限の設定が行われている

アプリケーションで作成されたファイル、レポートなどを公開しているフォルダに対して、読み取り/書き込みなどのアクセス制限が適切に設定されていないことがあります。特に、ユーザー固定でアクセス権限を設定しているケースがよくあります。こうした設定方法だと、人事異動などの際の権限変更作業が煩雑となり、結果として意図しないユーザーに読み取りや書き込みを許可してしまっている状態になっていることがあります。

このような場合は、下図のように、必要となる権限のグループ(「読み取り」グループ、「読み取り/書き込み」グループ、「特殊権限」グループなど)を作成し、グループ単位で権限を設定した後で、グループに対してユーザーや別のグループを追加します。

4.ログが出力されていない

第3回でも解説した通り、ユーザーのアプリケーションに対する「アクセスログ」は最低限出力するようにします。ログの出力方法には「OSのログ」「サーバソフトウェアのログ」「アプリケーションログ」などがあります。例えば、Windows Serverであれば、システムログ、アプリケーションログ、セキュリティログなどが標準でイベントログに出力されます。IIS(Internet Information Services)であれば、標準で「C:\inetpub\logs\LogFiles」配下にログが出力されます。

5.サーバのウイルス対策ソフトが適切に設定されていない

サーバのOSが古いバージョンの場合、「そもそもウイルス対策ソフトがインストールされていない」「最新のウイルス対策ソフトが対応していない」といった場合があります。また、ウイルス対策ソフトがインストールされていても、「定義ファイルが最新化されていない」「定期的なウイルススキャンが実施されていない」といったケースもあります。1のOSなどと同様に、ウイルス対策ソフトも最新の状態に保ち、定期的なウイルススキャンを実施するようにしてください。

6.サーバに不要なアプリケーションがインストールされている

サーバ上で、利用していないアプリケーションがインストールされていたり、不要なサービスが起動していたりすることがあります。例えば、筆者自身も顧客環境で「サーバ上で利用していないFTPサーバが2つ起動していた」というケースに出くわしたことがあります。不要なアプリケーションやサービスは、アンインストールするか、自動で起動しないように設定しましょう。

7.アプリケーションのセキュリティ設定が甘い

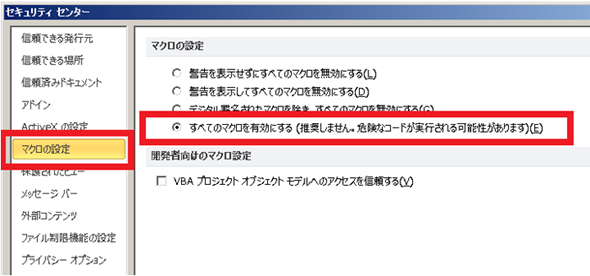

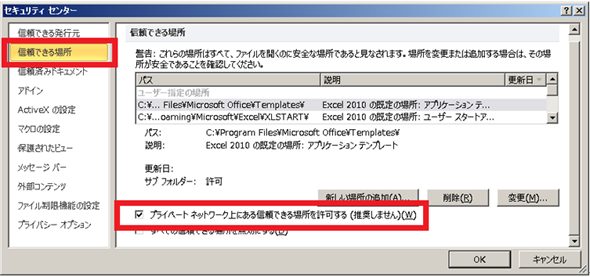

例えば、Microsoft Officeのマクロ設定が「すべてのマクロを有効にする」に設定されていたり、「信頼できる場所」として、ネットワーク上のフォルダや「Cドライブ」のようなルートフォルダが設定されていたりするなど、アプリケーションのセキュリティ設定が、提供元が推奨していない状態になっていることがあります。アプリケーションが配置されているフォルダを確認するなどし、「信頼できる場所」などのセキュリティ設定を適切に行いましょう。

以上7点が、ユーザー部門が作成したアプリケーションに関して確認すべきセキュリティ上のポイントです。次に、実際のメンテナンス作業時に、情報システム部門、ユーザー部門が果たすべき役割を解説します。

関連記事

Copyright © ITmedia, Inc. All Rights Reserved.

「情報セキュリティ10大脅威 2016」、IPAが発表

「情報セキュリティ10大脅威 2016」、IPAが発表 偽装メールが再び拡散、不正マクロを仕込んだ添付ファイルでマルウェア感染

偽装メールが再び拡散、不正マクロを仕込んだ添付ファイルでマルウェア感染 Microsoft Officeのマクロ機能を使った「ばらまき型ウイルス」、今すぐ実践可能な対策は?

Microsoft Officeのマクロ機能を使った「ばらまき型ウイルス」、今すぐ実践可能な対策は?