「失敗を認めなくては前に進めない」――セキュリティ対策に求められる3つの「R」とは:セキュリティ・アディッショナルタイム(11)(2/3 ページ)

鍵は「可視化」――検知やレスポンスも含めた継続的な取り組みの必要性

このように、標的型攻撃やランサムウェアを始めとするサイバー攻撃は巧妙化しており、100%防ぎ切ることは困難だ。この事実を前に、米国で行われたRSA Conference 2016同様、「予防だけでなく、検知やレスポンス体制を整えることの重要性」を訴えるセッションも行われた。

インドのITサービス企業WiproのCISO、サンニル・バーキー氏は、「インシデントに備え、検知からリカバリーまでを含んだライフサイクルの構築が必要だ」と述べ、一時しのぎではない持続可能なセキュリティオペレーションを実現するためには、人とプロセス、テクノロジー、ガバナンス、さらには一連の仕組みが効果的に機能しているかを計測する基準が必要だと説明した。

米RSAのCTO、ズルフィカー・ラムザン氏も、近年のサイバー攻撃の巧妙化に触れ、「攻撃が開始されてから特定するまでの『潜伏期間』を短縮するとともに、攻撃検出後のレスポンスタイムを改善していくことが重要だ」と述べる。そして、検出や対応に欠かせない要素としてラムザン氏は、「可視化(見える化)」と「アイデンティティー」の2つを挙げた。

リスクを緩和しようにも、ネットワークがどのようになっており、どこに守るべき資産があるかが分からなければ、手の打ちようがない。そこでまずは、重要な資産の特定を行うことが重要だ。さらに、ログだけでなく、パケットやNetFlowなどの情報、エンドポイントの挙動といった多様な情報を収集し、相関分析を加え、脅威インテリジェンスと照合しながら、システムで何が起きているかをリアルタイムに可視化することが重要だという。

ラムザン氏はまた、「アイデンティティーはセキュリティの基盤である」と述べ、「適切な人が、適切なリソースに、適切なタイミングで、それも適切な手段でアクセスできるよう保つこと」が、セキュリティには欠かせないと説明した。ただ残念ながら、攻撃者が真っ先に狙うのもこのアイデンティティー情報だ。同氏は、単なる認証やアクセス制御にとどまらず、ライフサイクルやコンテキストといった観点も加味して、アイデンティティーに対するガバナンスを効かせていくことが重要だと述べた。

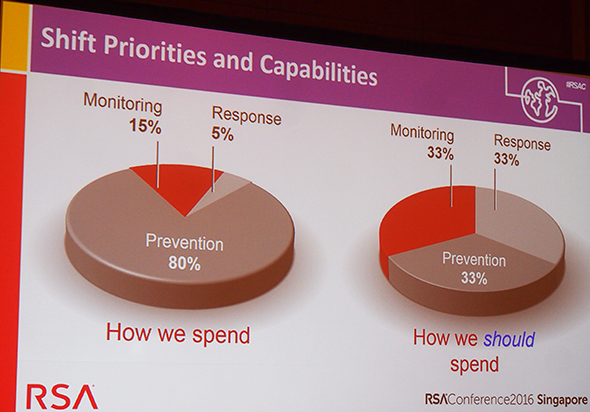

そして同氏は最後に、「現在のセキュリティ投資は、『防止』に80%が割かれており、モニタリングは15%、レスポンスに至っては5%しか割り当てられていない。これを、3分の1ずつという割合にシフトしていくべきだ」と指摘した。ビジネスの一部、経営の一部としてセキュリティを捉え、企業を取り巻くリスクを緩和するという観点からも、バランスのとれた取り組みは欠かせない。リスクベースのセキュリティ対策を進め、経営層が適切に意思決定を行い、予算を投じていくためにも、アイデンティティー情報や資産の洗い出しと、可視性の確保が必要だという。

これまでの対策の誤りを認めた上で、企業文化の変革を

RSAでアドバンストサイバーディフェンスプラクティス担当ディレクターを務めるアジーム・アリーム氏は、基調講演における「ビジネス駆動型のセキュリティ」というメッセージを受け、「経営に対してマイナスの効果をもたらすのではなく、事業を推進していくためのセキュリティが必要だ」と述べた。

同氏はインタビューの中で、度々「セキュリティに100%はあり得ない」と指摘し、組織には備え(Readiness)と対応(Response)、そしてレジリエンス(Resilience)という3つの「R」が求められるとした。つまり、いざというときに備えた、プロアクティブなインシデントレスポンス機能と、侵害が発生しても組織が機能し続けられるような能力が必要だという。

「セキュリティインシデントはいずれは起こるもの。それに備えて守るべきものを特定し、被害を最小化するための戦術とテクニック、手順を整備し、侵害に速やかに対処できる準備を整えることが重要だ。その中では、脅威インテリジェンス情報を活用することも大きな役割を果たす。攻撃者の行動パターンを把握し、振る舞いをモニターすることによって、サイバー犯罪者にとって困難な状況を作り出すことが必要だろう」(同氏)

そして、アリーム氏もやはり、その鍵を握るのは「可視化」だと指摘する。

「ビジネス駆動型のセキュリティを実現し、プロアクティブな防御を可能にするためには、包括的な可視性が必要だ。これは将来、IoTをはじめとする新しいテクノロジーを活用し、膨大なデータを活用していく上でも欠かせない要素になる。また、組織の経営層とセキュリティ担当者との間にある『嘆かわしきギャップ』を埋める上でも、可視性は重要だ」(アリーム氏)

RSAではそのために、ログやフローデータ、パケットなどあらゆる情報を収集・分析し、振る舞いなどの特徴に基づいて脅威を特定する製品「Security Analytics」を提供している。だがアリーム氏は、「セキュリティは製品だけで実現できるものではない。テクノロジーだけでなく、人やプロセスを整備することも必要だ」とくぎを刺した。

「企業や組織は、これまでのセキュリティ対策において失敗してきたことを認めなくてはならない。失敗を認めなくては前に進めないし、マルウェアを見つけ出すハンターも育たない。その過程では、企業文化そのものの変化も必要だろう」(アリーム氏)

またこの過程においては、どの程度のセキュリティ対策を達成できたか計測できる「基準」も必要だと述べた。「何をどのくらい検知でき、何を防げたのか」といった事柄を計測し、エビデンスを集め、それを基にどの程度改善したかを示すことは、セキュリティ能力の向上だけでなく、経営層の理解にもつながる。ただこのとき、「目指すべき場所を示すマップ自体も、状況の変化に伴って移り変わる。自分が持っているマップが正しいかどうかを定期的にチェックすることも必要だ」と指摘した。

さらに、全世界的な課題であるセキュリティ人材不足について、英国のGCHQ(政府通信本部)が先導する取り組みなどを引き合いに出し、「政府と業界、アカデミックな人々が協力し、失敗を受け入れつつ、現実的な問題を解決するための教育を実現していく必要がある」と述べ、キャリアパスの整備も重要だとした。

Copyright © ITmedia, Inc. All Rights Reserved.

RSA アドバンストサイバーディフェンスプラクティス担当ディレクター アジーム・アリーム氏

RSA アドバンストサイバーディフェンスプラクティス担当ディレクター アジーム・アリーム氏