「失敗を認めなくては前に進めない」――セキュリティ対策に求められる3つの「R」とは:セキュリティ・アディッショナルタイム(11)(3/3 ページ)

検出・対応までの時間短縮を支援するツール群

カンファレンス会場では、予防だけでなく、「検出」「対応」を支援するためのツールも紹介された。

多数のアラートに煩わされず、迅速に対処するための「初動対応自動化サーバ(仮称)」

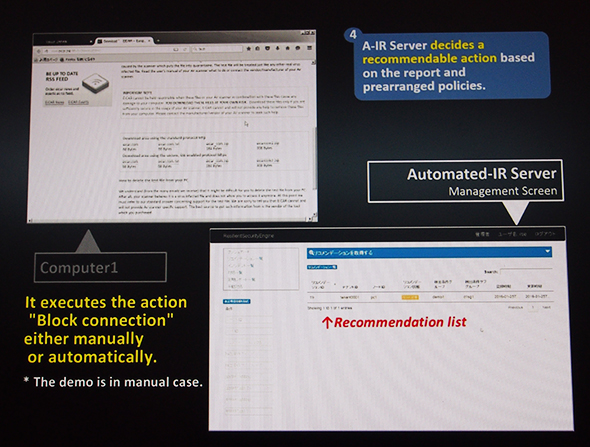

日本ネットワークセキュリティ協会(JNSA)のブースでは、会員企業の一部がソリューション紹介を行った。その1社であるNTTデータは、2017年度のリリースを目指して開発中という「初動対応自動化サーバ(仮称)」を、デモンストレーションを交えながら紹介した。

この自動化サーバは、ルーターやスイッチ、プロキシサーバといったネットワーク機器と、サンドボックスや不正侵入検知システム(IDS)、SIEMといったセキュリティ機器(セキュリティセンサー)の“仲立ち”を行い、検出した脅威の情報に基づいて自動的に対処を行えるようにするものだ。例えばサンドボックス側でマルウェアを検出すると、自動化サーバはその情報に基づいてどのように対処すべきか意思決定を行い、ネットワーク機器に「感染した恐れのある端末からの通信を遮断する」「外部の悪意あるサーバとの通信をブロックする」といったアクションをとるように指示を出す。

「NTTDATA-CERTの経験やナレッジも反映したポリシーに基づいて判断の部分を自動化することで、人手で行う作業を最小限に減らし、対処までの時間を短縮できる。これによって、多数のアラートに煩わされることなく、迅速に対処を行い、被害を最小現に抑えることを目指す。また、OpenFlowやAPIを活用して機器と連携できるため、特定のベンダーにとらわれず、既に導入済みのマルチベンダーの機器を活用できることも特徴だ」(NTTデータ)

リアルタイム行動分析やヒストリ連携も可能な「Security Analytics」

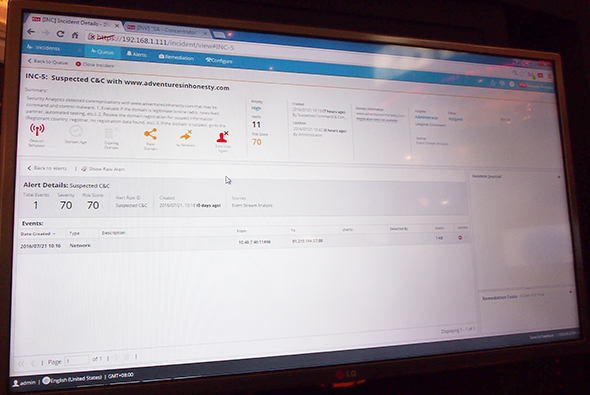

またRSA Securityのブースでは、2016年春にリリースされた「Security Analytics 10.6」の機能が紹介された。Security Analyticsは、パケットやログ情報、エンドポイントの挙動などを収集し、相関分析を加えてネットワークの状況を可視化する製品だ。新バージョンでは、誤検知を減らしつつ早期にインシデントを見つけるための機能として、リアルタイム行動分析エンジンを追加したことが特徴となっている。

これは、ユーザーの振る舞い分析機能とも表現できる。「新規登録されたばかりのドメインにアクセスしていないか」「今までアクセスしたことのない、珍しいドメインにアクセスしていないか」「リファラのないクライアントでアクセスしていないか」といった複数の指標を掛け合わせ、独自のアルゴリズムに基づいて解析し、マルウェア感染の可能性を算出。それがしきい値を超えた場合にアラートを出し、より詳細に調査を行えるよう支援する。これによって、「横に感染が広がり、情報が外部に流出するといった最悪の事態に陥る前に、インシデントを見つけ出せるようにする」(RSA Security)。

また、蓄積してきたヒストリと連携した分析も可能だ。同じアラートでも、初めて警告が上がった端末と、過去に何らかのアラートが発生した端末とでは、深刻度が変わってくる。Security Analyticsでは、過去に何らかのアラートが発生した端末をハイライト表示することで、セキュリティ担当者が優先順位を付け、ECATなど他のツールを活用して速やかに詳細を調査できるよう支援することもできるという。

「通信全体を可視化し、行動を見たかった」、Security Analyticsを導入したリクルート

会場では、実際にSecurity Analyticsを導入し、脅威の可視化とインシデントレスポンスに活用しているリクルートテクノロジーズの話を聞く機会も得られた。同社がSecurity Analyticsを導入したのは2014年秋のこと。インターネットからリクルートグループのシステムに対してやってくる通信の可視化に加え、システム内部の情報も収集し、IDS/IPSといったセキュリティ機器が発するアラートに連動して、詳細な情報を解析できる仕組みを作り挙げている。

ITスペシャリストとして、リクルートグループ全体のセキュリティ対策を進めているリクルートテクノロジーズ ITソリューション統括部 サイバーセキュリティコンサルティング部 セキュリティアーキテクチャーグループ グループマネジャーの松原由美子氏は、「センサーがアラートを上げ、『何かが起きています。以上』で終わるのではなく、何が起きているのかをきちんと把握したかった。マルウェアが行動した結果何が起きているのか、それはどこから来たのか、兆候はあったのかといった事柄を調べるため、通信全体を可視化し、『行動』を見たかった」と、導入の理由を説明した。

それまでもログなどの情報は収集していたが、インシデントの前後のデータを見つけ出すプロセスは手作業だった。センサーからのアラートを基に分析する際、「大体この辺かな」と当たりをつけて解析するのには手間と時間がかかり、「それがセキュリティ対策上ネックになっていた」と松原氏は振り返る。場合によっては、アプリケーション部隊などに依頼しログを見せてもらう必要もあり、インシデント対応に時間を要することが課題だった。

同社はこうした問題に対して複数のツールを検討。「アラートに連動して、詳細なパケット情報へのドリルダウンが容易なこと」「日本語が文字化けせずにきちんと表示されること」「事前検証時のセットアップがスムーズで、2日間という短期間で導入できたこと」などから、Security Analyticsを導入した。この結果、センサーのアラートが指し示す点を即座に特定し、pcapを解析して、インシデントの全体像を把握するという作業を、ストレスなく実現できるようになった。

「一次切り分け後の解析に当たるアナリストの時間を分析に集中させたい、という目的を達成できた。中には、インシデントがないのに、毎日のようにSecurity Analyticsを見ているアナリストもいる」(松原氏)

リクルートグループでは、グループ全体としてセキュリティを大きな課題と捉え、取り組みを進めているという。ただ、予算には限りがあるのも事実。そこで、セキュリティ部門とガバナンス部門が継続的にコミュニケーションを取り、優先順位を決めた上でセキュリティ対策の強化に取り組んでいる。松原氏はまた、「いくらいい機器を導入しても、機器は補助してくれるだけ」とも述べ、高い志を持ったメンバーを集め、前を向いて継続的にセキュリティ強化に取り組める組織作りもポイントだと語った。

次なる課題はノイズの排除、機械学習やデータサイエンス応用に可能性

こうして監視や可視化を通じて早期の脅威検出を実現しようとする際、現実的な課題になるのが、「過検知や誤検知の多さ」だ。多くの情報を収集すればするほど、その中に含まれるノイズも増加する。その結果、運用コストが増大してしまう。

この課題の解決策として期待されているのが「機械学習」や「人工知能」といったテクノロジーだ。会場ではIBMが、「Watson」のコグニティブシステムをセキュリティ解析に活用する方向性を紹介していた。ログやパケット、フロー情報に加え、脆弱性や脅威情報のフィードも含めたより多くのデータを、パターン解析やルールベースの解析、ビヘイビア分析から一歩進んだ推論アルゴリズムに適用することで、ノイズを減らし、人間が「認識可能」なデータとして提供。人材不足の問題を解決し、SOC運用を支援するという。

また、RSA Securityのリサーチャー、エーヤル・コールマン氏も、「誤検出やエラーのコストは高くついている。そして脅威を検出するためのデバイスが増えれば増えるほど、その数は増加する」と指摘し、機械学習やデータサイエンスなどの分野をセキュリティと結び付けることで、問題解決につながると提案した。

コールマン氏によれば、その際のポイントは、「システムを可能な限りシンプルに保つこと」だという。同氏は「とかく機械学習のモデルは複雑化しがちだが、それを人間が理解可能なシンプルなものに保つことでノイズを大きく減らすことができる。そして、複数のシンプルなモデルを集約することで、これまでにない速さで変化する状況に追随し、インシデントの全体像を描き出すことが可能になるだろう」と述べた。

関連記事

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

唯一の日本勢ということもあって盛況だった日本ネットワークセキュリティ協会(JNSA)のブース

唯一の日本勢ということもあって盛況だった日本ネットワークセキュリティ協会(JNSA)のブース

リクルートテクノロジーズ ITソリューション統括部 サイバーセキュリティコンサルティング部 セキュリティアーキテクチャーグループ グループマネジャーの松原由美子氏

リクルートテクノロジーズ ITソリューション統括部 サイバーセキュリティコンサルティング部 セキュリティアーキテクチャーグループ グループマネジャーの松原由美子氏 iPhone問題で再び繰り返される「自由」と「安全」の対立

iPhone問題で再び繰り返される「自由」と「安全」の対立 RSA Conference 2016に見る「可視化」「検出」「対応」を支援する製品たち

RSA Conference 2016に見る「可視化」「検出」「対応」を支援する製品たち DevOpsとSecは同じ夢を見るか?

DevOpsとSecは同じ夢を見るか?