サービス事業者の14%がパスワードを平文管理 フィッシング対策協議会:パスワード難読化を標準に

フィッシング対策協議会の認証方法調査・推進ワーキンググループが発表したインターネットサービス事業者が採用している認証方法についての調査結果によると、IDとパスワードのみの認証方法が大多数で、パスワードを平文で管理している事業者が14%あった。

この記事は会員限定です。会員登録(無料)すると全てご覧いただけます。

フィッシング対策協議会の認証方法調査・推進ワーキンググループは2019年5月16日、インターネットサービス事業者が採用している認証方法についての調査結果の一部を速報として発表した。

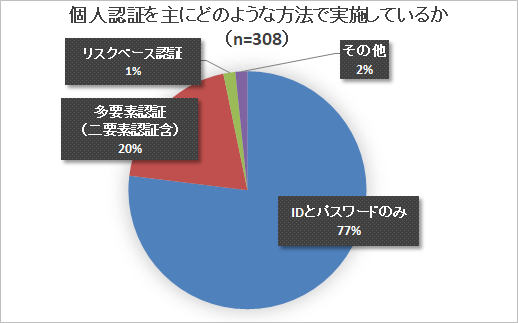

個人の認証方法については、多くがIDとパスワードの組み合わせで、多要素認証やリスクベース認証を採用している事業者は少なかった。具体的には「IDとパスワード」と回答した割合は77%、二要素認証を含む「多要素認証」は20%、「リスクベース認証」は1%だった(図1)。

この結果について認証方法調査・推進ワーキンググループは「サービス事業者から漏えいしたパスワードリストを利用する『リスト型攻撃』によって不正アクセス被害が顕在化して以来、パスワード以外の要素を認証に追加適用するサービスが増加した。認証要素の追加は安全性の向上につながる一方、認証手順が増えるため利用者の利便性は低下する。そのため、多要素認証の導入を単に推進するのではなく、サービスが扱う情報や資産の性質と、安全性や利便性のバランスを考慮して、サービスごとに適切な認証環境を構築する必要がある」としている。

内外のリスクに有効なパスワード難読化処理

次に、インターネットサービスのユーザーに対してパスワードの変更を定期的に要求しているかどうかについては要求していると回答した事業者が多く、「していない」と回答した割合は26%だった。パスワードの変更頻度については「3カ月以内」が33%、「6カ月以内」が26%、「12カ月以内」が10%、「12カ月を超えた期間で実施」が5%だった。

パスワードの定期的な変更について同ワーキンググループは「総務省が運営する『国民のための情報セキュリティサイト』が、2018年3月に『パスワードの定期的な変更は不要』と発表した。これは、パスワードの定期的な変更を求めることによって、パスワードの作り方がパターン化し、単純なパスワードを使用してしまう他、パスワードの使い回しが横行してしまうことへの対処だ。しかしこの対処は、単純なパスワードを使用せず、使い回しもしないという認識が利用者の間に行き渡っていることが前提となる。現在は利用者を啓発しつつ、サービス事業者に対してもパスワードの定期的な変更を不要とすることを浸透させる段階だと認識している」と述べている。

最後に、パスワードの管理方法について調査した。万が一パスワードが盗まれても問題ないよう、ハッシュや暗号化などを施した状態で管理しているかどうかについては、86%が「パスワードを読めない状態で管理している」と回答した。その一方で14%が平文で管理していた(図2)。

この結果を受けて同ワーキンググループは「パスワード漏えいのリスクは外部からの侵入だけでなく、内部スタッフが標的型攻撃を受けた場合の漏えいや悪意によるものもある。これらのリスクを想定すると、パスワードの『ハッシュ化』『暗号化』といった難読化処理は、標準とすべき対策だ」としている。

今回の調査は2019年2月に、インターネットサービスを提供している事業者を対象に実施し、308人から回答を得た。認証方法調査・推進ワーキンググループは、フィッシング対策と関連の高いインターネットサービスの利用者認証について調査し、より安全なサービスの提供と利用に向けて認証方法関連の情報を提供する目的で、2018年10月から活動している。

関連記事

公開鍵を「公開しない」ってどういうこと?

公開鍵を「公開しない」ってどういうこと?

2019年4月のセキュリティクラスタでは、「『ラブライブ!』のドメインハイジャック」「アプリケーションのデータを書き換えて利用制限時間を引き延ばしたため、電磁的記録不正作出・同供用で書類送検された事件」「パスポートの署名検証に使う公開鍵の開示を求めたものの、開示されなかった事例」が話題となりました。 英国のサイバーセキュリティと世界の流出パスワードの現状、英国NCSCが分析

英国のサイバーセキュリティと世界の流出パスワードの現状、英国NCSCが分析

英国の国家サイバーセキュリティセンター(NCSC)は、初の「UK Cyber Survey」の結果を発表した。世界で発生したサイバー侵害において、第三者が利用したパスワード10万種類についての分析結果も併せて発表した。 仮想通貨の発掘は悪なのか? VS. 平文パスワード保存は是なのか?

仮想通貨の発掘は悪なのか? VS. 平文パスワード保存は是なのか?

2019年1月、年明けのTwitterセキュリティクラスタでは「ZOZOの前澤社長のツイート」や「Coinhive裁判」の他、「宅ふぁいる便」の情報漏えいが大きな話題となりました。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.