Web僒乕僶偺24亊365娔帇傪幚尰偡傞丂乣偦偺2 - URL娔帇梡偺僣乕儖傪僀儞僗僩乕儖偡傞乣丗24亊365偺僔僗僥儉娗棟乮5乯

慜夞偼丄Web僒乕僶偺娔帇偵摉偨偭偰丄偳偺傛偆側晹暘傪娔帇懳徾偲偡傞偺偐傪夝愢偟偰偒傑偟偨丅娔帇懳徾偑寛傑偭偨偲偙傠偱丄崱夞偼偄傛偄傛娔帇僣乕儖偺慖掕偲幚嵺偺僀儞僗僩乕儖嶌嬈傪恑傔偰偄偒傑偡丅乮曇廤嬊乯

丂慜夞乮乽偦偺1 - 壗傪娔帇偡傟偽偄偄偺偐丠乿乯偱偼丄Web僒乕僶偺壱摥傪妋擣偡傞偨傔偵丄壗傪娔帇偡傞傋偒偐傪夝愢偟偨丅崱夞偼偦偺嵺偵婰弎偟偨奣梫傪摜傑偊偨忋偱丄傛傝嬶懱揑側娔帇曽朄偵偮偄偰夝愢偡傞丅

仭娔帇崁栚偲娔帇僣乕儖偺嶔掕

丂偙偺楢嵹偱壗搙傕婰弎偟偨傛偆偵丄僔僗僥儉偺娔帇偵偼偝傑偞傑側娔帇崁栚偑懚嵼偡傞丅偦傟偧傟偵堄枴偺偁傞娔帇偱偼偁傞偑丄偦偺娔帇傪幚尰偡傞僣乕儖傪専摙偡傞抜奒偱丄幚尰壜擻側娔帇崁栚偑尷掕偝傟偰偔傞丅僔僗僥儉偺塣梡傪愱栧偵偟偰偄傞婇嬈傗丄戝婯柾側僔僗僥儉傪塣梡偟側偗傟偽側傜側偄婇嬈乛抍懱偱偁傟偽丄僐僗僩傪偐偗偰戝婯柾側娔帇僣乕儖傪摫擖偡傞偙偲偑偱偒傞丅偟偐偟丄彫婯柾側僔僗僥儉偺娔帇栚揑偵崅壙側娔帇僣乕儖傪峸擖偟偨傝丄愱梡偺娔帇僣乕儖傪奐敪偡傞偙偲偼崲擄偱偁傞丅偦偙偱丄杮楢嵹偱偼乽僼儕乕偺娔帇僣乕儖乿偲偄偆偙偲傪慜採偵夝愢偡傞丅摉慠僼儕乕娔帇僣乕儖偱偁傞埲忋丄壜擻側娔帇崁栚偵惂尷偑偱偒傞丅偦傟偱傕壜擻側尷傝桳岠側娔帇傪愝掕偱偒傞傛偆偵搘椡偟偰傒傞偮傕傝偱偁傞丅

丂惓捈偵崘敀偡傞偲丄昅幰偼僔僗僥儉塣梡傪愱栧偵偡傞婇嬈偵強懏偟偰偄傞庤慜丄僼儕乕偺娔帇僣乕儖偵怗傞偙偲偼傎偲傫偳側偄丅偦偺偨傔杮楢嵹偱怗傟傞僼儕乕偺娔帇僣乕儖偺懡偔偼丄偼偠傔偰愙偡傞傕偺偽偐傝偱偁傞丅撉幰偺曽偺拞偵丄傛傝廩幚偟偨婡擻傪帩偭偨娔帇僣乕儖傪偛懚偠偺曽偑偄傜偭偟傖傞傛偆偱偁傟偽丄巹偺曽偑偛嫵庼婅偄偨偄偲偄偆偺偑杮壒偱偁傞丅偲偼偄偊乽壗傪娔帇偡傞偐乿偲乽壗傪専抦偟偨偄偺偐乿偲偄偆娔帇偺栚揑偲娔帇懳徾傪柧傜偐偵偟偨忋偱丄偦偺栚揑傪払惉偱偒傞僣乕儖傪嶔掕偡傞偙偲偼壜擻偱偁傞丅梫偡傞偵栚揑偝偊払惉偱偒傟偽丄偦偺庤抜偼壗偱傕峔傢側偄偲偄偆偙偲偩丅

仠娔帇懳徾偲娔帇崁栚

丂Web僒乕僶偺娔帇偱嵟傕廳梫側偺偼乽Web僒乕價僗偺壱摥傪妋擣偡傞乿偙偲偱偁傞丅偙偺娤揰偐傜嵟傕妋幚側曽朄偼丄幚嵺偵摿掕偺佱URL乮Uniform

Resource Locator乯佲傪嶲徠偟偰傒傞偙偲偱偁傞丅偮傑傝丄僀儞僞乕僱僢僩宱桼偱摿掕偺URL傪嶲徠偡傞偙偲偵傛偭偰丄娔帇懳徾偲側傞Web僒乕僶偺惓忢側壱摥傪妋擣偡傞偺偱偁傞丅偙偺娔帇偵傛偭偰丄埲壓偺忬懺偑専抦偱偒傞丅

(1) 惓忢偵摿掕偺URL傪嶲徠偱偒傞

(2) 側傫傜偐偺棟桼偵傛傝摿掕偺URL偺嶲徠偵昁梫埲忋偺帪娫偑偐偐傞

(3) 側傫傜偐偺棟桼偵傛傝摿掕偺URL傪嶲徠偱偒側偄

丂傛偔傾僋僙僗偡傞Web僒僀僩偱傕丄帪愜乽偄偮傕傛傝傾僋僙僗偵帪娫偑偐偐傞乿偁傞偄偼乽傑偭偨偔傾僋僙僗偱偒側偄乿偲偄偆忬懺偵側傞偙偲偑偁傞丅偙傟傜偑忋婰(2)丄傑偨偼(3)偵憡摉偡傞丅儐乕僓乕偲偟偰姶偠傞乬偄偮傕偲堘偆乭偲偄偆忬懺傪丄娔帇僣乕儖偼掕婜揑側娔帇偵傛傝慺憗偔専抦偟偰丄娗棟幰偵捠抦偡傞偙偲偑偱偒傞丅

丂娔帇埲奜偺暋嶨側夝愢傪徣棯偡傞偨傔丄崱夞娔帇懳徾偲偡傞Web僒乕僶偼斾妑揑扨弮側峔惉傪憐掕偟偨偄丅Web僒乕僶偼扨撈偱棫偪忋偘傜傟乮Apache傪巊梡乯丄儘乕僪僶儔儞僒傗僋儔僗僞儕儞僌側偳偵傛傞晧壸暘嶶傗忕挿惈傪峫椂偟偨僔僗僥儉峔惉偑偲傜傟偰偄側偄傕偺偲偡傞丅偙偺Web僒乕僶傪娔帇懳徾偲偟偰丄偙偺Web僒乕僶撪偵偁傞摿掕URL傪掕婜揑偵嶲徠偟偰丄Web僒乕價僗偺壱摥傪娔帇偡傞丅

仠巊梡偡傞娔帇僣乕儖〜Nagios

丂Web僒乕價僗偺壱摥娔帇傪幚峴偡傞僣乕儖偲偟偰丄崱夞偼乽Nagios乿傪巊梡偡傞偙偲偵偡傞丅Nagios偼彮偟慜傑偱乽NetSaint乿偲屇偽傟偰偍傝丄杮楢嵹偱傕埲慜偵徯夘偟偨偙偲偑偁傞僼儕乕偺娔帇僣乕儖偱偁傞丅Nagios傪幚峴偡傞僾儔僢僩僼僅乕儉偲偟偰丄Red

Hat 7.3傪僀儞僗僩乕儖偟偨PC傪1戜梡堄偟偨丅偙傟偑崱夞偺娔帇僒乕僶偱偁傞丅偪側傒偵丄僱僢僩儚乕僋墇偟偵娔帇傪幚峴偡傞偨傔丄娔帇梡偺僒乕僶偲偟偰梡堄偡傞婡嵽偵偼丄1偮埲忋偺TCP/IP偺僱僢僩儚乕僋丒僀儞僞乕僼僃僀僗傪帩偨偣偰偄傞偙偲偑嵟掅尷偺僴乕僪僂僃傾梫審偱偁傞丅

丂Nagios偼丄僱僢僩儚乕僋愙懕偝傟偨儂僗僩傗丄儂僗僩忋偱摦嶌偟偰偄傞僒乕價僗偺摦嶌忬嫷傪娔帇偟丄巜掕偝傟偨娔帇僞僀儈儞僌偱僗僥乕僞僗傪廂廤偡傞丅娔帇懳徾偵栤戣傪敪尒偡傞偲丄偁傜偐偠傔巜掕偝傟偨楢棈愭傊丄巜掕偝傟偨曽朄乮儊乕儖丄儁乕僕儍側偳乯偱捠抦偡傞丅傑偨丄Web僽儔僂僓宱桼偱丄娔帇懳徾偺僗僥乕僞僗傗娔帇儘僌丄儗億乕僩傪嶲徠偡傞偙偲傕偱偒傞丅

丂傑偢丄Nagios偺嵟怴僶乕僕儑儞傪Nagios偺岞幃僒僀僩偐傜擖庤偡傞丅Core Distribution偲偟偰丄9寧15擔偵嵟怴偺1.0b6僶乕僕儑儞偑儕儕乕僗偝傟偰偄傞偺偱丄崱夞偼偙傟傪擖庤偟偨丅奺庬僾儔僌僀儞丄傾僪僆儞僜僼僩傕偁傞偺偱丄愢柧暥傪撉傫偱嫽枴偑偁傞傕偺傪堦弿偵僀儞僗僩乕儖偡傞偙偲傪偍姪傔偡傞丅崱夞偼傑偢丄Core Distribution偺傒傪僀儞僗僩乕儖偡傞丅

丂Nagios偺僀儞僗僩乕儖偵偼丄摦嶌壜擻側Linux OS偲丄C僐儞僷僀儔偑昁梫偲側傞丅傑偨丄Core Distribution偵娷傑傟偰偄傞CGI僾儘僌儔儉傪巊梡偡傞応崌丄僀儞僗僩乕儖偡傞僒乕僶忋偱Apache側偳偺Web僒乕僶僾儘僌儔儉偲丄Thomas Boutell偺gd儔僀僽儔儕偺僶乕僕儑儞1.6.3埲忋偑昁梫偵側傞丅Web僒乕僶僾儘僌儔儉偼Web僽儔僂僓宱桼偱偺憖嶌偵丄gd儔僀僽儔儕偼僗僥乕僞僗儅僢僾傗僩儗儞僪忣曬偺昞帵偵巊梡偡傞丅側偍丄gd儔僀僽儔儕偺僀儞僗僩乕儖偵偼丄偝傜偵zlib偍傛傃libpng傪僀儞僗僩乕儖偡傞昁梫偱偁傞偺偱拲堄偟偰傎偟偄丅

僼儕乕偺娔帇僣乕儖 乽Nagios乿

丂Nagios偼丄NetSaint偲偄偆柤慜偱1999擭3寧14擔偵嵟弶偺僶乕僕儑儞偑儕儕乕僗偝傟偰偄傞丅僱僢僩儚乕僋偱愙懕偝傟偨儂僗僩偲丄僱僢僩儚乕僋忋偱採嫙偝傟偰偄傞僒乕價僗傪娔帇偡傞偨傔偵嶌惉偝傟偨娔帇梡僣乕儖偱偁傞丅偦偺屻悢夞偺僶乕僕儑儞傾僢僾傪宱偰2002擭3寧1擔偵僶乕僕儑儞0.0.7傪儕儕乕僗屻丄摨擭7寧25擔偵NetSaint偲偄偆柤徧偱偺奐敪傪廔椆偟偨丅偦偟偰怴偨偵Nagios偲柤徧傪曄偊丄2002擭5寧10擔偵儀乕僞斉偲偟偰1.0b1傪儕儕乕僗偟丄NetSaint偺婡擻傪堷偒宲偓偮偮丄尰嵼傕奐敪偑宲懕偝傟偰偄傞丅2002擭9寧20擔尰嵼丄Nagios偺嵟怴僶乕僕儑儞偼1.0b6偱偁傞丅

丂側偍丄Nagios偼丄Free Software Foundation偵傛傞GNU General Public License Version 2偺壓偱儔僀僙儞僗偝傟偰偄傞丅徻偟偔偼丄Nagios傪僟僂儞儘乕僪偡傞偲摨崼偝傟偰偄傞LICENSE僼傽僀儖傪嶲徠偟偰傎偟偄丅http://www.nagios.org/

仭娔帇婎弨偺嶔掕

丂娔帇懳徾偲娔帇崁栚偼寛傑偭偨偑丄幚嵺偵娔帇傪幚峴偡傞偨傔偵偼丄偝傜偵徻嵶偵娔帇婎弨傪嶌惉偡傞昁梫偑偁傞丅嶔掕偟側偗傟偽側傜側偄娔帇婎弨偼埲壓偺傛偆側帠暱偱偁傞丅

- 偳偙偐傜娔帇偡傞偐

- 娔帇僒乕僶偐傜娔帇懳徾傑偱偺僱僢僩儚乕僋摓払惈偺妋曐

- 嶲徠偡傞URL

- 忈奞敪惗帪偺傾儔乕僩捠抦愭

- 忈奞敪惗屻偺懳墳曽朄

仠偳偙偐傜娔帇偡傞偐

丂娔帇僒乕僶偼丄娔帇懳徾偲側傞僒乕僶偲偼暿偺僱僢僩儚乕僋僙僌儊儞僩忋偵偁傞偙偲偑朷傑偟偄丅偙傟偼丄摨偠僱僢僩儚乕僋僙僌儊儞僩忋偵娔帇僒乕僶傪愝抲偟偨応崌丄偄偔偮偐偺僱僢僩儚乕僋僙僌儊儞僩傪宱桼偟偰Web僒乕僶偵摓払偡傞儐乕僓乕偲斾妑偟偰僱僢僩儚乕僋宱楬忋偺栤戣偵憳嬾偟偵偔偔丄扨弮偵Web僒乕僶僾儘僙僗偑摦偄偰偄傟偽丄偦偺URL偺僂僃僽儁乕僕傪嶲徠偱偒傞偲偄偆掱搙偺娔帇偲側偭偰偟傑偆偨傔偱偁傞丅偟偐偟丄偝傑偞傑側側惂栺偐傜丄摨偠僱僢僩儚乕僋僙僌儊儞僩忋偵娔帇僒乕僶傪愝抲偟側偗傟偽側傜側偄働乕僗偑敪惗偟偰偟傑偆偐傕偟傟側偄丅偦偺応崌偵偼丄娔帇僒乕僶偑専抦偟偒傟側偄僱僢僩儚乕僋揑側忈奞偑敪惗偡傞壜擻惈偑忢偵偁傞偙偲傪丄娗棟幰偼朰傟側偄傛偆偵偟側偗傟偽側傜側偄丅

仠娔帇僒乕僶偐傜娔帇懳徾傑偱偺宱楬偺妋曐乮僱僢僩儚乕僋摓払惈乯

丂Web僒乕價僗偺壱摥娔帇偼丄捠忢僀儞僞乕僱僢僩宱桼偱幚峴偡傞丅偙偺応崌偵昁恵偲側傞偺偼丄娔帇僒乕僶偐傜僀儞僞乕僱僢僩傊偺摓払惈偱偁傞丅娔帇僒乕僶偐傜娔帇懳徾偲側傞Web僒乕僶偵摓払偱偒側偗傟偽丄娔帇偑偱偒側偄偺偼帺柧偺棟偱偁傞丅側偍丄嶲徠偡傞URL偑儐乕僓乕擣徹傪昁梫偲偡傞儁乕僕偱偁傞応崌偵偼丄娔帇僣乕儖偵擣徹忣曬傪帩偨偣傞昁梫偑偁傞丅娔帇僣乕儖偵傛偭偰偼擣徹偡傞婡擻傪帩偭偰偄側偄応崌傕偁傞偺偱丄娔帇僣乕儖偺嶔掕偵偼拲堄偡傋偒偱偁傞丅

丂偪側傒偵丄崱夞偼夝愢偟側偄偑丄娔帇懳徾僒乕僶忋偺僾儘僙僗傗儘僌傪娔帇偡傞応崌丄娔帇偵巊梡偡傞僾儘僩僐儖偵傕傛傞偑丄僀儞僞乕僱僢僩傪宱桼偟偰娔帇偡傞偙偲偼丄僙僉儏儕僥傿忋岲傑偟偔側偄丅偦偺偨傔丄偙傟傜偺娔帇傪幚峴偡傞応崌丄娔帇僒乕僶孮傊捈愙傾僋僙僗偱偒傞娔帇愱梡僱僢僩儚乕僋乮愱梡慄傗僟僀儎儖傾僢僾夞慄側偳乯傪峔抸偟丄乬棤乭偐傜娔帇懳徾僒乕僶偺忣曬傪庢摼偡傞傛偆偵偡傞偙偲偑懡偄丅

仠嶲徠偡傞URL偺寛掕

丂娔帇偺偨傔偵幚嵺偵嶲徠偡傞URL偼丄忢偵屌掕偺傕偺傪嶲徠偡傋偒偱偁傞丅傑偨丄娔帇偺惛搙傪傛傝岦忋偝偣偨偄偺偱偁傟偽丄嶲徠偡傞URL偺悢傪憹傗偡偙偲偵側傞丅僒乕價僗偺僩僢僾儁乕僕偲偟偰棙梡偟偰偄傞URL偺傎偐丄傛傝懡偔偺傾僋僙僗偑梊憐偝傟傞儁乕僕丄偁傞偄偼偁傑傝傾僋僙僗偑懡偔側偄儁乕僕傪摨帪偵嶲徠偡傞偲丄偦傟傜偺悢抣偺斾妑偵傛偭偰忈奞偺愗傝暘偗偵栶棫偮偙偲傕偁傞丅

仠娔帇娫妘偲忈奞偲敾抐偡傞乬偟偒偄抣乭偺寛掕

丂娔帇僒乕僶偑URL傪嶲徠偡傞娫妘偲丄娔帇僣乕儖偑庢摼偟偨娔帇懳徾偺僗僥乕僞僗偐傜忈奞偲敾抐偡傞偨傔偺乬偟偒偄抣乭傪寛掕偡傞丅掕婜揑偵巜掕偝傟偨URL傪妋擣偟偰丄摿掕偺帪娫撪乮僞僀儉傾僂僩抣偲偟偰愝掕乯偵巜掕URL偺僨乕僞傪偡傋偰嶲徠偱偒側偄忬懺傪専抦偟偨応崌丄娔帇僣乕儖偼Web僒乕僶偺忈奞偲偟偰傾儔乕僩傪捠抦偡傞丅傑偨丄忢偵嶲徠偡傞応崌偺儗僗億儞僗僞僀儉傪寁應偟丄偙偺儗僗億儞僗僞僀儉偑婯掕抣傪忋夞偭偨応崌偵丄寈崘偲偟偰娔帇僔僗僥儉偐傜傾儔乕僩傪捠抦偡傞傛偆偵愝掕偟偰傕偄偄丅

仠傾儔乕僩捠抦愭偺寛掕

丂娔帇僔僗僥儉偑忈奞傪専抦偟偨応崌丄傾儔乕僩傪偳偙偵捠抦偡傞偐傪寛掕偡傞丅娔帇懳徾僒乕僶偺娗棟幰偼傕偪傠傫昁梫偱偁傞偑丄1恖偩偗偵傾儔乕僩傪捠抦偡傞偲丄偦偺1恖偵偩偗晧壸偑妡偐傞丅乽妋偐偵丄僔僗僥儉偺娗棟幰偲偼偦偆偄偆傕偺偩乿偲偁偒傜傔偰偟傑偆偺偼娙扨偩偑丄24帪娫365擔壱摥偡傞僔僗僥儉偺塣梡偵扴摉幰偑1恖偲偄偆偺偼丄偁傑傝偵傕柍棟偑偁傞丅傗偼傝嵟掅偱傕3恖埲忋偺娗棟幰傪寛傔偰丄傾儔乕僩傕暋悢恖偵捠抦偡傞傛偆偵偟偨偄傕偺偱偁傞丅娗棟幰偺擏懱揑乛惛恄揑側峉懇姶傪榓傜偘傞偙偲偼丄傛傝傛偄僔僗僥儉偺愝寁傊娗棟幰偺擻椡傪巊偆偙偲偵傕側傞偩傠偆丅

仠傾儔乕僩偑敪惗偟偨応崌偺懳張〜忈奞懳墳僼儘乕乛庤弴偺寛掕

丂傾儔乕僩傪暋悢恖傊捠抦偡傞偲丄摉慠媄弍僗僉儖偵傕嵎偑弌偰偟傑偆丅偙偺僗僉儖偺僶儔偮偒傪丄忈奞懳墳偵偍偄偰偱偒傞尷傝暯扲偵偡傞偨傔偵丄忈奞懳墳僼儘乕偲庤弴偺嶔掕偑昁梫偲側傞丅忈奞偑敪惗偟偨応崌偵偦傟傪愗傝暘偗傞曽朄偵偮偄偰偼丄偡偱偵偙偺楢嵹拞偱弎傋偰偄傞丅偙傟傜傪忈奞懳墳僼儘乕乛庤弴偲偟偰妋棫偟偰丄傾儔乕僩偺捠抦傪庴偗偨僗僞僢僼偺慡堳偑棟夝偱偒傞儗儀儖偱婰弎偟偰偍偔丅偮傑傝丄懳墳偡傞僗僞僢僼偺偆偪偱丄堦斣僗僉儖偺掅偄恖偵崌傢偣偰庤弴傪嶌惉偡傞偺偱偁傞丅

丂忈奞懳墳僼儘乕偲忈奞懳墳庤弴彂偼丄傾儔乕僩偑敪惗偟偰偐傜栤戣偑夝寛偡傞傑偱偺偡傋偰偺庤弴傪柧妋偵帵偟偨傕偺偱偁傞偙偲偑朷傑偟偔丄敾抐偡傋偒屄強偵偍偄偰偼丄側傞傋偔偁偄傑偄側敾抐婎弨傪嵹偣側偄傎偆偑傛偄丅椺偊偽丄偁傞僼傽僀儖偺戝偒偝偑乬偄偮傕偲堘偆乭偲偄偆婰弎偱偼丄懳墳偡傞僗僞僢僼偵傛偭偰敾抐婎弨偑堎側傝丄傕偟偐偡傞偲偦傟偑廳戝側塭嬁傪媦傏偡偐傕偟傟側偄丅僼傽僀儖梕検偑嵟怴偺僼傽僀儖偲斾妑偟偰10亾偺曄壔傪挻偊側偄応崌側偳丄偱偒傞尷傝僨僕僞儖偱柧妋側敾抐婎弨傪惙傝崬傫偱偍偔偲丄懳墳偡傞僗僞僢僼偑曄傢偭偨応崌偱傕丄庤弴彂偼偦偺傑傑惗偐偡偙偲偑偱偒傞丅

丂偙傟傜偺帒椏偺嶌惉偼旕忢偵庤娫偑妡偐傞偨傔丄寢嬊嶌惉偝傟側偄傑傑摿掕偺娗棟幰偵晧扴偑偐偐偭偰偄傞偙偲偑懡偄丅偟偐偟丄偙傟傜偺帒椏偼僔僗僥儉塣梡偵栶棫偮偩偗偱偼側偔丄崱屻偺娗棟幰傪嫵堢偡傞偨傔偺帒椏偲偟偰傕旕忢偵桳岠偵妶梡偱偒傞偙偲傕懡偄丅傗偼傝丄娔帇奐巒弶婜偵楯椡傪惿偟傑側偄偙偲傪偍姪傔偡傞丅

仭Nagios偺僀儞僗僩乕儖Nagios偺僀儞僗僩乕儖

丂Nagios傪僀儞僗僩乕儖偡傞慜偵丄Nagios傪幚峴偡傞儐乕僓乕傾僇僂儞僩偲僌儖乕僾傪嶌惉偡傞丅傕偪傠傫擟堄偺儐乕僓乕柤偲僌儖乕僾柤偱嶌惉偟偰峔傢側偄偑丄崱夞偼儐乕僓乕柤丄僌儖乕僾柤偲傕偵丄乽nagios乿偲偄偆柤慜偵偟偨丅

丂偝偰丄偄傛偄傛僀儞僗僩乕儖偱偁傞丅僟僂儞儘乕僪偟偨僼傽僀儖傪揔摉側僨傿儗僋僩儕偵抲偄偰揥奐偡傞丅揥奐偡傞偲丄乽nagios-1.0b6乿偲偄偆僨傿儗僋僩儕偑嶌惉偝傟傞丅

gzip -d ./nagios-1.0b6.tar.gz tar xvf nagios-1.0b6.tar

丂師偵丄Nagios偺幚峴僼傽僀儖偑僀儞僗僩乕儖偝傟傞僨傿儗僋僩儕傪嶌惉偡傞丅偙偙偱偼丄/usr/local 偺壓偵nagios 僨傿儗僋僩儕傪嶌惉偡傞偑丄傎偐偺僨傿儗僋僩儕傪巊梡偟偰傕栤戣側偄丅

mkdir /usr/local/nagios

丂Nagios傪揥奐偟偨僨傿儗僋僩儕乮nagios-1.0b6乯傊堏摦偡傞丅偨偔偝傫偁傞僼傽僀儖偺拞偵丄configure僼傽僀儖偑偁傞偙偲偑暘偐傞丅偙傟傪僆僾僔儑儞偮偒偱幚峴偡傞丅

./configure --prefix=/usr/local/nagios --with-cgiurl=/nagios/cgi-bin \ --with-htmlurl=/nagios/ --with-nagios-user=nagios --with-nagios-grp=nagios

偦傟偧傟偺僆僾僔儑儞偺堄枴偼丄埲壓偺偲偍傝偱偁傞丅

| --prefix | Nagios傪僀儞僗僩乕儖偡傞僨傿儗僋僩儕 |

|---|---|

| --with-cgiurl | CGI傪巊偆偲偒偵傾僋僙僗偡傞僨傿儗僋僩儕 |

| --with-htmlurl | HTML僼傽僀儖傪巊偆偲偒偵傾僋僙僗偡傞僨傿儗僋僩儕 |

| --with-nagios-user | Nagios傪幚峴偡傞儐乕僓乕 |

| --with-nagios-grp | Nagios傪幚峴偡傞儐乕僓乕僌儖乕僾 |

丂configure僗僋儕僾僩偑栤戣側偔幚峴偝傟丄僐儞僼傿僌儗乕僔儑儞偺僒儅儕偑昞帵偝傟傞丅偙傟傜偺撪梕傪妋擣偟偰栤戣側偗傟偽僐儞僷僀儖偡傞丅

make all

丂僐儞僷僀儖廔椆屻丄偱偒偁偑偭偨幚峴僼傽僀儖偲HTML僼傽僀儖傪僀儞僗僩乕儖偡傞丅

make install

丂師偵丄init僗僋儕僾僩傪僀儞僗僩乕儖偡傞丅init僗僋儕僾僩偼僒儞僾儖偺婲摦僗僋儕僾僩偱丄乽/etc/rc.d/init.d乿偺壓偵nagios偲偄偆僼傽僀儖柤偱嶌惉偝傟傞丅撪梕傪妋擣偟偰丄昁梫偱偁傟偽揔愗側僷僗側偳傪愝掕偡傞丅

make install-init

丂傑偩偙偺忬懺偱偼丄僐儞僼傿僌僼傽僀儖偺僒儞僾儖偑僀儞僗僩乕儖偝傟偰偄側偄丅傗偼傝嵟弶偼丄僒儞僾儖僼傽僀儖偐傜僐儞僼傿僌傪嶌惉偡傞曽偑妝偱偁傞丅僒儞僾儖偺僐儞僼傿僌僼傽僀儖偼丄師偺僐儅儞僪偱僀儞僗僩乕儖偱偒傞丅

make install-config

丂偙偙傑偱偱Core Distribution偺僀儞僗僩乕儖偼姰椆偟偨丅師偵丄僾儔僌僀儞儌僕儏乕儖傪僀儞僗僩乕儖偡傞丅Core Distribution偲摨偠僨傿儗僋僩儕偵僟僂儞儘乕僪偟偨僼傽僀儖傪堏摦偟偰揥奐偡傞丅

gzip -d nagiosplug-1.3-beta1.tar.gz tar xvf nagiosplug-1.3-beta1.tar

丂師偵丄nagios儐乕僓乕偵僗僀僢僠偟偰丄怴偨偵嶌惉偝傟偨僨傿儗僋僩儕偵堏摦偡傞丅偙偙偵configure僼傽僀儖偑偁傞偺偱丄僆僾僔儑儞傪晅梌偟偰幚峴偡傞丅

cd nagiosplug-1.3-beta1 ./configure --prefix=/usr/local/nagios --with-nagios-user=nagios \ --with-nagios-group=nagios --with-cgiurl=/cgi-bin/nagios

丂偦傟偧傟偺僆僾僔儑儞偺堄枴偼丄師偺偲偍傝偱偁傞丅Nagios plugin偺僀儞僗僩乕儖偱偼丄Core Distribution傪僀儞僗僩乕儖偟偨僨傿儗僋僩儕傗儐乕僓乕傪巜掕偡傞偙偲丅

| --prefix | Nagios plugin傪僀儞僗僩乕儖偡傞僨傿儗僋僩儕 |

|---|---|

| --with-nagios-user | Nagios傪幚峴偡傞儐乕僓乕 |

| --with-nagios-grp | Nagios傪幚峴偡傞儐乕僓乕僌儖乕僾 |

| --with-cgiurl | CGI傪巊偆偲偒偵傾僋僙僗偡傞僨傿儗僋僩儕 |

丂configure幚峴屻偵僐儞僷僀儖偡傞丅

make all

丂僐儞僷僀儖廔椆屻丄嶌惉偝傟偨儌僕儏乕儖傪僀儞僗僩乕儖偡傞丅

make install

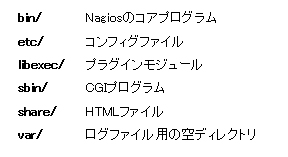

丂偙傟偱丄Nagios偑庢傝崌偊偢棙梡偱偒傞娐嫬傪僀儞僗僩乕儖偟偨丅Nagios傪僀儞僗僩乕儖偟偨乽/usr/local/nagios乿僨傿儗僋僩儕傪嶲徠偡傞偲丄師偺傛偆偵側偭偰偄傞偼偢偱偁傞丅

丂師夞偼丄僀儞僗僩乕儖偟偨娔帇僣乕儖偵懳偟偰丄娔帇崁栚乛娔帇娫妘乛偟偒偄抣乛傾儔乕僩捠抦愭側偳傪愝掕偡傞梊掕偱偁傞丅

Copyright © ITmedia, Inc. All Rights Reserved.