ランサムウェア(Ransomware):90秒の動画で学ぶITキーワード

「WannaCry」など、最近急速に被害が拡大しているランサムウェア。ユーザーデータを「人質」にとって身代金を要求するその“手口”とは? その事例や被害額、対策は? 90秒の解説動画も追加!

ランサムウェアとは、ユーザーのデータを「人質」に取って、その身代金を要求するマルウェア(悪意のあるプログラム)のこと。「ランサム(ransom)」とは「身代金」という意味。

ランサムウェアに感染すると、ユーザーは自分のデータにアクセスできなくなると同時に、身代金を支払えば元に戻すというメッセージが表示される。通常、PCなどには重要なデータが多数保存されており、それらを人質にするのが特徴だ。データのバックアップがない場合、そのデータを取り戻すには、現状では身代金を払うぐらいしか方法がなく、ユーザーにとっては実に厄介なマルウェアである。

近年は匿名でやりとりできるネットワーク(Torなど)や電子マネーシステムなどが普及しているため、犯人側にとっては都合がよく、最近急速に被害が拡大している。2017年5月に世界中で被害が生じた「WannaCry」「WannaCrypt」「WCry」も、身代金をビットコインで要求していた。

- 週明け国内でも要注意−暗号化型ランサムウェア「WannaCry/Wcry」(トレンドマイクロ セキュリティブログ)

- 「ランサムウェア」最新記事一覧(ITmedia)

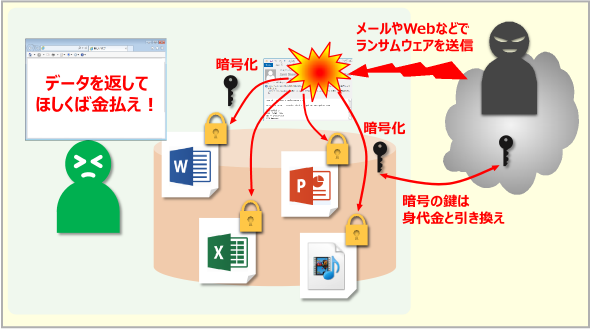

ユーザーのデータを勝手に暗号化するランサムウェア

ランサムウェアに感染すると、ユーザーデータ(文書や画像、映像、その他のユーザーファイルなど)が勝手に暗号化され、利用できなくなる。

例えば「文書1.doc」というファイルの内容が暗号化されて「文書1.doc.vvv」のように名前が変更され、同時に、how_recover.htmlといったファイルが生成される。このファイルには、暗号化を解除してほしければ代金(身代金)を払うように促すメッセージが書き込まれている。ファイル名やユーザーへの通知方法は、他にもいろいろなパターンがある。

- 「vvvウイルス」に「Joomla!」脆弱性、情報が飛び交った2015年12月(セキュリティクラスタ まとめのまとめ 2015年12月版)

またファイルを暗号化するだけでなく、システム全体をロックして(ロック画面表示にして)、解除のために身代金を要求するタイプもある(スマホ向けのランサムウェアに多い)。Windows、Mac、Linux、スマートフォンなど、プラットフォームを問わず、感染が広がっている。

- 日本語表示に対応したモバイル版ランサムウェアを初確認、既に国内でも被害(トレンドマイクロ セキュリティブログ 2016年3月16日)

いずれも以前は英語でメッセージが表示されることが多かった。だが、最近では日本語化されたランサムウェアも多く出回っている。

身代金や被害額は百万円単位になることも

身代金の支払いは、クレジットカードの他、PayPalのような電子決済サービスやiTunesカード(のコード番号)のようなプリペイドカードなどが使われたり、高額な国際電話通話を要求したりする。最近ではBitcoinによる支払いを要求するものも出てきており、ますます犯人を追跡しにくくなっている。

身代金の要求額は、あまりに高額だとユーザーが支払いを諦めるため、数ドルから数十ドルといった比較的低額のものが多い。その一方で、次のニュース記事のように、被害者の弱みにつけ込んで数万ドルを要求した事例もある。

- ランサムウェアに感染した病院、身代金要求に応じる(ITmediaニュース)

また、システムやデータの復旧費用や機会損失などを含めた被害額は、ランサムウェアの被害を受けた企業の半数近くが総額で500万円以上、と回答した調査結果もある。

- 企業におけるランサムウェア実態調査 2016(トレンドマイクロ)

だが一般の誘拐事件などと同様に、支払ったからといって必ずしも暗号化が解除される保証はない。

ランサムウェアに感染した場合の対処方法はない!?

ランサムウェアに感染してしまった場合、残念ながらユーザーができることはそう多くない。ウイルス対策ソフトウェアでランサムウェアなどを駆除できたとしても、暗号化されてしまったファイルを復元して取り戻すこと(暗号を復号すること)はほぼ不可能と考えるべきだ。

例えば有名なTeslaCryptというランサムウェアは、256bit長のキーを使ったAES暗号化をデータに施す。そのキーを総当たりで解読するには非常に長い時間がかかり、現実的にほぼ不可能である。

Windows OSには、古いバージョンのファイルを取り出せる「以前のファイル」や「システムの復元」といった機能がある(TIPS「上書き/削除したファイルを『以前のバージョン』で復旧させる」参照)。だが現在のランサムウェアでは、このような機能は無効にしてしまうし、過去のバージョンのファイル(ボリュームシャドウコピー)も全て削除してしまう。そのため、古いファイルを復旧させることはできない。

となると、身代金を支払うぐらいしか復旧させる方法はないと考えられる。だが、そんなことをしてもファイルが戻る保証はないし、今後、より多くの標的型攻撃(特定の組織やユーザーなどを狙った攻撃)の餌食になるだけなので、払わないことが望ましい。

よってランサムウェアに感染してしまった場合は、暗号化されたファイルの復号は諦めて、バックアップから復旧させるしかないだろう。システムがロックされていたり、ユーザーデータ以外も暗号化されているような場合は、システムを完全に初期化したり、可能であればOSごと再インストールしたりするのが望ましい。

ランサムウェアの感染を防ぐための対策

ランサムウェアは他のマルウェアと同様に、不正なスクリプトが仕込まれたサイトへの訪問、閲覧や、手元に届いたスパムメールのクリックなどで感染する。

そのため、いわゆる「怪しい」サイトにはアクセスしない、届いたメールもむやみにクリックして開かない(特に添付ファイル付きのメール)、(スマートフォンの場合は)公式サイト以外からはアプリをダウンロードしない、といった当たり前の対策が求められる。

ウイルス対策ソフトウェアや不要なファイルをクリーンアップするツールなど正規のソフトウェアを装ったマルウェアもあるので、当然それらにも注意する。

感染はWebブラウザやメール経由で広がることが多いため、ブラウザやプラグイン、メールクライアント、OS、Java、Flash Playerなどには常に最新のセキュリティパッチを適用しておく。

前述の「WannaCry」の場合、「MS17-010」で説明されているWindows OSのSMBの脆弱性が悪用された。そのセキュリティパッチは被害が生じる2カ月前にリリースされていた他、サポートが終了していたWindows XP/Windows Server 2003にも例外的にセキュリティパッチが事件発覚直後に提供された。

- ランサムウェア WannaCrypt 攻撃に関するお客様ガイダンス(マイクロソフト 日本のセキュリティチーム)

一度感染して暗号化されてしまうとその復旧は困難なため、システムのフルバックアップも重要である。バックアップ先も、通常時はオフラインになっているようなドライブに保存すること。オンラインだと、バックアップセットもランサムウェアによってアクセス不能にされてしまう。

また可能なら、重要なファイルはローカルだけに保存するのではなく、リモートのサーバなど、複数の場所に分散して保存したり、バックアップしたりする。

■関連リンク

- 「言葉では言い表せない絶望感だった」――ランサムウェア被害者が語る(Security & Trust)

- ランサムウェアが「ランク外」から「第3位」に:「情報セキュリティ10大脅威 2016」、IPAが発表(Security & Trust)

- 「vvvウイルス」の日本への流入は限定的、「アップデート」「バックアップ」といった基本の徹底を(Security & Trust)

- あくどい「ランサムウェア」にどう対処すべきか(Security & Trust)

- 「vvvウイルス」に「Joomla!」脆弱性、情報が飛び交った2015年12月(Security & Trust)

- トレンドマイクロブログの「ランサムウェア」検索結果ページ(トレンドマイクロ)

- 【注意喚起】ランサムウェア感染を狙った攻撃に注意(IPA情報処理推進機構)

- 企業におけるランサムウェア実態調査 2016(トレンドマイクロ)

- 「ランサムウェア」最新記事一覧(ITmedia)

■更新履歴

【2017/05/15】「WannaCry」の情報を反映しました。

【2016/09/12】90秒の解説動画を追加しました。

【2016/04/05】初版公開。

Copyright© Digital Advantage Corp. All Rights Reserved.

ユーザーファイルを暗号化するランサムウェア

ユーザーファイルを暗号化するランサムウェア