「セキュア開発」はなぜ浸透しないのか?――DevSecOpsを妨げる“4つの敵”:@ITセキュリティセミナー 東京・大阪・福岡ロードショー 2017 レポート(2)(1/4 ページ)

本稿では、@IT編集部が2017年2月7日に東京で開催した「@ITセキュリティセミナー」レポート第2弾(東京Bトラック編)をお届けする。

@ITは、2017年2月7日に東京品川で「@ITセキュリティセミナー」を開催した。本稿でのレポートシリーズ第2回として、「東京Bトラック」の模様を紹介する(前回記事)。

日進月歩のサイバー攻撃。1社で立ち向かわず、専門家の協力を念頭に――IIJ

既存のセキュリティ対策では、新しいサイバー攻撃に対抗できない──さまざまなメディアやベンダーが訴えてきたことだ。インターネットイニシアティブ(IIJ) セキュリティ本部 副本部長 神田恭治氏は、「そのセキュリティ対策が、もはや役立たない理由〜高度化し続ける脅威に立ち向かう『新しい仕組み』とは〜」と題し、最新の脅威動向を詳しく解説。その傾向がさらに強くなっていることを示唆した。

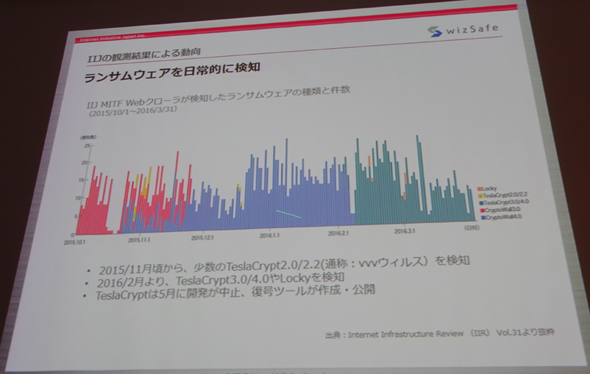

神田氏が注意すべきサイバー攻撃の1つとして挙げたのが、「ランサムウェア」だ。ランサムウェアは今なお“進化”を続けており、より巧妙にユーザーをだまし、より悪質な手段でユーザーを脅迫するようになっているという。また、もう1つ気を付けたいのが「Business E-Mail Compromise(BEC)」だ。経営者や財務担当者などになりすまして不正な送金を指示するこのオンライン詐欺による被害が、2015年から増加している。さらに古くからあるDDoS攻撃も、IoTデバイスをBot化する「Mirai」などの登場により、さらに強力なものになりつつある。

神田氏は、「このようにさまざまな新しい攻撃が登場する中で、1社でリソースや技術を維持するのは困難だ。専門家の力を借り、定常的にセキュリティインシデントを対応できる手段・体制を整える必要がある」と述べ、SoCサービスなどを前向きに検討することを勧めた。

Webサイト対策は「CA」から――シマンテック・ウェブサイトセキュリティ

今やWebサイトは、ビジネスの中心ともいえる存在である。それゆえに、サイバー犯罪者側も、積極的にWebサイトを侵害しようと試みる。

セッション「『Webサイトの不正アクセス・改ざん・情報漏洩』を確実に・効率的に防ぐ手法とその事例」では、シマンテック・ウェブサイトセキュリティ プロダクトマーケティング部 マネージャーの林正人氏が、Webサイト攻撃の実態や、対処の考え方を解説した。

林氏ははじめに、「サイバー犯罪者が組織的なプロ集団として活動し、規模も手法も大きく変化している」と指摘。「昨今では、内部犯やミスによる情報漏えいが目立っているが、依然としてその半数はサイバー攻撃によるものだ」と述べた。

また、Webサイトが狙われるのは、対策の甘いシステムが多いことも要因になっているという。シマンテック・ウェブサイトセキュリティが2015年に調査した調査によれば、76%のWebサイトが何らかの脆弱(ぜいじゃく)性を抱えており、さらに全体の20%では、深刻な脆弱性が放置されていたそうだ。

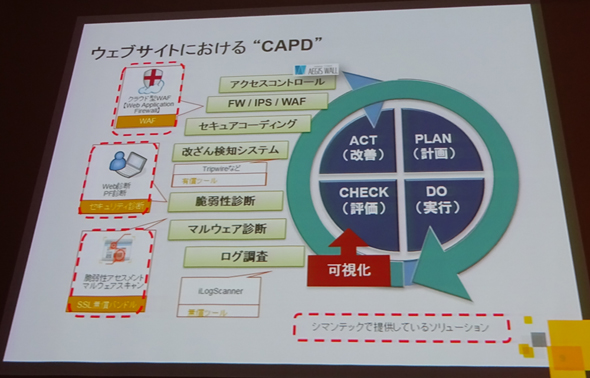

「経営者や管理者が状況を把握しやすいように、自社Webサイトの状況を見える化し、その上で定期的な評価と継続的な改善を続けていくことが重要だ。そのためには、いわゆるPDCAサイクルではなく、『CAPD』サイクルを回すことが肝要。クラウド型WAFや脆弱性アセスメントなどを活用し、まずはCAのプロセスを効率良くスタートさせてほしい」(林氏)

Copyright © ITmedia, Inc. All Rights Reserved.

インターネットイニシアティブ(IIJ) セキュリティ本部 副本部長 神田恭治氏

インターネットイニシアティブ(IIJ) セキュリティ本部 副本部長 神田恭治氏

シマンテック・ウェブサイトセキュリティ プロダクトマーケティング部 マネージャー 林正人氏

シマンテック・ウェブサイトセキュリティ プロダクトマーケティング部 マネージャー 林正人氏