クラウド時代は「データ超分散時代」――CCoEがセキュリティ向上施策としても注目される理由:ITmedia Security Week 2022 秋

2022年9月に開催された「ITmedia Security Week 2022 秋」、Day3の「クラウド&ゼロトラストゾーン」では、ニューリジェンセキュリティ クラウドセキュリティ事業部 CTO 兼 副部長 仲上竜太氏による講演「データ超分散時代のクラウドセキュリティの始め方」が行われた。@ITでも「働き方改革時代の『ゼロトラスト』セキュリティ」を連載する仲上氏は、本セッションでクラウドを活用する企業が直面する「データ超分散時代」におけるセキュリティ向上施策としても注目される“CCoE”の役割と考え方を述べた。かつてオンプレミスでシステムを構築していたころとは異なるガバナンスの考え方を見直してみよう。

この記事は会員限定です。会員登録(無料)すると全てご覧いただけます。

データ超分散時代に起きること

デジタルトランスフォーメーション(DX)やテレワークが浸透した今、システムの作り方は大きく変わりつつある。コロナ禍によって多くの組織がテレワークの環境を整備した。オンプレミスのシステムからクラウドサービスの利活用にコマを進め、物理的なオフィスを縮小した企業もある。分散、そしてデジタル化という変化は、これまでの紙中心だった働き方から、データ中心の世界に変化したといえる。

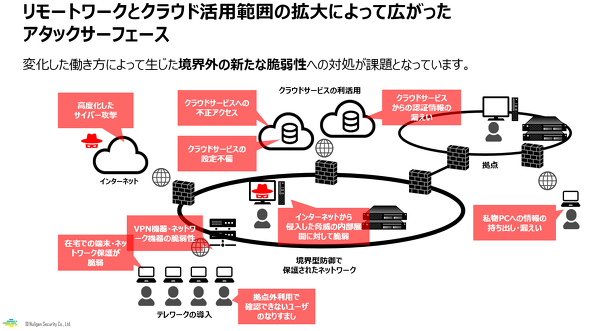

しかし、その変化は利便性向上だけにとどまらなかった。これまでは境界を作り、多層型防御の形でセキュリティを向上させることができた。これはオフィスやデータセンターなどがオンプレミスにあり、データも端末も人も1カ所または数拠点に存在したからできた対策だ。しかし、SaaS利用やテレワークにおける分散化で、インターネットから到達できる“界面”(サーフェス)が劇的に増大する。これはサイバー攻撃者から手の届く範囲が大きく広がったとも表現できる。

「これまでの“境界”の外にデータや利用者が分散されている。複数のクラウド上に分散されているだけでなく、コミュニケーションやサービスそのものもクラウドに蓄積されているので、攻撃が可能な“アタックサーフェス”が増大していることへの対処が課題になっている」(仲上氏)

これまでは境界内で監視ができていたことが、境界外のPCやデータが増えたことによって、コントロールしづらくなっているのが現状だ。それをどうコントロールするかが大きな課題となっている。

変わりゆく「攻撃」の手法

サイバー攻撃も変化し続けている。これまで専門的な知識が必要とされていたサイバー攻撃も、ランサムウェア攻撃を請け負う「ランサム・アズ・ア・サービス」と表現できるような業者が登場し、分業とエコシステムが形成されつつある。

2022年に入って再度攻撃が激化した「Emotet」をはじめとするマルウェアは、メールに添付されたファイルをきっかけに侵入を試みてくる。さらには更新されていないVPN機器の脆弱(ぜいじゃく)性を悪用して社内に侵入する攻撃や、クラウド設定ミスによる情報漏えいも目立つ。海外子会社、関連会社、運用委託先を踏み台とするようなサプライチェーンからの侵入も多数報道されるようになった。

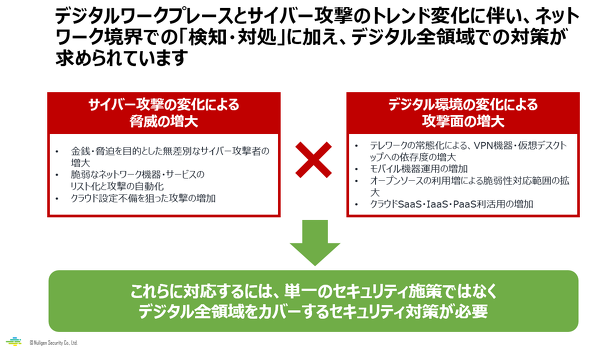

このようなサイバー攻撃のトレンド変化、そしてデジタルワークプレースの変化が重なり、ネットワーク境界における検知や対処に加え、デジタルの全領域における対策が必須となっている。もはや単一のセキュリティ施策では足りないのだ。

不運なことに、われわれ守る側とサイバー攻撃側とでは、非対称性が存在する。攻撃者は無制限の時間をかけ、世の中に存在する全ての企業から「脆弱な企業」を選択して攻撃を順番に仕掛けることができる。強固なセキュリティ対策を講じている企業も確かに存在するが、そうではない企業を選べばいいだけなのだ。

さらには、巧妙化した匿名化手法を駆使し、金銭授受に至るまで身元を隠蔽(いんぺい)ができるようになった。国境を越えた攻撃が容易に成立し、攻撃ツールは専門家から仕入れることもできるエコシステムが出来上がっている。

一方、われわれ守る側はいつ来るか分からない攻撃に対し、24時間365日の防御が必要となる上に、限られたリソースでの対処が求められる。非常に厳しい状況に置かれているといえよう。

このような状況の中、クラウドはどのような危険にさらされているのだろうか。

仲上氏はまず、クラウド設定ミスや漏えいIDを狙った攻撃を紹介する。インターネット上のパブリッククラウドの設定ミスによって、意図せずファイルやデータが公開状態になっている問題だ。仲上氏は「クラウドの設定が正しければ、データは守られていると考えてよい。しかし、ミスがあると誰でも読み取れてしまう危険がある」と警鐘を鳴らす。利用するクラウドサービスが複数ある場合、設定はそれぞれ異なる。「それらの設定を一つ一つ、正しく運用し続けることで防がねばならない。これは非常に難しい」(仲上氏)

特に設定ミスは、設定した本人には気が付きにくい。攻撃者は常にツールを使い、誤って公開されているようなクラウドサービスがないかどうかをクローリングしていると考えてよい。ミスした数分後にはクローラーがやってきて、情報が奪われてしまう可能性があるのだ。

さらに、クラウドサービスにアクセスするためのAPIキーをアプリケーションのソースコードにハードコードするというミスが目立っている。誤ってAPIキーを公開(漏えい)すると、これも攻撃者によって検索され、キーを窃取されてしまう。このようなクラウドのクレデンシャルを悪用することで、クラウドサービス上に意図しない、高額の仮想マシンを立ち上げられ、仮想通貨のマイニングに使われてしまう。こういった攻撃は課金アラート以外では気が付きにくく、月次でしかチェックしていない場合は大きなダメージとなるだろう。

クラウドセキュリティホールにつながる3つの課題

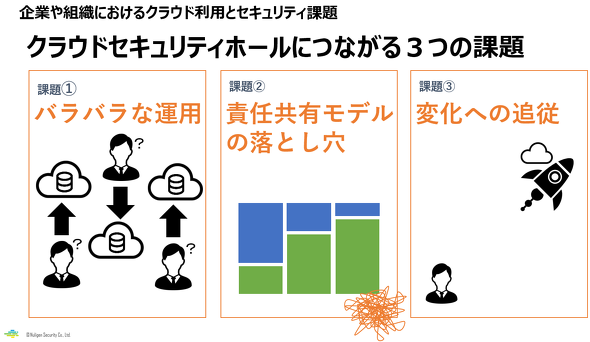

そのような事件はなぜ起きてしまうのだろうか。仲上氏はこれについて、「バラバラな運用」「責任共有モデルの落とし穴」「変化への追従」という3つの課題を提示する。

クラウドサービスを利用するメリットは、ハードウェアを購入せずともすぐにサービスを利用できることだ。それも、各事業所単位で手軽に利用できる点に注目したい。特に何も対策されていない場合、セクションごとにそれぞれが必要なクラウドを契約できてしまう。これこそが大きな問題だ。

「制限がなければ、好きなサービスを契約する。そこにデータをどう入れるかはバラバラな運用となり、社内のデータをコピーすることができてしまう。クラウドは人間ができることは何でもできてしまうので、これではクラウドの利用状況が把握できず、データがどこにあるのかが分からない状態となる」(仲上氏)

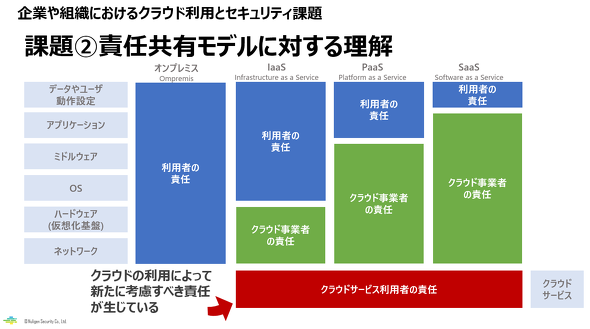

そしてクラウド特有の「責任共有モデル」に対する理解も不足しているのが現状だ。オンプレミス、IaaS、PaaS、SaaSとサービスが変われば利用者の責任範囲が小さくなるように見えるが、「クラウドサービスを利用すると、ネットワークの手前に管理画面やユーザー画面がある。ここにも、クラウドサービスを活用する者としてのセキュリティにおける責任がある。クラウドサービス外の責任が、責任共有モデルの外側にあることに注目すべきだ」と仲上氏は力を込める。

そして、変化への追従だ。クラウドサービスは利用している間に、運営はセキュリティ対策や新機能などを追加する。そこに利用者とのリテラシーの差が発生してしまうことがある。仮想化基盤、OS、ミドルウェアなどは常にアップデートされ、従来利用していたものは時間とともに非推奨となる。追従のためには常に情報収集と学習コストが求められる。企業や組織で統一された、クラウドに対する考え方と、技術的なフォローアップが求められるのだ。

クラウド利活用には「CCoE」を

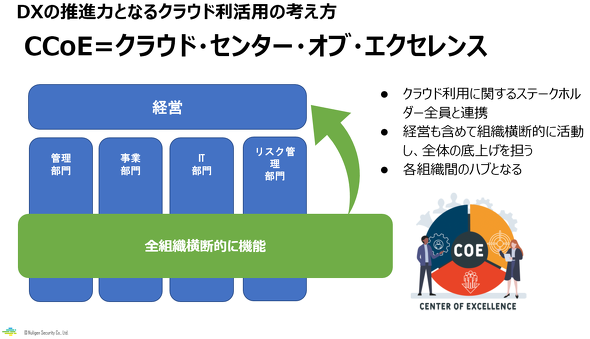

それらの課題を解決するものの一つとして注目されているのが「CCoE」だ。CCoEは「Cloud Center of Excellence」の略で、クラウド利用におけるナレッジの蓄積やルールの整備、推進を行う組織または役割のことだ。社内におけるクラウド戦略の中核となるようなクラウド利用方針を策定する。

仲上氏はCCoEを、「いわばクラウドテクノロジー活用の源泉となる『知の集約』」と表現する。セキュリティガイドラインなど、クラウド利用に一定の制約を設けて統制をもたらすとともに、組織内のベストプラクティスを収集、蓄積し、横展開を推進する役割を持つ。

組織の中にCCoEを作る場合、多くは管理部門、事業部門、IT部門、リスク管理部門など全組織を縦断する形をとり、クラウド利用に関するステークホルダー全員と連携する。もちろん、経営層も含めた形で組織が作られ、全体の底上げを担うとともに各組織間のハブとしても動く。

「さまざまな事業部門がクラウドを利用する今、CCoEがさまざまな機関から情報を収集し、統制することで、さまざまなクラウドのセキュリティホールの対策となる」(仲上氏)

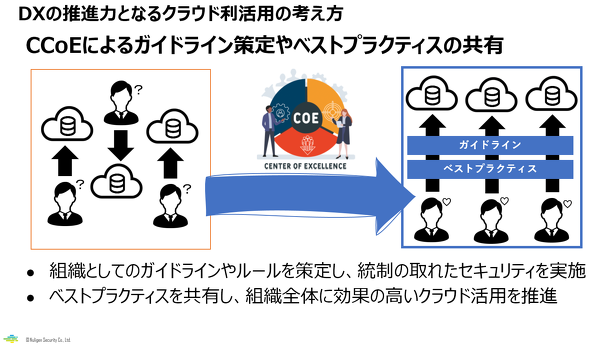

CCoEの役割として、ガイドラインを策定し、社内におけるベストプラクティスを共有することも挙げられる。これまでばらばらな管理方針だったクラウド利活用について、CCoEが介入することで統一した、統制の取れたセキュリティ対策を講じることができる。社内外のノウハウを集約し、部門単位では気が付けなかった使用方法の情報を提供できるので、利用者からも心強い存在になるはずだ。

仲上氏はCCoEの役割として、代表的な4つを紹介する。

「クラウドガバナンスの整備」として、プロセスの制定、運用の仕方を整備する。これは勝手なクラウドを使わせず、シャドーITを生み出さないためのものだ。「ノウハウ集約と技術育成」では、CCoEがベストプラクティスを収集するとともに、クラウド対応の人材を教育し、イネーブラーとしての役割を果たしていく。

重要なのは「外部の連携」「コミュニティー形成」だ。これはクラウドプラットフォームとの連携やトレンドの把握だけでなく、社内における勉強会や、経営層に対する啓発活動も含まれる。

仲上氏は「クラウドが活用されるに従い、さまざまなセキュリティホールが発生しがちな現状がある。CCoEのように、クラウド利活用の方向性や、セキュリティを踏まえた安全な使い方を、組織として統一した考え方を持つことで、クラウドをより安全に使うことができ、さらにはDXにつなげることができる」と講演を締めくくった。

クラウド時代、そして“データ超分散”時代にCCoEが果たす役割はこれからも大きくなっていくはずだ。

関連記事

脆弱性、攻撃界面、脅威情報が膨大な今欠かせない「モダンSOC」とは――ゼロトラスト時代の可視化と分析

脆弱性、攻撃界面、脅威情報が膨大な今欠かせない「モダンSOC」とは――ゼロトラスト時代の可視化と分析

デジタルトラストを実現するための新たな情報セキュリティの在り方についてお届けする連載。今回は、ゼロトラスト時代の可視化と分析、モダンSOCについて解説する。 日本は「アタックサーフェスを明確にすること」が苦手 トレンドマイクロがセキュリティの意識調査結果を発表

日本は「アタックサーフェスを明確にすること」が苦手 トレンドマイクロがセキュリティの意識調査結果を発表

トレンドマイクロは「法人組織のアタックサーフェス(攻撃対象領域)に関するセキュリティ意識調査」の結果を発表した。それによるとアタックサーフェスを明確に定義している企業は全世界で51.3%、日本は34.6%だった。 クラウド戦略の効果的な実行を支える「クラウドセンターオブエクセレンス」(CCOE)

クラウド戦略の効果的な実行を支える「クラウドセンターオブエクセレンス」(CCOE)

「クラウドセンターオブエクセレンス」(CCOE)を立ち上げようと考えている組織のために、そのメリットと課題、ベストプラクティスを解説する。

Copyright © ITmedia, Inc. All Rights Reserved.

ニューリジェンセキュリティ クラウドセキュリティ事業部 CTO 兼 副部長 仲上竜太氏

ニューリジェンセキュリティ クラウドセキュリティ事業部 CTO 兼 副部長 仲上竜太氏