脆弱性、攻撃界面、脅威情報が膨大な今欠かせない「モダンSOC」とは――ゼロトラスト時代の可視化と分析:働き方改革時代の「ゼロトラスト」セキュリティ(18)

デジタルトラストを実現するための新たな情報セキュリティの在り方についてお届けする連載。今回は、ゼロトラスト時代の可視化と分析、モダンSOCについて解説する。

この記事は会員限定です。会員登録(無料)すると全てご覧いただけます。

コロナ禍やデジタルトランスフォーメーション(DX)の推進といった急速なデジタルシフトにより、企業や組織では多くの業務や事業の基盤がデジタル化されています。

自社のオフィスやデータセンター内に全てのデジタル資産が存在していた時代は既に終わり、働く場所の多様化や、クラウド利用の促進により、インターネット上のあらゆる場所に利用者やデータ、デバイスやシステムが拡散しています。

今や企業の保有するデジタル資産は物理的に目に見えない範囲に急拡大し、その把握だけでも一苦労という状況です。また、近年の金銭を目的としたサイバー攻撃の一種であるランサムウェア攻撃の被害拡大の一因として、管理し切れていないデジタル資産に生じた脆弱(ぜいじゃく)性の問題もあり、情報システム管理者は今まで以上に難しい局面に立たされています。

そんな中、広がるデジタルの利活用にネットワークそのものの信頼に依存しない「ゼロトラスト」は、現代の企業や組織が採用すべきセキュリティモデルとして定着し始めています。

デジタルトラストを実現するための新たな情報セキュリティの在り方についてお届けする本連載『働き方改革時代の「ゼロトラスト」セキュリティ』。前回までは、ゼロトラストを構成する「データ」「アイデンティティー」「ネットワーク」「デバイス」「システム(ワークロード)」の5つの柱について解説し、その達成度の判定方法として米国CISA(国家安全保障省サイバーセキュリティインフラストラクチャセキュリティエージェンシー)が示した「ゼロトラスト成熟度モデル」を紹介しました。

今回は、これらの柱をつなぐ「可視化と分析」の持つ役割や、ゼロトラスト時代のSOCの在り方といえる「モダンSOC」について考えます。

これまでの可視化と分析の役割とゼロトラスト

現在の主流である境界防御型セキュリティモデルでの多層防御における可視化と分析では、SIEM(Security Information and Event Management:セキュリティ情報、イベント管理)などを用いた監視インフラによるネットワーク機器の監視が中心でした。

組織や企業では、セキュリティ機器の監視やアラート発生時の対処、機器のポリシー調整や状態管理を専門に行う組織を「SOC(セキュリティオペレーションセンター)」といい、組織内もしくは外部委託によって運用されています。

SOCでは専門の分析官が24時間駐在し、組織ネットワークの外部からの不要な通信を遮断するファイアウォールや、内側から外側、外側から内側での攻撃通信内容を検知し遮断するIPS(Intrusion Protection System:不正侵入防止システム)、これらを合わせた統合脅威管理システム、UTM(Universal Threat Management)などのセキュリティ機器が生成するアラート情報を、監視インフラによって常時監視、分析しています。

さらに、アラートの内容によっては、CSIRT(Computer Security Incident Response Team)と連携して脅威を封じ込めたり、被害の拡大を防止したりします。セキュリティ機器の監視とアラートの分析による即時の対応は、現在でも内部ネットワークを対象とした主要なサイバー脅威に対して非常に有効です。

しかし、テレワークの常態化やクラウド利活用の増加によって、従来の内部ネットワークを対象とした監視インフラによるセキュリティ運用だけでは不足する状況が起こっています。

そこで注目を集めたのがゼロトラストのセキュリティコンセプトでした。

ゼロトラストでは、セキュリティ対策を物理的なネットワーク保護のみに依存せず、アイデンティティー、データ、デバイス、ネットワーク、システムの5つを柱としてセキュリティシステムを構築します。これらは、動的な認証と最小権限の原則に基づきソフトウェア的に制御されるネットワークで連携され、インターネット上に配置されたデータに対するセキュリティを実現します。

さらに、サイバー脅威情報やさまざまなコンプライアンスを入力とした自動監査、属性を基にした動的な認証、認可によって、リアルタイムで変化し続ける脅威に対して常にセキュリティの有効性を保ち続けるのもゼロトラストの大きな特徴です。これらの特性から、ゼロトラストでは、一見すると従来必要とされた監視と分析の能力が不要になるかのように思われます。

SIEMやSOAR(Security Orchestration, Automation and Response)といった自動化の機能を備えたセキュリティ運用システムによって自動化される部分は多々あるものの、可視化と分析そして監視と対処にとどまらないセキュリティオペレーションは、今後もゼロトラストを含んだデジタル資産全体の管理においてより重要な役割を果たします。

昨今では、これらの能力を整理し、近代化したSOCという意味の「モダンSOC」という考え方が注目されつつあります。

プロアクティブ(未然防御)な「モダンSOC」の役割

新たなSOCのコンセプトである「モダンSOC」では、従来のSOCの活動に加え、ゼロトラストによってもたらされたセキュリティ能力を活用し、よりプロアクティブ=未然防御としてのセキュリティの強化を図ります。

機器やOSSなどに存在する脆弱性との関係

現在では、さまざまな情報システムがインターネット上に構築され、さらにネットワークの内側にも脅威が存在します。さらにはセキュリティ機器自体の脆弱性がトリガーとなるサイバー攻撃の被害も発生しています。

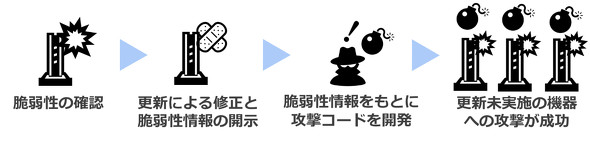

ネットワーク機器やセキュリティ機器で発見された脆弱性は、機器のメーカーによって修正版が提供されて改善されますが、その際にセキュリティ対策の情報共有を目的として脆弱性情報が開示されます。

これらの情報をサイバー攻撃者が悪用し、更新未実施の機器に対して攻撃を仕掛けます。

現在では、インターネットに接続された世界中のネットワーク機器のバージョンを簡単に検索できるサイトも存在しており、サイバー攻撃者にとって、攻撃対象の絞り込みは非常に用意です。

情報システムではオープンソースソフトウェア(OSS)の利用で大きな問題が生じています。

多くの場合、情報システムの運用は「システムが正常に動作していること」に注力し、セキュリティ運用はネットワークの監視に注力する分業体制がとられています。しかし、このような体制では、日々増え続ける脆弱性によって情報システムに大きな穴が開いてしまうのは時間の問題です。

2021年末に発生した「log4shell」というOSSの脆弱性を悪用した攻撃では、原因となったモジュール「log4j 2」が使用されているソフトウェアが膨大であり、どこにどのバージョンが使われているかの把握が非常に困難でした。さらには、セキュリティ機器やSIEMのインフラなどでも活用されている場合があるなど、今なお現実的な脅威として対策が求められている状況です。

OSSの利用はソフトウェア開発の効率を飛躍的に向上させ、あらゆる面でさまざまな恩恵をもたらしているのは間違いありません。しかし、ある日突然、自分たちが日常的に使う情報システムや機器に悪用可能な重篤な不具合が生じてしまうリスクに対しては、常に警戒する必要があります。

このような問題に対してモダンSOCに求められる重要な役割として、対象となるシステムや機器のアップデート管理を主とした脆弱性対策があります。昨今では、サイバー攻撃の端緒の多くが放置されたネットワーク機器やOSSの脆弱性であり、これらへの素早い情報収集と保有する機器への対処が従来以上にセキュリティ対策で重要となっています。

アタックサーフェースマネジメントとは

さらに昨今では、組織の保有するさまざまな形態のデジタル資産が増え続けています。これらは組織に対するサイバー攻撃の攻撃界面(アタックサーフェース)になり得るものですが、数が膨大過ぎて実態を正確に把握するのが非常に困難になりつつあります。

例えば、数年前に実施したキャンペーンサイトで作成したWebサービスが、キャンペーン終了後も適切に管理され、適切に脆弱性対応されているケースはほぼないでしょう。多くの場合、終了と同時にサイトごとクローズされますが、その際取得したドメインも同時に放置されてしまうと、失効時に悪用される恐れがあります。

また、ネットワークサービスに接続されたIoTセンサーなども、大量に存在すると管理が困難になる恐れがあります。

このように、組織にとって全量の把握が困難かつ攻撃の端緒となり得るデジタル資産やその脆弱性に対して、OSS情報源や脆弱性検査ツール、資産管理ツールなどを駆使して把握し管理する試みは、「アタックサーフェースマネジメント」といいます。

サイバーハイジーンとは

これらの取り組みにより、情報システム全体を適切に把握し、可能な限り最新化し続け、脆弱性を排除した状態を維持し続ける活動は、健康状態を維持する衛生管理になぞらえて「サイバーハイジーン」といいます。

この活動を人間の「歯」に例えると、虫歯はサイバー攻撃の被害を受けて感染したシステムといえます。虫歯によって被害を受けた歯のダメージを極力少なくするために治療し、周囲への被害を抑える医者の役割は、情報システムではセキュリティスペシャリストが担っています。虫歯にならないための歯の日常的な健康管理と同様に、情報システムにおいても、この衛生管理が非常に重要です。

虫歯にならないために毎日歯を磨く、歯周病につながる歯石を除去するなどの予防を行う専門家が歯科衛生士です。歯科衛生士を英語で「デンタルハイジニスト」ということから、サイバーハイジーンもイメージしやすいのではないでしょうか。

脅威ハンティングとは

発生したイベントの検知と対処だけでなく、積極的な脅威の探索も重要です。昨今ではサイバー脅威に関連した情報源、サイバー脅威情報(Cyber Threat Intelligence)を活用し、今後発生が予測される攻撃に対する防御措置を事前に講じたり、過去の通信に対して積極的に兆候を調査したりするなど、アクティブな攻撃検知によって隠れている脅威をあぶり出す活動を、「脅威ハンティング」といいます。

組織に導入された資産管理ソフトウェアの正式な更新アップデートファイルが攻撃者によって改ざんされており、数多くの政府機関や大企業が被害に遭った事件が近年国内外で発生しています。これらの被害はリアルタイムの検知が難しく、攻撃を受けている際に気が付きにくいという課題もありますが、脅威情報によって共有された攻撃の痕跡と照らし合わせ、過去に自組織が攻撃にさらされていたかどうかを可能な限り早い段階で察知できます。

このように、モダンSOCの果たす役割は、セキュリティ機器が発するログに基づく監視と検知、対処にとどまりません。ゼロトラストによってもたらされたさまざまな情報ソースの活用や可視化、分析能力の適切に運用し、組織のデジタル資産の健全な状態つまりサイバーハイジーンを維持する活動が、ゼロトラスト時代のモダンSOCが実現する新たなセキュリティの強さといえます。

筆者紹介

仲上竜太

ニューリジェンセキュリティ株式会社

CTO 兼 クラウドセキュリティ事業部 副部長

ラックと野村総合研究所の合弁によるクラウドセキュリティ企業、ニューリジェンセキュリティ株式会社のCTOを務める傍ら、進化するデジタルテクノロジーをこよなく愛し、サイバーセキュリティの観点で新たな技術の使い道の研究を行う。

デジタルトラストナビゲーター。家では夜な夜なクラフトビールを片手にメタバースでの生活を過ごしている。

関連記事

「Log4j」の脆弱性についてセキュリティリーダーが知っておくべきこと、すべきこと

「Log4j」の脆弱性についてセキュリティリーダーが知っておくべきこと、すべきこと

「Log4j」の脆弱(ぜいじゃく)性がもたらすリスクを理解し、関連する潜在的な脅威から企業システムを保護するための対策を把握する。 日本の「ゼロトラストに向けた取り組み」は後れを取っている NRIセキュアテクノロジーズがセキュリティ実態調査の結果を発表

日本の「ゼロトラストに向けた取り組み」は後れを取っている NRIセキュアテクノロジーズがセキュリティ実態調査の結果を発表

NRIセキュアテクノロジーズが実施した「情報セキュリティ実態調査」によると、日本は米国やオーストラリアに比べて、ゼロトラストセキュリティに向けたソリューションの導入で後れを取っていることが分かった。 日々増える「脆弱性」を何とかしたい企業に贈る、脆弱性管理を導入する前に検討すべき5ステップ

日々増える「脆弱性」を何とかしたい企業に贈る、脆弱性管理を導入する前に検討すべき5ステップ

自社で脆弱性管理を実践しようと考えている企業のために、脆弱性スキャナーの種類や脆弱性管理のステップなどを解説する連載。最終回となる今回は、脆弱性管理を導入するための具体的なステップについて。

Copyright © ITmedia, Inc. All Rights Reserved.