半年で「ChatGPTの模倣ドメイン」が約9倍に増加 パロアルトネットワークス:マルウェアの66%は「悪意のあるPDF」で拡散

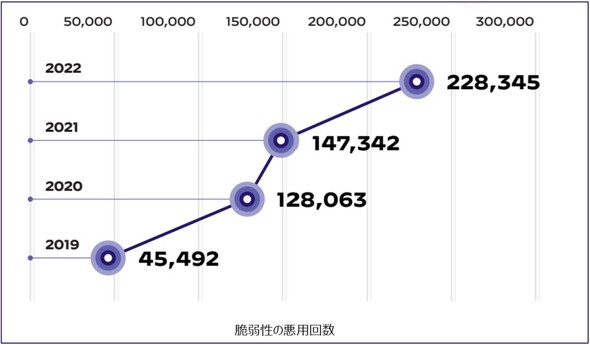

パロアルトネットワークスは、「Unit 42 ネットワーク脅威トレンドレポート 2023」を公開した。依然として脆弱性を悪用した攻撃が主流となっており、2022年より55ポイントも増えていた。

この記事は会員限定です。会員登録(無料)すると全てご覧いただけます。

パロアルトネットワークスは2023年6月14日、「Unit 42 ネットワーク脅威トレンドレポート 2023」を公開した。これは、パロアルトネットワークスのセキュリティ製品の遠隔データ(テレメトリー)を分析した結果をまとめたもの。それによると、攻撃の主流は脆弱(ぜいじゃく)性の悪用で、2021年は14万7342回だったものが、2022年には22万8345回に増加していた。

「暗号化されたマルウェア」が増加中

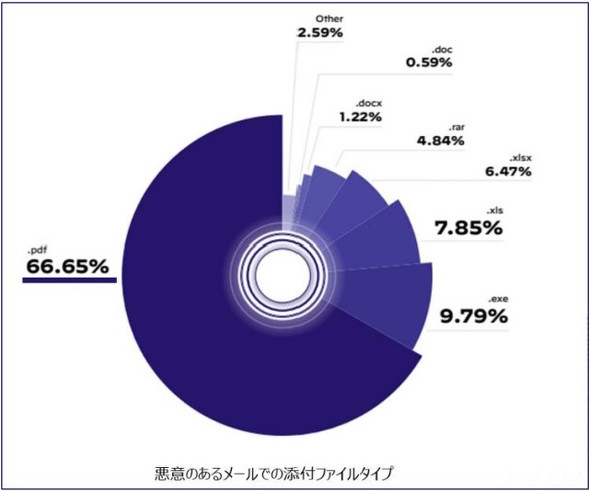

2022年に電子メールで拡散されたマルウェアの66%は「悪意のあるPDF」によるものだった。次いで、「.exeファイル」(9.9%)、「.xlsファイル」(7.8%)だった。製造業や公益事業、エネルギー産業を標的としたマルウェアが急増しており、これらの業界では、1組織当たりが経験したマルウェアの平均攻撃回数は、対2021年比で238ポイント増えていた。

「ChatGPT」に関連するドメインの月間登録件数も急増している。2022年11月〜2023年4月の間でChatGPTの模倣ドメイン(ChatGPTとの関連をにおわせるドメイン)の月間登録件数は910ポイント増加。パロアルトネットワークスのセキュリティ製品「Advanced URL Filtering」においては、“ChatGPT関連の悪意あるURL”を毎日100件以上検出しているという。

クラウドワークロードデバイスを狙ったLinuxマルウェアも増えている。Linuxシステムに対する主な脅威は「botネット」(47%)、「コインマイナー」(21%)、「バックドア」(11%)となっている。パロアルトネットワークスによると、パブリッククラウドインスタンスの90%はLinuxで稼働しており、「攻撃者はUNIX系OSで動作するクラウドワークロードやIoT(Internet of Things)機器で攻撃の機会を狙っている」と分析している。

また厄介なことに、こうしたマルウェアのトラフィックの12.9%はSSLで暗号化されている。「暗号化されたマルウェア」は増加の一途をたどっており、パロアルトネットワークスは「SSL暗号化トラフィックを使用して無害のネットワークトラフィックに紛れ込むマルウェアファミリーは、今後も増加する」と予想している。

パロアルトネットワークスのSean Duka氏(バイスプレジデント兼アジア太平洋・日本地域担当 地域最高セキュリティ責任者)は、「ChatGPTの利用が急速に広がり、ChatGPT関連の詐欺が増えているが、従来の電子メールでの添付PDFを通じたマルウェアの拡散が、最も一般的な方法であることに変わりはない。企業はセキュリティ環境を全体的に捉え、ネットワークを包括的に監視し、企業のあらゆるレベルでセキュリティのベストプラクティスが守られていることを確認する必要がある」と述べている。

関連記事

企業に根付く「サイバーセキュリティを阻害する4つの神話」 Gartnerが対策を解説

企業に根付く「サイバーセキュリティを阻害する4つの神話」 Gartnerが対策を解説

Gartnerは、企業がサイバーセキュリティを推進しても、価値を十分に発揮できず、セキュリティプログラムの効果を低減させている原因として、4つの神話を取り上げて対策を解説した。 データ侵害を防ぎたいなら、まずは経営陣を守れ ベライゾン

データ侵害を防ぎたいなら、まずは経営陣を守れ ベライゾン

ベライゾンジャパンは、「2023年度 データ漏えい/侵害調査報告書」を公開した。それによるとランサムウェアはデータ侵害全体の24%を占め、インシデント対応にかかる費用はここ2年間で倍増しているという。 急増するAPIのセキュリティ侵害、有効なアプローチとは? SlashDataとCiscoが調査

急増するAPIのセキュリティ侵害、有効なアプローチとは? SlashDataとCiscoが調査

SlashDataは、Ciscoと提携し企業開発者を対象とした2つのグローバルな調査結果をまとめた「開発者とシフトレフトセキュリティ」と題するレポートを公開した。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.